Hello there, ('ω')ノ

記事:

モバイルプラットフォームのハッキング - Androidアプリケーションの基本的な侵入テスト

1.概要:

- モバイルデバイスは、進化することでデスクトップやラップトップを置き換えつつあり、ユーザーがメールのアクセスやインターネットの閲覧、GPSナビゲーション、重要なデータの保存などを行えるようになった。

- モバイルセキュリティの調査は非常に重要。

2.モバイルアプリのセキュリティ:

- モバイルセキュリティの大きな構成要素であり、Androidアプリの解析のための役立つツールや方法をここで議論したい。

- アプリのセキュリティは、APKの構造的セキュリティやOWASPのトップ10の脆弱性など、さまざまな側面にまとめられる。

- APKの解析は、Androidアプリテストに取り組む際の主要なステップである。

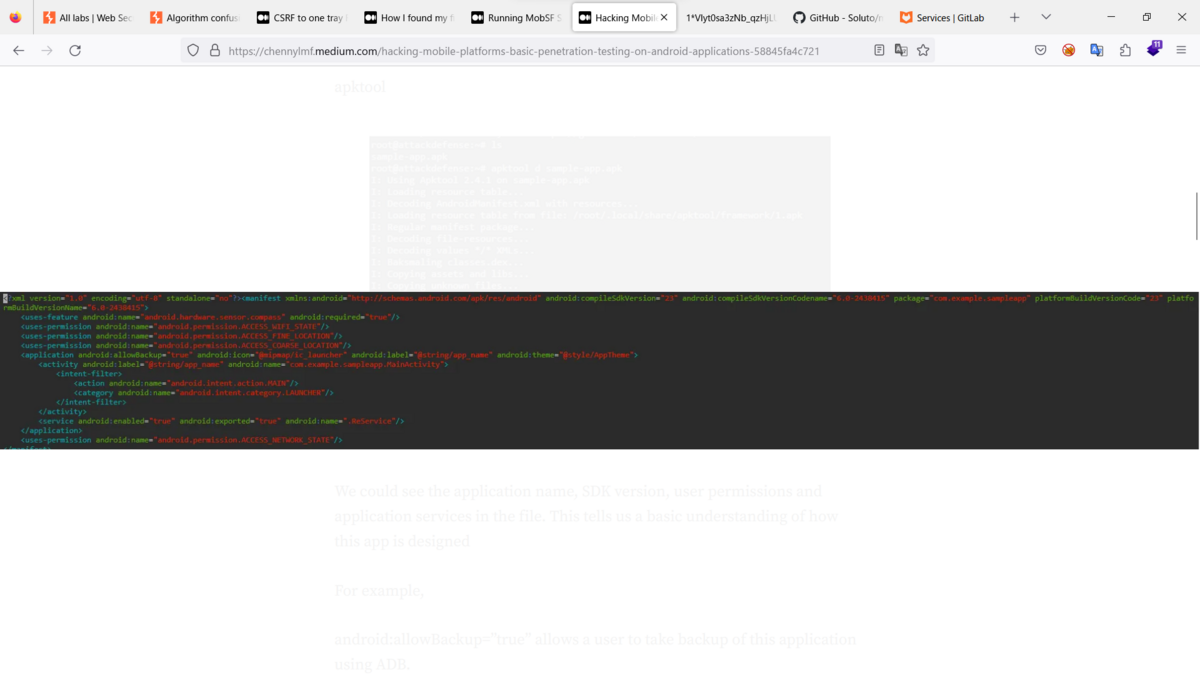

3.AndroidManifest.xml:

- 各アプリプロジェクトには、プロジェクトソースセットのルートにAndroidManifest.xmlファイルが必要。

- このマニフェストファイルは、AndroidのビルドツールやAndroid OS、Google Playにアプリに関する基本情報を示す。

4.Android APKパッケージの抽出:

- apktoolを使用して、AndroidManifest.xmlファイルの詳細を確認する。

- このファイルには、アプリケーション名、SDKバージョン、ユーザ権限、アプリケーションサービスなどの情報が記載されている。

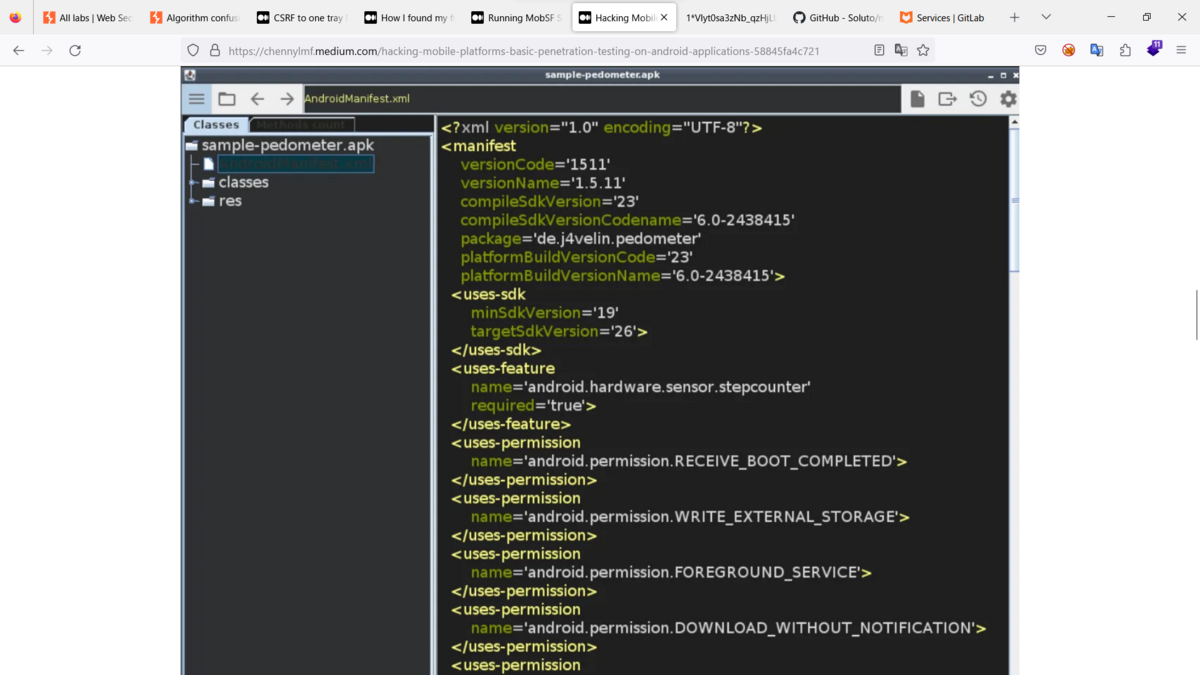

5.ユーザー権限のさらなる解析:

- Androidアプリは、ユーザの許可を取得してさまざまなリソースにアクセスしたり、制限された/特権的なアクションを実行したりする必要がある。

- これらの許可は、アプリケーションAPKにパッケージされたAndroidManifest.xmlファイルに記載されている。

- 悪意のあるアプリの特徴の1つは、その広告目的と関係のない許可を持っていることである。

- この段階では、疑わしい/不必要な許可を特定することが目的。

6.ツール:

- 静的解析を手動で行うためのコマンドラインツール:apktool, apptなど

- グラフィカルインターフェイスツール:ClassyShark, jd-guiなど

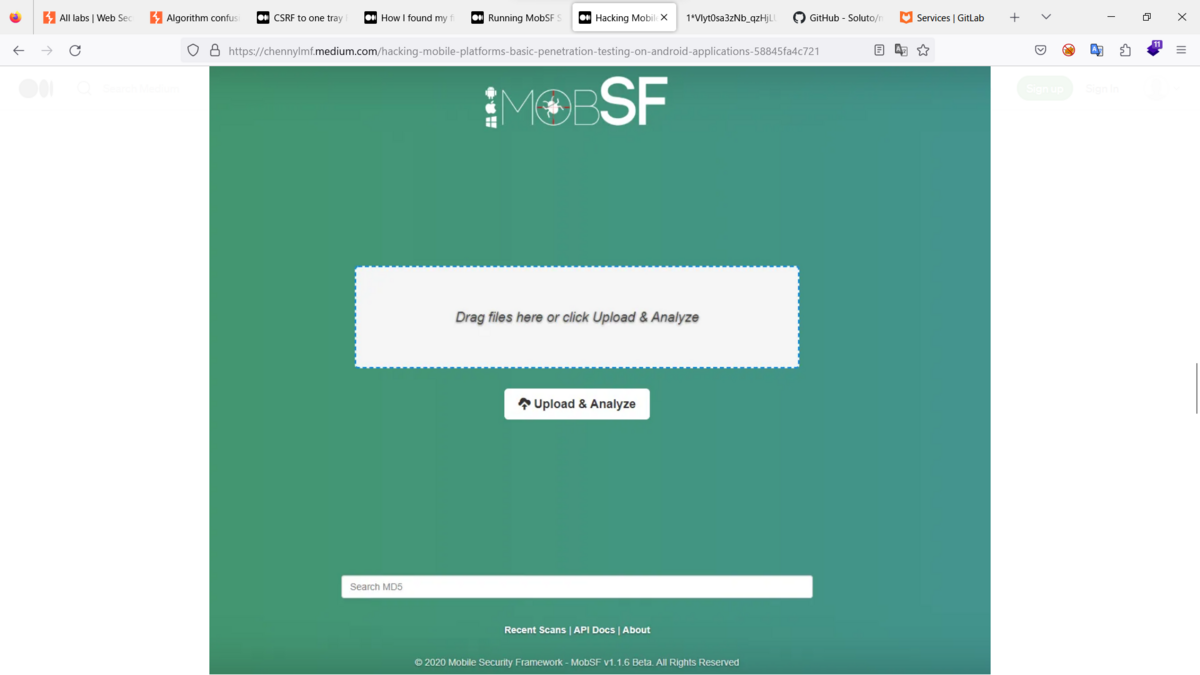

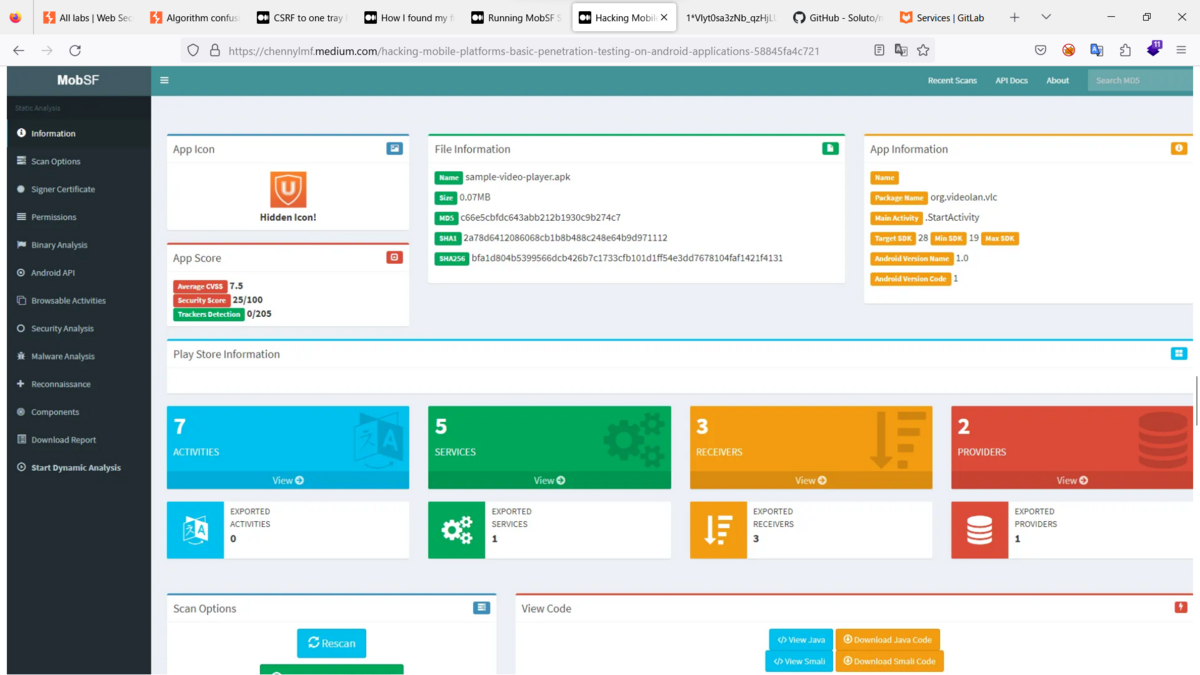

- 静的解析を自動的に行うツール:MobSF (Mobile Security Framework)

Best regards, (^^ゞ