Hello there, ('ω')ノ

ドメインをマトリックスに変換するを。

脆弱性:

オープンリダイレクト

記事:

今回は、非常に奇妙で一般的ではない行動を共有し。

プログラムを非公開にしており、今後は [redacted.com] と呼ぶことに。

そこで、次のような通常のエンドポイントを見つけ。

https://[redacted.com]/login?return_to=[url]

いくつかの Open Redirect ペイロードを試してみることに。

return_to=http://evil.com ⇨ 拒否

return_to=http://[redacted.com].evil.com ⇨ 拒否

return_to=//google.com ⇨ 拒否

return_to=//redacted.com@evil.com ⇨ 拒否

return_to=//google.com/redacted.com ⇨ 拒否

ペイロードのリストはかなり大きいですが、すべての試みが失敗して。

このアクション中に、奇妙な動作に気づき。

次の奇妙なことを試してみて。

/login?return_to=anythinghere

に文字列を入力すると (ユーザがログインしているとき)、ドメインは

https://redacted.comanythinghere

になり、とんでもないことが起こり。

ここで何が起こっているのか。

そこでちょっとしたトリックが思い浮かび、

次のリクエストを実行したらどうなるだろうかと自問して。

https://[redacted.com]/login?return_to=pany

ユーザがログインすると、https://[redacted.company] に直接リダイレクトされ。

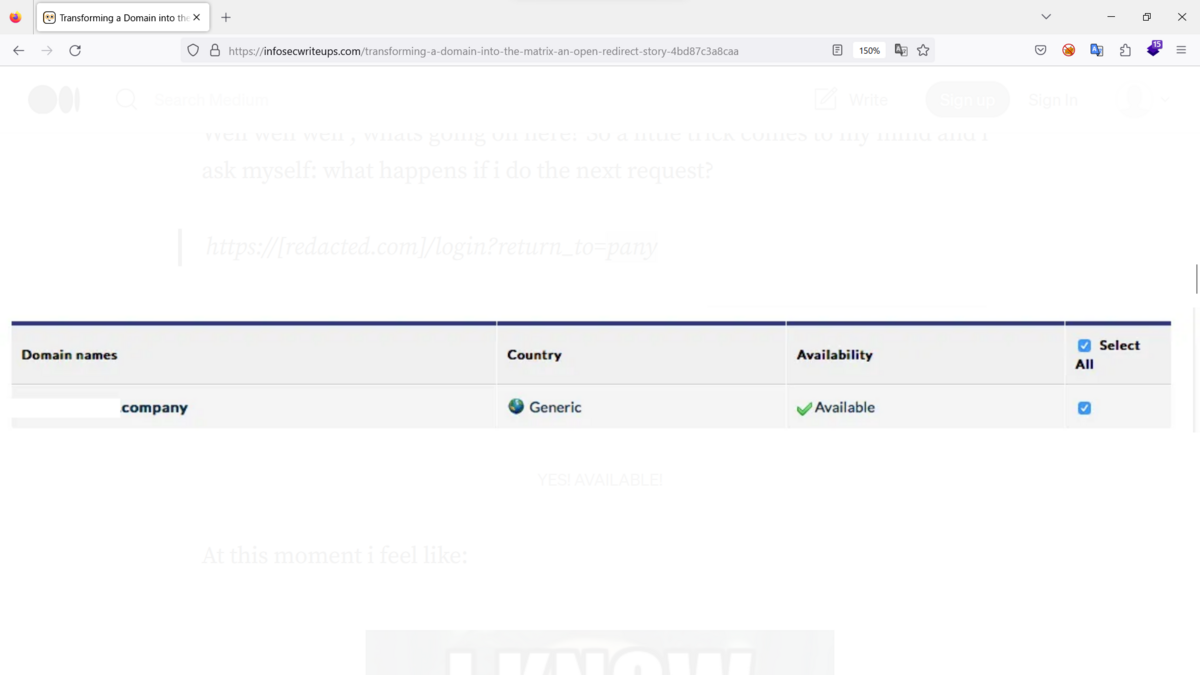

そこで、このドメインが利用可能かどうか調べてみると、利用可能で。

これと同じトリックは、CORS、OAuth などを介してホワイトリストに

登録された URL またはドメインを処理するときに多くのシナリオで使用できて。

Best regards, (^^ゞ