Hello there, ('ω')ノ

Burp Suite で Docker レジストリをハッキングするを。

脆弱性:

Docker レジストリ

記事:

https://systemweakness.com/hacking-the-docker-registry-with-burp-suite-18112cbfb6dd

今回は、Intruder 機能を備えた Burp Suite を使用して、Docker レジストリの

セキュリティ バグを見つけるプロセスについて説明することに。

具体的には、ディレクトリ名を総当たり攻撃してリポジトリ ファイルを

見つける方法に焦点を当て、次にリポジトリを悪用してファイルを取得する方法を。

シナリオ:

ターゲット ドメインは redacted.com であり、Docker レジストリに

セキュリティ上の脆弱性がないかを見つけたいと考えていて。

ステップ 1:Burp Suite をセットアップ

まず、Web トラフィックを傍受して操作するためのプロキシとして

Burp Suite を設定する必要があり。

Burp Suite を開き、プロキシがデフォルトのポート 8080 で

実行されていることを確認し。

次に、HTTP プロキシを「localhost」に、ポートを「8080」に設定して、

Burp Suite をプロキシとして使用するようにブラウザを設定して。

ステップ 2:リポジトリ ファイルを見つける

Burp Suite のセットアップが完了したので、ディレクトリ名を総当たり攻撃して

リポジトリ ファイルを見つけることができ。

これを行うには、Burp Suite の Intruder 機能を使用し。

まず、ブラウザで redacted.com を参照して、Docker レジストリへの要求を

キャプチャーする必要があり。

Burp Suite で、[プロキシ] タブに移動し、

履歴でキャプチャされたリクエストを見つけ。

リクエストを右クリックし、「Send to Intruder」を選択して。

Intruder タブで、「Positions」タブに移動し、「Add」ボタンを選択し。

これにより、リクエスト内のペイロードの位置を定義でき。

[Clear] ボタンを選択して既存のペイロード位置をクリアし、

リクエスト エディタでリクエストのパス (「/a/」など) を強調表示し。

「Add」ボタンをもう一度クリックして、

強調表示されたテキストをペイロード位置として追加して。

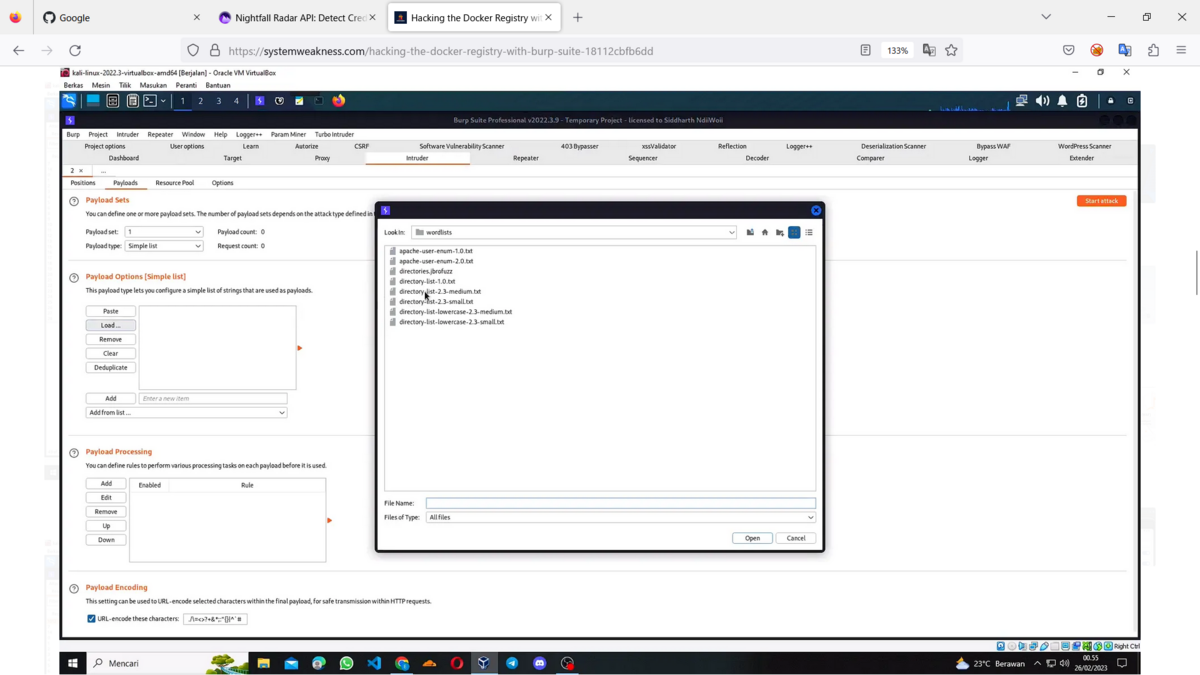

次に、「Payloads」タブに移動し、「Load」ボタンを選択し。

ダウンロードした単語リスト「directory-list-2.3-medium.txt」を選択し。

これは、リポジトリ ファイルをブルート フォースするために使用する一般的な

ディレクトリ名の中規模の単語リストで。

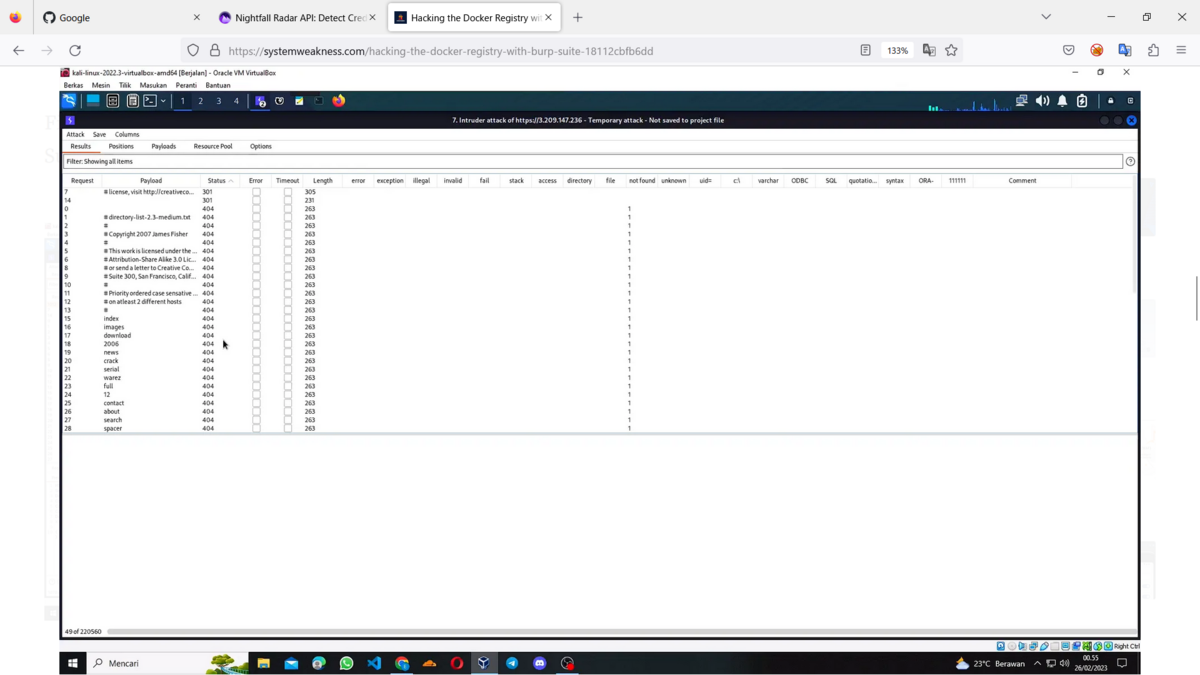

最後に、「Start Attack」タブに移動し、「Start Attack」ボタンをクリックし。

Burp Suite は、ワードリストを使用してディレクトリ名の

ブルート フォース攻撃を開始して。

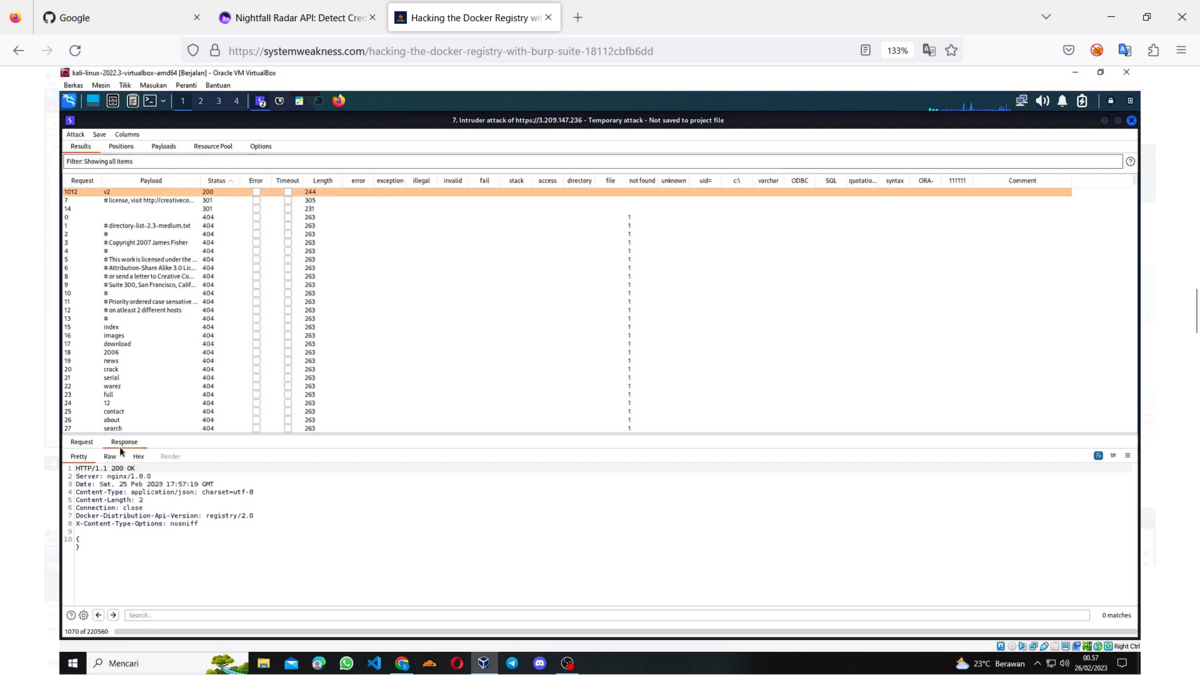

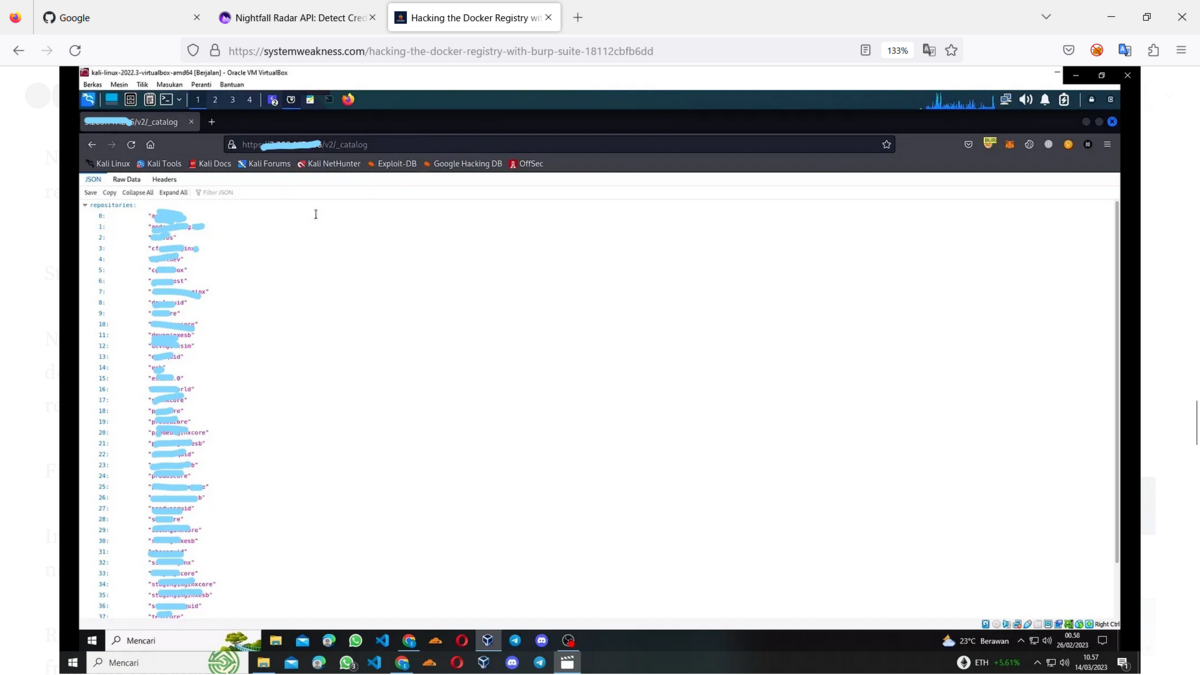

ステップ 3:リポジトリのリストを取得

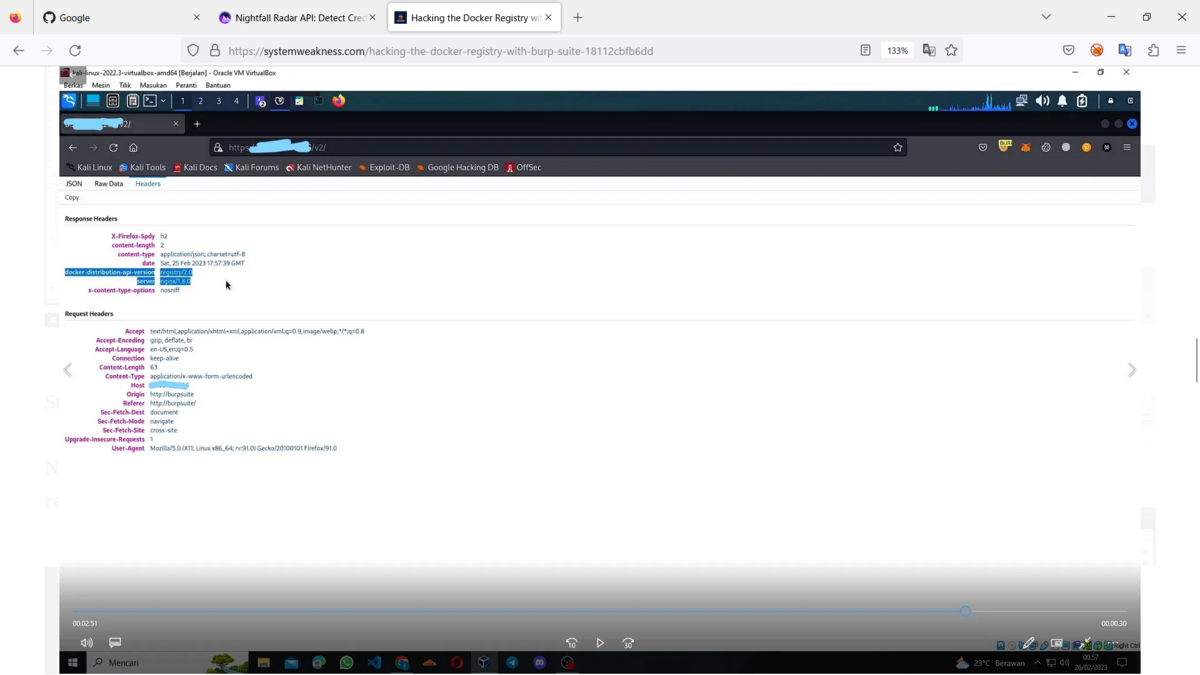

_catalog パラメータを追加して、利用可能な

リポジトリ「redacted.com/v2/_catalog」を一覧表示できるようになって。

ステップ 4:リポジトリを活用

リポジトリ ファイルが見つかったので、それを利用してファイルを取得でき。

これを行うには、「docker pull」コマンドを使用して、

リポジトリの内容をローカル マシンにpull し。

まず、Burp Suite の応答からリポジトリ URL をコピーし。

この場合、リポジトリの URL は

「redacted.com/v2/<リポジトリ名>/manifests/<manifest-tag>」で。

「<repository-name>」と「<manifest-tag>」をレスポンスの実際の値に置き換え。

次に、ターミナル ウィンドウを開き、次のコマンドを入力して。

docker pull <repository-url>

「<repository-url>」を Burp Suite からコピーした実際の URL に置き換え。

このコマンドは、リポジトリの内容をローカル マシンにダウンロードし。

Burp Suite と Intruder 機能を使用して、Docker レジストリの

セキュリティの脆弱性を発見して。

Best regards, (^^ゞ