Hello there, ('ω')ノ

非表示パラメータを介したSQLインジェクションを。

脆弱性:

SQLインジェクション

記事:

https://hajarerutik9.medium.com/sql-injection-via-hidden-parameter-6da7699248fc

調査結果:

ターゲットは商社で、redacted.comと呼ぶことに。

いかなる種類の偵察も行わずに、ターゲットに登録するだけで。

ダッシュボードにリダイレクトされて。

リクエストをチェックするためにBurpプロキシを実行してページを更新して。

確認したところ、面白いものは何も見つからず。

しかし、Webアプリでは。

取引レポートを表示/ダウンロードできる別のオプションがあって。

サンプルレポートを生成し、Burpプロキシの実行中にダウンロードして。

興味深い部分は、レポートWebアプリをダウンロードするために。

銀行ID、ユーザIDなどを取得するように要求していることで。

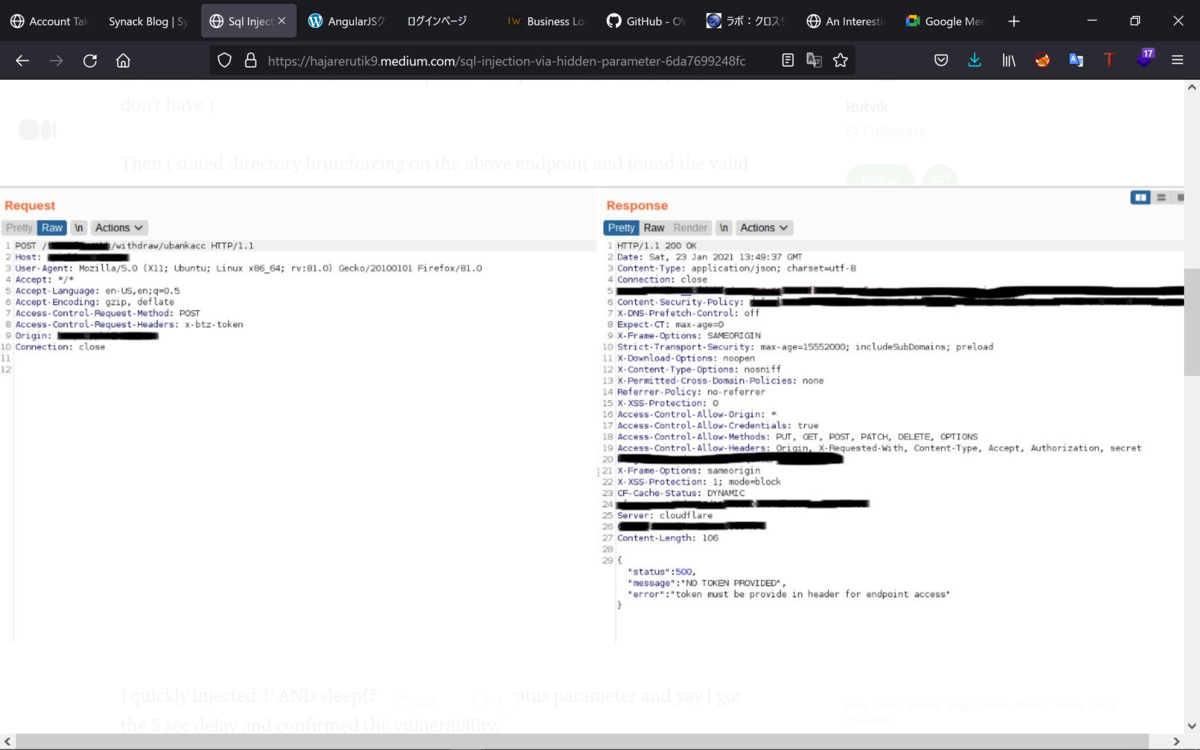

多くの要求を確認した後、次の要求があり。

上記のリクエストのリソースにアクセスするには。

トークンを提供する必要があって。(自分は持っておらず)

次に、上記のエンドポイントでディレクトリブルートフォースを開始して、

有効なディレクトリ「bankacc」を見つけて。

しかし、応答は空で。

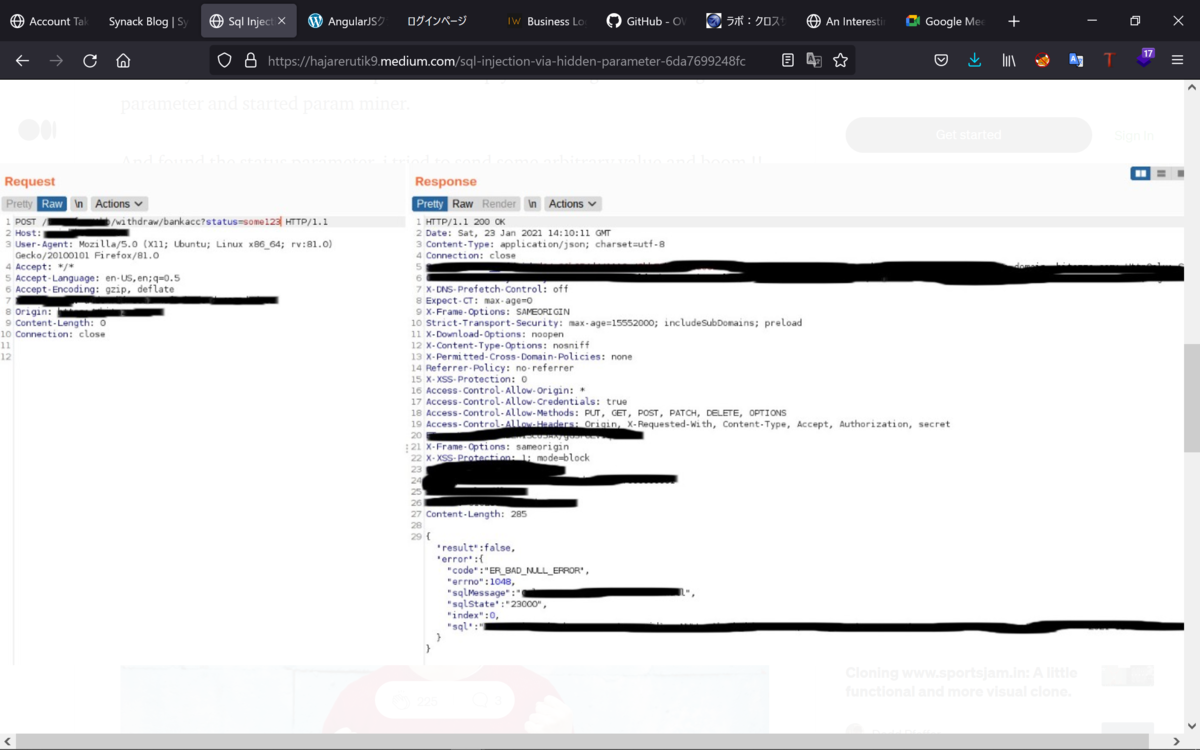

そこで、隠されたパラメータを見つけることを考え。

param minerを開始することに。

そして、statusパラメータを見つけて。

任意の値を送ってみるとSQLエラーが発生して。

すぐに1' AND sleep(5) を注入すると。

5秒の遅延が発生し、脆弱性を確認して。

すぐにsqlmapを起動し、このリクエストを渡すと。

1分以内に私はそこにすべてのデータベースをダンプして。

小さなヒントは、隠されたパラメータで。

SQLインジェクションを試すことを決して忘れないように。

Best regards, (^^ゞ