Hello there, ('ω')ノ

バグバケットに戻りましょうを。

脆弱性:

XSS

IDOR

2FAバイパス

記事:

https://infosecwriteups.com/bragging-rights-lets-head-back-to-bug-bucket-88c94730b6fa

今回のプログラムには、管理者と特権の少ない通常ユーザの2つのロールがあって。

そして、2つのXSS、2つのIDOR、1つの2FAバイパスを取得できて。

まず、XSSバイパスについて。

プログラムには、医師サービスのレビューを追加できる機能があり。

そこに行くと、投稿されたレビューを読むことができて。

ペイロードを入れて、“>, />, %00などの通常のバイパスを試しましたが機能せず。

最後に、私はこのペイロードでこれを回避することができて。

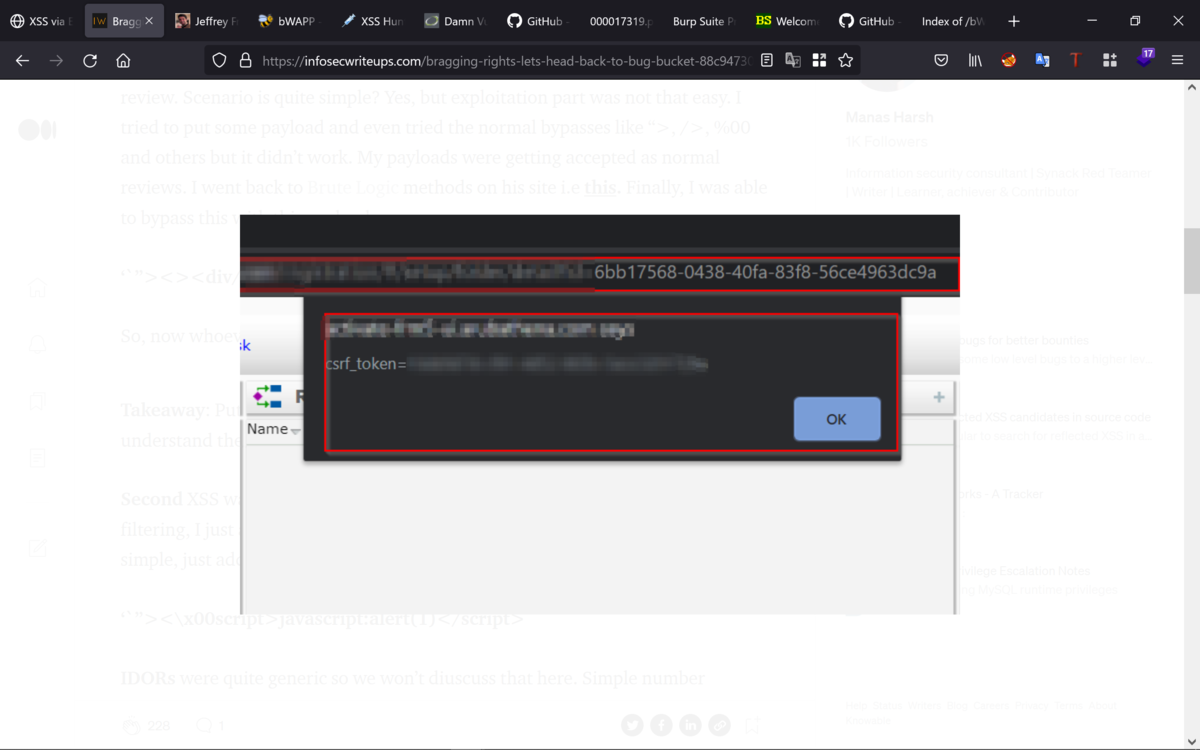

‘`”><><div/onmouseover=’alert(document.cookie)’> style=”x:”>

要点:

コードからフィルタをバイパスする時間を取るように。

開発者ツールを試してコードを理解し、それに気を配るように。

2番目のXSSは非常に単純で、反映されたもので。

フィルタリングの内容がわかったら、URLに正しいペイロードを適用して。

ポップアップを表示して。

ペイロードは単純で、その前にいくつかのバイパスを追加して。

‘`”><\x00script>javascript:alert(1)</script>

IDORは、URLエンコードされたデータからの単純な番号変更で。

特定の患者の詳細を見ることができて。

1つのIDORはレシートページにあり。

もう1つはユーザが予約を行った回数に関するもので。

最後にアプリケーションには2FA機能があり。

連絡先番号に記載されている6桁のコードを使用して。

アプリケーションにログインできて。

認証中に間違ったコードを入力すると、次のような応答でJSONエラーが発生して。

{

“status”: “false”,

“error”: “Incorrect code provided”

}

これで、間違った2FAコードを使用してリクエストをキャプチャし。

下記ようにレスポンスを変更すると、アプリケーションに正常にログインできて。

{

“status”: “true”,

}

応答ステータスコードも401 UNAUTHORISEDから200 OKに変更する必要があって。

要点:

アプリケーションを壊すためのあらゆる可能な方法を確認して。

Best regards, (^^ゞ