Hello there, ('ω')ノ

管理者データベース管理への内部アクセスを介したRCEを。

脆弱性:

RCE

記事:

今回は、リモートコード実行につながる内部データベース管理に。

アクセスする方法を。

概要 :

公開プログラムを探していたときに興味深いサブドメイン

remoteservices.target.com

を見つけて。

そこには、間違いなく何かが隠されているはずだとおもって。

偵察アプローチ:

偵察が大好きで、実際のハッキングよりも多くの時間を費やしていて。

ターゲットのWebサイトhttps://remoteservices.target.comを閲覧すると。

応答コードとして、404NothingFoundが表示されて。

応答に404NotFoundが表示されている場合は。

そのWebサイトに何かが隠されている可能性があることを意味して。

ここで行う最善の方法は、ディレクトリブルートフォース/列挙で。

ディレクトリ列挙:

個人的には、特定のワードリストは使用せず。

ハッキングするターゲットによって異なって。

たとえば、IISサーバの場合は、IISディレクトリとファイルを含むワードリストを。

使用する必要があって。

Apacheサーバの場合は、Apacheディレクトリとファイルを含むワードリストを。

使用する必要があって。

どんなターゲットに対してもこのような対応が必要で。

新しい興味深いディレクトリとファイルパスを見つけた場合に。

編集する複数のワードリストがあって。

これが偵察を最適化し、より高速で正確にする方法で。

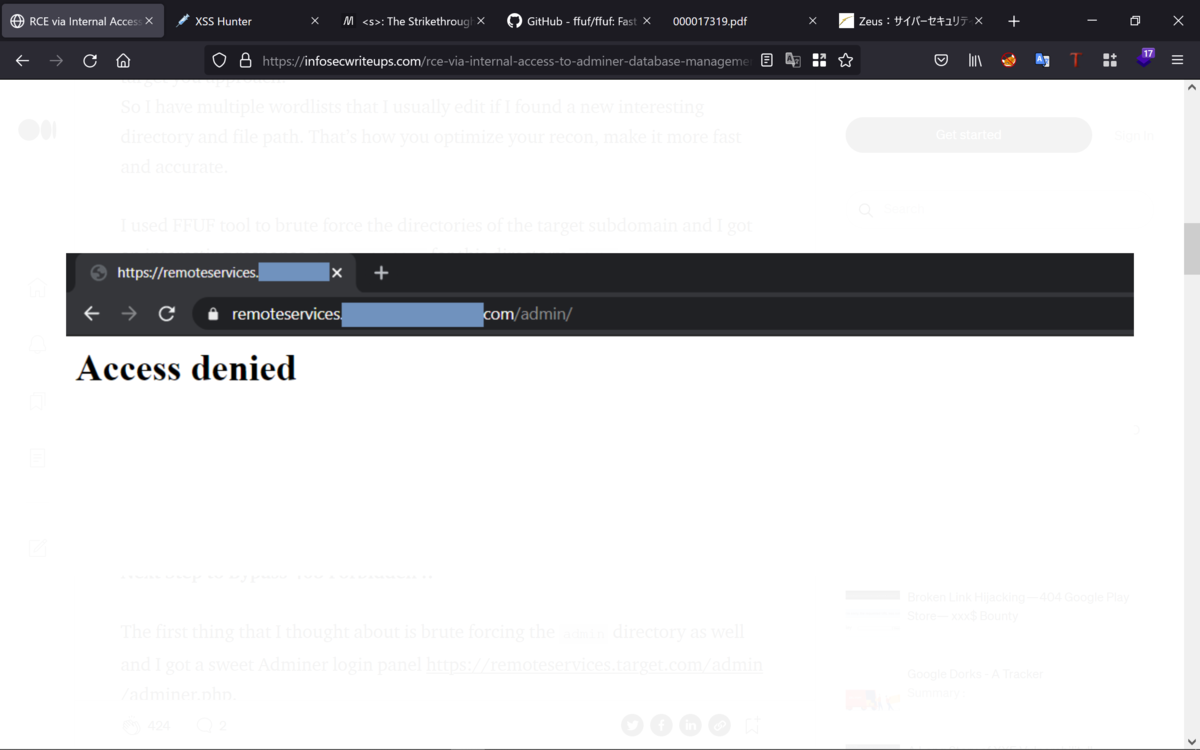

FFUFツールを使用して、ターゲットサブドメインのディレクトリを。

ブルートフォース攻撃すると。

ディレクトリ管理者

https://remoteservices.target.com/admin

に対して興味深い応答403Forbiddenを取得して。

Forbiddenは、表示したりアクセスしたり。

したくない非表示のコンテンツ/セクションが確実に存在することを意味して。

403Forbiddenをバイパスするステップ:

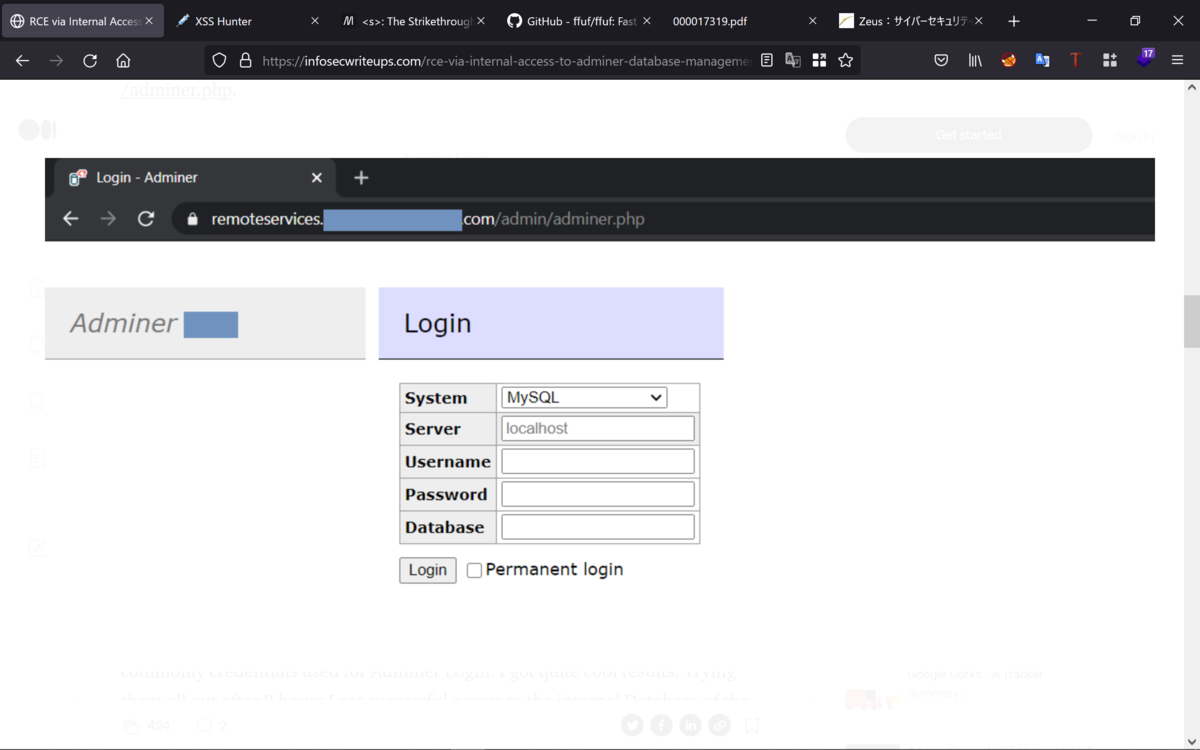

最初に考えたのは、管理ディレクトリも総当たり攻撃で。

管理者のログインパネル

https://remoteservices.target.com/admin/adminer.php

を取得できて。

Adminerは、MySQLやOracleなどのさまざまなデータベース管理システムに接続して。

管理できるデータベース管理ツールで。

内部アクセスの取得:

まず、このAdminer Loginパネルで識別されたバージョン番号に属する。

CVEと既知のエクスプロイトを検索しましたが、うまくいかず。

次に、ターゲットプログラムのGithubリポジトリで。

管理者ログインパネルを指す公開されたクレデンシャルを確認しましたが。

興味深いものは見つからず。

最後に、Googleでデフォルトの管理者ログインの資格情報と管理者ログインに。

使用される一般的な資格情報を検索すると結果が得られて。

会社の内部データベースに正常にアクセスできて。

データベースを操作できるリモートコード実行につながって。

ユーザ名:homestead

パスワード:secret

Best regards, (^^ゞ