Hello there, ('ω')ノ

ビジネスロジックエラーを。

脆弱性:

記事:

https://shahjerry33.medium.com/business-logic-errors-a-new-look-3b18d9c2a12f

概要 :

通常、攻撃者はアプリケーションのビジネスロジックを操作できて。

ビジネスロジックのエラーは。

アプリケーション全体に壊滅的な打撃を与える可能性があって。

これらは通常、アプリケーションの機能の合法的な使用を伴うため。

自動的に見つけるのは難しい場合があるものの。

多くのビジネスロジックエラーは。

よく理解されている実装と設計の弱点に似たパターンを示す可能性があって。

今回は、レポート機能を使用するだけで。

誰かのコメントを削除することができて。

この脆弱性はコメントセクションだけでなく。

誰かの投稿、プロフィール写真、ブログ、メッセージ、ビデオなどもできて。

レポート機能が常に見つかるとは限りらないものの。

代わりにフラグ機能を使用している企業もあるので。

それらを試すこともできて。

この脆弱性を見つける方法は以下のとおりで。

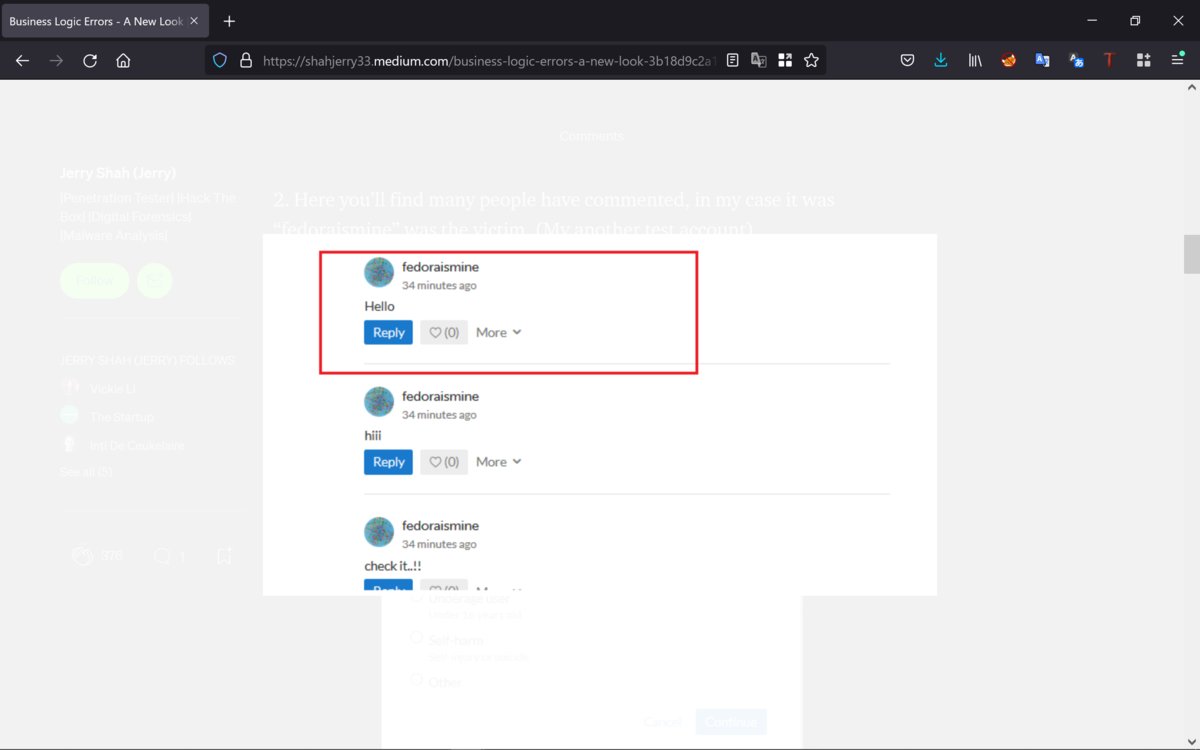

1.コメント機能のあるターゲットWebサイトに移動して。

2.ここでは、多くの人がコメントしていることがわかって。

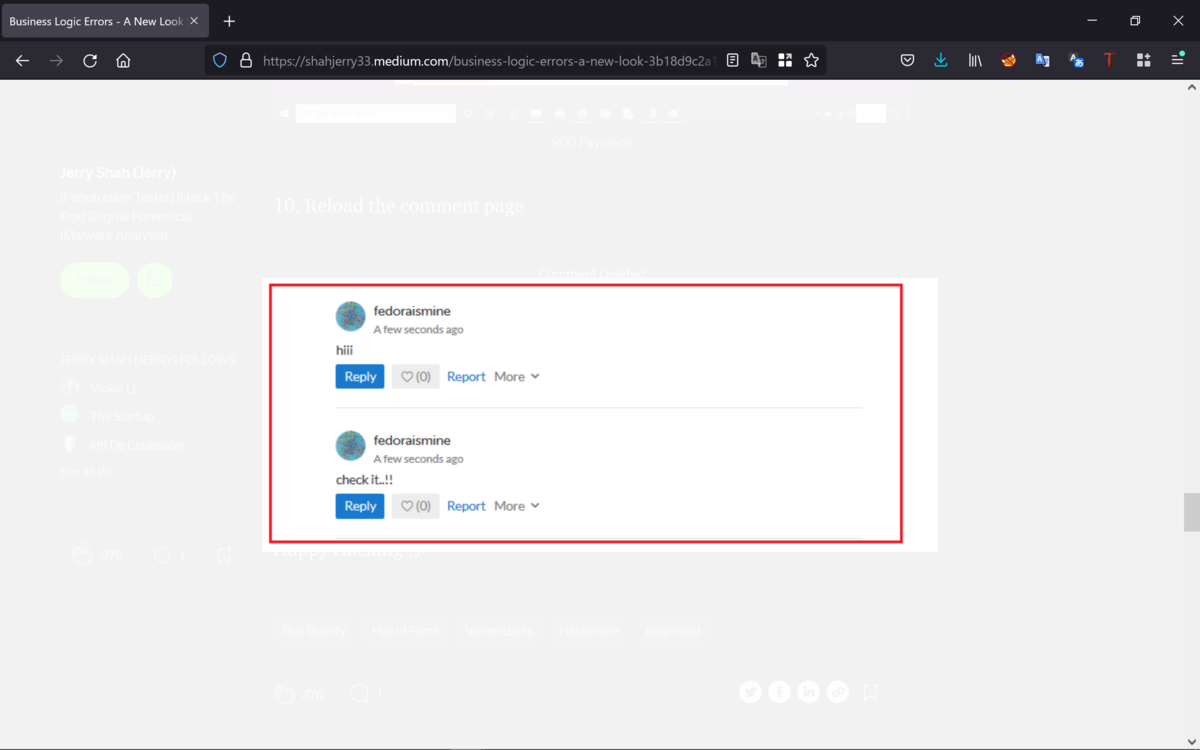

「fedoraismine」が被害者で。 (テストアカウント)

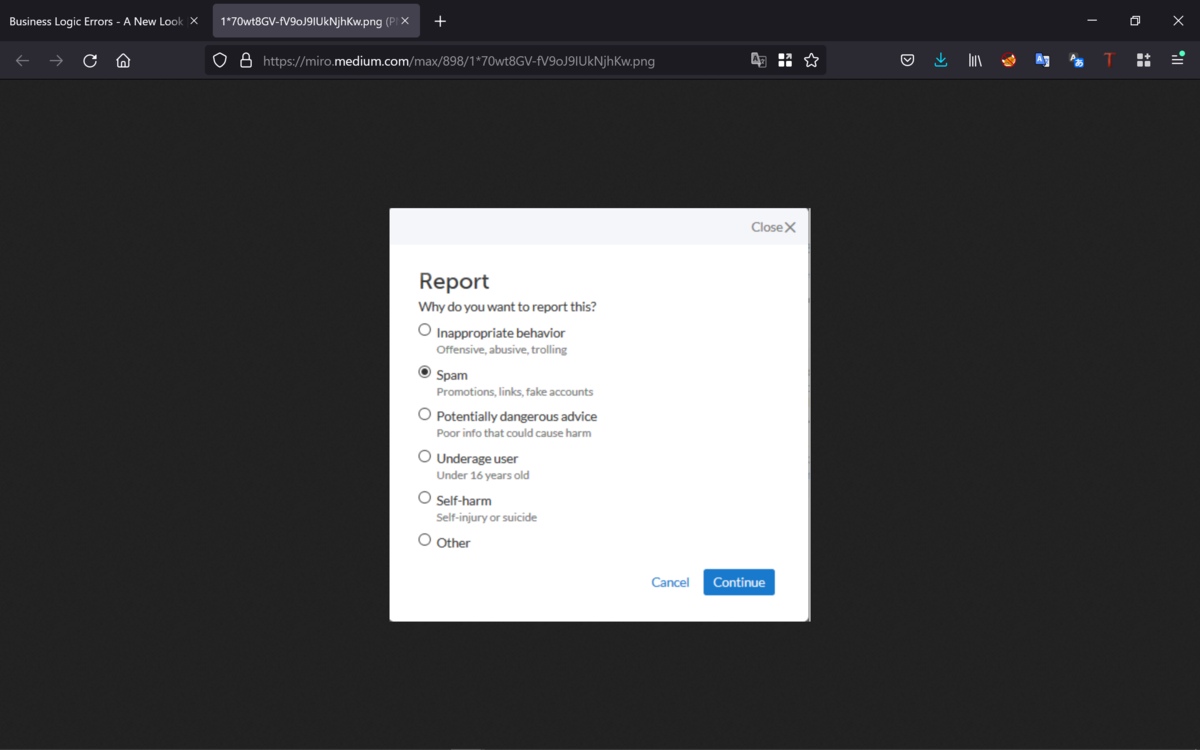

3.レポートコメント機能を使用し、レポートをクリックして。

任意のオプションを選択して、[Continue]をクリックして。

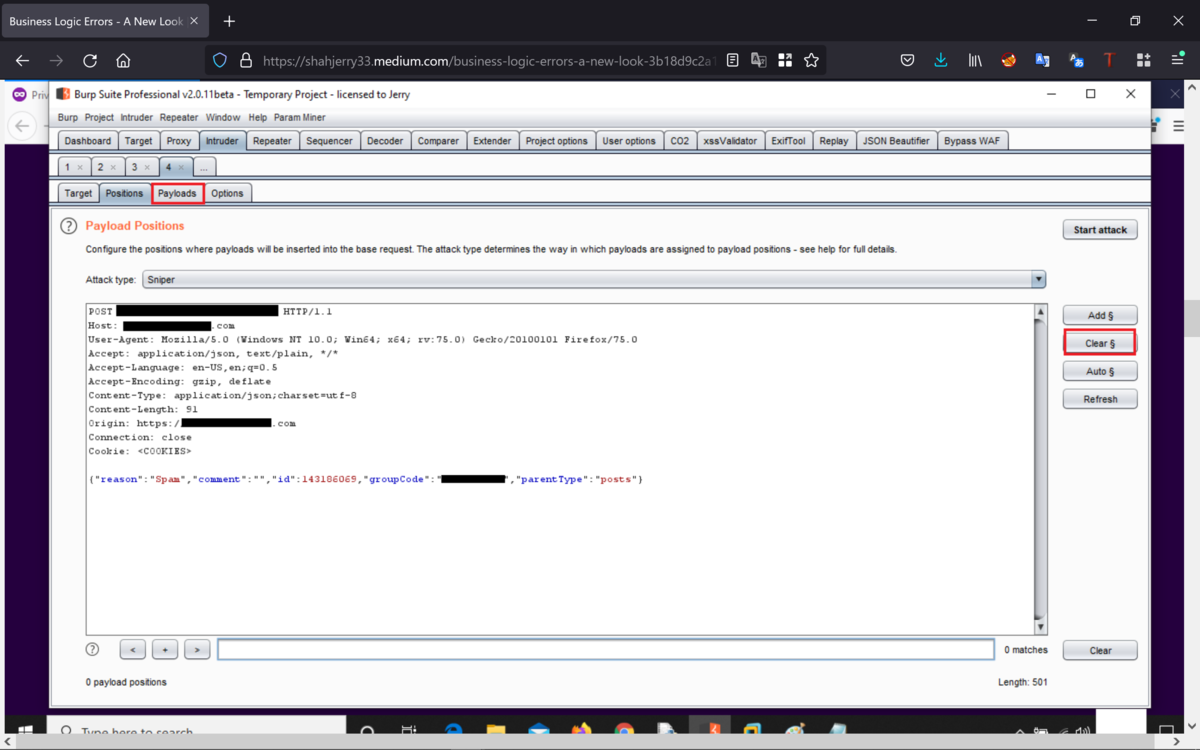

4.Burp Suiteを使用してリクエストを傍受して。

Intruderに送信して、[Clear]をクリックして。

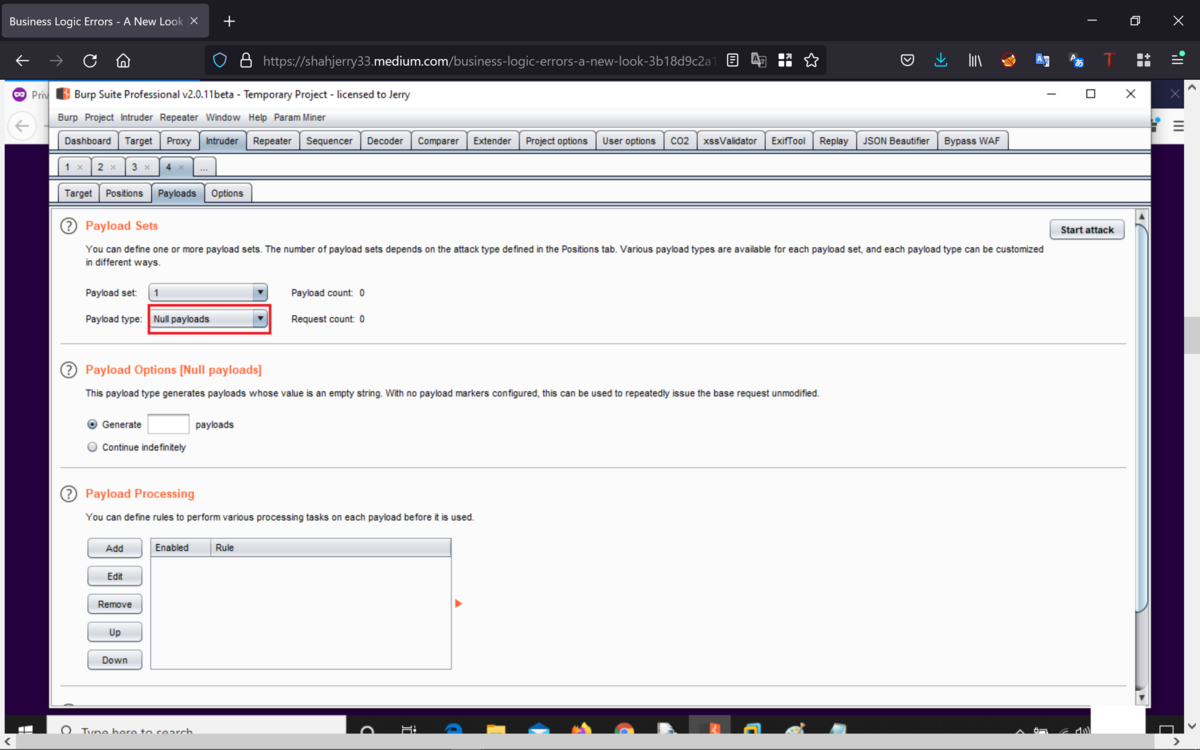

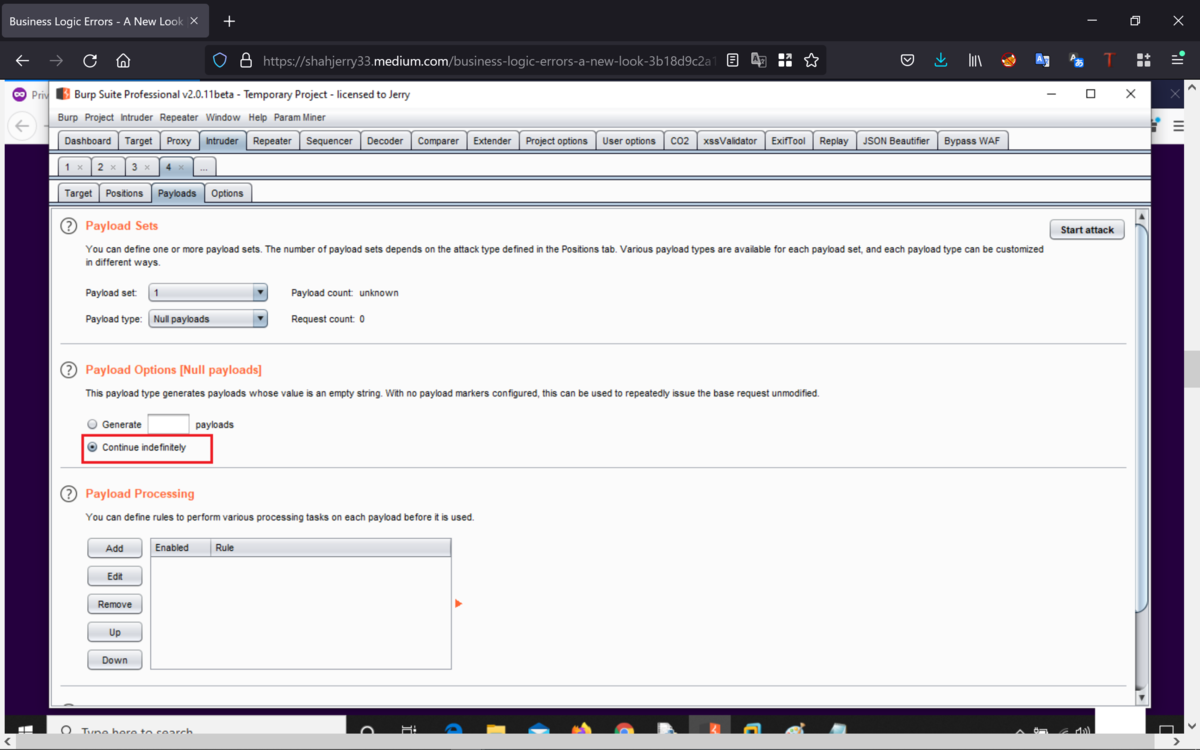

5.[Payloads]セクションに移動し、[Null payloads]を選択して。

6.[Continue indefinitely(無期限に続行)]オプションを選択して。

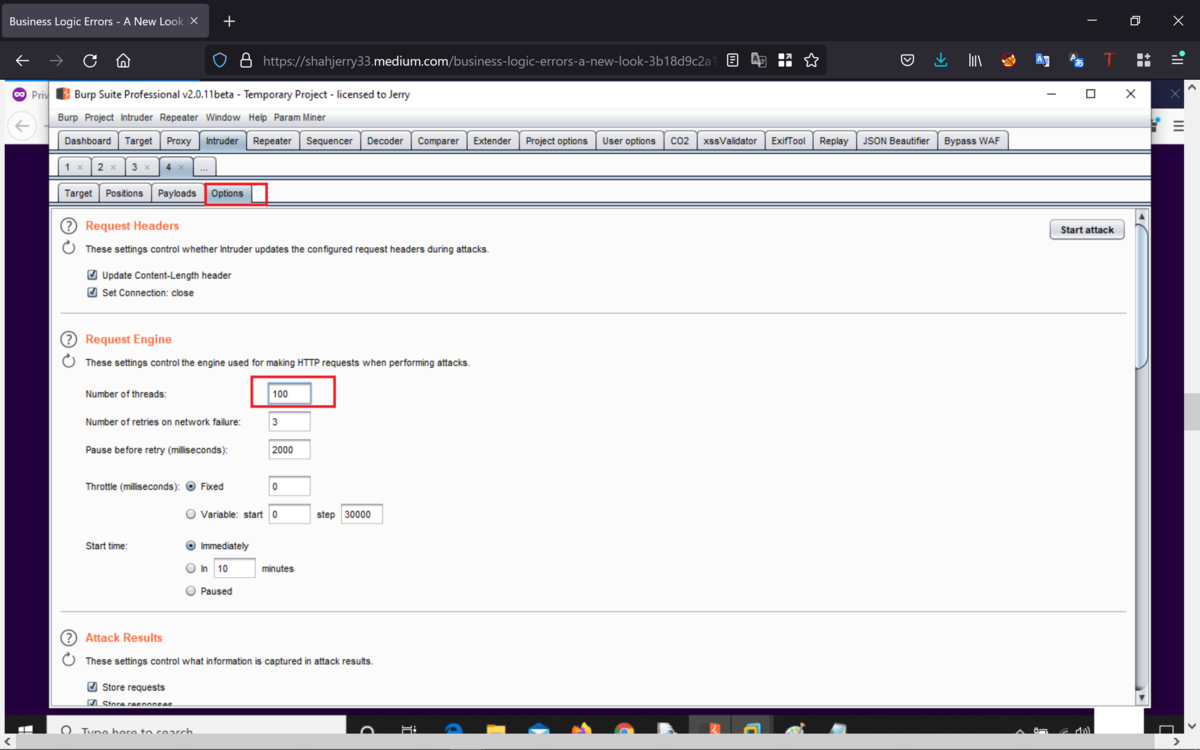

7.次に、オプションに移動し、スレッド数を100に設定して。

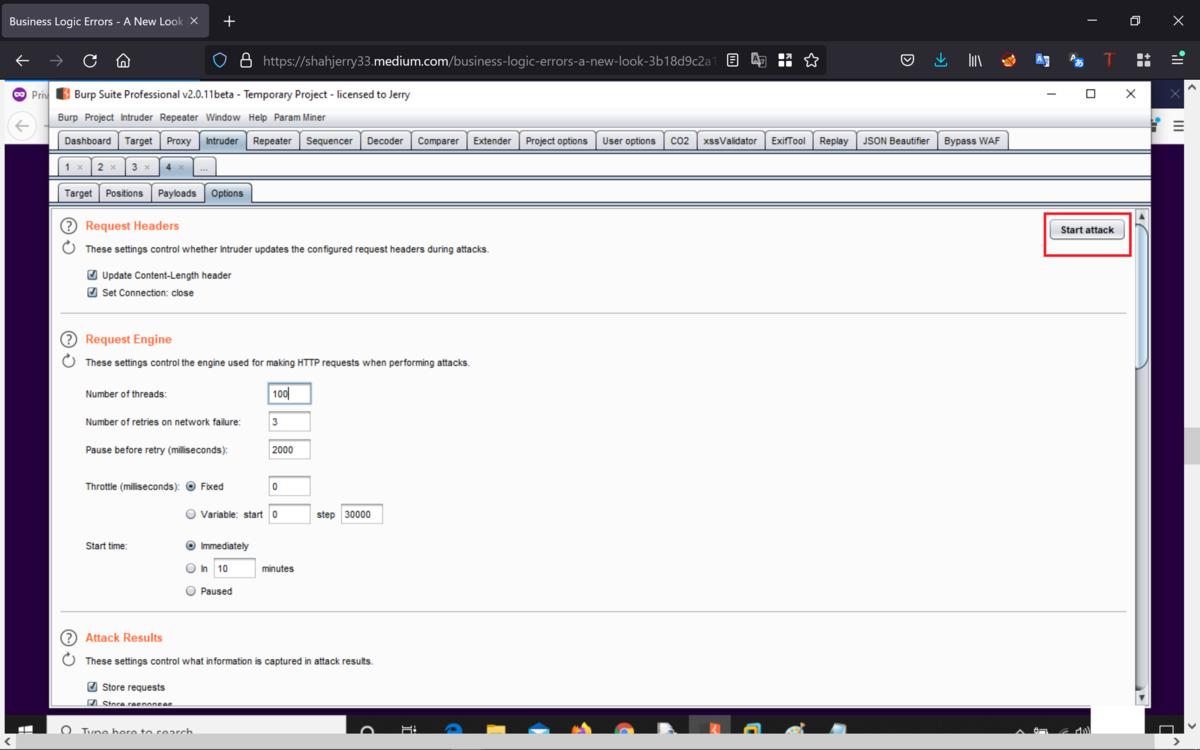

8.攻撃開始をクリックして。

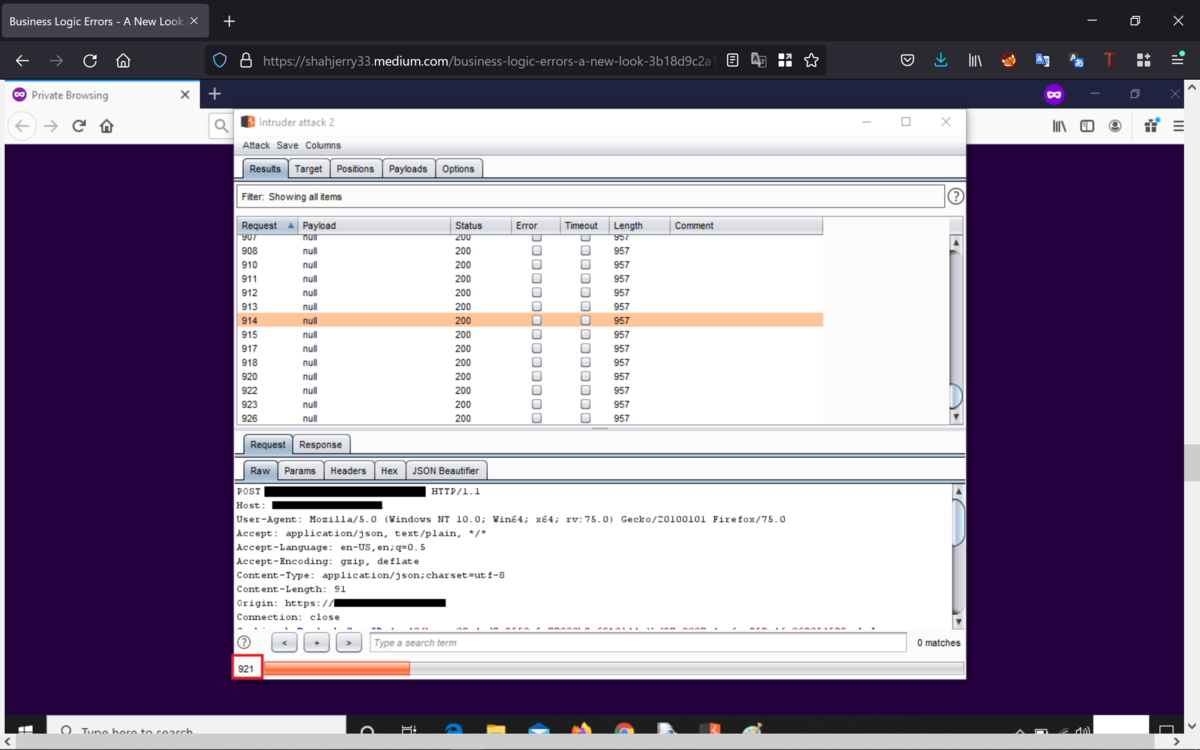

9.900個のペイロードが実行されるのを待って。

10.コメントページをリロードすると、コメントが削除されて。

注:

コメントが削除されない場合は、さらにいくつかのペイロードが。

実行されるのを待ってから、ページを再度リロードするように。

Best regards, (^^ゞ