Hello there, ('ω')ノ

アカウントを引き継ぐNOOBの方法を。

脆弱性:

承認の欠陥

アカウントの乗っ取り

ホモグラフ攻撃

記事:

https://medium.com/@mudassirsharief58/the-noob-way-of-taking-over-accounts-81aee783c064

今回は、アカウントの乗っ取りという非常に興味深い発見を共有することに。

基本的には、アプリケーションで使用できる機能によって異なって。

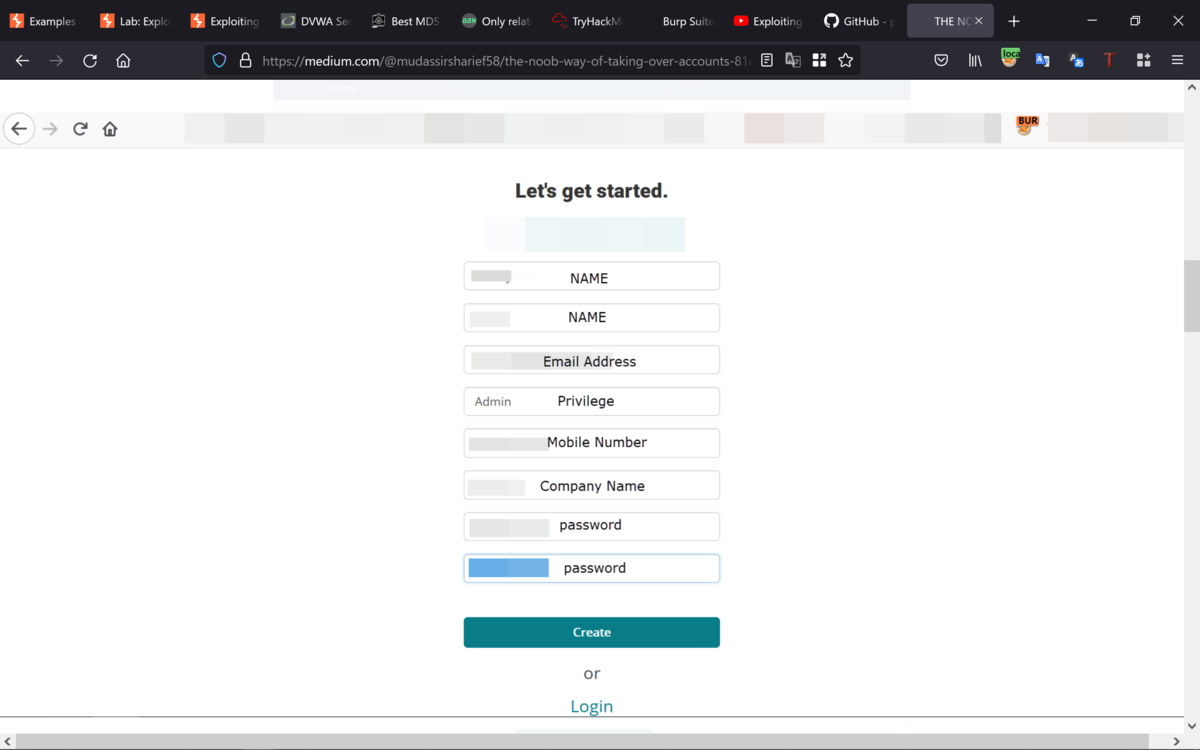

target.comを使用すると、ユーザは会社を登録できて。

会社を設定すると、target.comで会社の管理者になって。

同僚を追加してその特権を設定する特権が与えられ。

特権を設定できるのはあなただけであることに注意して。

さらに、target.comでは、ユーザが内部通信を行ったり。

リソースを共有したりすることもできて。

まず、メールで会社を登録し、その会社を「Tommy」と名付けて。

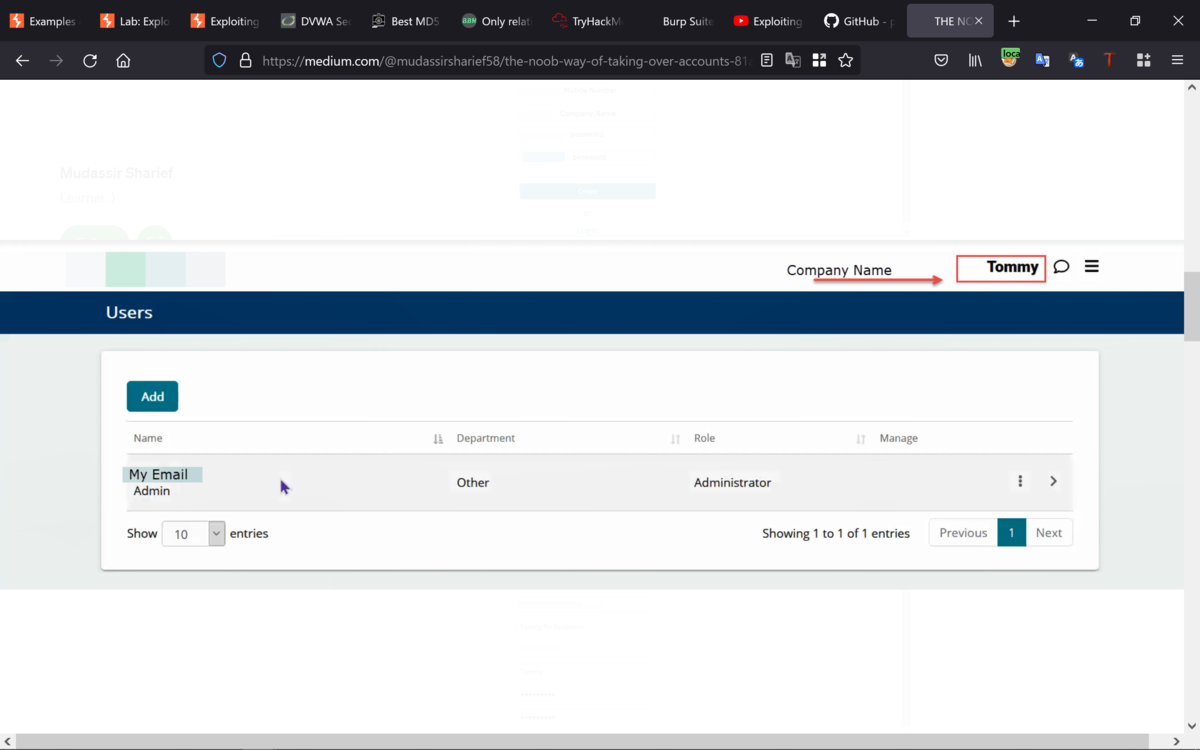

target.comでこの会社の管理者になることに。

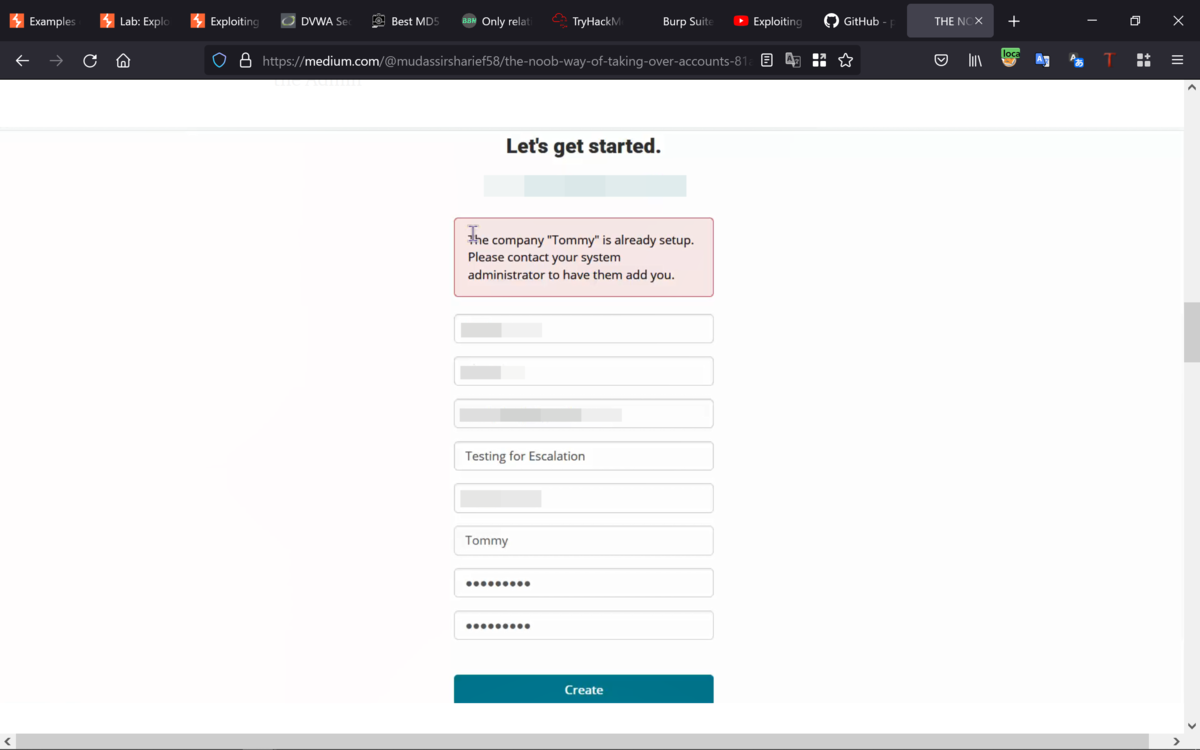

現在、target.comは、「Tommy」という名前の同じ会社に。

登録しようとしている他のユーザーを許可しないので。

誰かが登録しようとすると。

「Tommyという会社はすでにセットアップされており、管理者に連絡して」と。

メッセージがスローされて。

Target.comはいくつかの検証を実装しており。

「Visual Spoofing | Homoglyph」という手法を使用することで。

それをバイパスするのに10分しかかからず。

タイポグラフィでは、ホモグリフは1つまたは2つ以上の文字、またはグリフで。

形状が同じであるか、迅速な目視検査では区別できないもので。

分類:

HOMOGRAPH ⇨ 別の単語と同じように見える単語

HOMOGLIPH ⇨ 同形異義語の作成に使用される類似文字

登録ページに戻って、同じ会社を別のメールアドレスで再登録することに。

「Tommy」を「Tömmy」に置き換えて。

「Tommy」という会社の管理者になったのは何かを推測することに。

それは完全な垂直特権昇格で。

これで、実際の管理者を自社から削除できて。

同僚の間で共有されたすべての情報をダウンロードすることができて。

基本的に完全に組織を引き継ぐこともできて。

ヒント:

検証がクライアント側で実装されている場合は、複数の方法でバイパスできて。

この手法を試してもうまくいかない場合は。

クライアント側で視覚的ななりすましを実行して。

Burp Suiteでパケットをキャプチャして実際の形式に戻すなど。

順列と組み合わせを試してください。

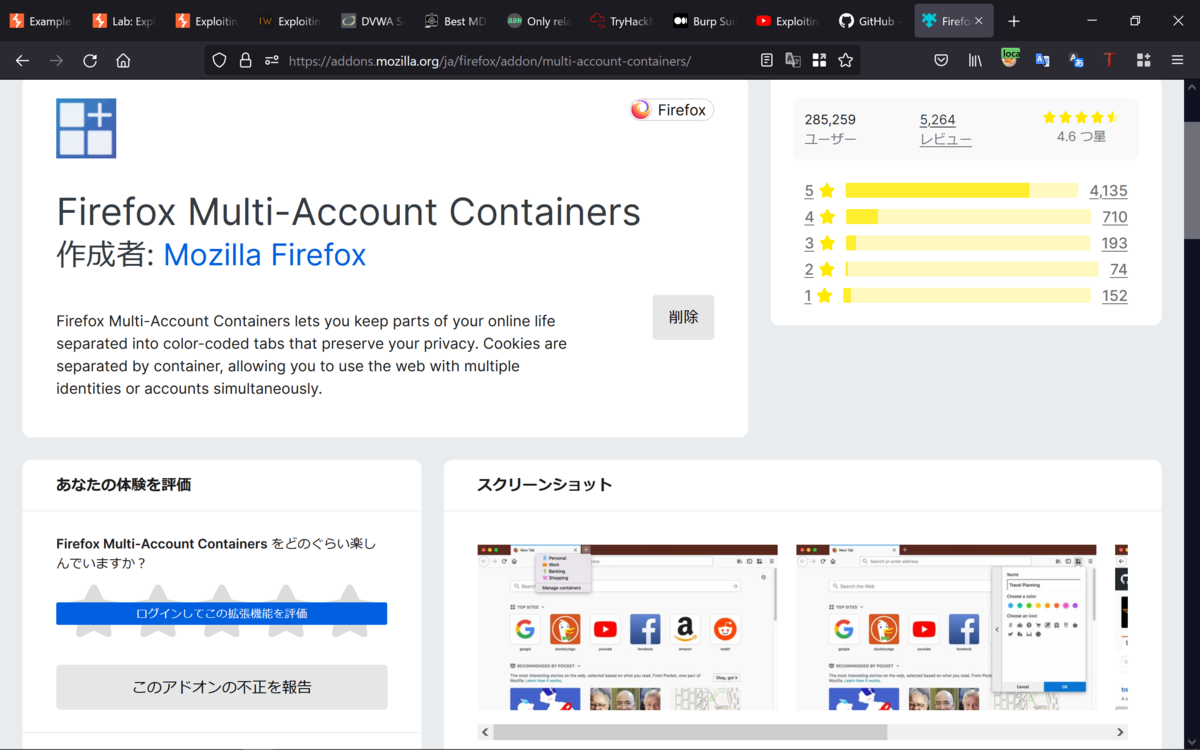

IDORと権限昇格をテストするためには。

常に「containers」と呼ばれるFirefoxプラグインを使用していて。

https://addons.mozilla.org/ja/firefox/addon/multi-account-containers/

Best regards, (^^ゞ