Hello there, ('ω')ノ

開示雇用者のクレデンシャルを。

脆弱性:

情報開示

記事:

https://medium.com/@saneklarek22/back-to-2019-disclosure-employers-pii-and-credentials-bb7f344dcb08

今回は、バグバウンティプログラムで見つけたバグを。

偵察:

ターゲットプログラムの範囲は次のとおりで。

*.example.com

*.anotherexample.com

somehost.fromdifferentproject.com

*.toomanyexamples.com

すべてのターゲットの全体像を見たいので完全な偵察を行うのが好きで。

これには、ASN範囲、すべての会社のドメイン、開いているポートや。

特定の会社に属するAWS IP、Githubプロファイルなどが含まれて。

「スコープ内」アセットの内部パス、パラメータ名、ファイル名を提供できて。

今回は、WHOIS情報を使用して多くの企業のドメインを見つける方法について。

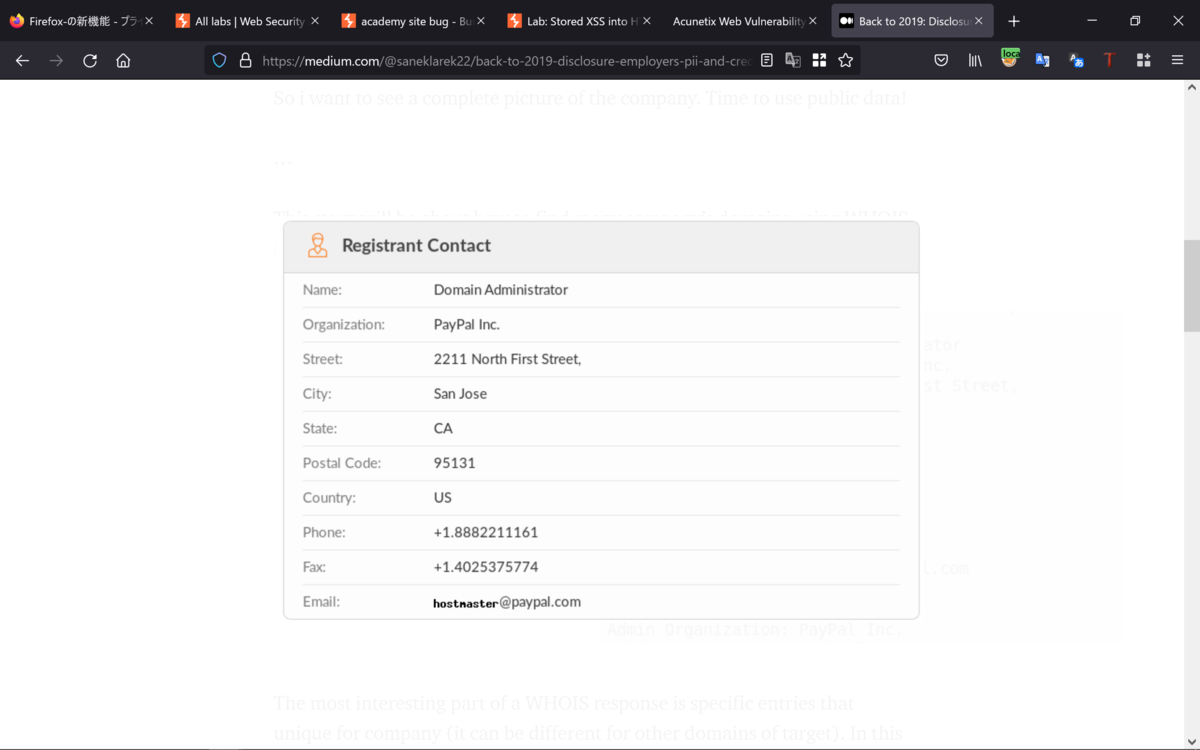

例としてPaypalを取り上げると。

WHOIS応答の最も興味深い部分は、会社に固有の特定のエントリで。

(ターゲットの他のドメインでは異なる場合があって)

この場合は、次のとおりで。

Registrant Organization: PayPal Inc.Registrant

Email: hostmaster@paypal.com

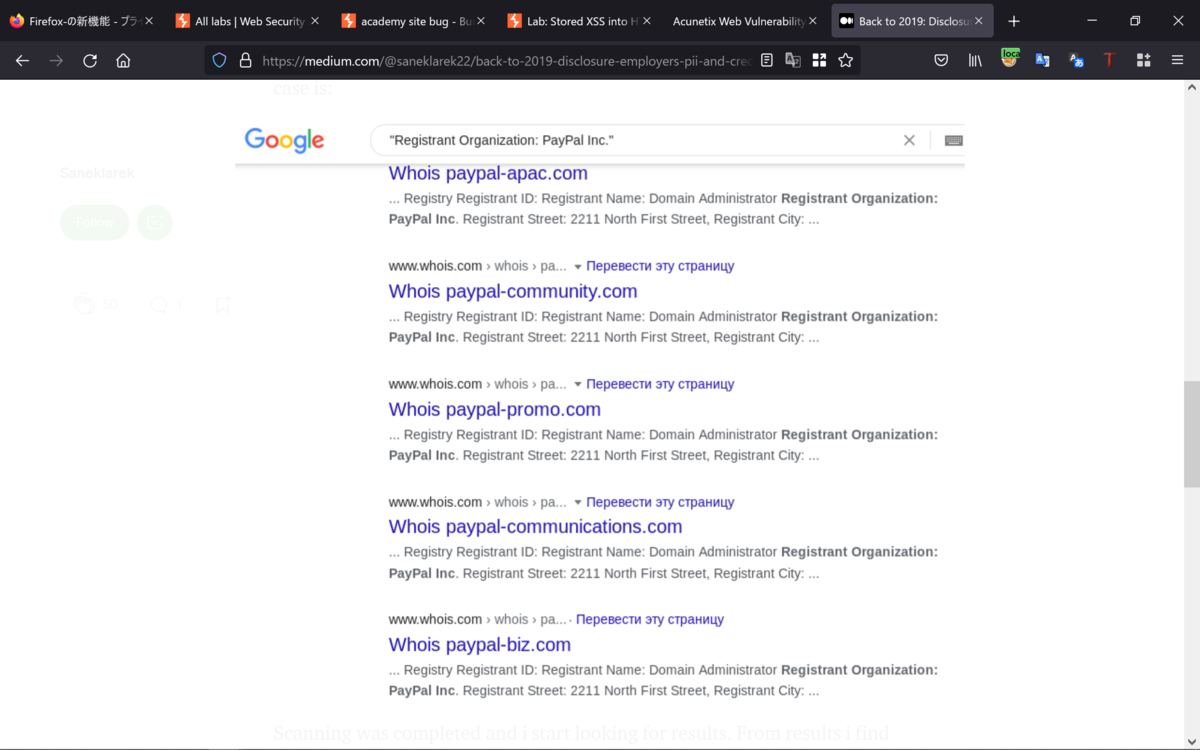

この情報で何ができるかは、Googleに尋ねると。

Paypal Inc.に登録されているドメインが大量に見つかって。

"Registrant Organization: PayPal Inc.Registrant"

これで、exampleasia.comというターゲット企業に。

登録されているドメインを見つけて。

このドメインは「スコープ内」としてマークされていないため。

大きなワードリストを使用したり。

このドメインのホストをアクティブにスキャンして。

脆弱性を確認したりすることはできないので。

この場合は、常にディレクトリインデックスのバグをチェックすることに。

このために、一般的なディレクトリ名(1500行)のワードリストを使用して。

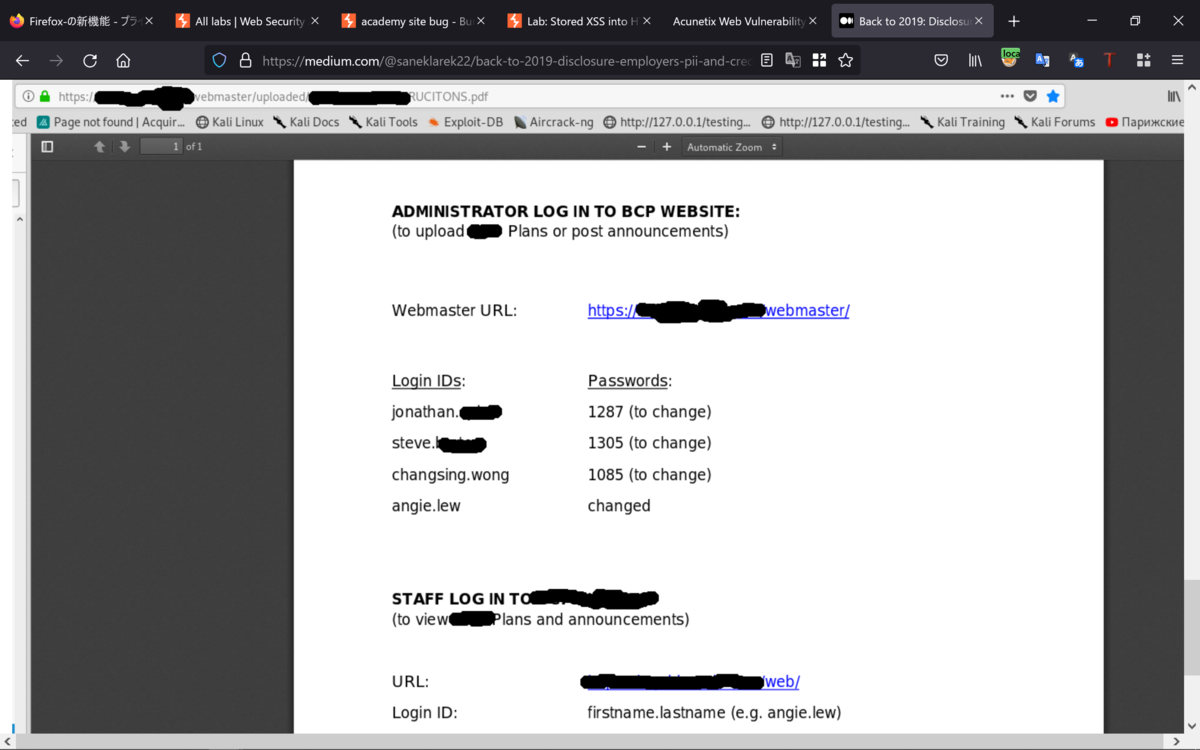

スキャンが完了し、結果を探し始めると下記のホストを見つけて。

bop.exampleasia.com

下記のディレクトリのインデックスが作成されていることがわかって。

bop.exampleasia.com/webmaster/

このフォルダには、2つの別のフォルダがあって。

そのうちの1つは、uploadedと呼ばれて。

bop.exampleasia.com/webmaster/uploaded/

このフォルダには、管理パネルからのユーザ名とパスワードと。

雇用主に関する個人情報を提供する多くのPDFファイルが含まれていて。

(氏名、個人の電話番号、住んでいる住所など)

また、このドキュメントでは、他社の資産からユーザ名とパスワードを。

見つけることができて。

Best regards, (^^ゞ