Hello there, ('ω')ノ

API構成ディレクトリでの秘密鍵の公開を。

脆弱性:

情報開示

記事:

https://ahmdhalabi.medium.com/secret-key-exposure-in-api-config-directory-79cf7e7b976

ツール:

Burp Suite

Wordlist

FFUF

Github

Google Dorks

WaybackUrls

今回の範囲は、ダッシュボードのあるウェブサイトに限定されていて。

ダッシュボードをたどると、有効なバグが1つ見つかって。

次に、Burp Suiteのトラフィックを確認しているときに。

このダッシュボードのAPIが次のようになっていることがわかって。

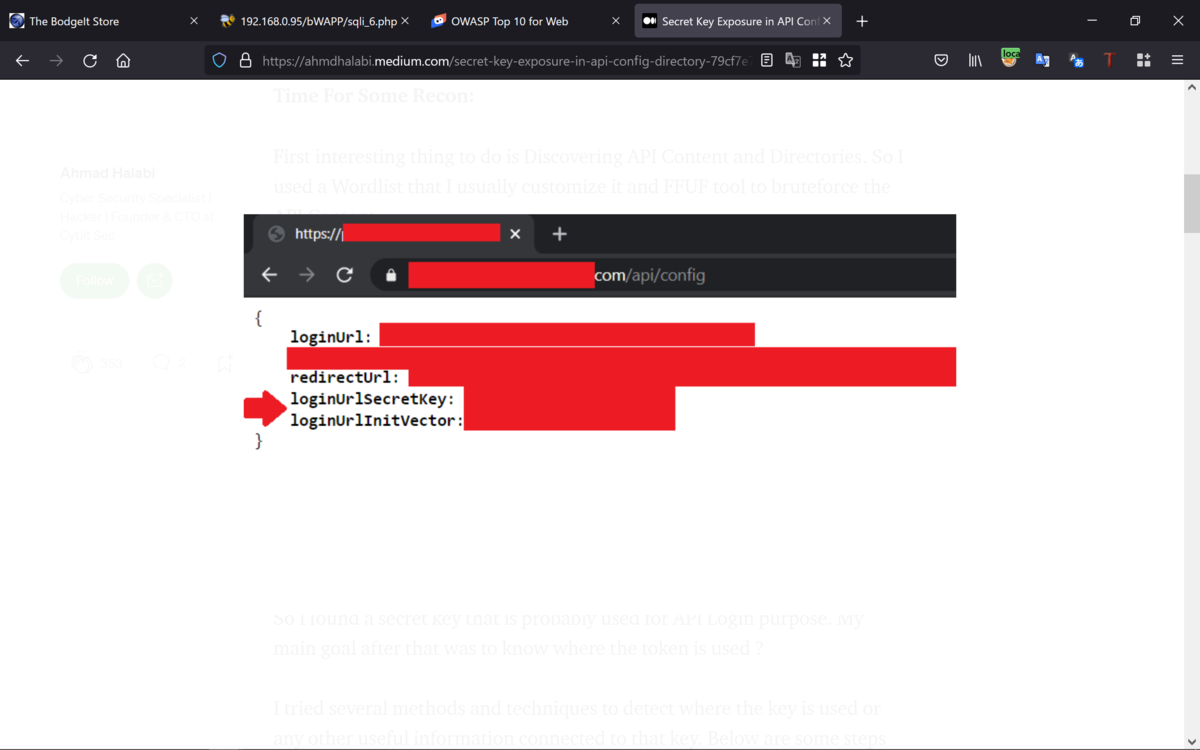

偵察の時間:

最初に行うべき興味深いことは、APIコンテンツとディレクトリの検出で。

そのため、カスタマイズしたWordlistとFFUFツールを使用して。

APIコンテンツをブルートフォースして。

configという興味深いディレクトリを見つけたので。

https://redacted.com/api/config

その内容を確認したところ、下記のトークンがあることがわかって。

LoginUrlSecretKey

その値は下記のようなもので。

S#@x%^&$!1

キー値について追加の偵察:

おそらく、APIログインの目的で使用される秘密鍵を見つけたと思うので。

その後の目標は、トークンがどこで使用されているかを知ることで。

キーが使用されている場所や、そのキーに関連するその他の有用な情報を。

検出するために、いくつかの方法と手法を試すことに。

実行したステップ:

GithubでターゲットプログラムのGithubリポジトリ内の秘密鍵を検索したものの。

肯定的な結果は見つからず。

Google Dorksを使用して、シークレットトークンに関連する情報を。

見つけようとしても否定的な結果ばかりで。

WaybackUrlsとJavascriptファイルをチェックしても。

残念ながら否定的な結果で。

これは、2つの可能性があることを意味して。

1.秘密鍵は、テスト目的で使用されるダミー鍵で。

2.もしくは、その名前が表すように。

また偵察でそれに関連する情報が見つからなかったので、キーは本当に秘密で。

そこで、2番目の仮定に基づいて問題を報告することに。

学んだ教訓:

秘密鍵、トークン、またはパスワードを見つけて、それをどのように使用できるか。

または、秘密に公開されているかどうかがわからない場合があって。

一部のプログラムは、公開されたキーがどこでどのように使用されているか。

わからないために機密性が高いことを証明できないので報告を受け入れないので。

シナリオを反対に反転させて、キーが秘密であることを証明すればよくて。

Best regards, (^^ゞ