Hello there, ('ω')ノ

二次競合状態を。

脆弱性:

競合状態

記事:

https://0xdekster.medium.com/second-order-race-condition-be8aaf774783

ウェブサイトには登録プロセスがあって。

登録するには電話番号を入力する必要があって。

電話番号、メールアドレス、ユーザー名、詳細を入力したら。

確認を成功させるために6桁のOTPコードを入力して。

電話番号を確認する必要があって。

6桁のOTPを提供して、キャプチャサービスを確認した後に。

登録ボタンを押して、リクエストを傍受することに。

このリクエストのパラメータで調査し始めて試したのは。

「Single OTP verification and single Captcha Verification」のリクエストで。

異なるユーザ名で複数のアカウントを登録することで。

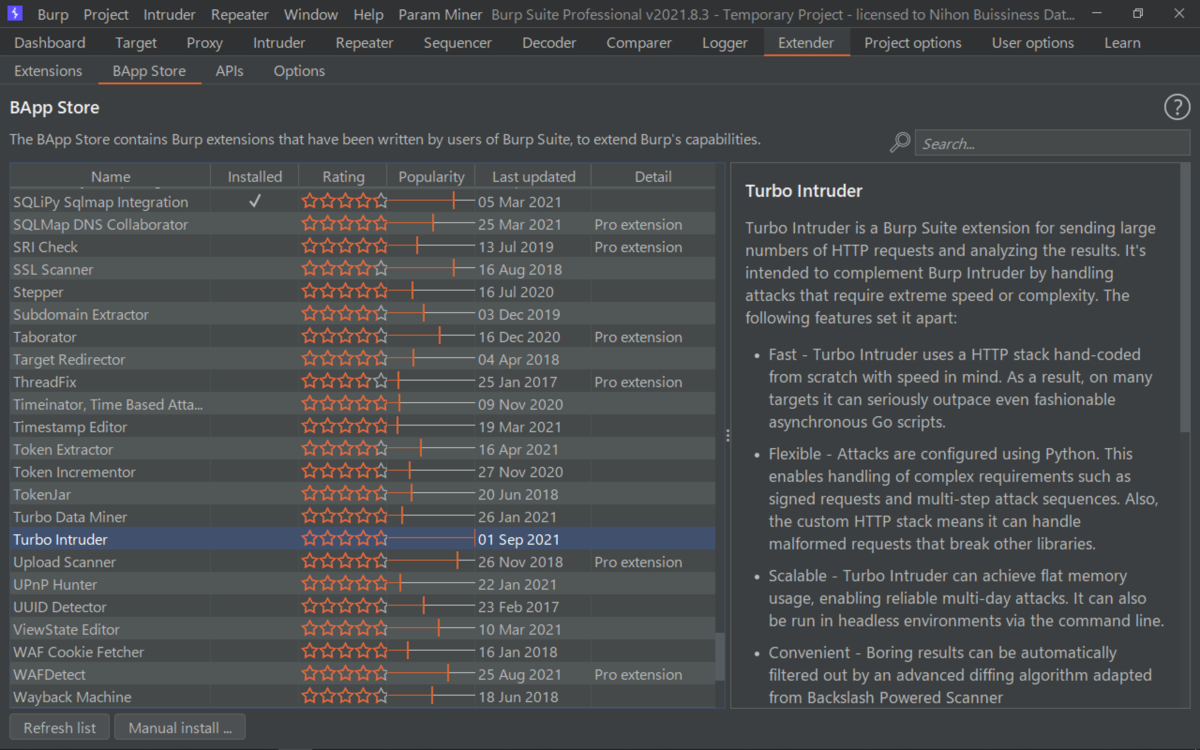

このPOSTリクエストをTurbo Intruderに送信してから。

https://portswigger.net/research/turbo-intruder

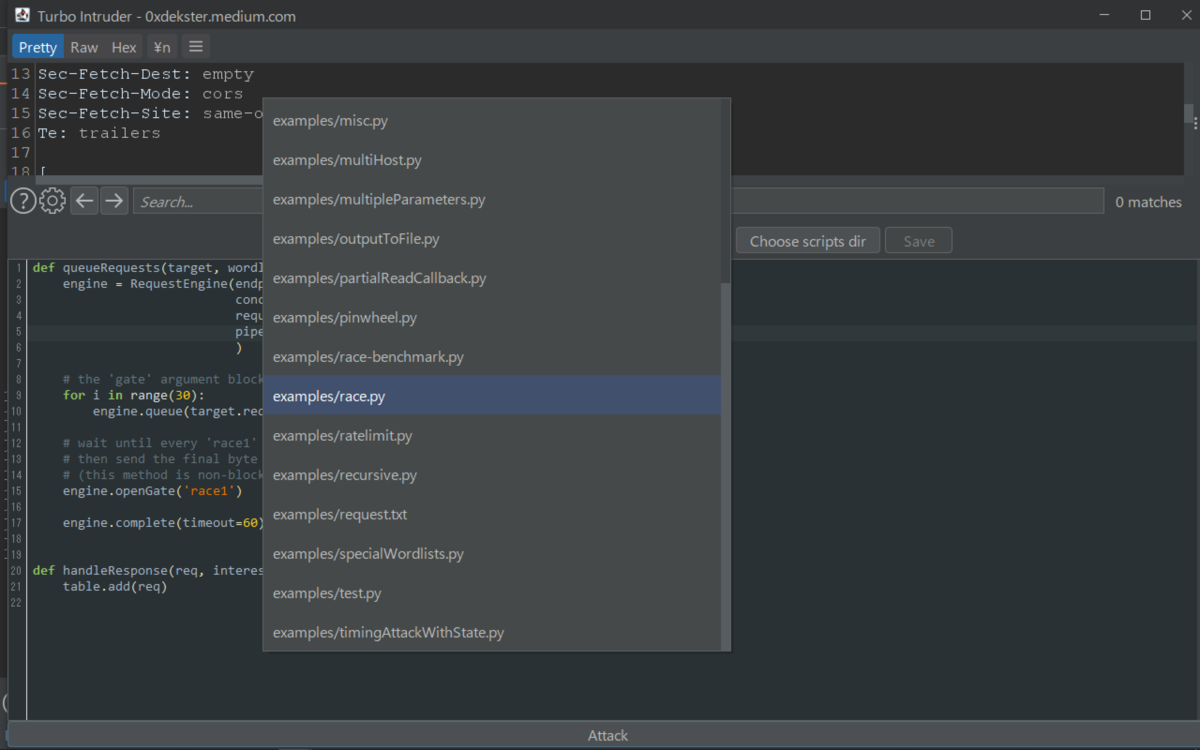

インジェクションポイントを下記のようにパラメータを操作して。

username ⇦ abc123%s

email ⇦ abc123%s@gmail.com

次に、Turbo Intruderのデフォルトのrace.pyスクリプトを使用して。

パラメータの数に応じてインジェクションポイントをカスタマイズして。

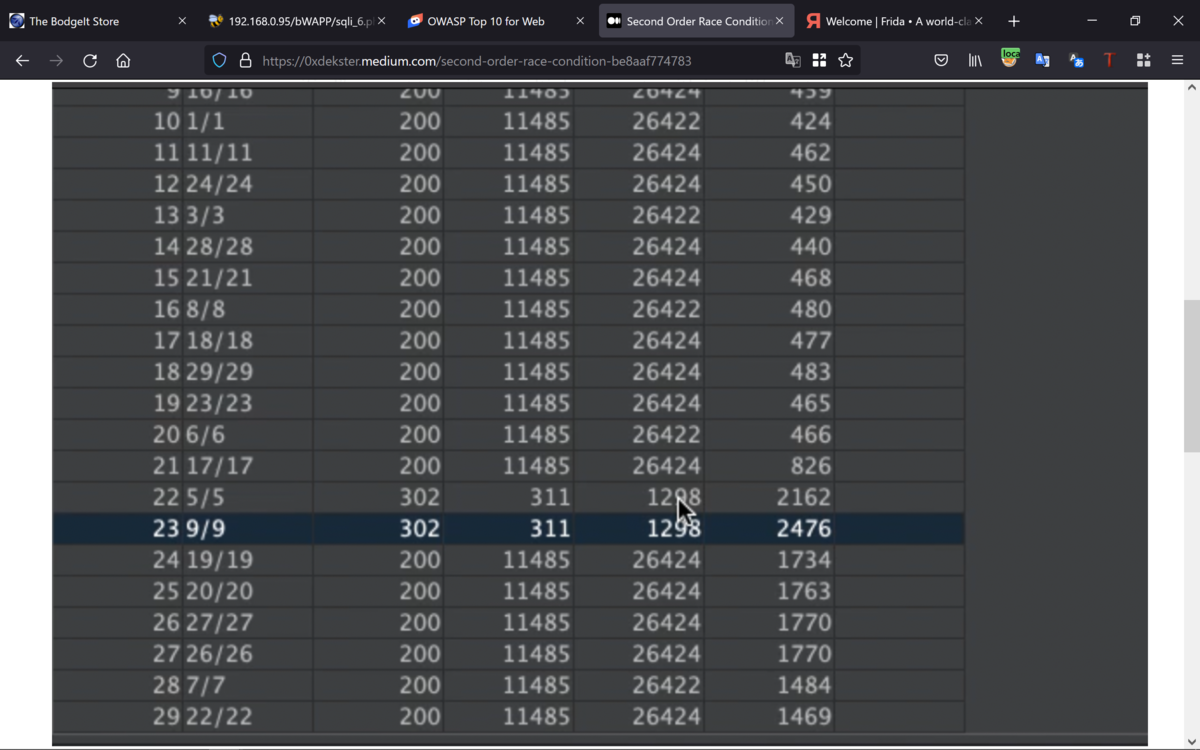

リクエストを攻撃開始すると。

Turbo Intruderのステータスコードで、「302」として3つのリクエストがあって。

これは、「Single OTP verification and single Captcha Verification」を使用して。

3つの異なるアカウントを作成したことを意味しているわけで。

Best regards, (^^ゞ