Hello there, ('ω')ノ

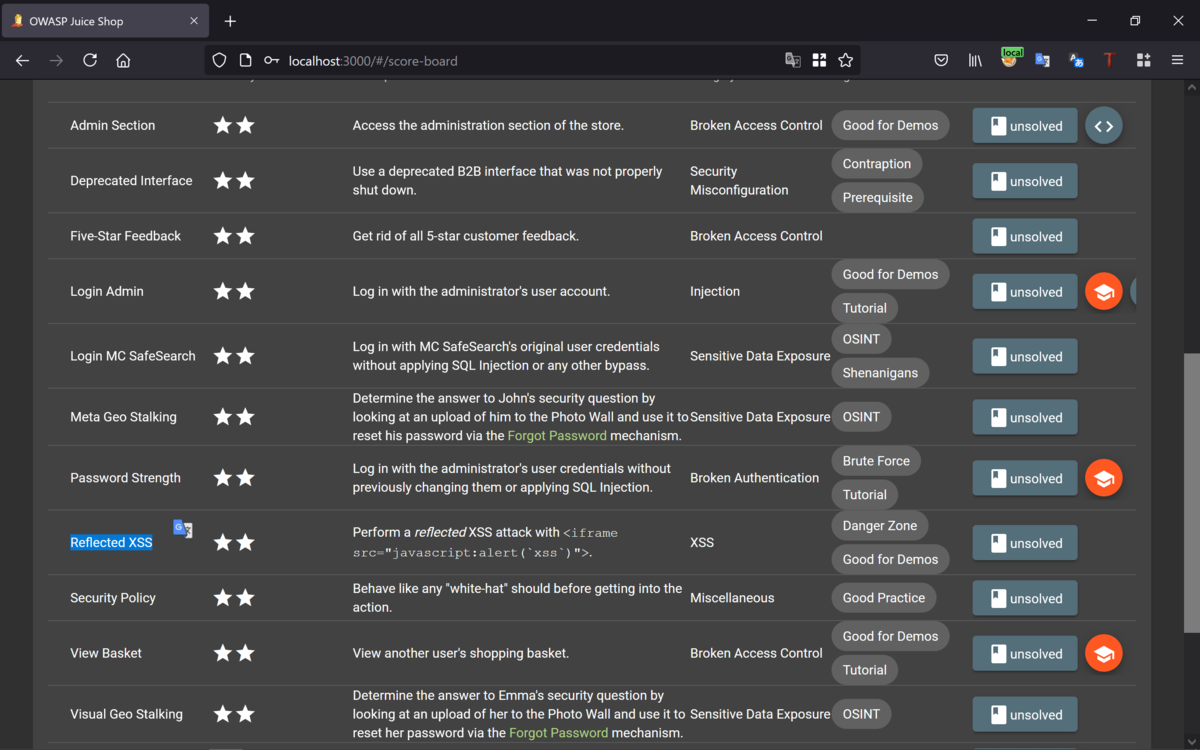

反射型XSS攻撃を実行せよと。

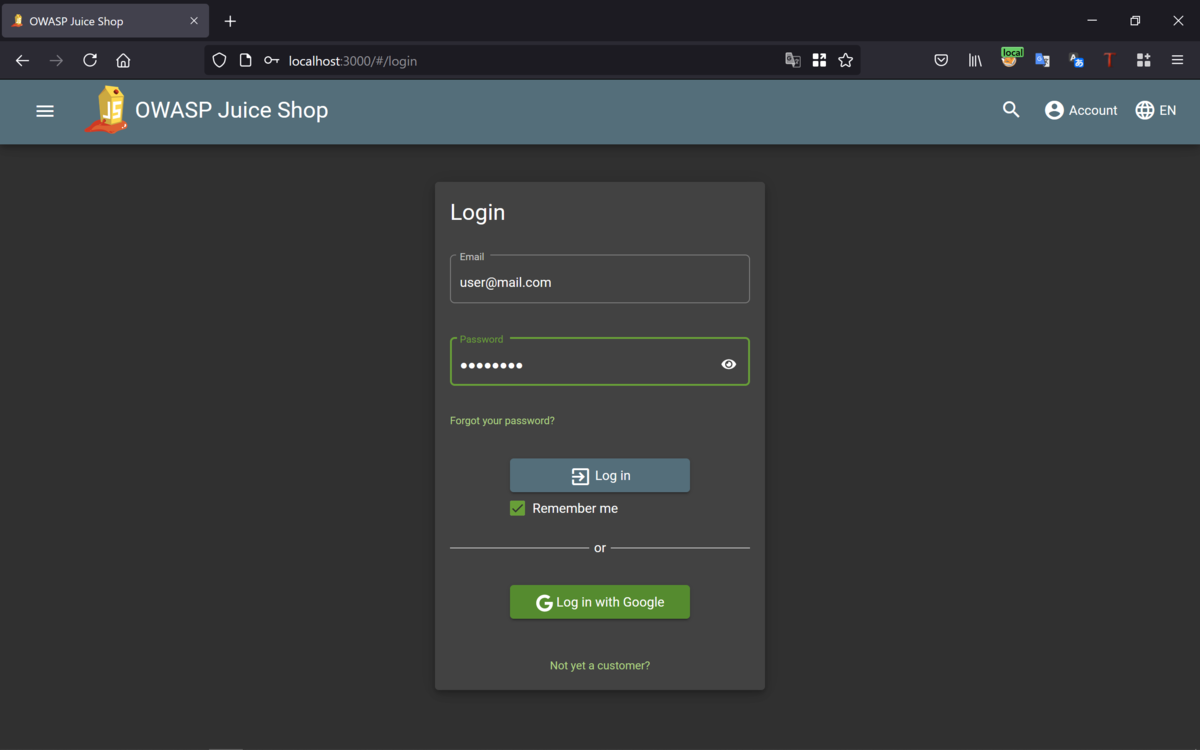

まずは、ログインして。

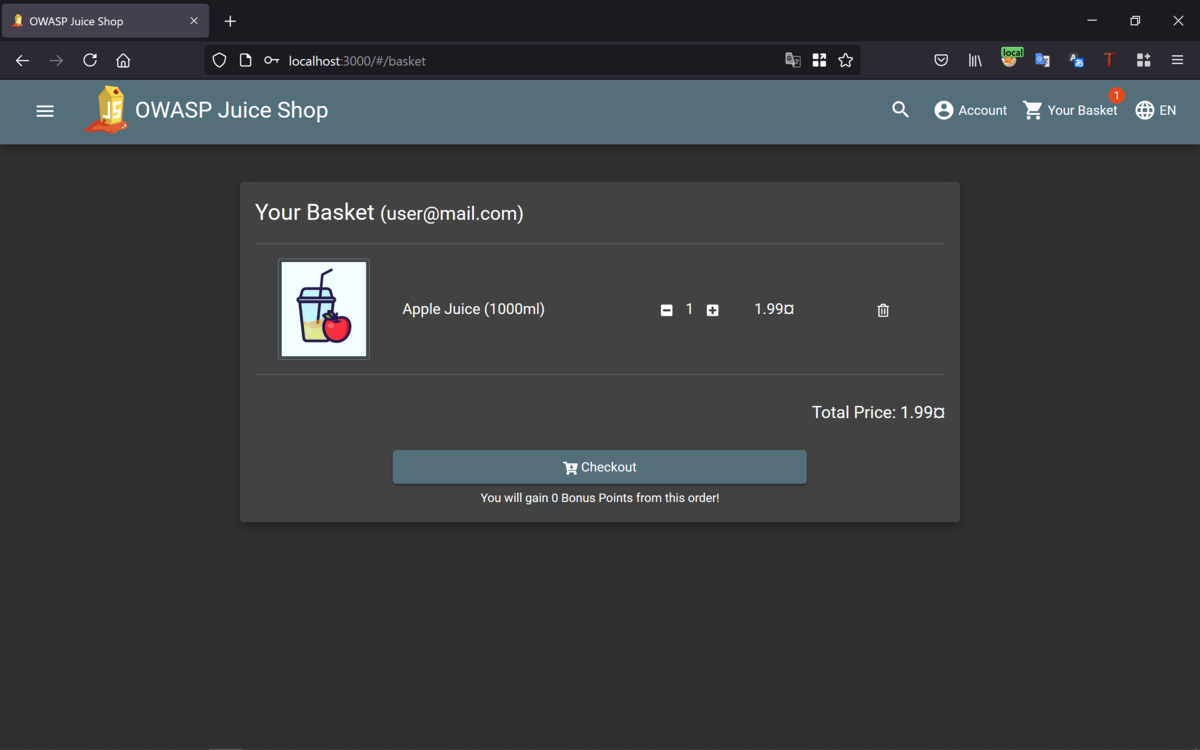

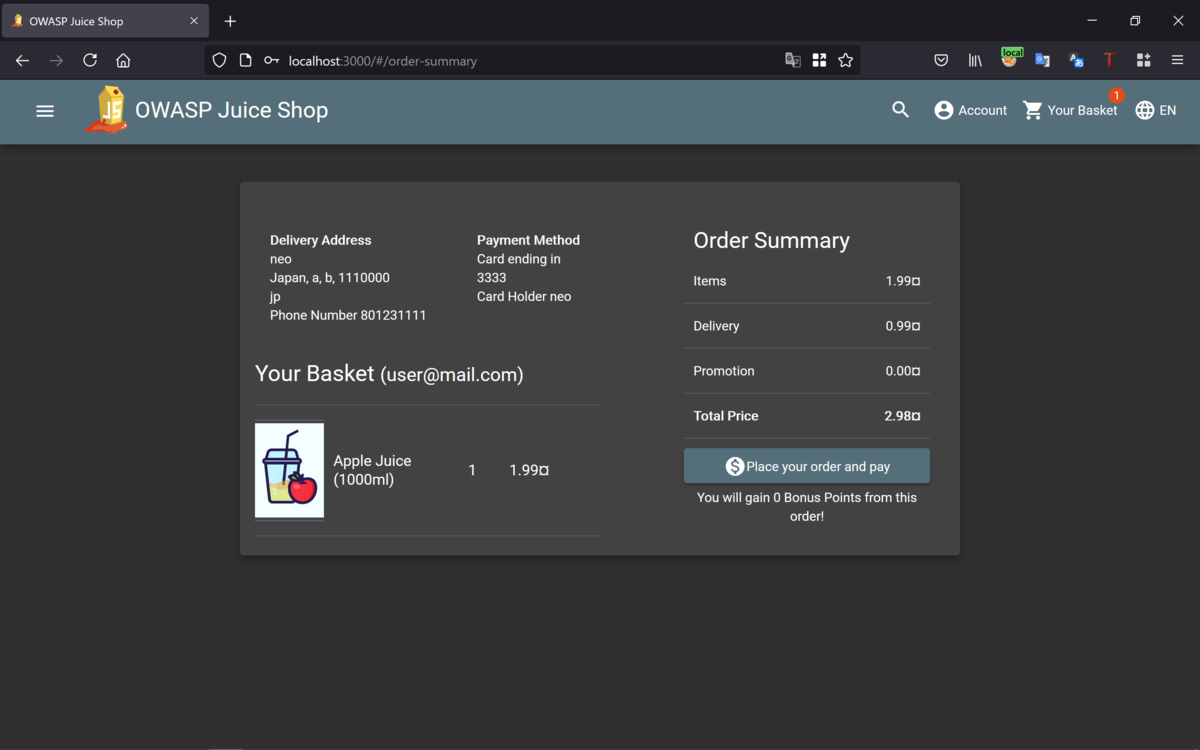

製品を選んで、Checkoutして。

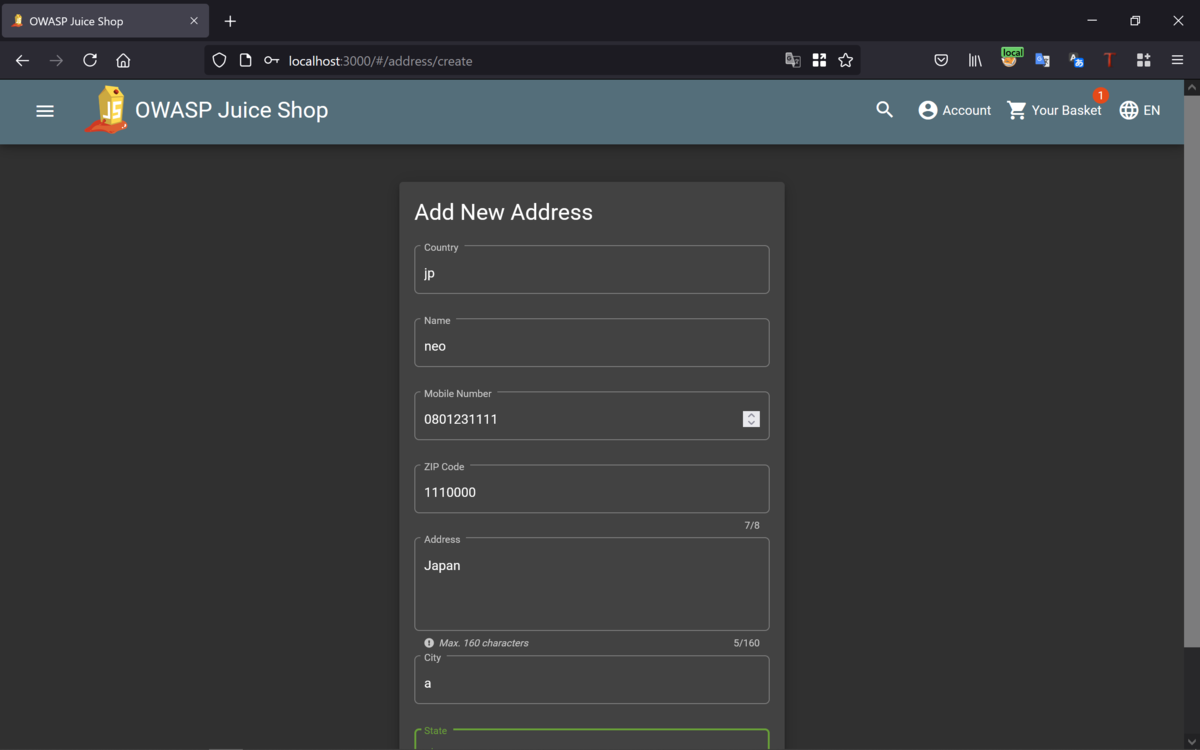

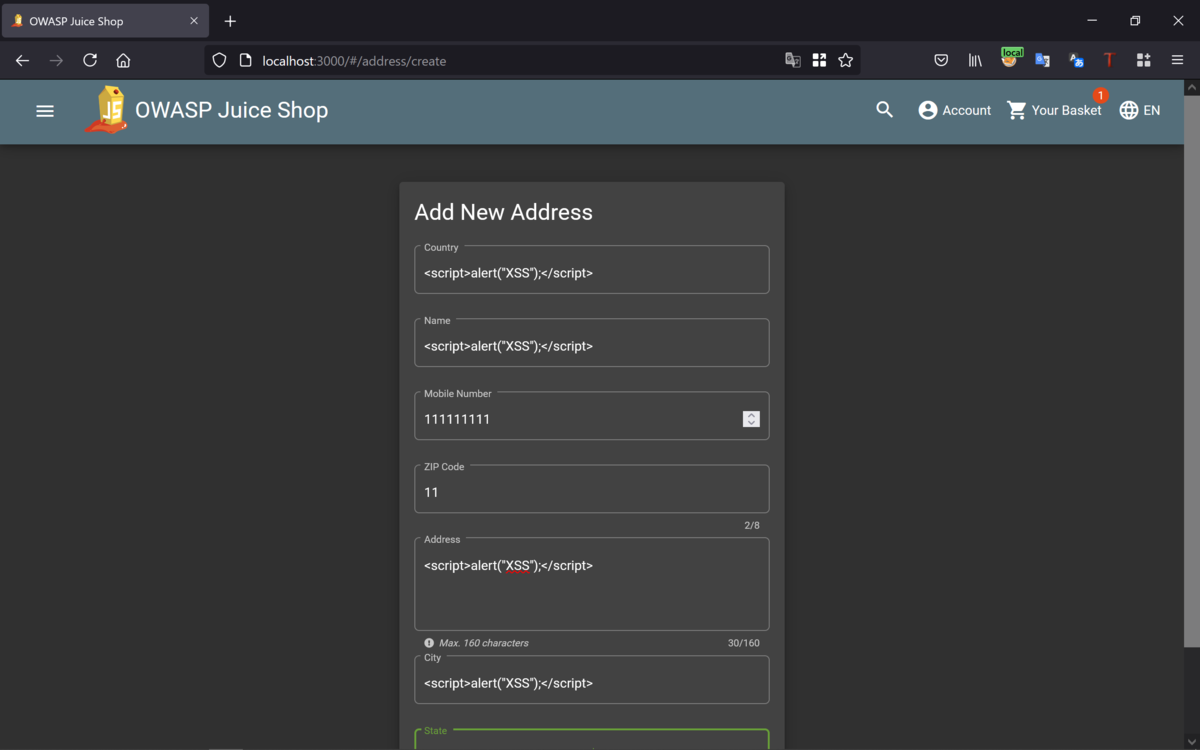

アドレスを登録して。

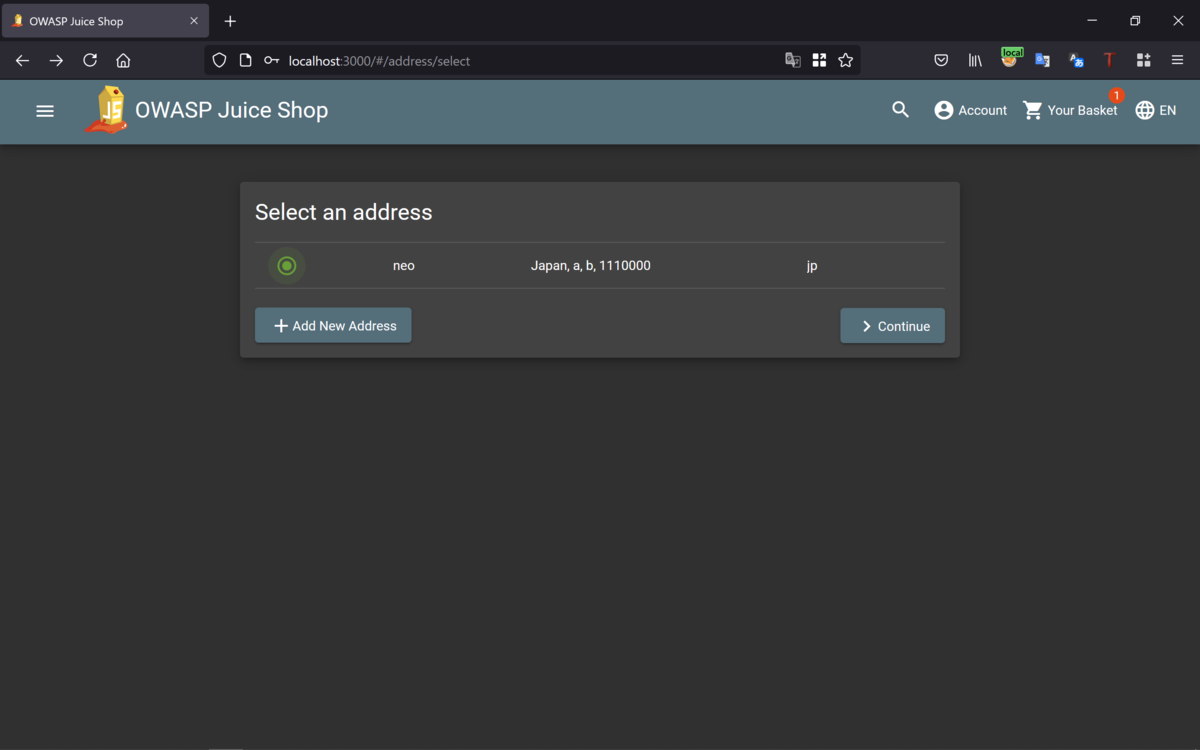

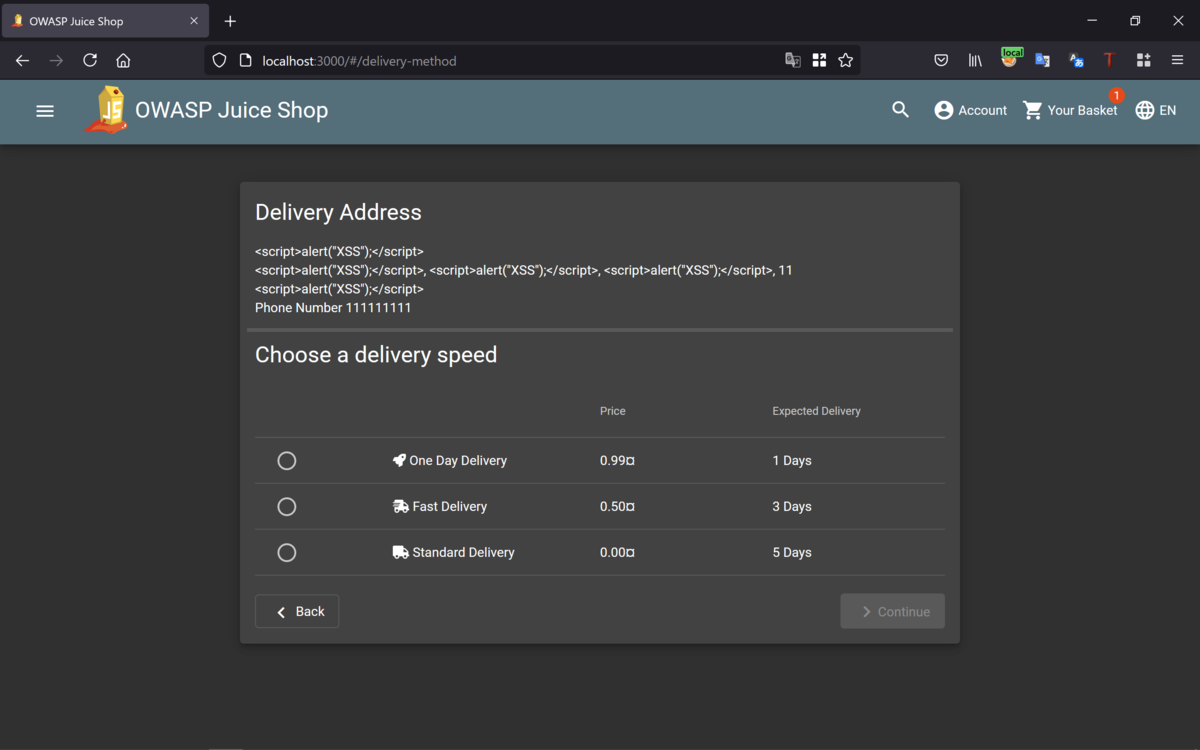

アドレスを選択して、Continueして。

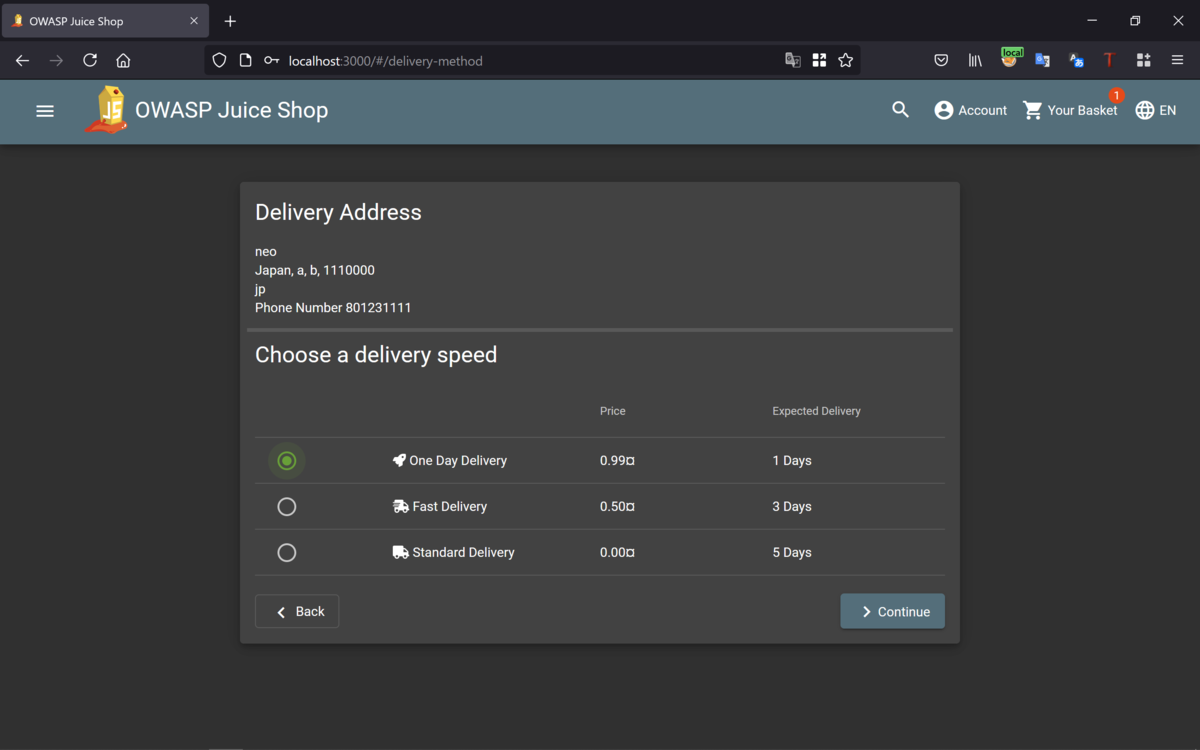

delivery speedを選んで、Continueして。

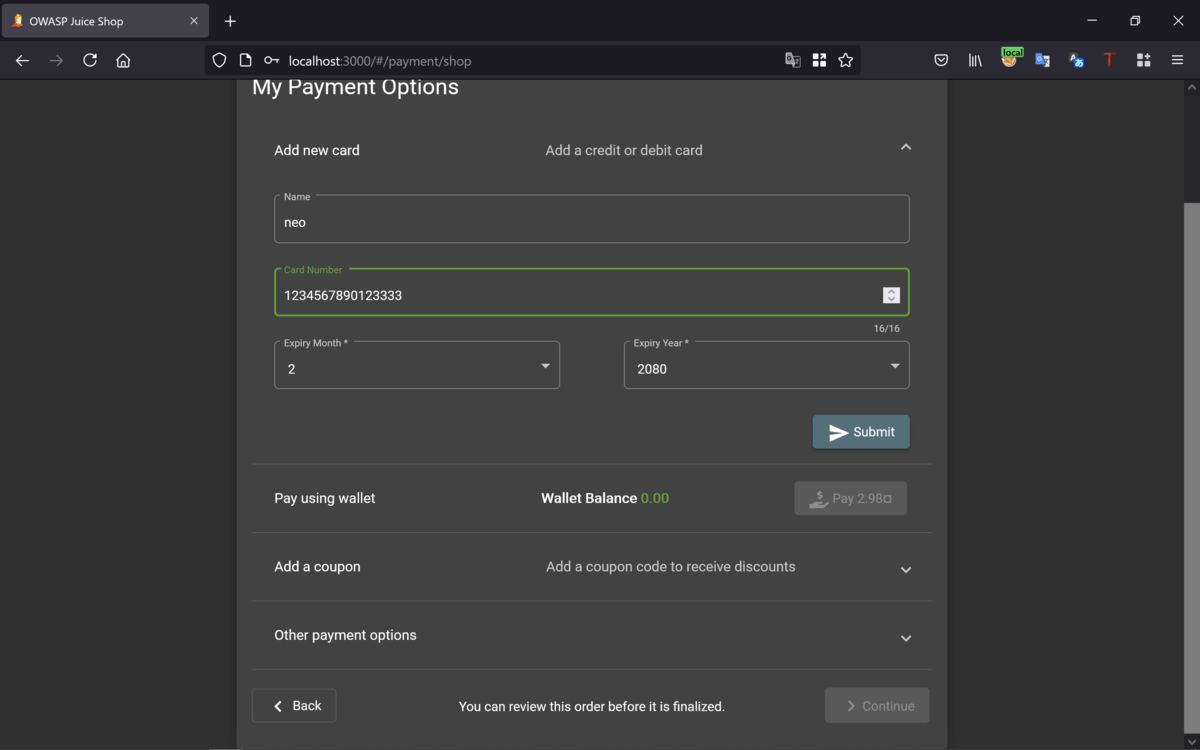

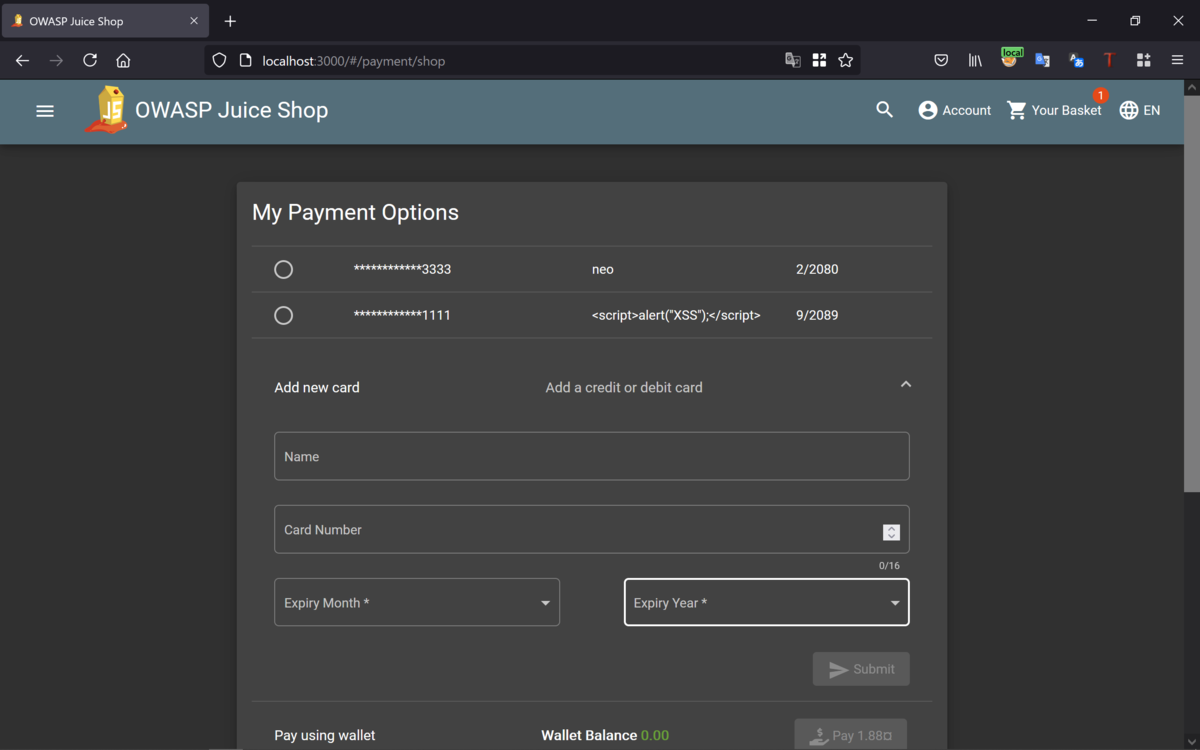

カード情報を入力して、Submitして。

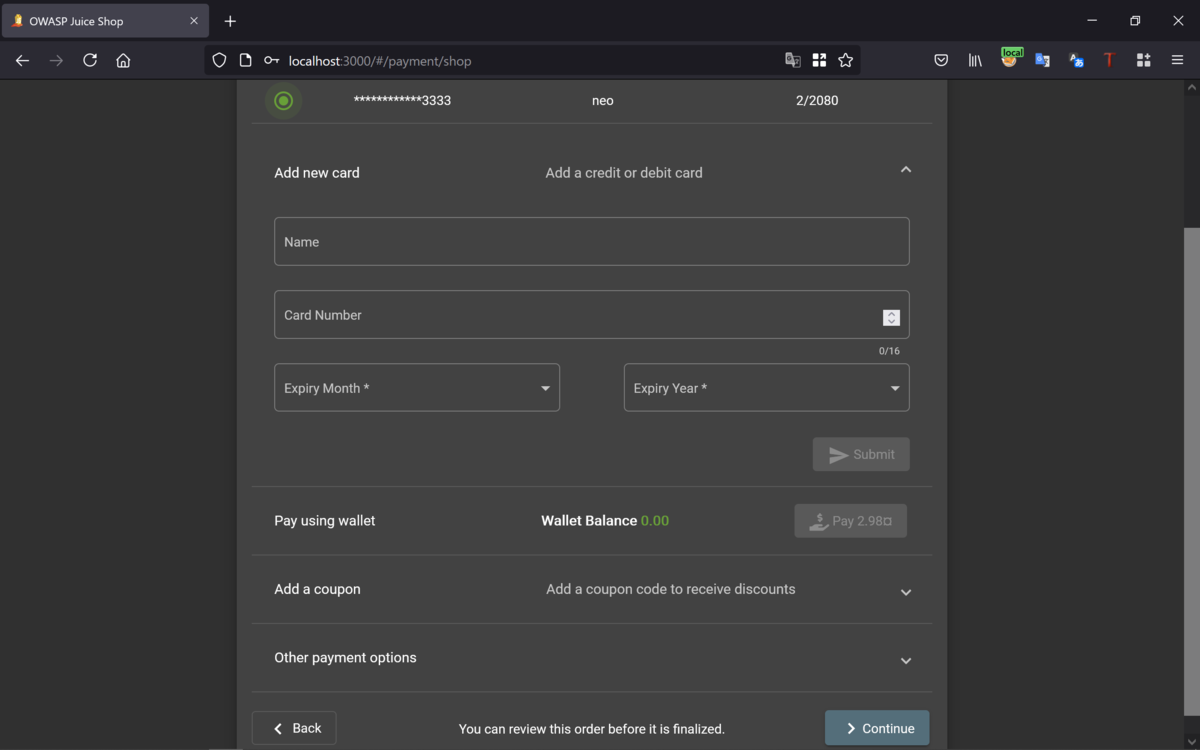

支払い方法を選択して、Continueして。

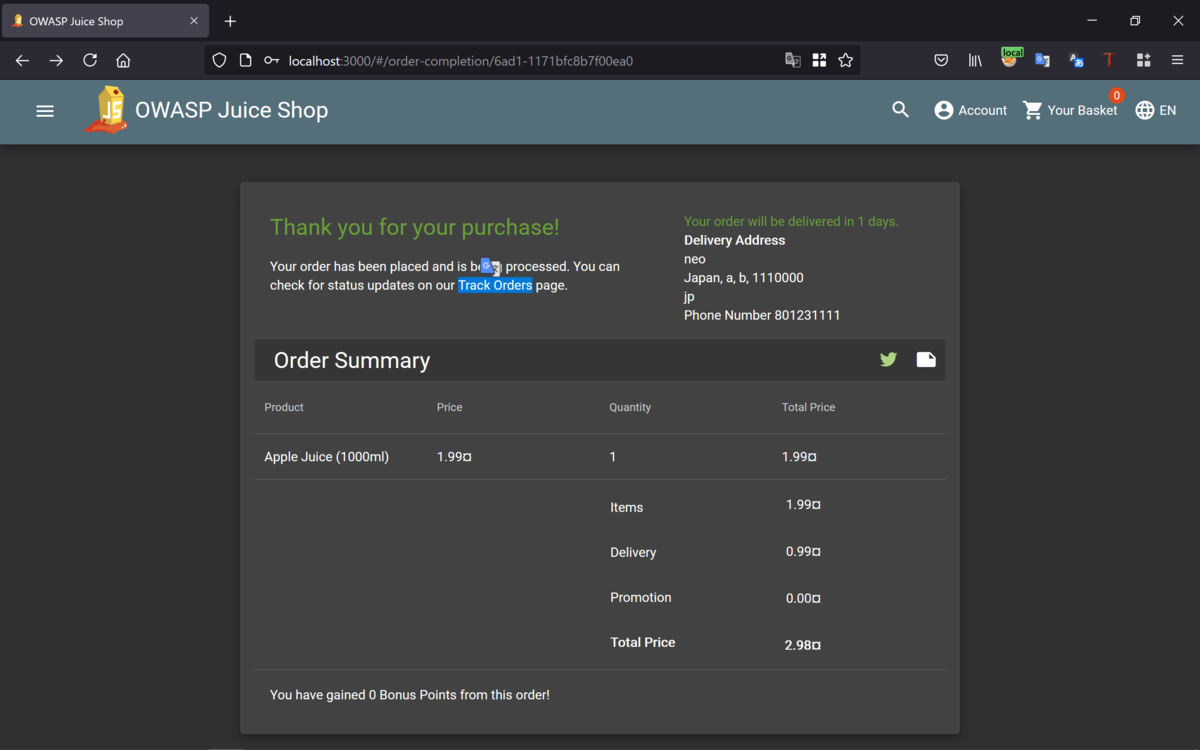

order and payして。

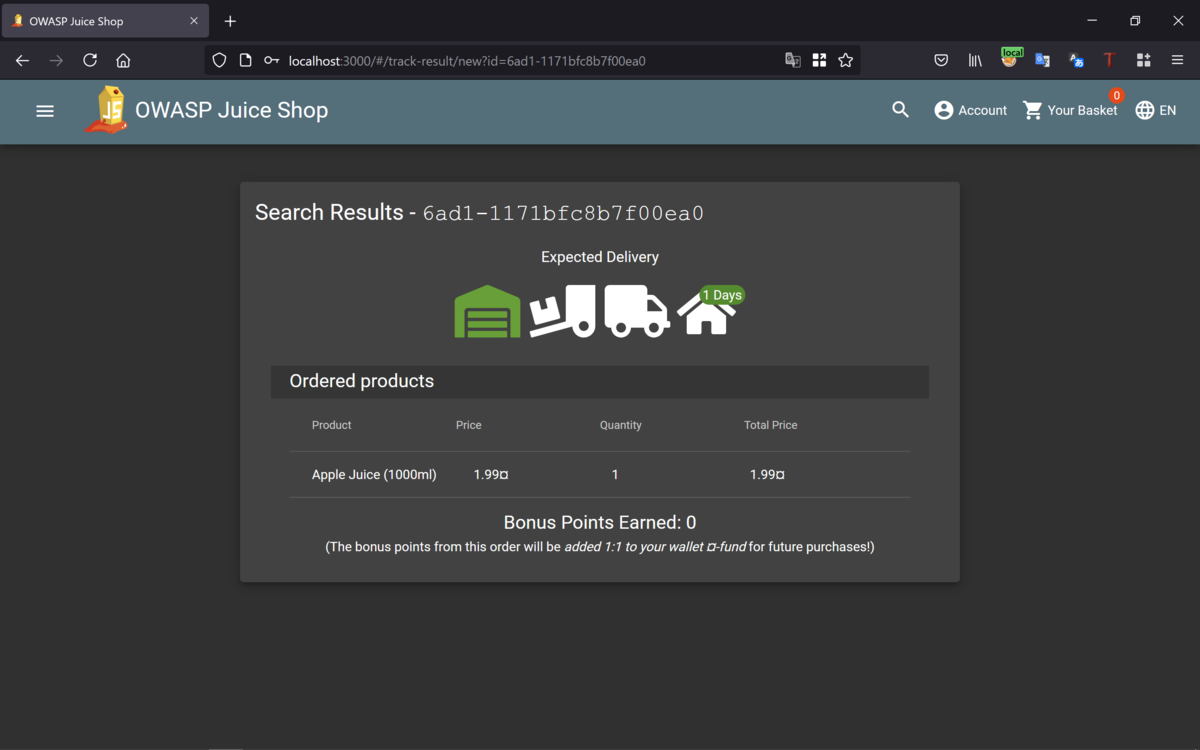

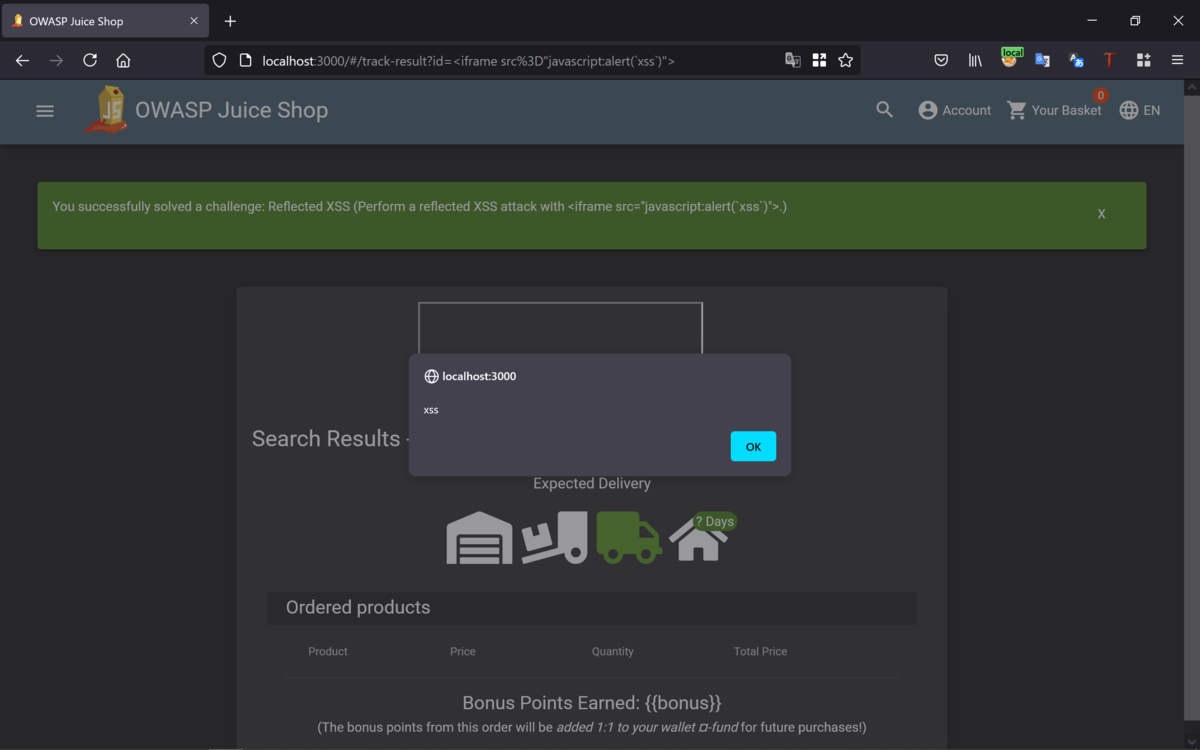

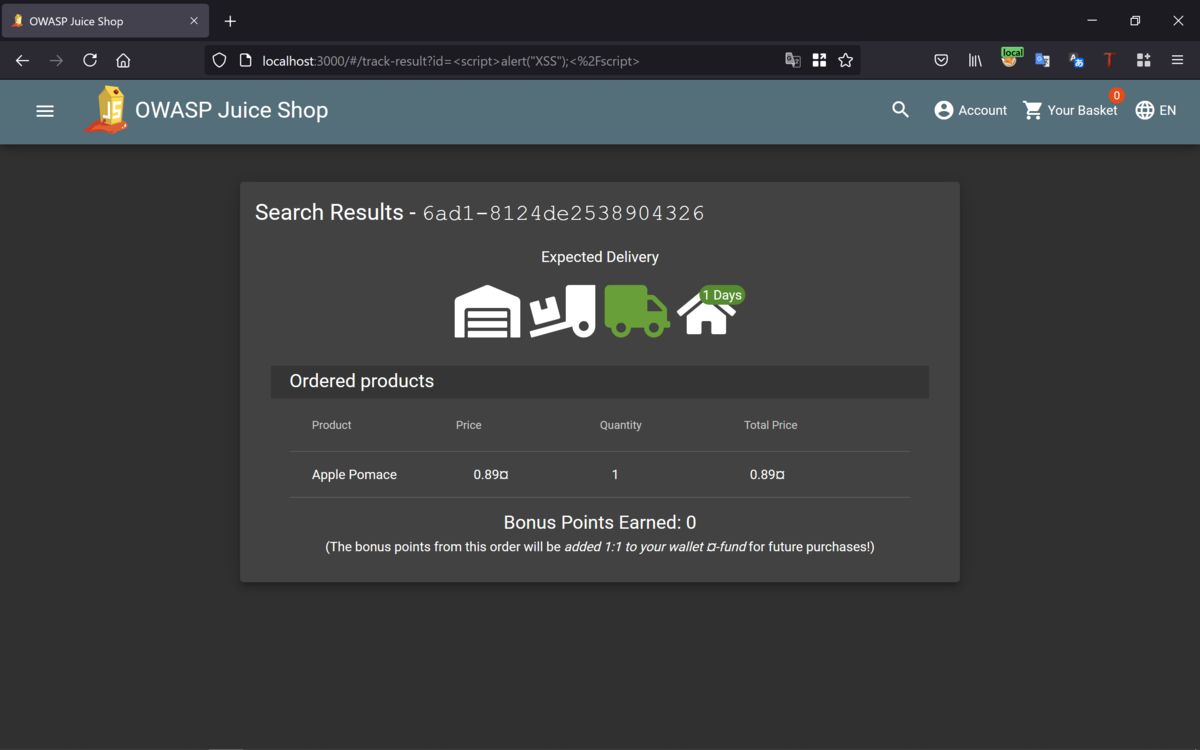

Track Ordersをクリックすると。

idをキーにして、検索結果が表示されるので。

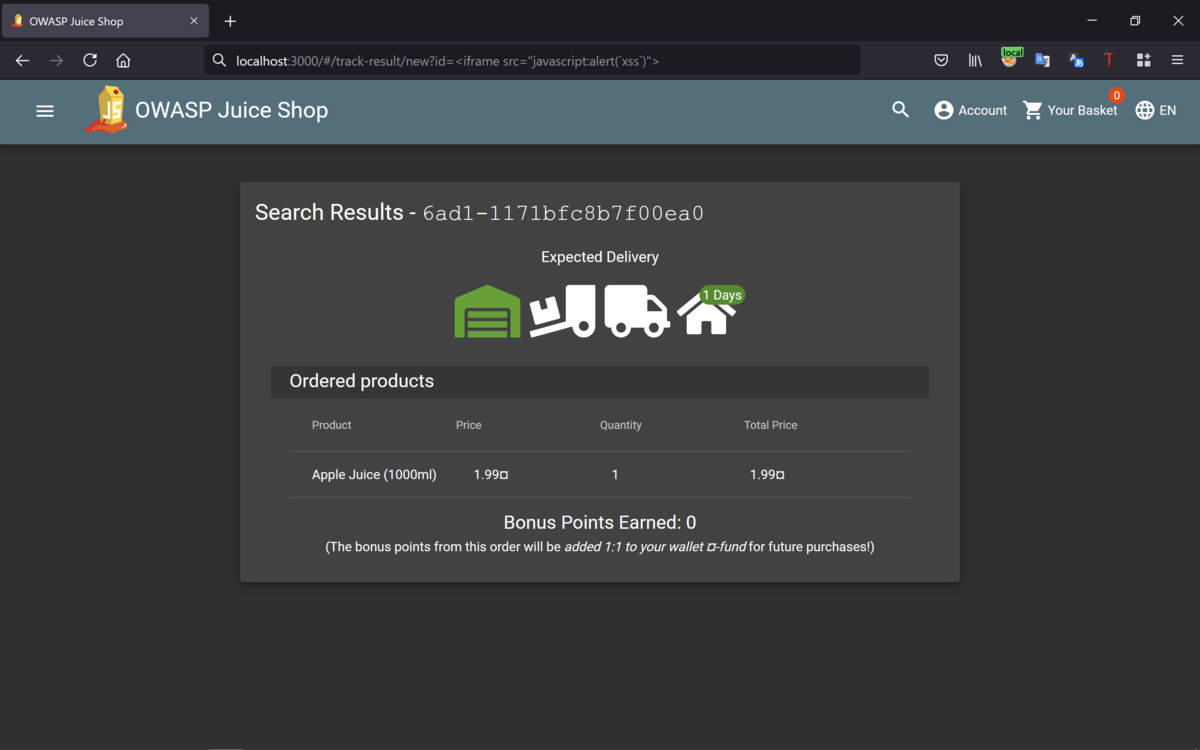

パラメータにペイロードを仕掛けて。

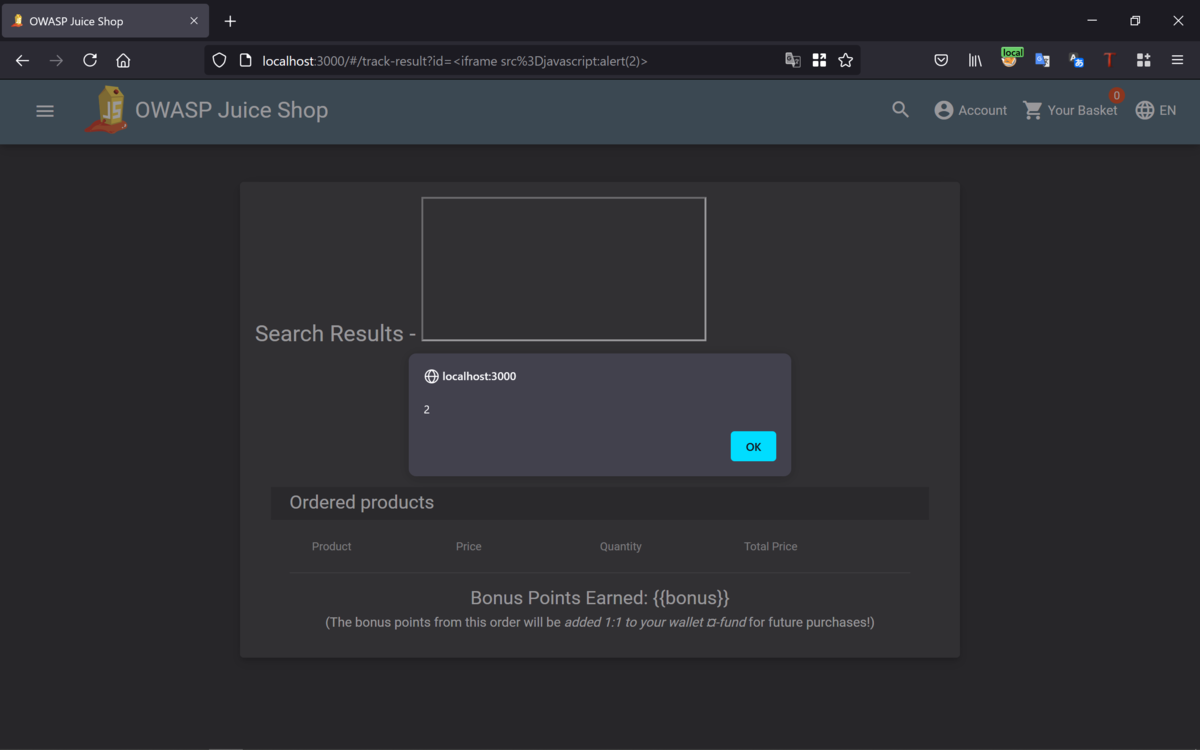

localhost:3000/#/track-result/new?id=<iframe src="javascript:alert(`xss`)">

リロードすると、スクリプトが実行されてクリアできた。

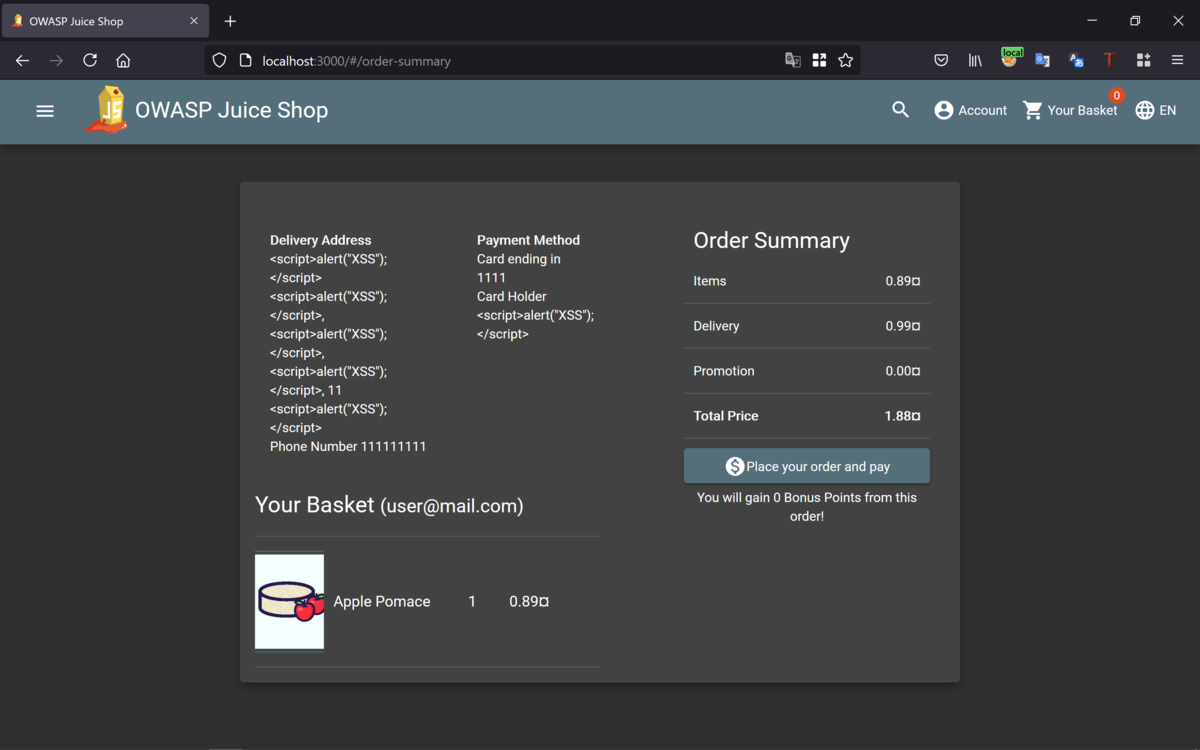

途中に入力項目があって、そこにペイロードを仕掛けることもありますが。

データベースへの保存が考えられて。

今回は、反射型であって保存型ではないのでここではなさそうで。

実際に入力してみると結果は、下記のとおりで。

他も同じく。

結果は、下記のとおりで。

とはいっても、この程度のペイロードで保存型XSSがないとはいえないのですが。

ちなみに、idに下記のペイロード仕掛けてみると何も反応はなくて。

<script>alert("XSS");</script>

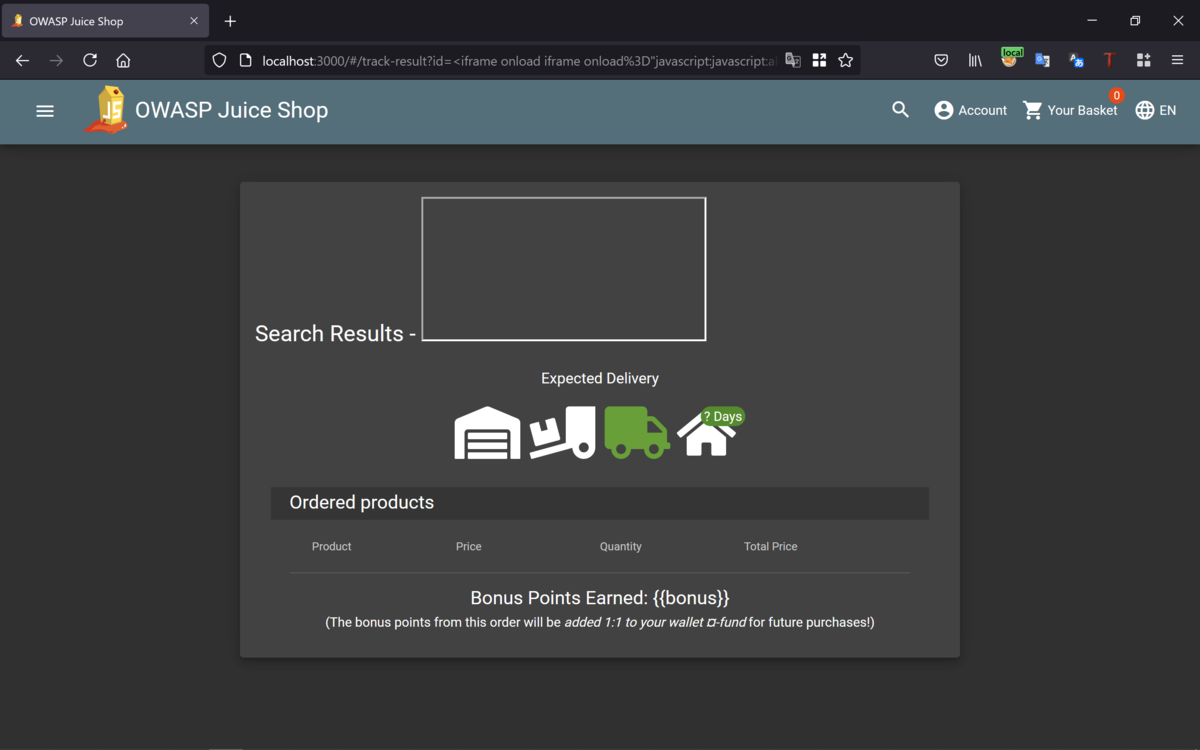

下記のペイロードを仕掛けてみるとiframeに反応することがわかったので。

<iframe onload iframe onload="javascript:javascript:alert(1)"></iframe onload>

そこで、iframeをつかったシンプルなペイロードで実行すると攻撃できて。

<iframe src=javascript:alert(2)>

Best regards, (^^ゞ