Hello there, ('ω')ノ

今回は、強制的にOAuthプロファイルの連携を。

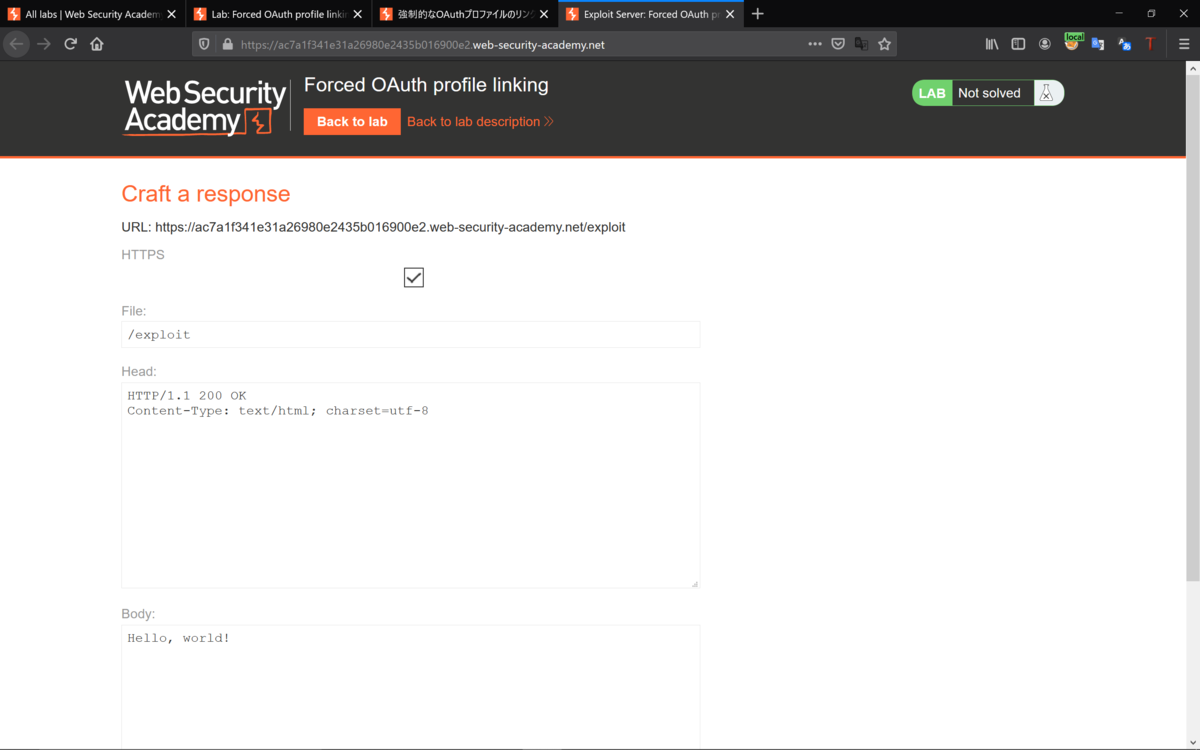

一応、exploit serverも立ち上げておいて。

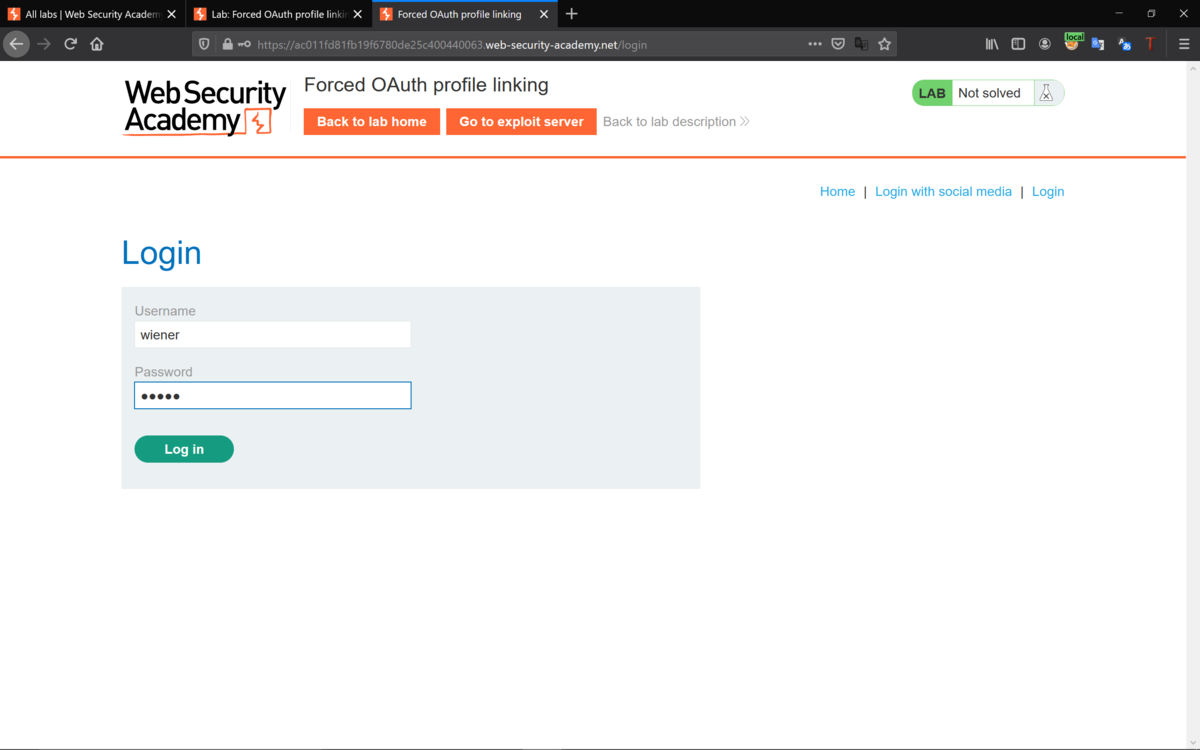

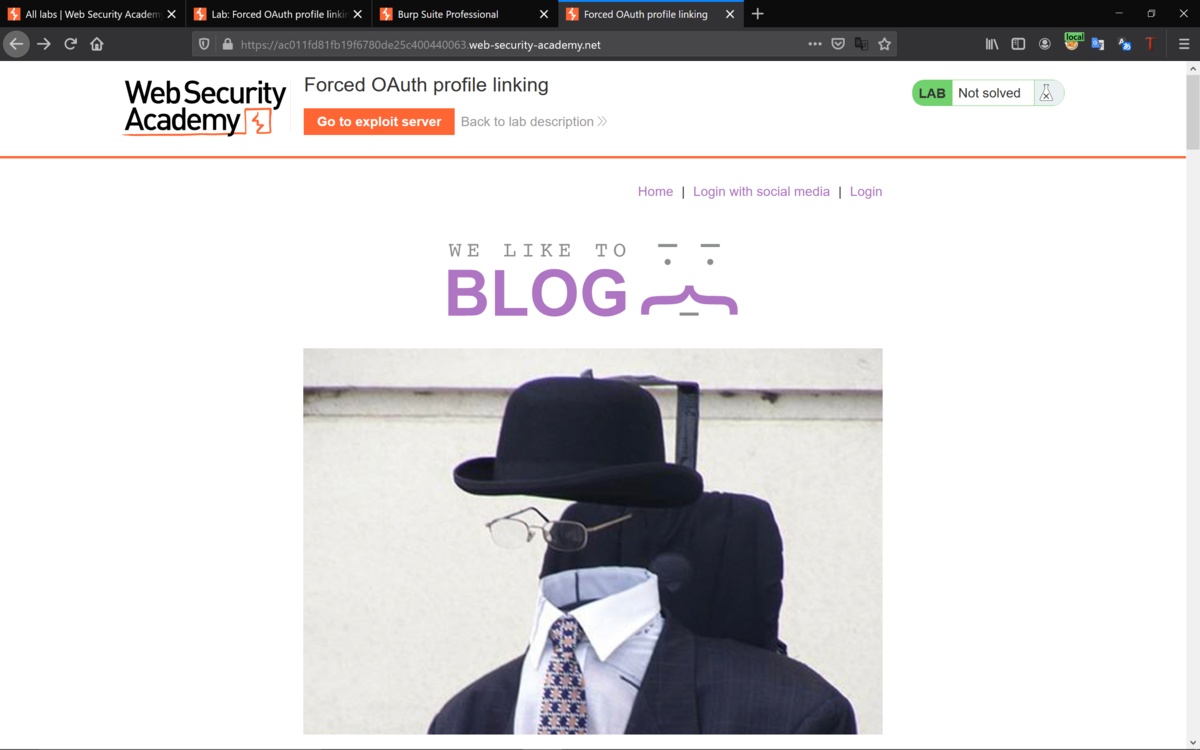

まずは、当システムのブログにログインして。 wiener/peter

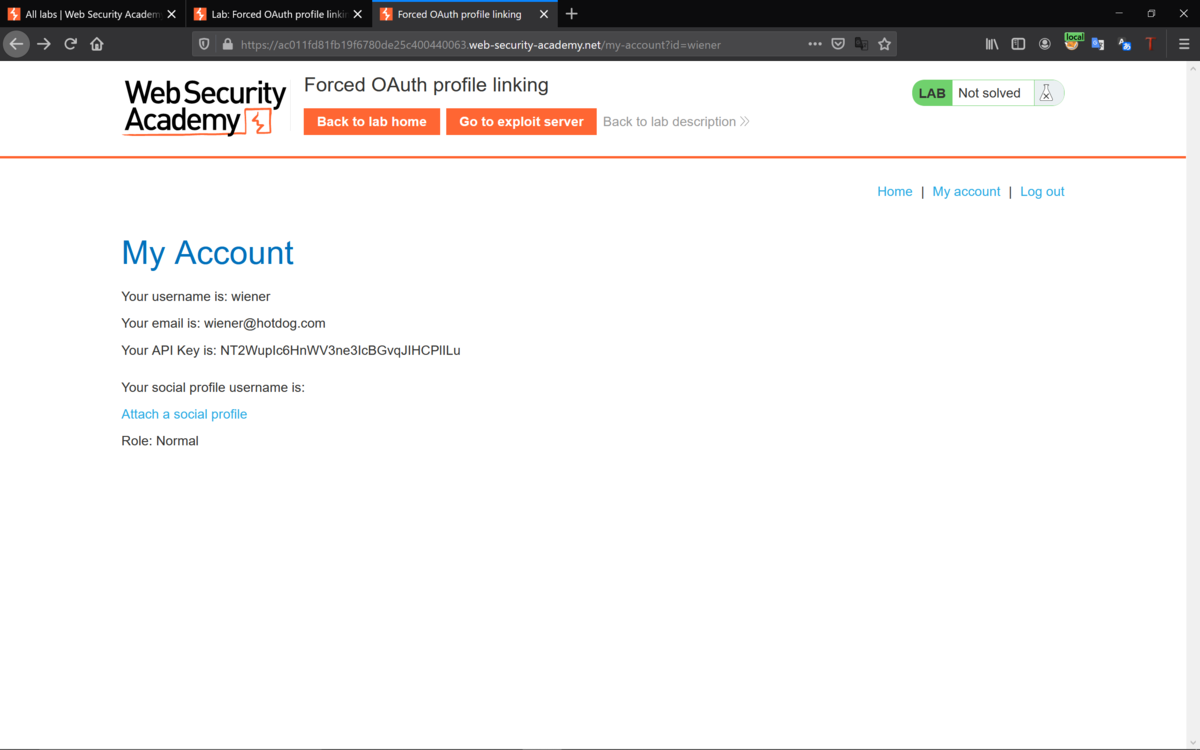

Attach a social profileをクリックして。

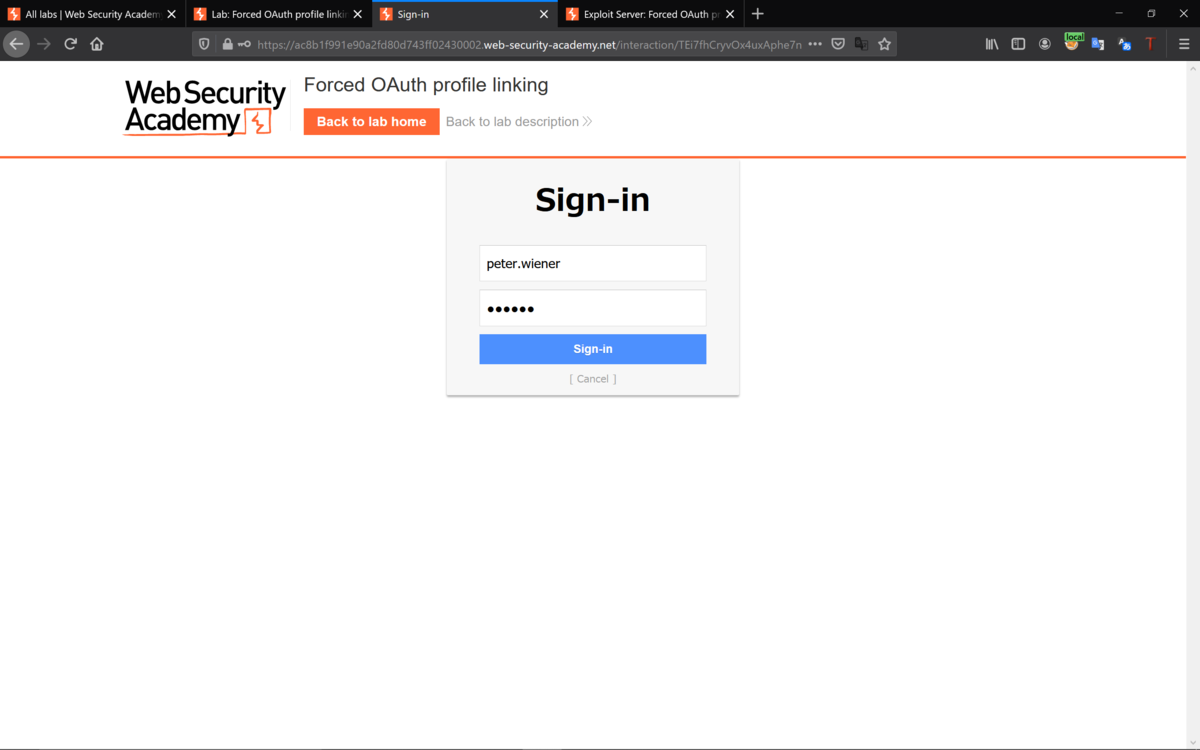

今度は、紐づけするソーシャルメディアにログインして。

peter.wiener/hotdog

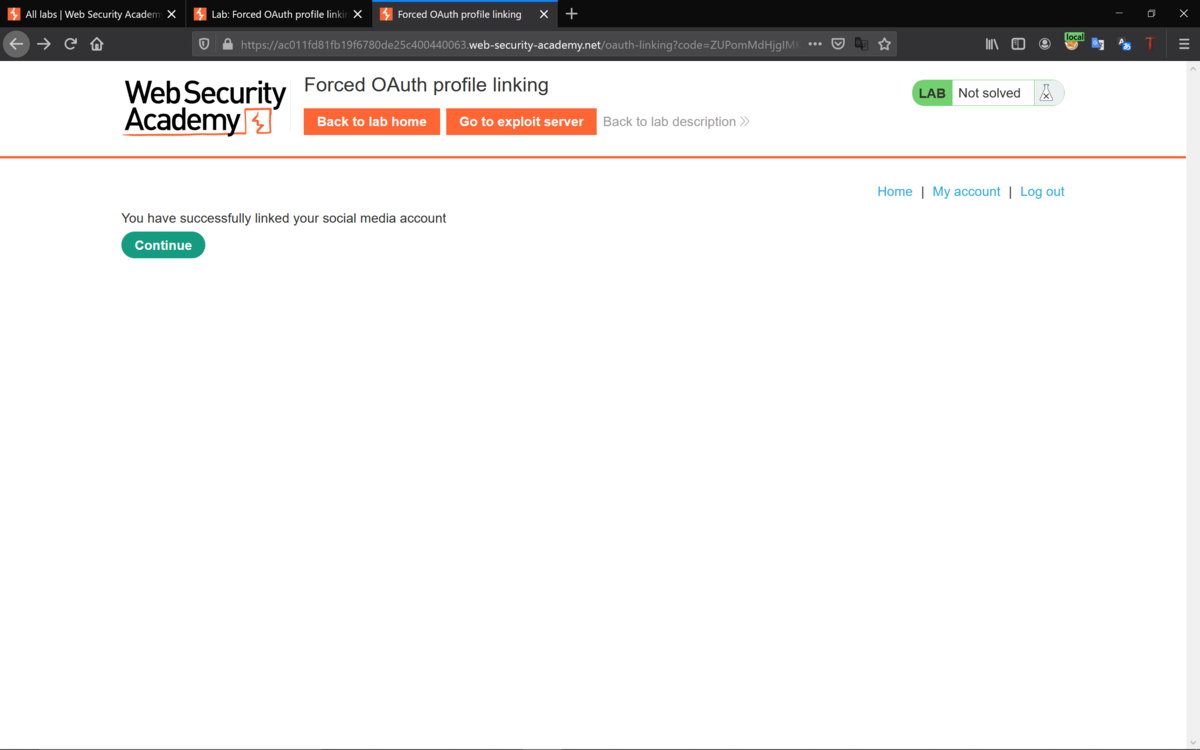

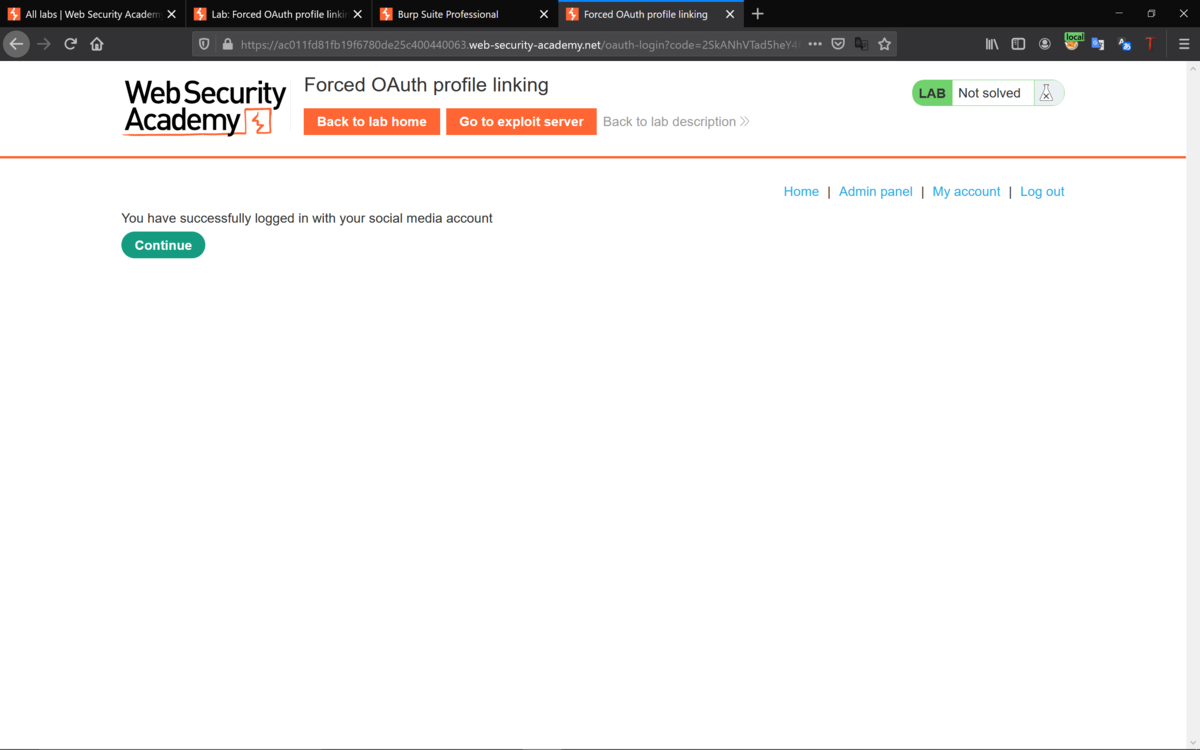

Continueをクリックすると。

ソーシャルメディアアカウントを正常に紐づけできて。

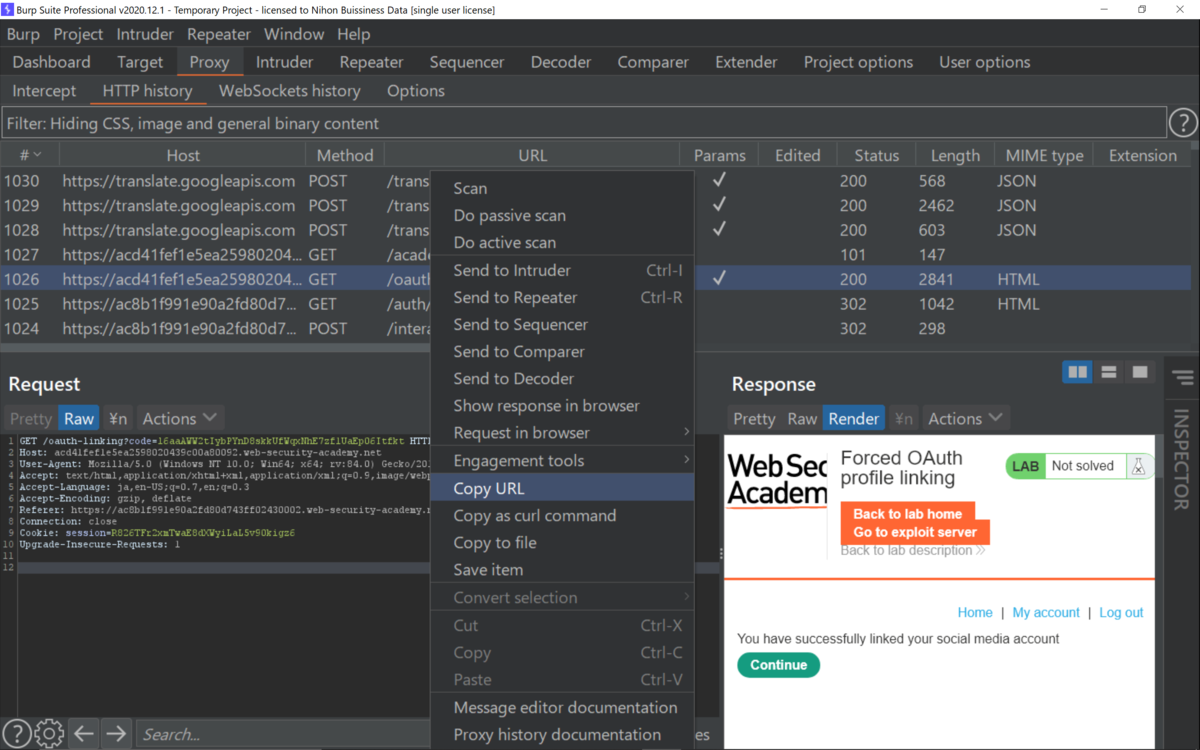

Burpの履歴で、どのリクエストでURIを要求して。

次にどのリクエストで認証コードを送信して。

上記のレスポンスが返ってくるのかを確認して。

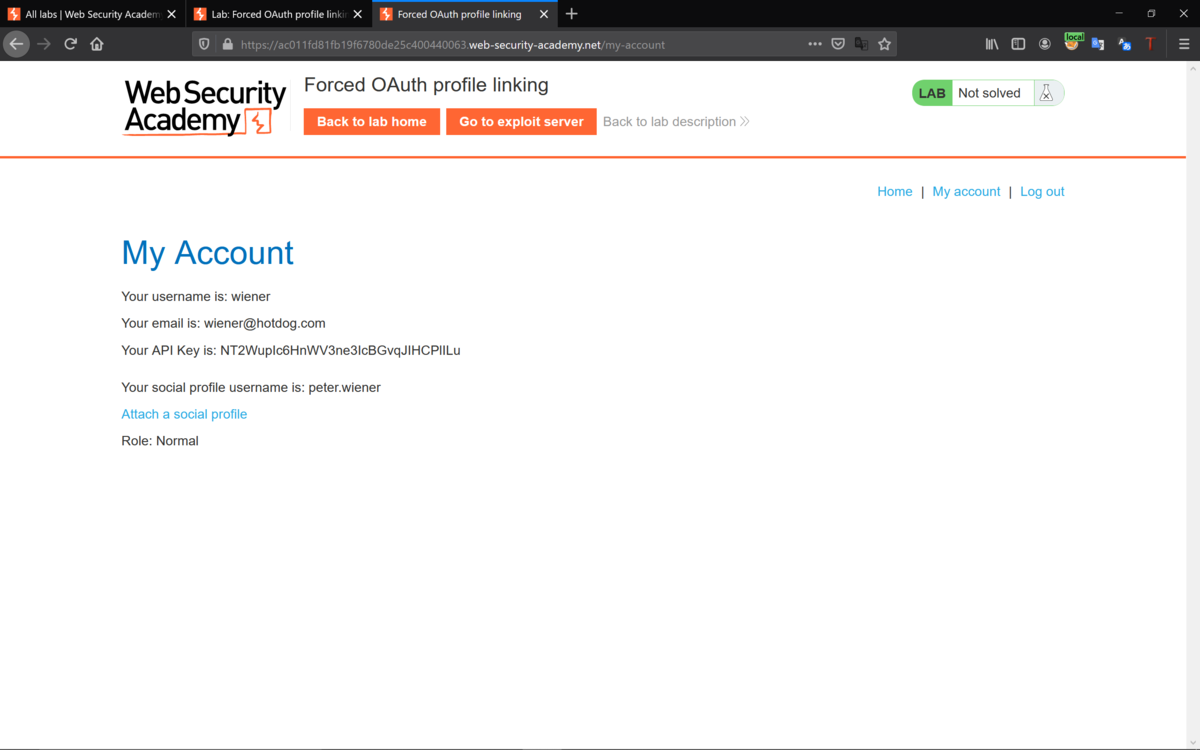

一旦、ログアウトして。

ソーシャルメディアにログインをクリックすると。

ログイン状態のままだと確認できて。

再度、Attach a social profileをクリックして。

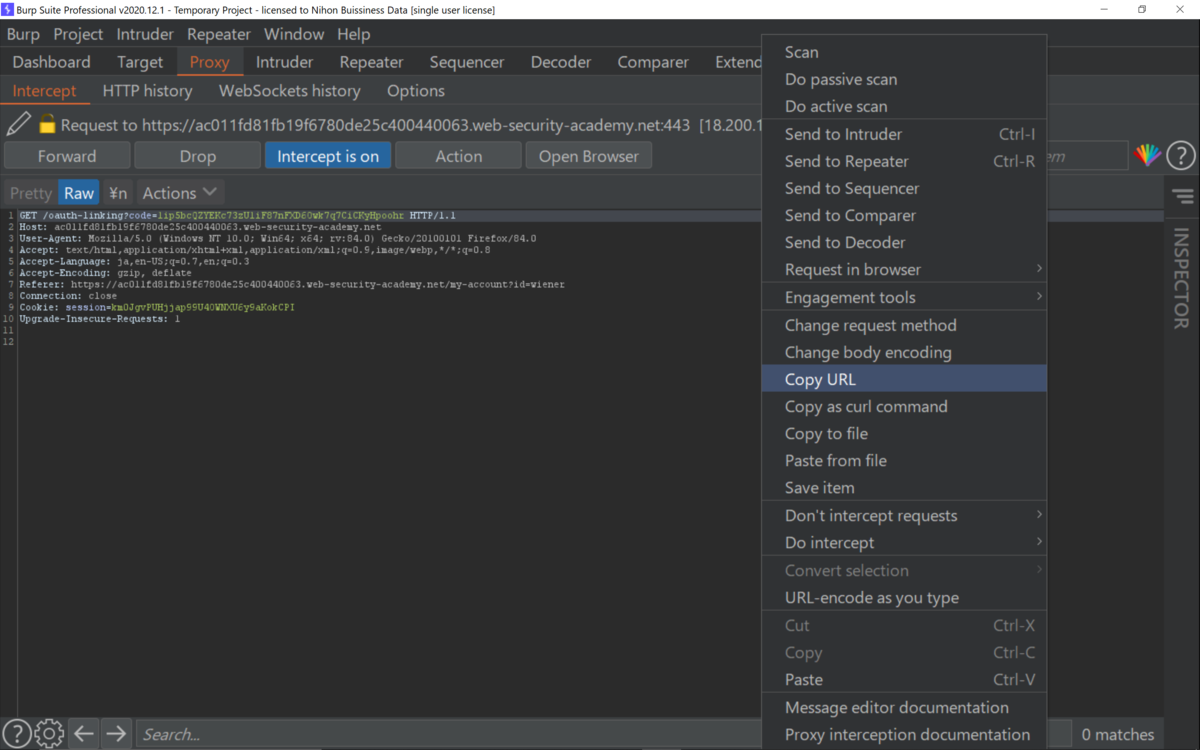

認証コードを送信するリクエストでURLをコピーして。

この認証コードを他で使用されないように、リクエストをドロップしておいて。

インターセプトをオフにして。

ブログからログアウトして。

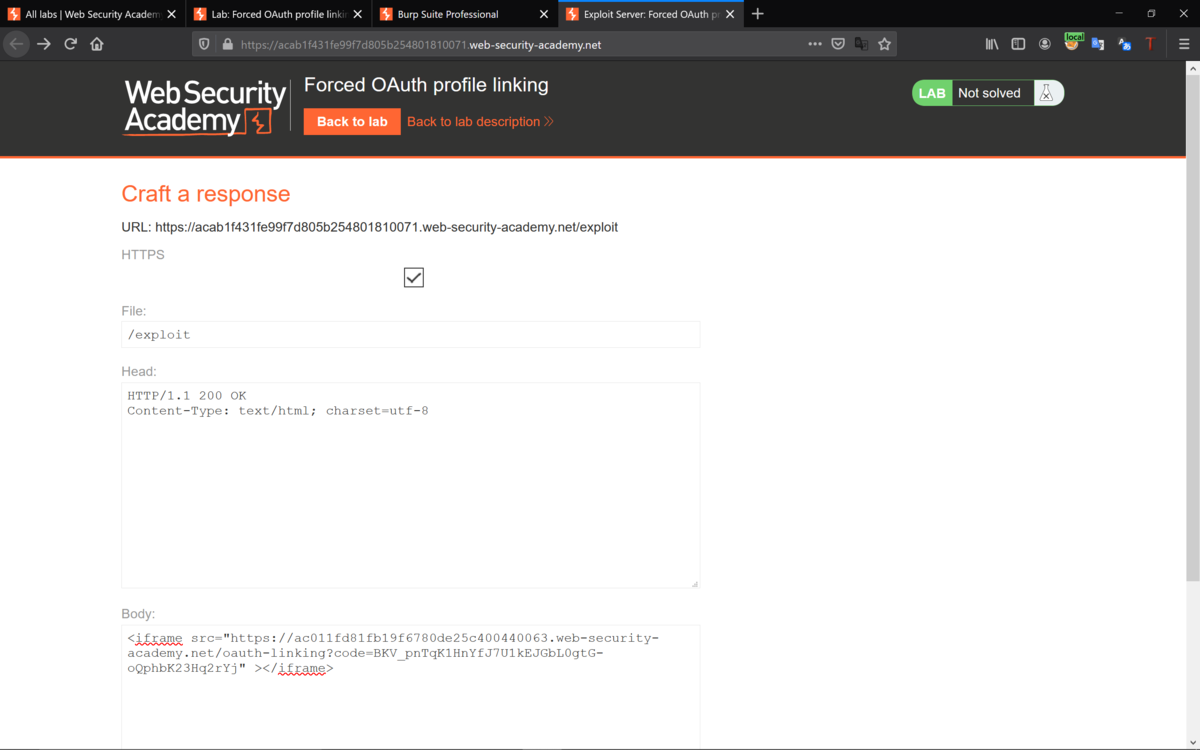

はじめに起動していたexploit serverで下記で。

<iframe src="https://ac011fd81fb19f6780de25c400440063.web-security-academy.net/oauth-linking?code=1ip5bcQZYEKc73zU1iF87nFXD6Owk7q7CiCKyHpoohr"></iframe>

認証コードを送信後の遷移を実行したら。

エクスプロイトを被害者に提供します。 ブラウザがを読み込むと iframe、

ソーシャルメディアプロファイルを使用してOAuthフローが完了して。

ブログWebサイトの管理者アカウントに紐づけされるので。

ラボにもどって。

はじめのブログのサイトに戻って。

ソーシャルメディアにログインをクリックすると。

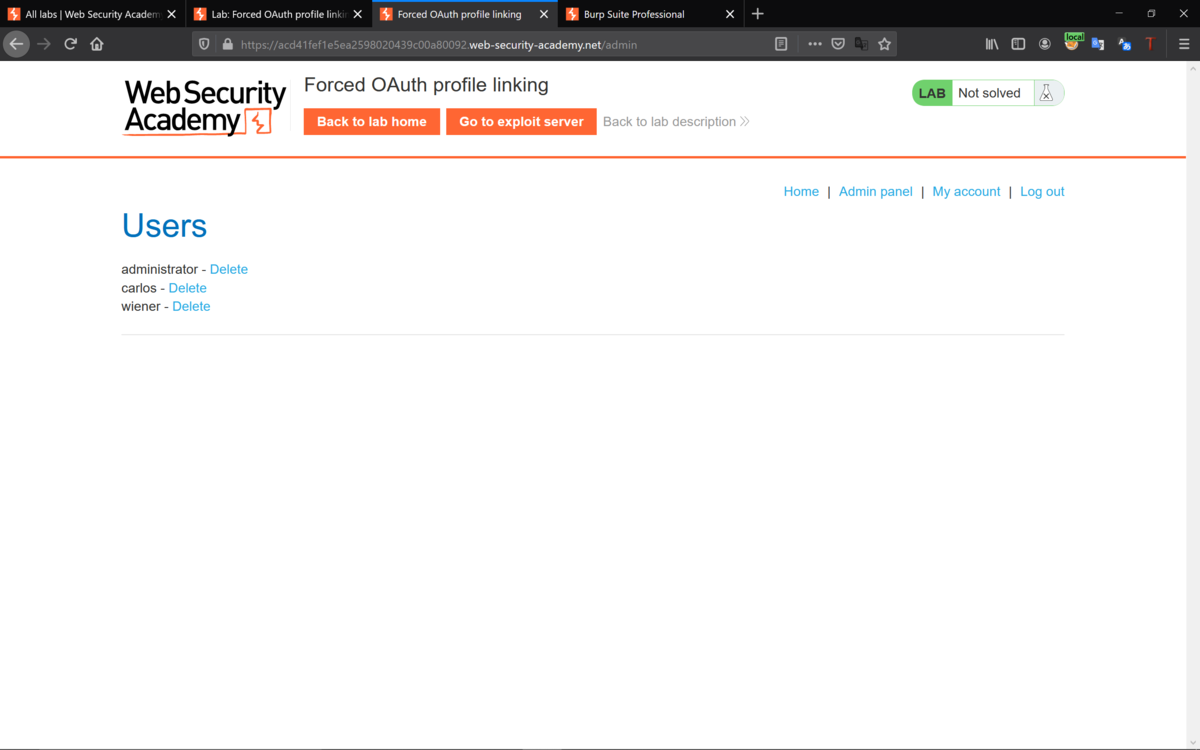

管理者ユーザでログインしているようで。

Admin panelをクリックして。

carlosをDeleteするとクリアできた。

Best regards, (^^ゞ