Hello there, ('ω')ノ

WordPressのWebサイトは、脆弱な多くて。

パッチやアップデートに注意を払っていない中小企業が少なくなくて。

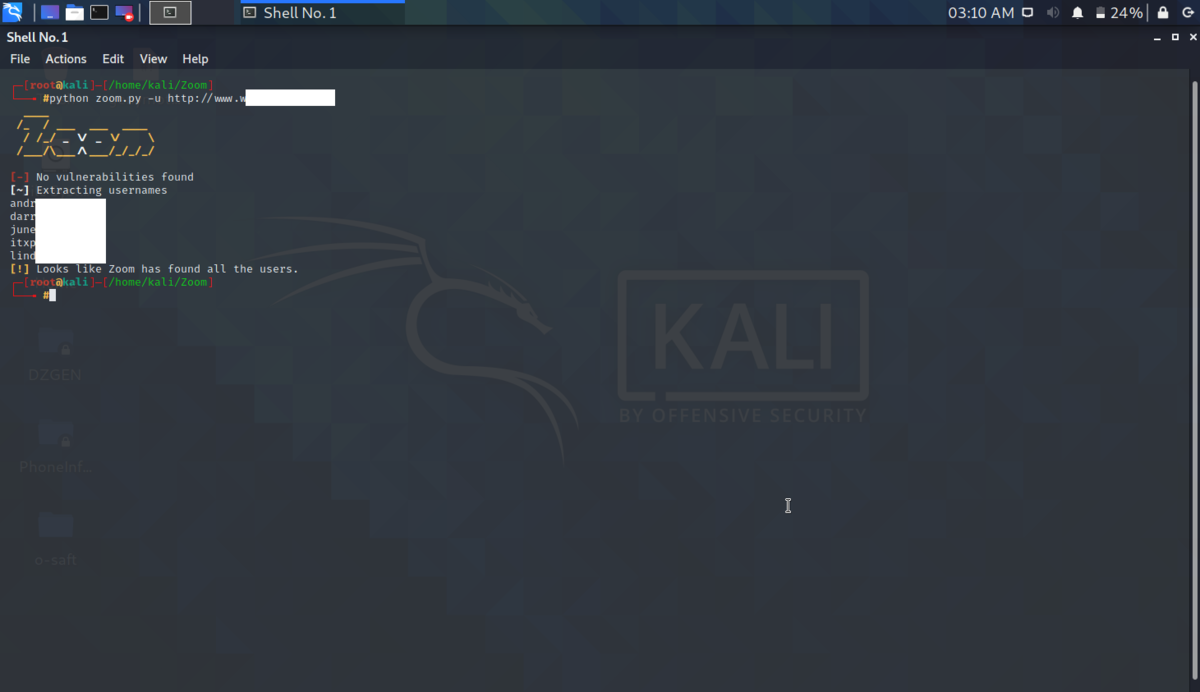

下記は、WP-JSONを攻撃してユーザを列挙することができて。

git clone https://github.com/gcxtx/Zoom.git

実行方法は簡単で。

python zoom.py -u [url]

脆弱性とユーザ名が表示されて。

別のサイトだと数名のユーザ名が。

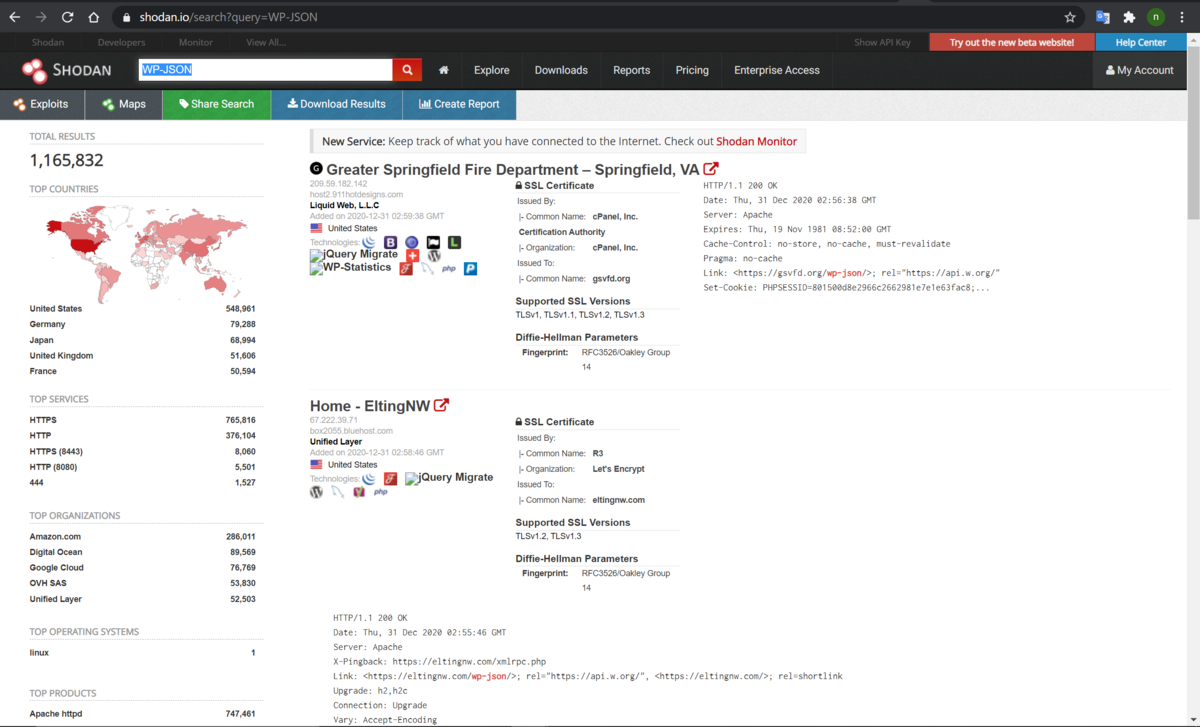

対象サイトを探すにはShodanで検索したり。

WP-JSON

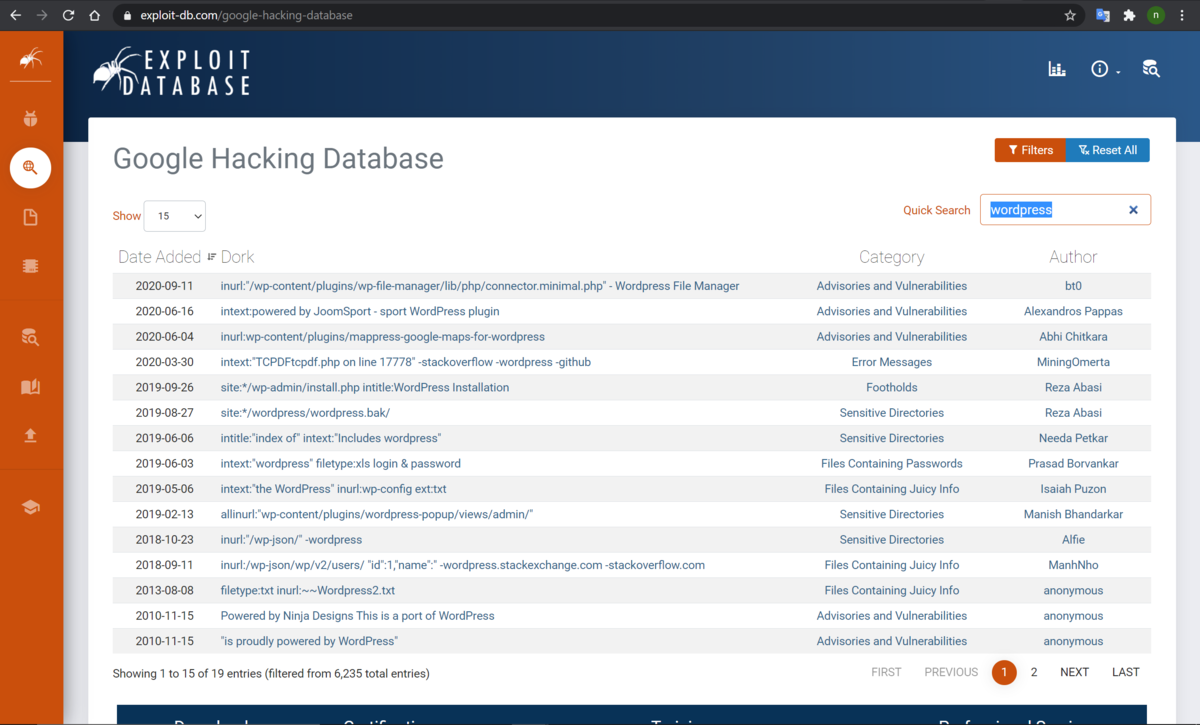

また、WordPressのウェブサイトを識別するのにGoogleを使用したり。

"index of" inurl:wp-content/

"inurl:"/wp-content/plugins/wp-shopping-cart/

"inurl:"/wp-content/wpclone-temp/wpclone_backup/

"inurl:"wp-content/plugins/wp-dbmanager/

他には、下記のサイトの利用も。

https://www.securityfocus.com/vulnerabilities

https://www.exploit-db.com/google-hacking-database

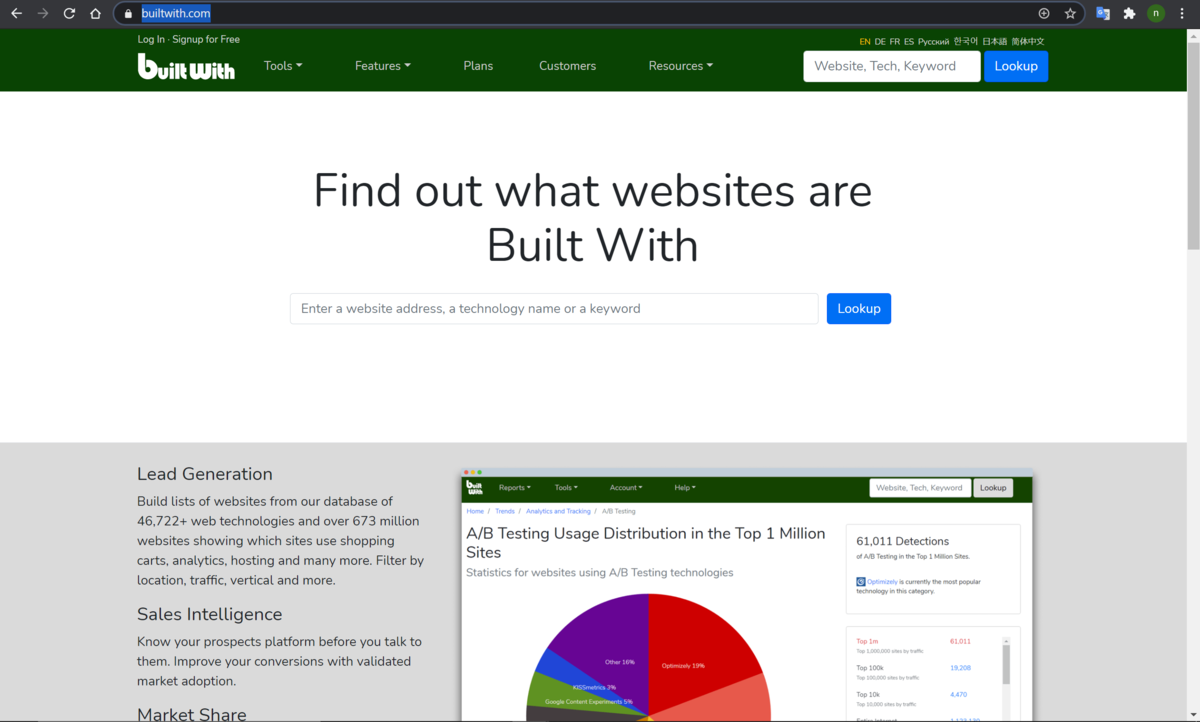

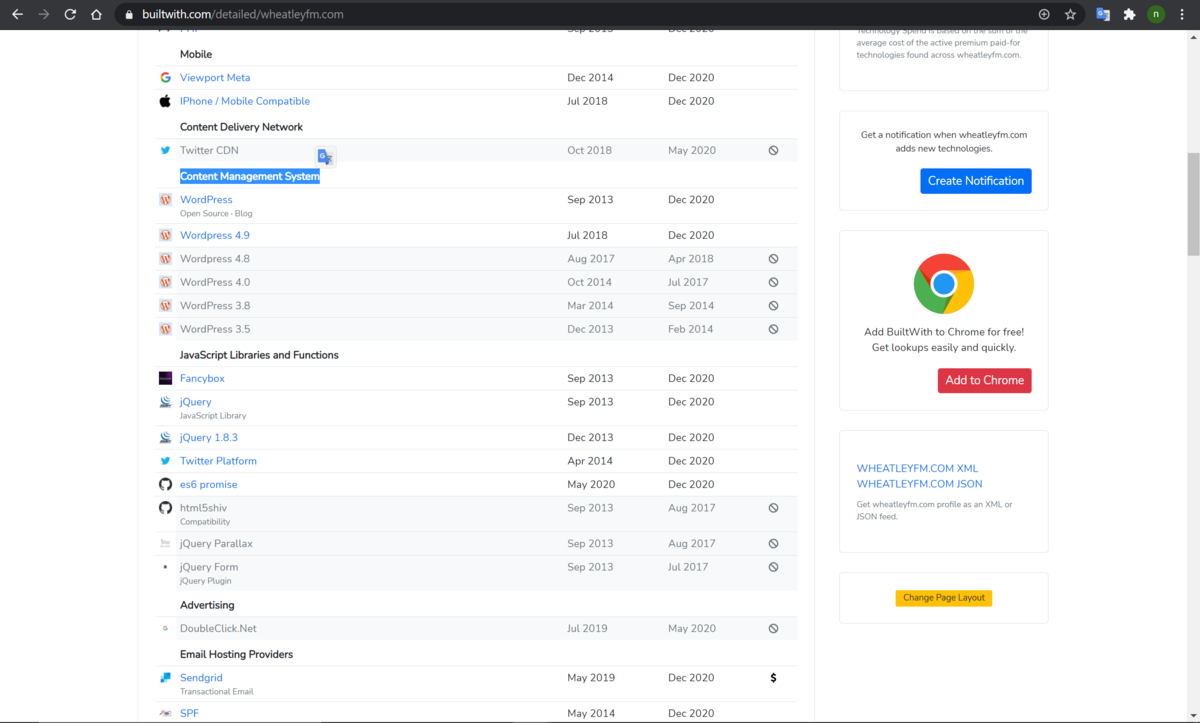

また、下記のサイトを利用すると。

当該サイトが、どのような構成で構築されているかもわかって。

その他にもWordPressWebサイトを識別するツールはたくさんあって。

Chromeの拡張機能で、ChromeSnifferだったり。

Mozilla WebのBuiltWithだったり。

これらは、WordPressだけでなく、いろんな種類のハッキングに役立って。

Best regards, (^^ゞ