Hello there, ('ω')ノ

トリプル URL エンコードで XSS を発見した方法を。

脆弱性:

XSS

WAF バイパス

記事:

https://medium.com/@mohammed01550038865/how-i-discovred-xss-via-url-encode-3-times-86ccd5354081

今回は、トリプル URL エンコードとバイパス WAF を介して

XSS を発見した方法に関するレポートで。

まずは Recon から始め。

偵察はバグ報奨金の最も重要な部分なので、偵察には時間をかけて

サブドメイン、エンドポイント、パラメータを収集し。

サブドメインが下記であることを発見して。

これを閲覧すると検索ボックスが表示され、

この検索ボックスで XSS のテストを開始して。

最初にこのペイロードを使用すると何も取得されず。

"><svg onload=confirm('XSS')>

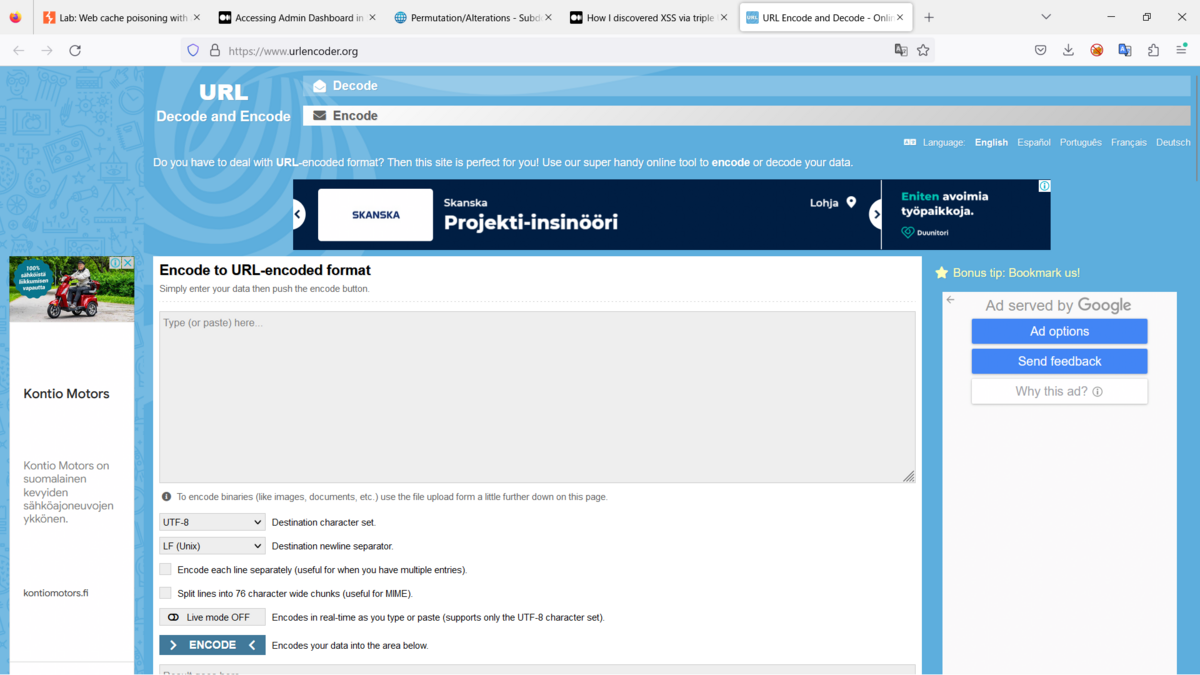

次に、URL エンコードの URL エンコードとデコードには

この Web サイトを使用して。

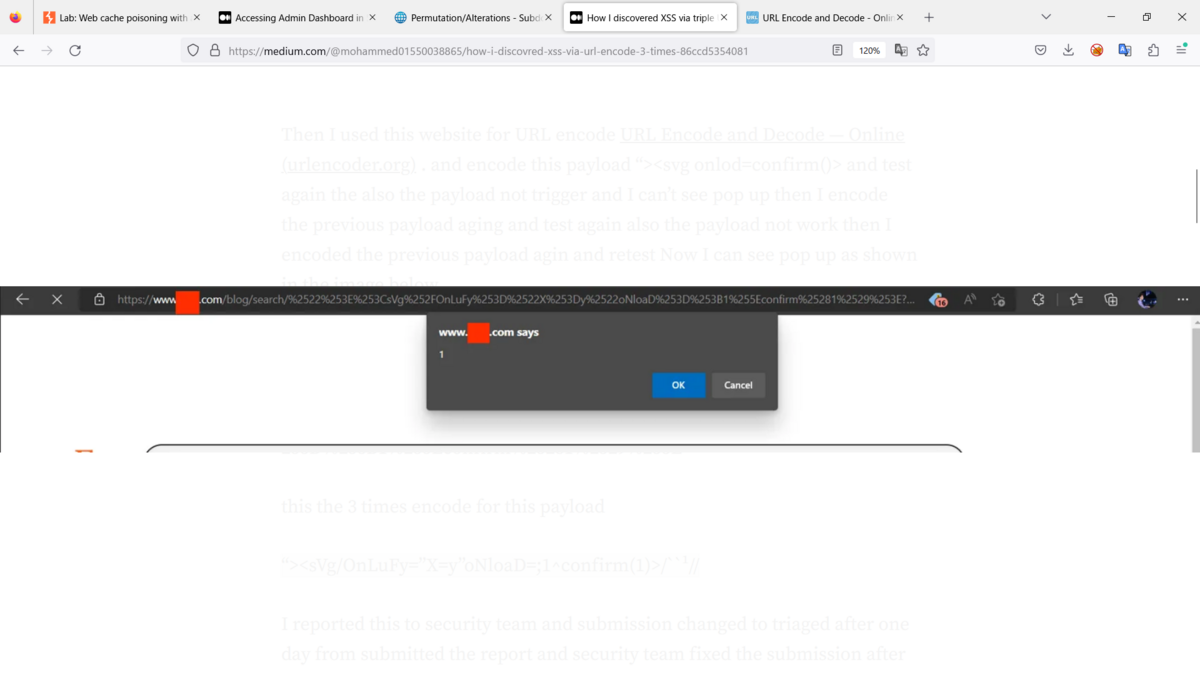

このペイロード「><svg onlod=confirm()>」をエンコードして、

ペイロードがトリガーされず、ポップアップが表示されないことを

再度テストしてから、前のペイロードのエージングをエンコードして、

ペイロードが機能しないことを再度テストしてから、

以前のペイロードを再度実行して再テストすると、

下の画像に示すようなポップアップが表示されて。

最終的なペイロード:

%2522%253E%253CsVg%252FOnLuFy%253D%2522X%253Dy%2522oNloaD%253D%253B1%255Econfirm%25281%2529%253E

これは、このペイロードの 3 回のエンコードで。

“><sVg/OnLuFy=”X=y”oNloaD=;1^confirm(1)>/``¹//

TiPs:

URLエンコードを試してみて。

二重URLエンコードを試して。

トリプル URL エンコードを試して。

Base64エンコードを試して。

常にソース コードを参照して、適切なペイロードを作成して。

Best regards, (^^ゞ