Hello there, ('ω')ノ

1円も払わずにプレミアム層のアカウントを取得するにはどうすればよいかを。

脆弱性:

一括譲渡

支払いバイパス

記事:

今回は、攻撃者が料金を支払わずにプレミアム層のアカウントを。

取得できる特権エスカレーションで。

サイトをmarzuki.com と呼ぶことに。

marzuki.com には、無料とプレミアムの 2つのアカウント層があり、試用版はなく。

プレミアムになるには、月額 50 ドルのサブスクリプションを購入する必要があって。

数週間前、marzuki.com をテストしましたが、登録のエンドポイントを逃し。

登録時にこのバグが発生して。

攻撃者が料金を支払わずにプレミアム アカウントを取得できる脆弱な。

パラメータがあって。

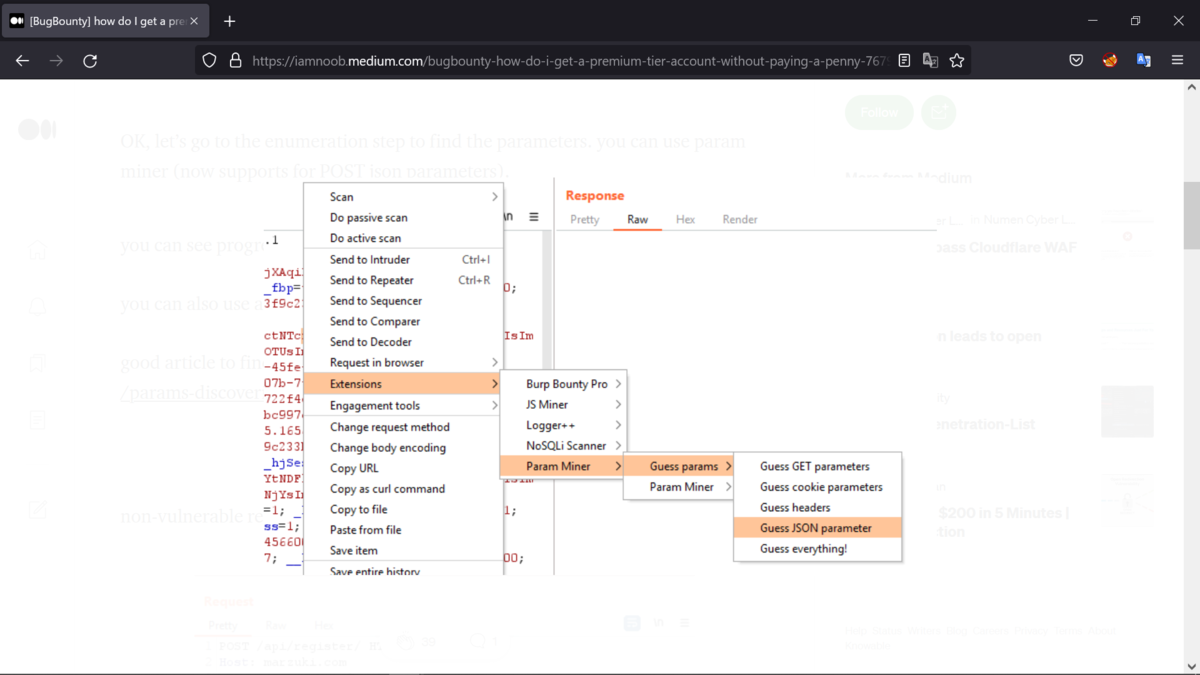

では、パラメータを見つけるために列挙ステップに行くことに。

param miner を使用できて。

※POST json パラメータがサポートされるようになって。

BurpプラグインのLogger++で進行状況を確認できて。

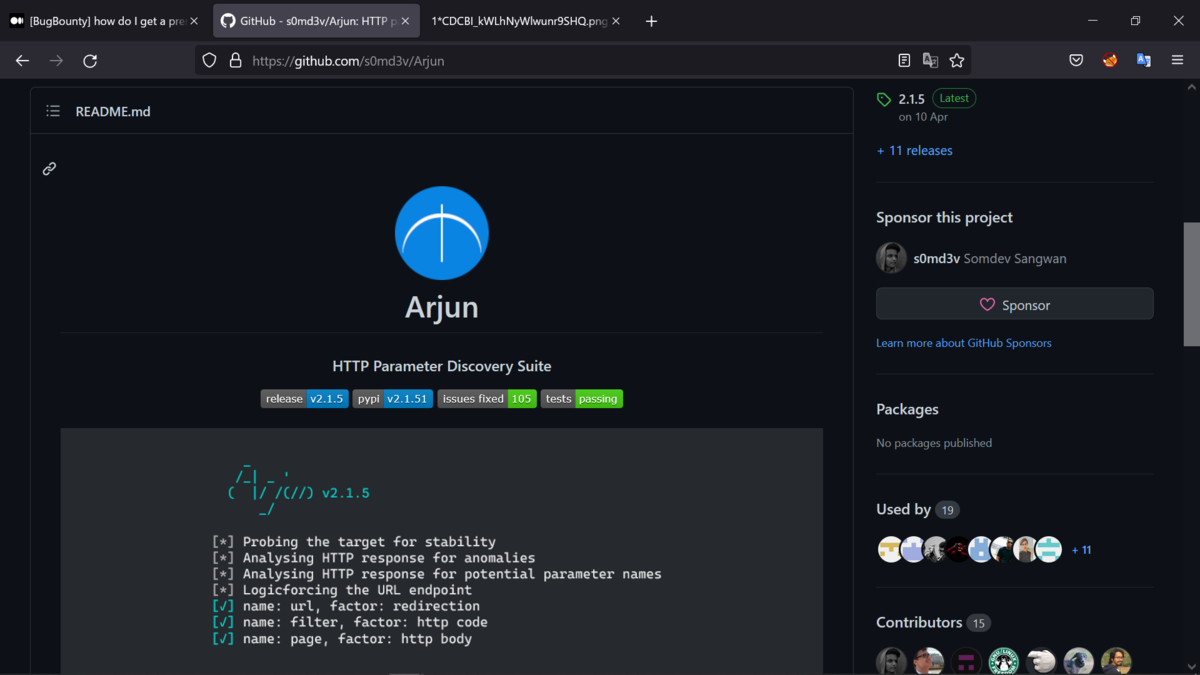

パラメータの検出には、arjun またはその他のツールを使用することもできて。

https://github.com/s0md3v/Arjun

隠しパラメータを見つけるための良い記事:

https://medium.com/geekculture/params-discovering-hidden-treasure-in-webapps-b4a78509290f

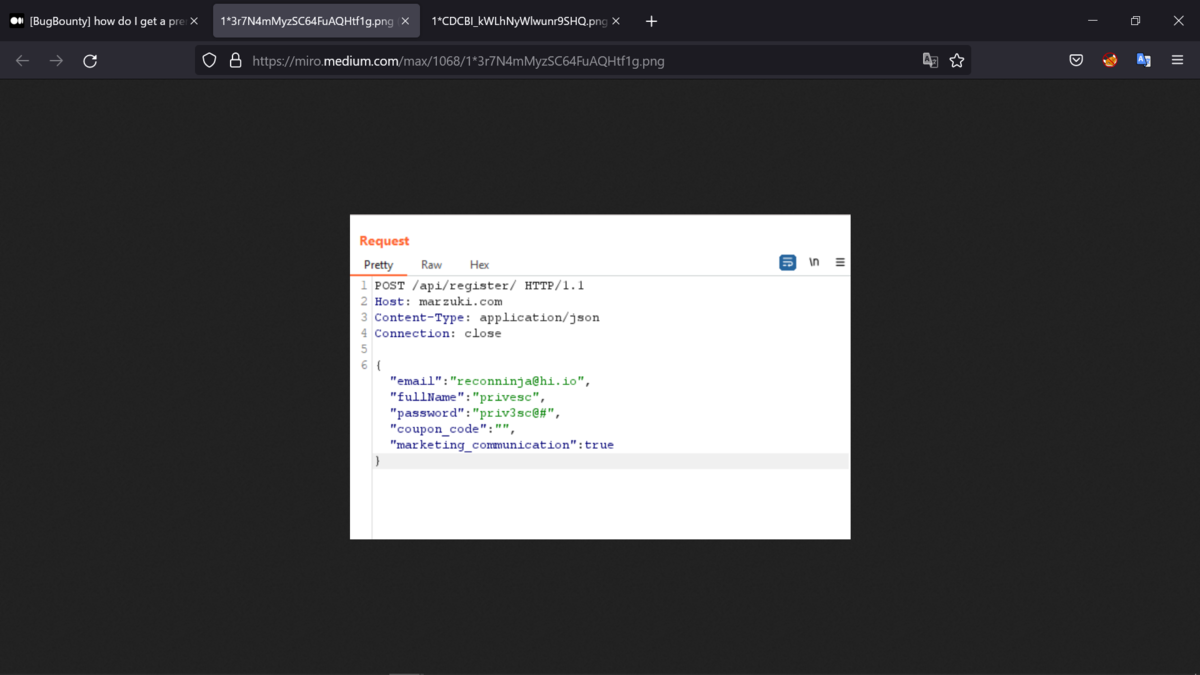

下記は、脆弱でないリクエストで。

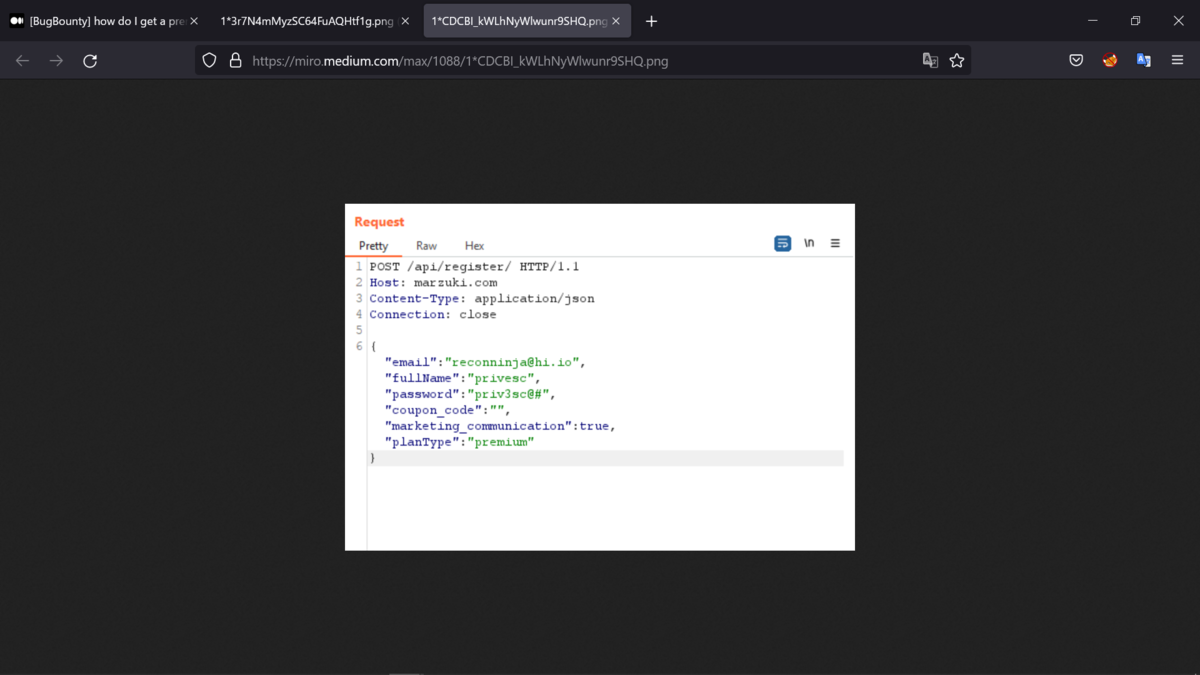

param minerを実行して隠しパラメータを見つけた後にリクエストし。

このアカウントを 1 円も支払わずにプレミアムにアップグレードして。

概要:

プログラムをテストするときは、機能を見逃さないで。

数週間前にこのプログラムをテストしましたが、サインアップ機能を見逃していて。

通常のユーザで閲覧し、利用可能なすべての機能を試してから。

何が起きてはならないかを考えてみて。

任意のリクエスト GET/POST/PATCH/PUT でファジングしてみて。

多くのハッカーが見逃す可能性があるため、隠しパラメータを見つけて。

Best regards, (^^ゞ