Hello there, ('ω')ノ

確認をバイパスして支払い方法の追加を。

脆弱性:

電子メール検証バイパス

論理的な欠陥

記事:

https://0xpopoy.medium.com/bypass-confirmation-to-add-payment-method-df2772a36561

概要:

このウェブサイトでは、ストアに接続したい支払い方法を正常に添付するために。

電子メールからの確認が必要で。

この問題は、支払い方法またはPayPalのメールアドレスを追加した後に。

応答が表示されたときに発生して。

再現するステップ:

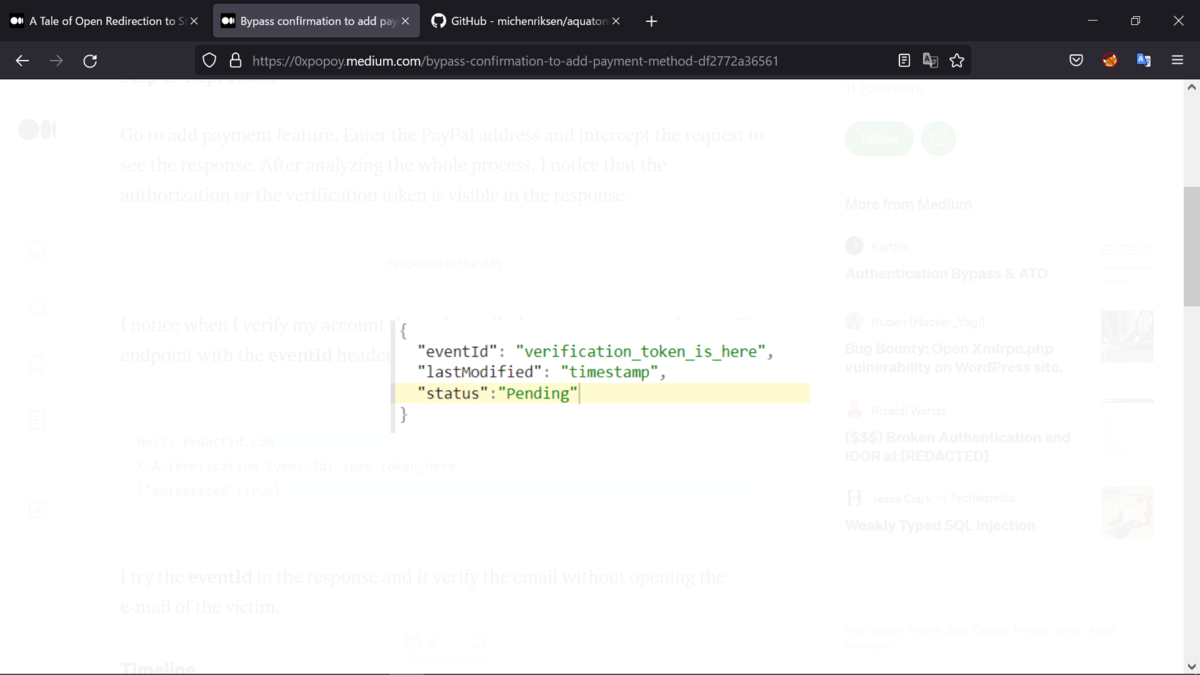

支払い機能の追加に移動して、PayPalアドレスを入力し。

リクエストをインターセプトしてレスポンスを確認して。

プロセス全体を分析した後に応答に認証、または検証トークンが。

表示されていることに気付いて。

下記は、APIの応答で。

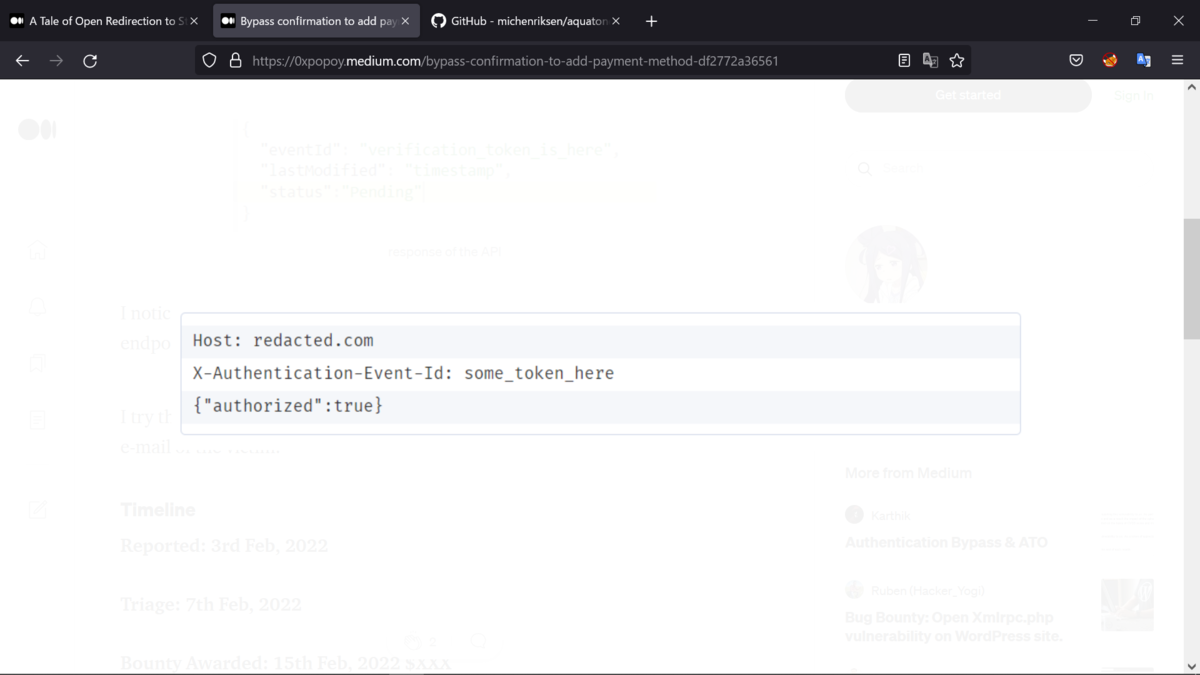

メールでアカウントを確認すると、eventIdヘッダが付いた特定のエンドポイントに。

リクエストが送信されていることに気付いて。

応答でeventIdを試してみると、被害者の電子メールを開かずに。

電子メールを確認できて。

アプリケーションに関する情報を知るために、常に応答を分析して。

多分それは、verification_tokenをリークするので。

Best regards, (^^ゞ