Hello there, ('ω')ノ

InspectElementで、賞金を獲得した方法を。

脆弱性:

サーバ側のセキュリティのクライアント側の実施

記事:

https://medium.com/@mdisrail2468/a-step-by-step-walk-through-of-an-invalid-endpoint-acfbdc84b209

最近、登録後に誰も電話番号を変更できないアプリケーションで。

電話番号を変更するというバイパスに遭遇して。

ケーススタディ:

これのターゲットをredact.comと呼ぶことに。

アプリケーションには、ユーザがログインページを介して。

アプリケーションにログインできる新しいユーザー名とパスワードを。

登録できる登録ページがあって。

最後に、WebアプリケーションはOTPを電話番号に送信して確認して。

ここまでは、他のすべてのアプリケーションと同じで。

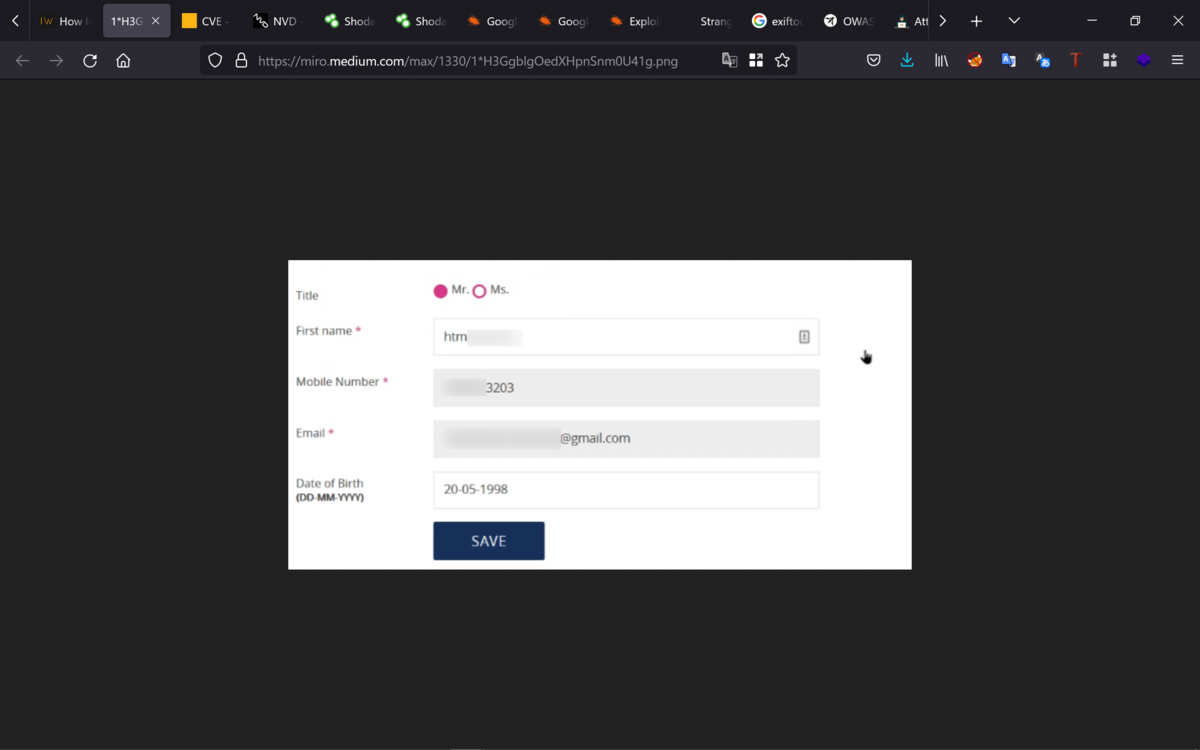

「マイアカウント」を開設したときは、下記のような感じで。

他のすべてのアカウント情報ページと同じように見えるものの。

メールアドレスや携帯電話番号のオプションはデフォルトで。

無効になっていることがわかったので。

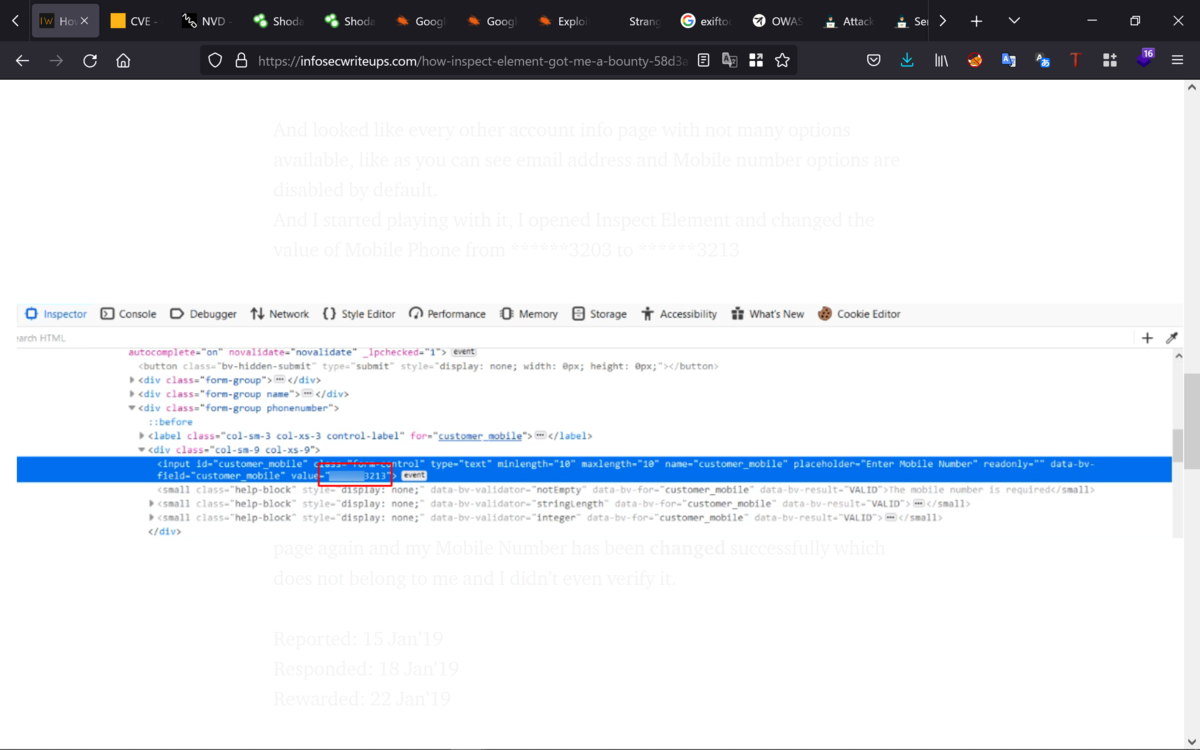

Inspect Elementを開いて、携帯電話の値を****** 3203 ⇨ ****** 3213に変更して。

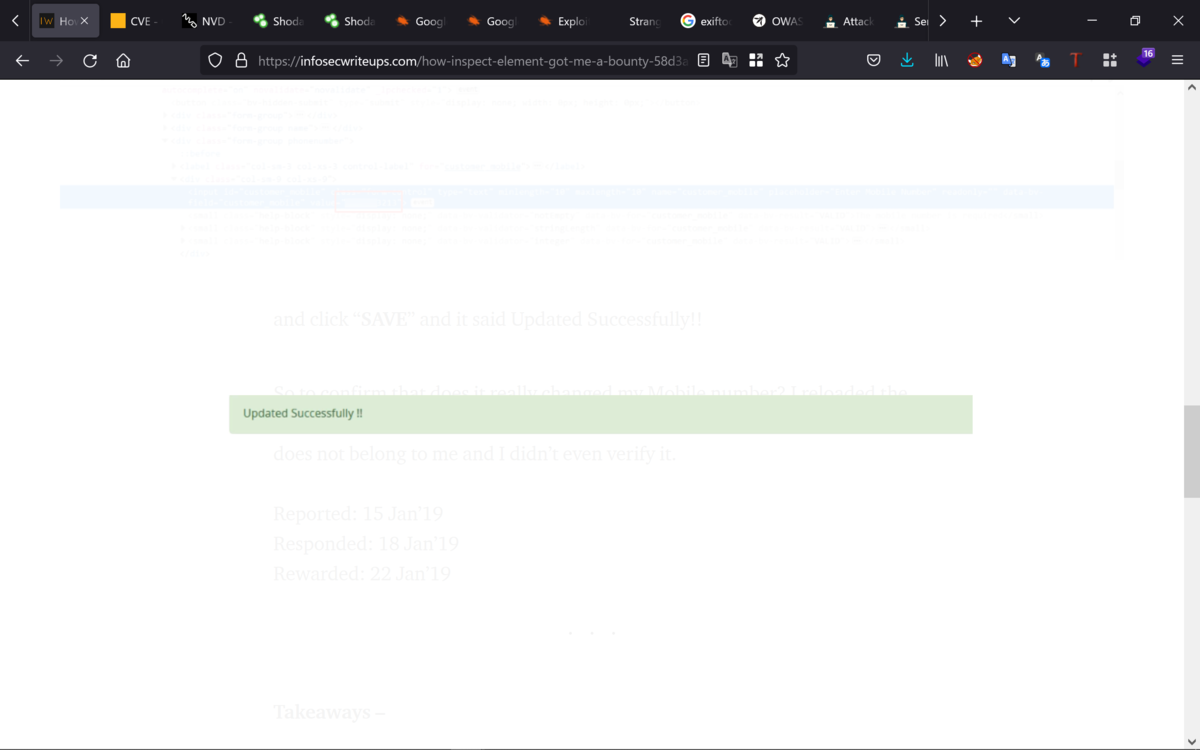

「保存」をクリックすると、「正常に更新されました」と表示されて。

本当に自分の携帯電話番号を変えたことを確認するためにページをリロードすると。

自分のものではない携帯電話番号が正常に変更されて。

Best regards, (^^ゞ