Hello there, ('ω')ノ

ライブのWebアプリケーションなしで。

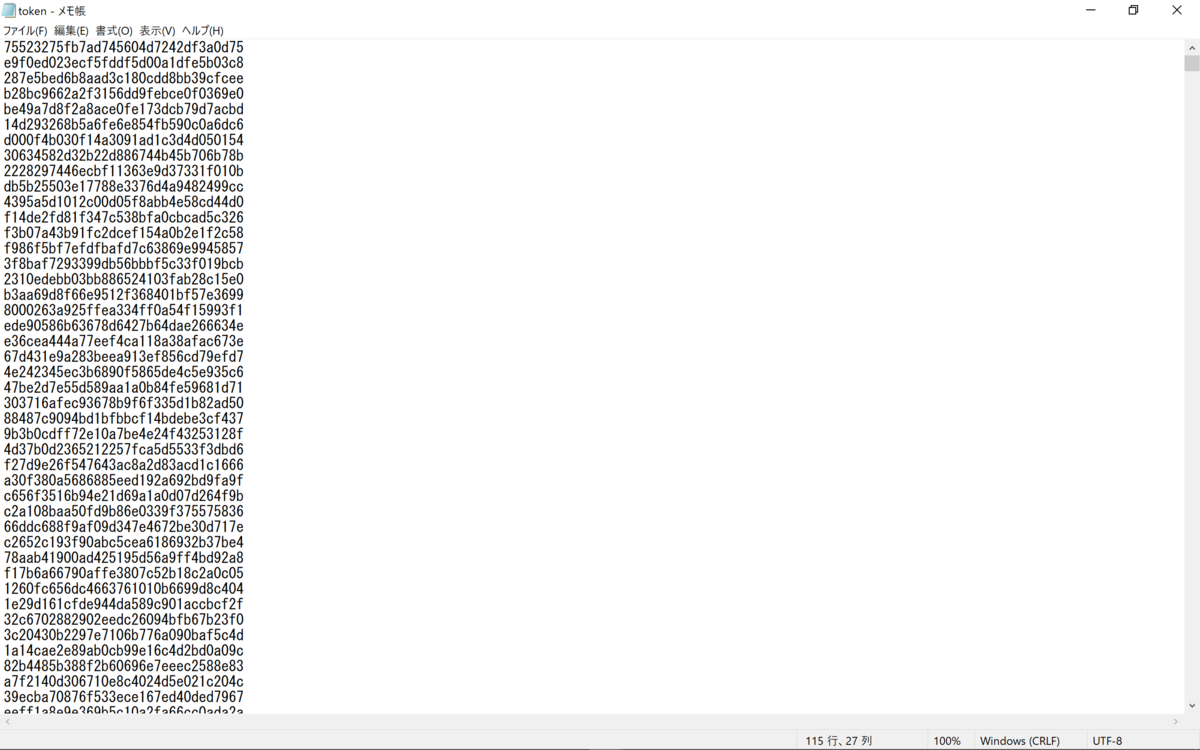

トークンまたはセッションIDのサンプルだけがあったと仮定して。

それらのランダム性をBurp SuiteのSequencerを使って

クエリ分析または表示したい場合は。

前回、保存したセッションIDを使ってやってみると。

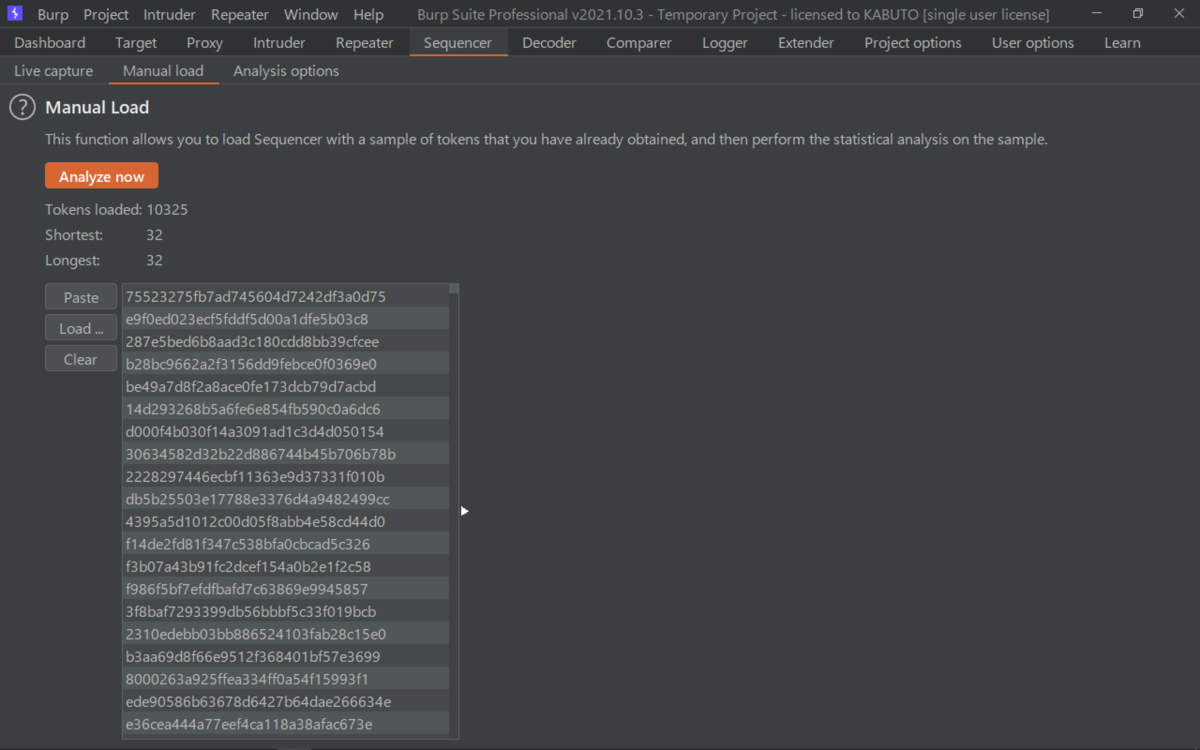

まずは、Manual loadでファイルをloadして。

この際、サンプルは100個以上必要らしく。

Analyze nowをクリックすると。

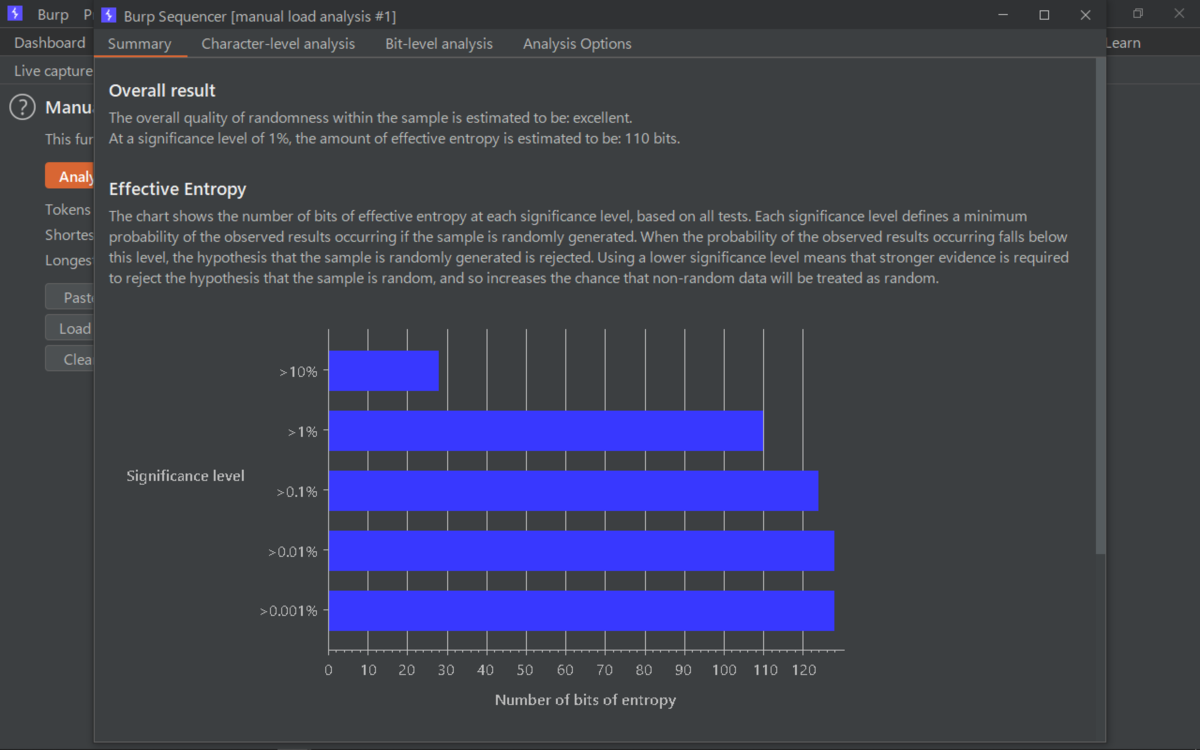

前回分析した結果のセッションIDを出力したファイルなので。

当然ながら、前回と同様の結果が表示されるわけで。

もし、セッションIDまたはトークンがbase64にバインドされている場合は。

Analysis optionsで、base64-decodeをオンにするだけで。

ちなみにさきほどのbase64でないファイルで試してみると。

結果は、さきほどの結果とは異なるものとなるので。

base64-decodeが機能していると考えられて。

次にさきほどのファイルをBase64にエンコードしたものを作成して。

実際にBase64にエンコードされているファイルで試してみると。

結果は、冒頭に試験した結果と同じなので。

正常に機能していることを確認できて。

Best regards, (^^ゞ