Hello there, ('ω')ノ

5000ドルのアカウント買収を。

脆弱性:

アカウントの乗っ取り

パスワードリセットの欠陥

記事:

https://nvermaa.medium.com/5000-account-takeover-bf7749746981

OTPを介したアカウントの乗っ取りの技術的な詳細を説明することに。

テストケース1:ケースの感度の確認

引用符またはスラッシュがパラメータで機能しているかどうか。

または応答として出力をスローしていないかどうかを確認して。

テストケース2:OTPがサポートする文字の種類の確認

数字のみ、アルファベットのみ、および英数字にすることができるか。

テストケース3:ユーザが無効なOTPを提供できる回数の確認

電子メールアカウントを一時的にブロックした後に。

システムがワンタイムパスワードを送信しないかどうかを確認して。

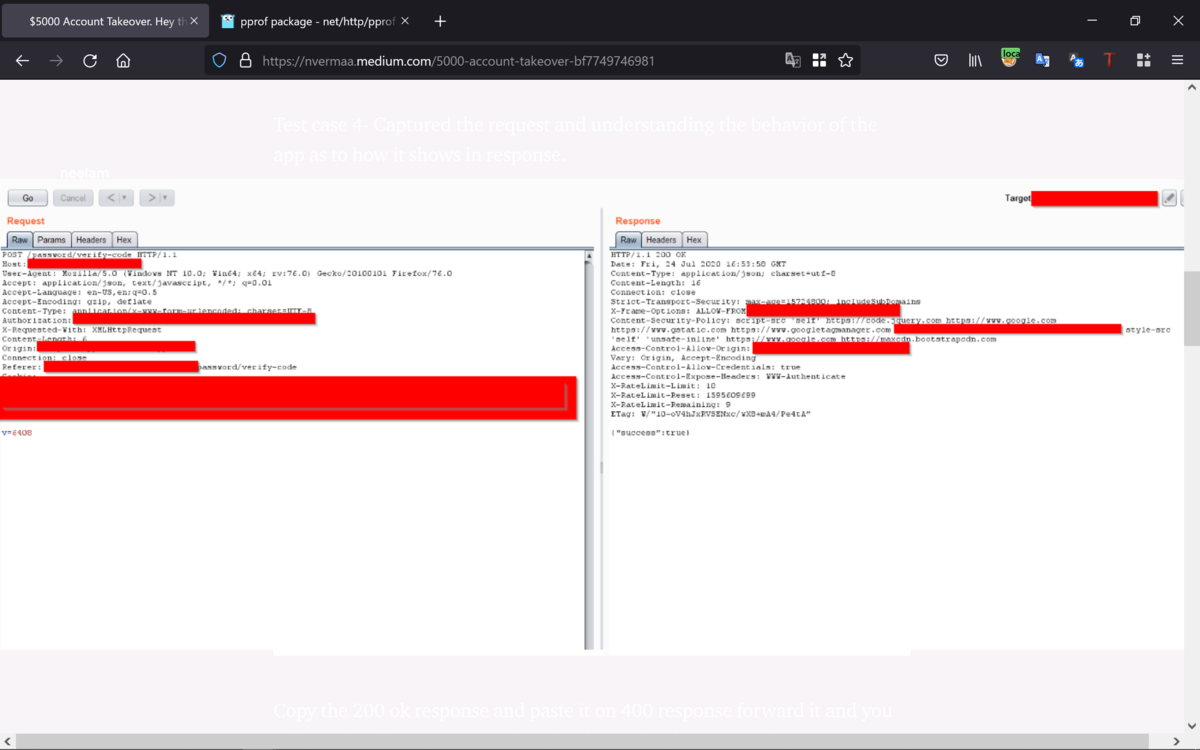

テストケース4:応答の確認

リクエストをキャプチャして。

応答でどのように表示されるかについてアプリの動作を理解して。

まず、最初に確認された応答を見てみると。

応答の確認:

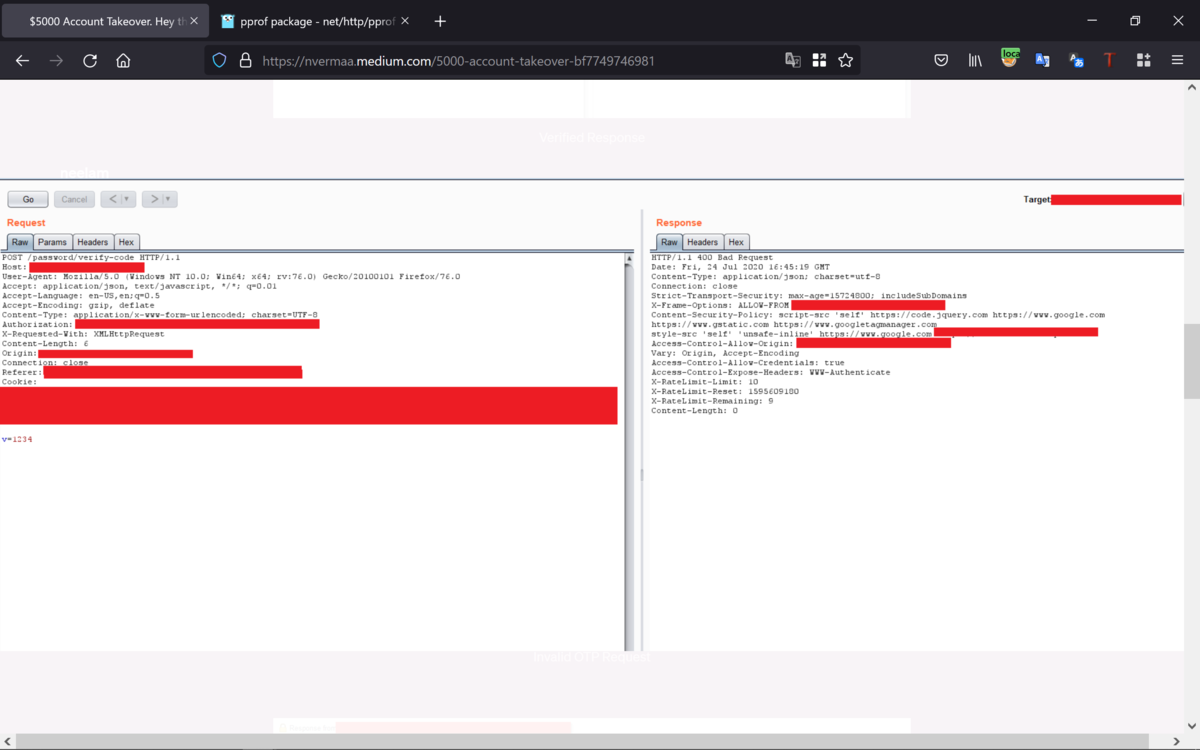

そして、間違ったOTPを入力して、応答を確認してから。

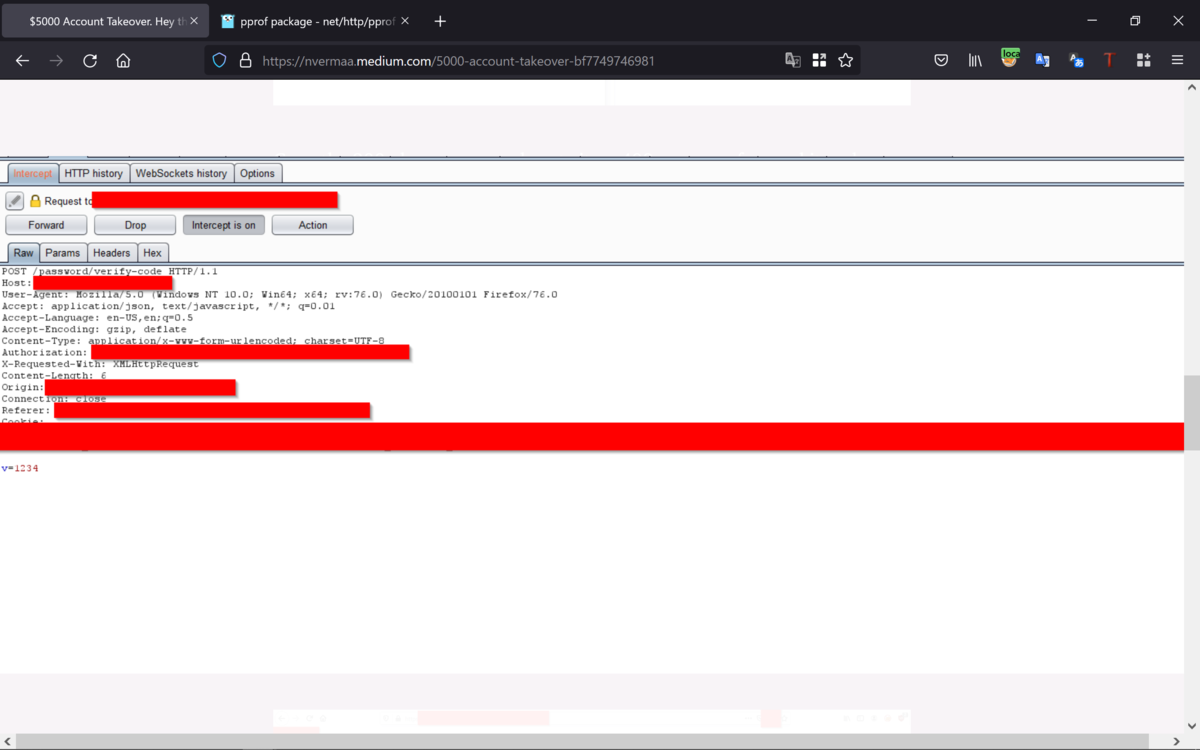

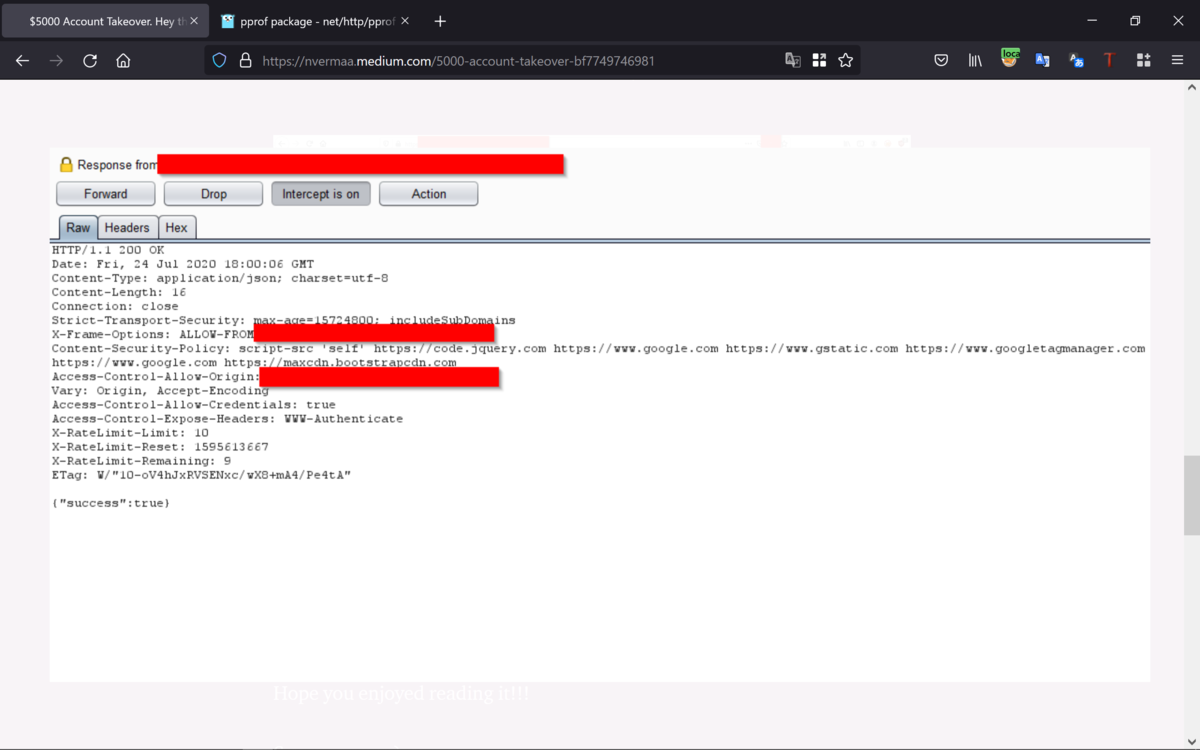

200 OKの応答をコピーして、400の応答に貼り付けて転送すると。

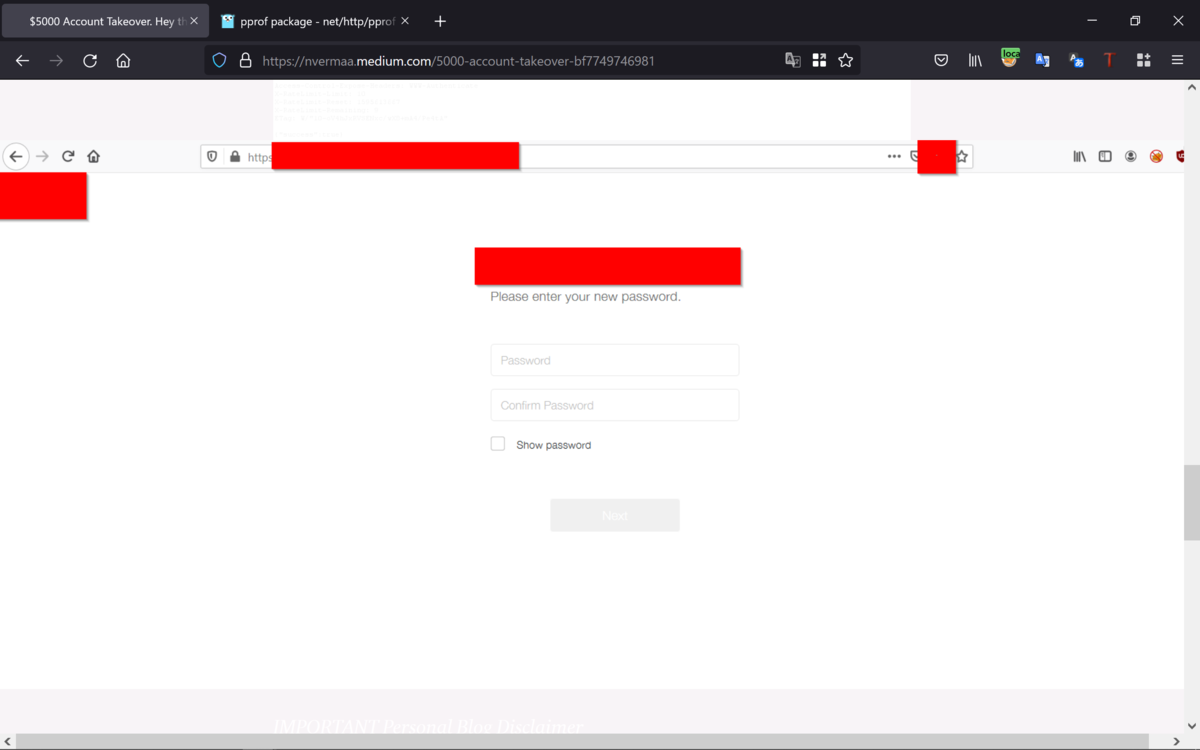

パスワードの変更セクションがコンソールに到着したことがわかって。

無効なOTPリクエスト:

有効な応答に変更すると。

対策:

これを軽減するために、すべてのリクエストでnonceを使用することがお勧めで。

https://searchsecurity.techtarget.com/definition/nonce

Best regards, (^^ゞ