Hello there, ('ω')ノ

403をバイパスするためのBurpの履歴分析の重要性を。

脆弱性:

403 bypass

記事:

https://infosecwriteups.com/importance-of-burp-history-analysis-to-bypass-403-afc7af6c08b

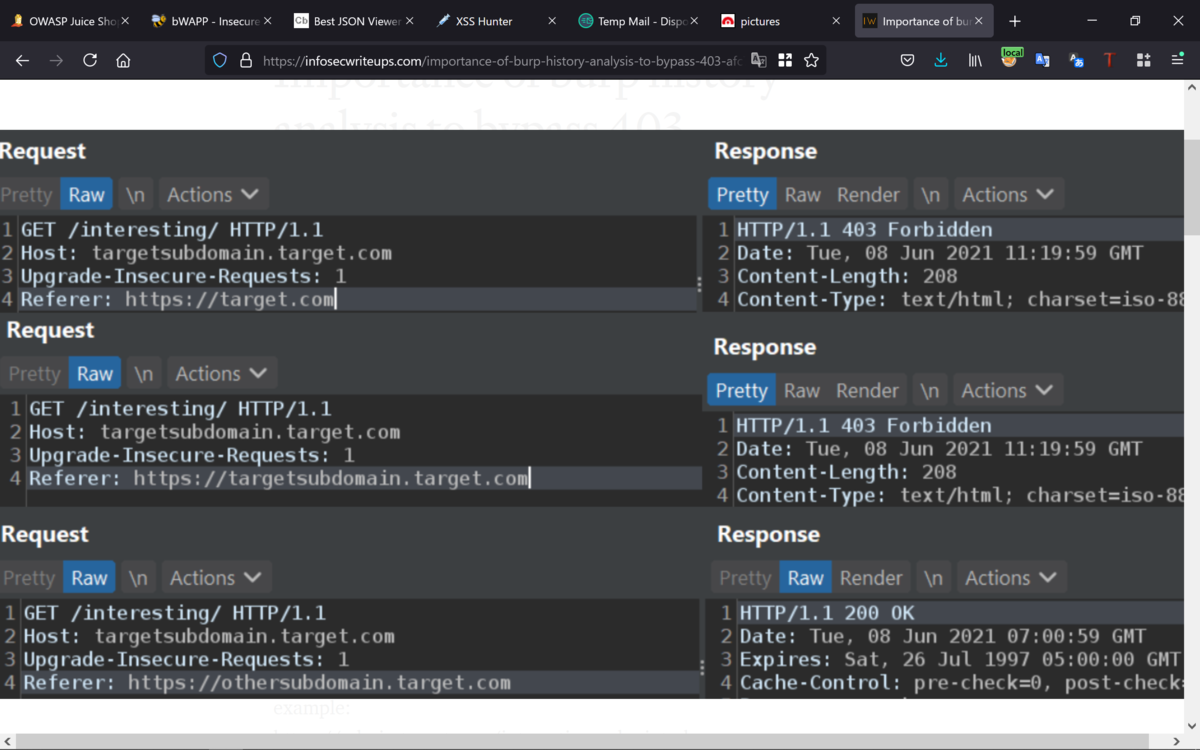

下記は、特定のエンドポイントがリファラーヘッダなしで。

リクエストを受け入れないケースで。

https://admin.target.com/interestingendpoint.php

Refererがサブドメイン、または少なくともベースドメインと一致しないと。

403、または404、またはリダイレクトになって。

ただし、それでも失敗する場合はあるのですが。

はじめに面白そうな特定のサブドメインでffufを実行したものの。

何も得られなかったので、他のサブドメインに移ることに。

そして、Burpの履歴から。

各エンドポイントが他のエンドポイントとどのように関連しているかを把握して。

サブドメイン間の相互作用にも注目すると。

200OKで応答していたエンドポイントを持つサブドメインに気づいて。

Referer: https://othersubdomain.target.com

次にBurpのリピータで分析するとUser-Agentを削除しても200OKを取得できて。

なので、Refererを削除してみると403Forbiddenを取得して。

他のリクエストと異なる点は下記のとおりサブドメインで。

https://targetsubdomain.target.com

https://othersubdomain.target.com

1つの特定のサブドメインのみが要求の通過を許可しているようで。

リクエストヘッダを編集して、Refererを下記に変更すると200OKが取得できて。

https://othersubdomain.target.com

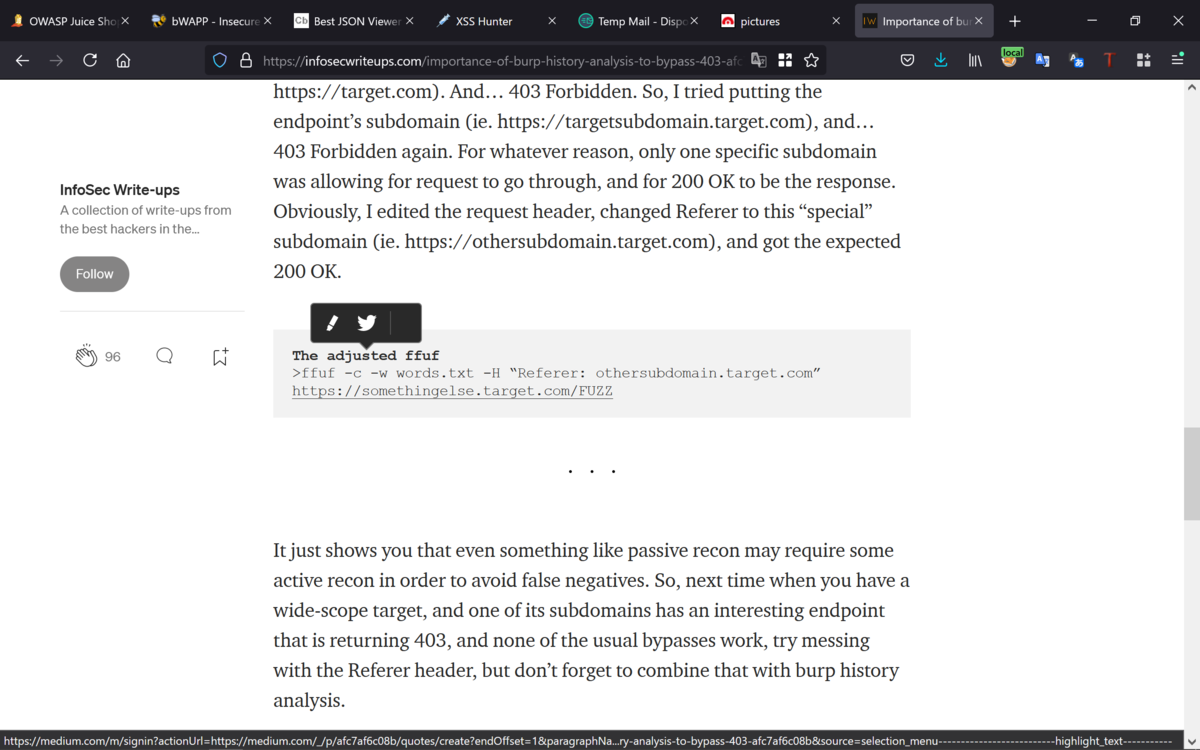

なので、ffufを下記のように変更することに。

>ffuf -c -w words.txt -H “Referer: othersubdomain.target.com” https://somethingelse.target.com/FUZZ

サブドメインの1つに403を返す興味深いエンドポイントがある場合は。

通常のバイパスはいずれも機能しないので。

Burpの履歴と組合わせて、リファラーヘッダーをいじってみて。

Best regards, (^^ゞ