Hello there, ('ω')ノ

当ブログは、ハッキングを推進しているわけではなく。

あくまでも攻撃者の手法を知ることで防御に役立てていただくことが目的で。

ハッキングというと。

ドラマや映画の影響なのか、かっこいいイメージを持つ方もおられますが。

ハッキングの上をいくディフェンスのほうが圧倒的にかっこいいわけで。

何発もミサイルを撃ち込まれてもビクともしないロボットのイメージをもっていて。

自身もまったくハッキングには興味もあこがれもなくて。

サブドメインの乗っ取りについて、一連の手順を。

assetfinderは、ドメインに関連する可能性のあるドメインとサブドメインを検索して。

https://github.com/tomnomnom/assetfinder

subzyは、can-i-take-over-xyzに基づいて機能するサブドメインの乗っ取りツールで。

https://github.com/LukaSikic/subzy

https://github.com/EdOverflow/can-i-take-over-xyz/blob/master/README.md

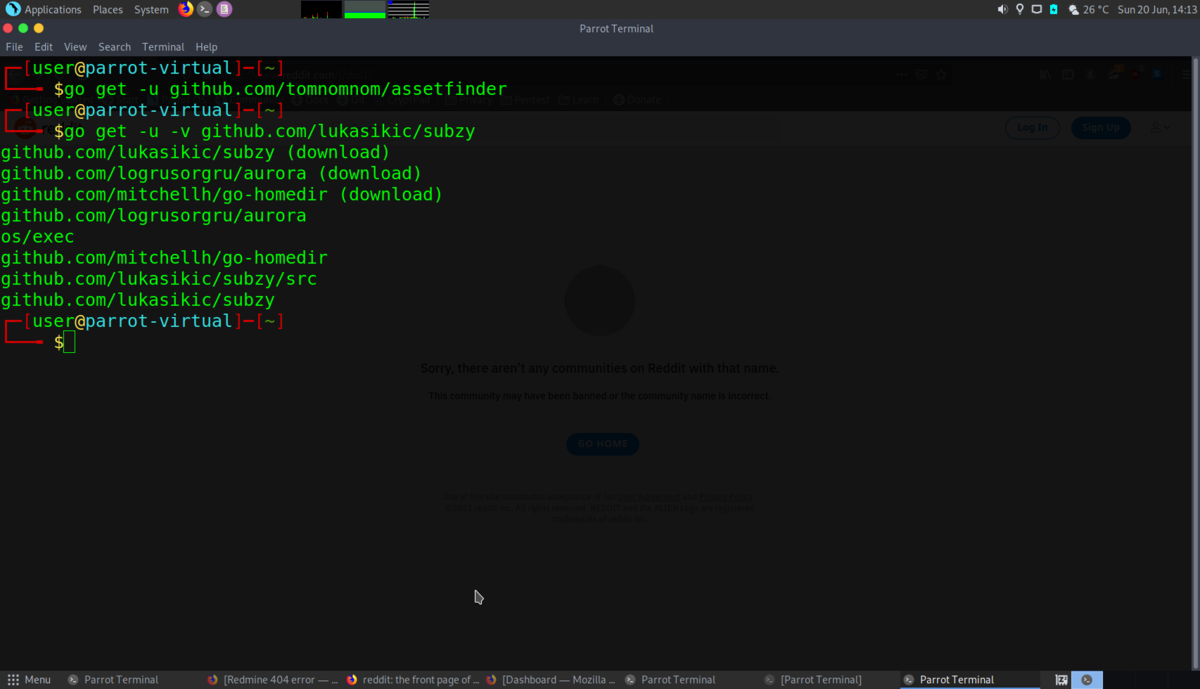

まずは、インストールから。

go get -u github.com/tomnomnom/assetfinder

go get -u -v github.com/lukasikic/subzy

sudo mv assetfinder /usr/local/bin

sudo mv subzy /usr/local/bin

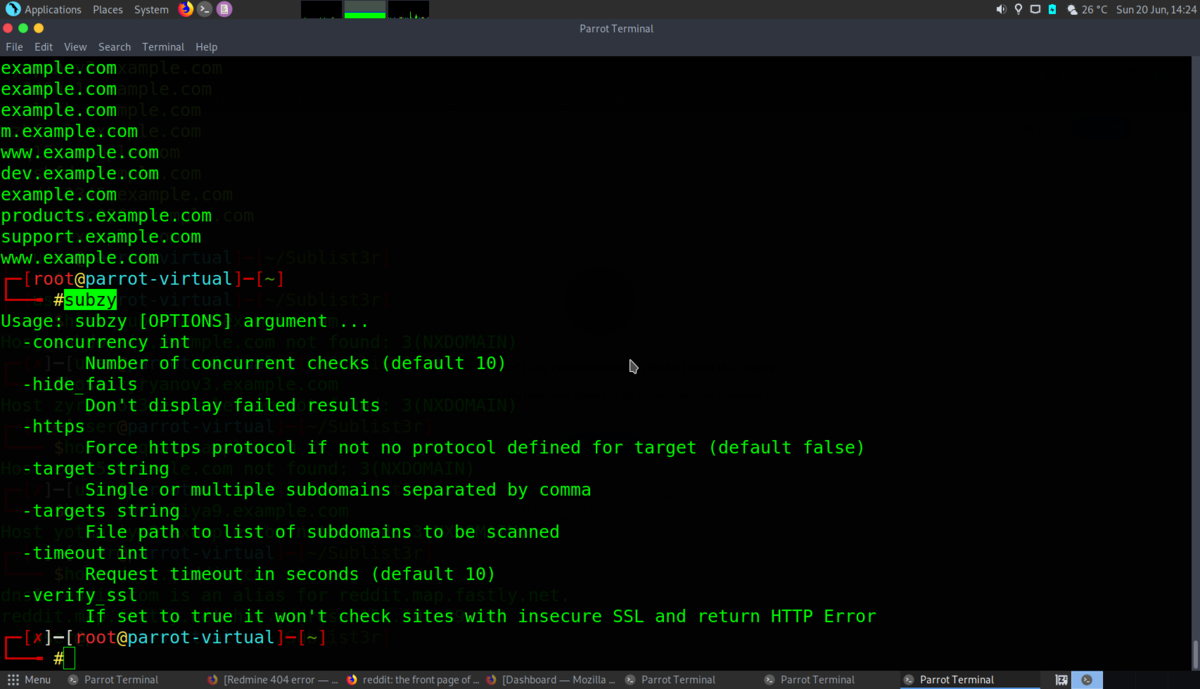

まずは、ドメインとサブドメインを検索して。

assetfinder --subs-only victim.com | tee victimdom.txt

脆弱性の診断を。

脆弱性があれば、『VULNERABLE』の表示が。

subzy -targets victimdom.txt

Best regards, (^^ゞ