Hello there, ('ω')ノ

引き続き、Collaboratorをつかって。

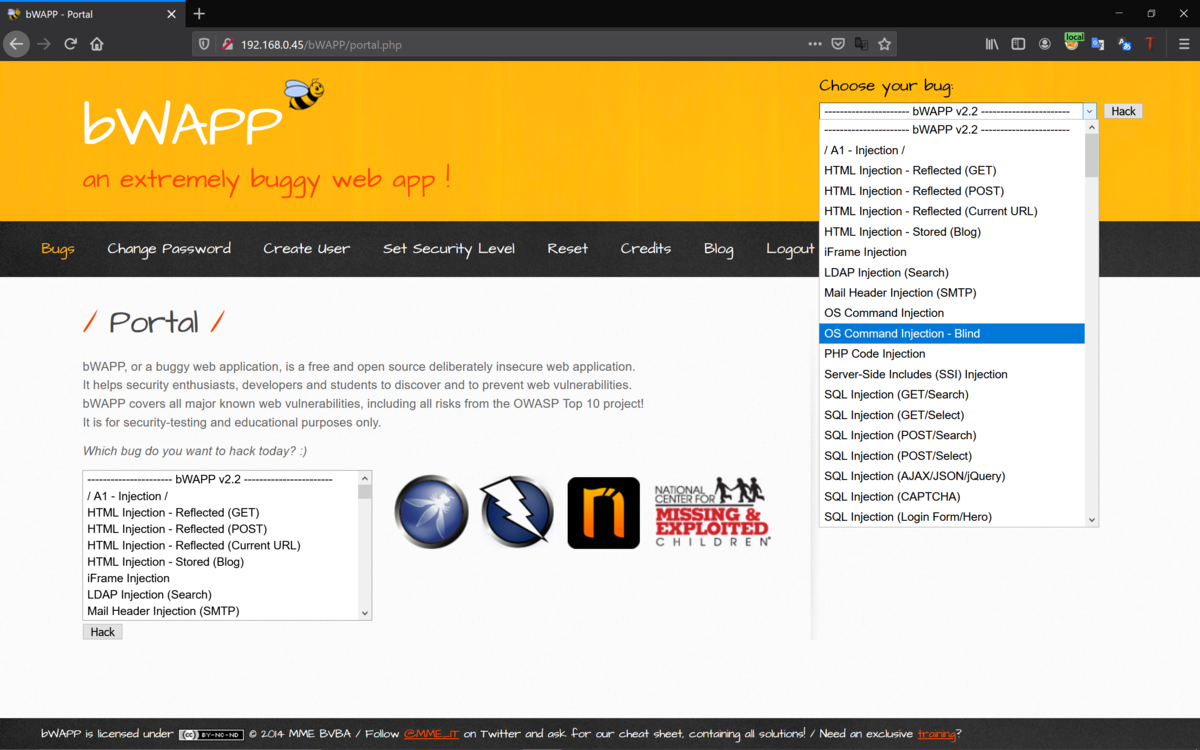

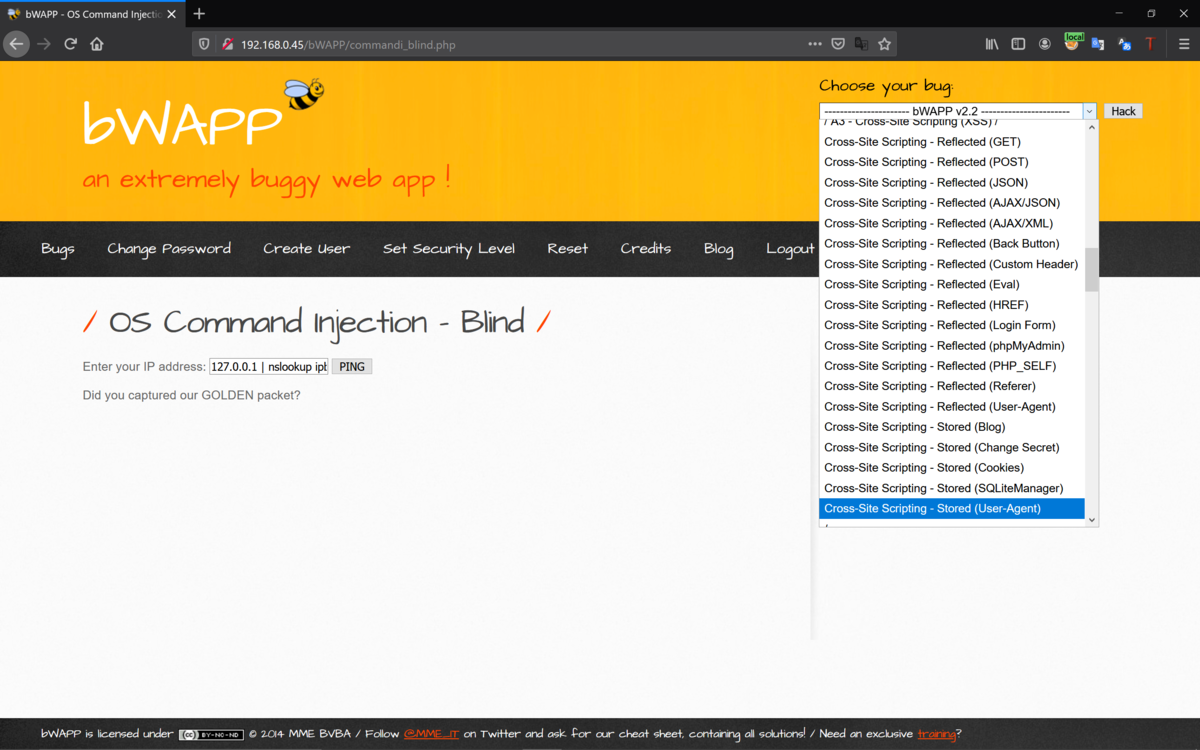

bWAPPのブラインドOSコマンドインジェクションを。

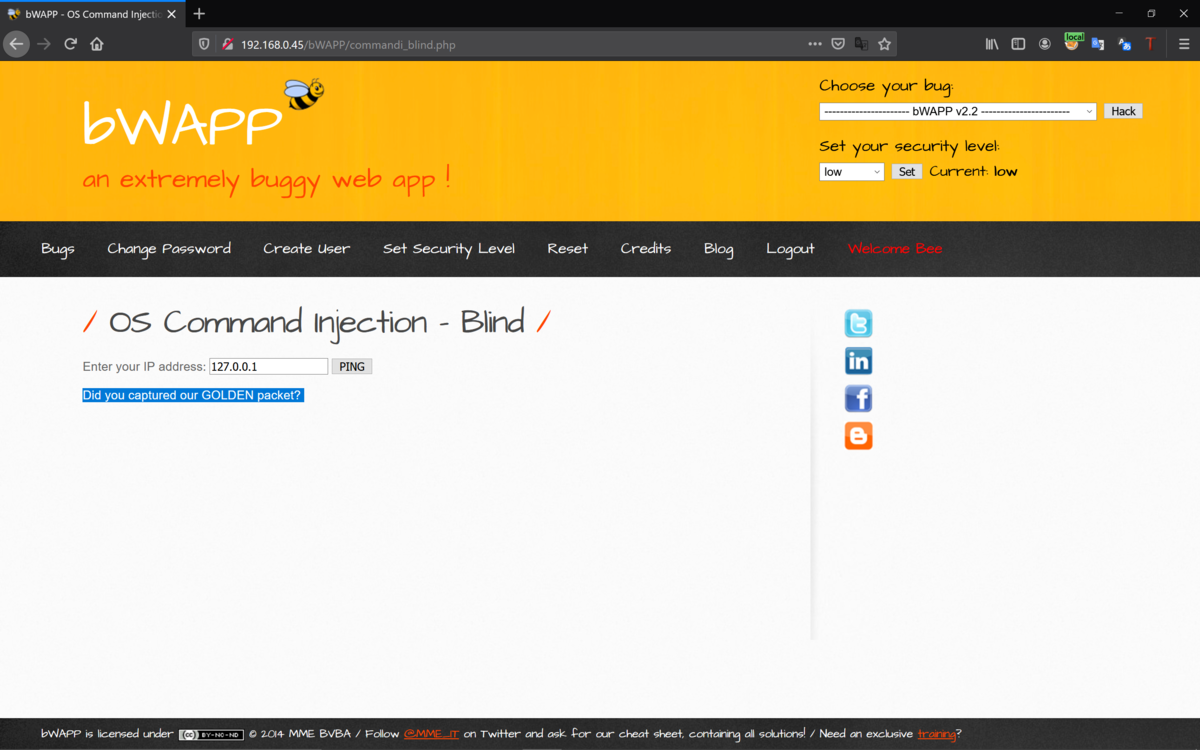

pingを実行すると出力もエラーも発生せず、GOLDENパケットのメッセージだけが。

これでは、OSコマンドインジェクションの脆弱性が存在するかわからず。

これを確認するために、Collaboratorを使用することに。

Collaboratorは、アプリケーションが外部サービス(DNS、HTTP、SMTP)と。

通信しようとすると、応答をポップアウトして。

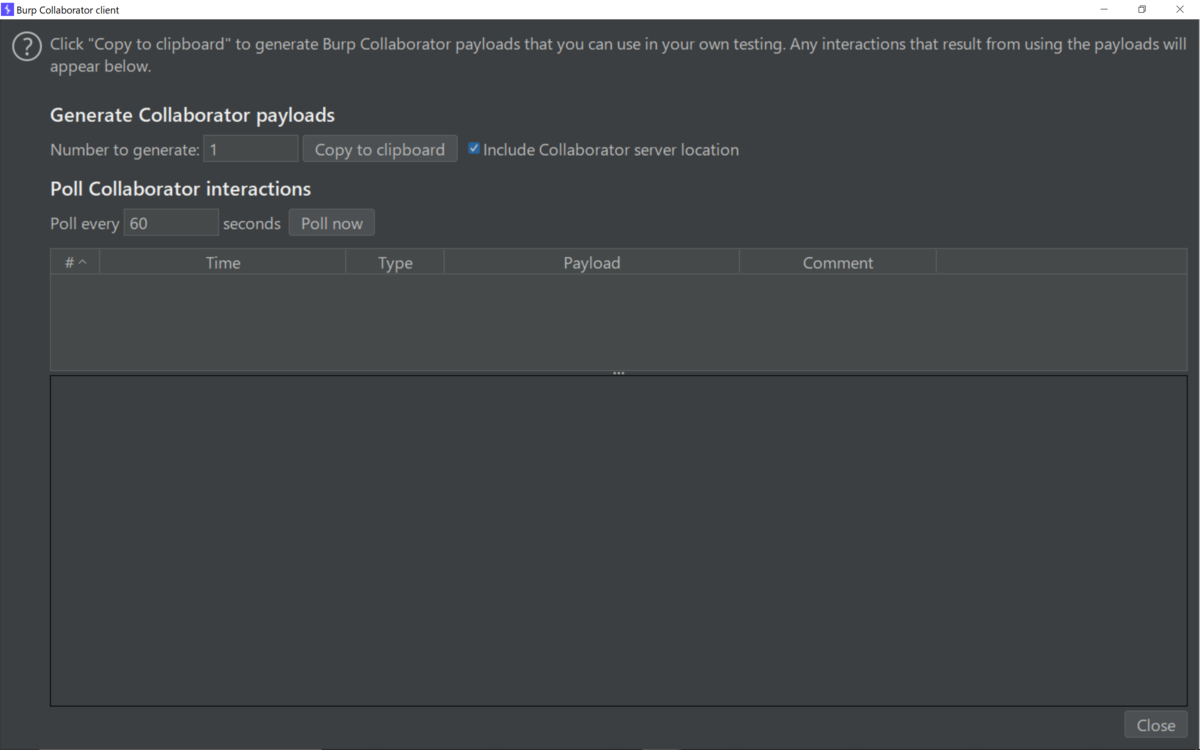

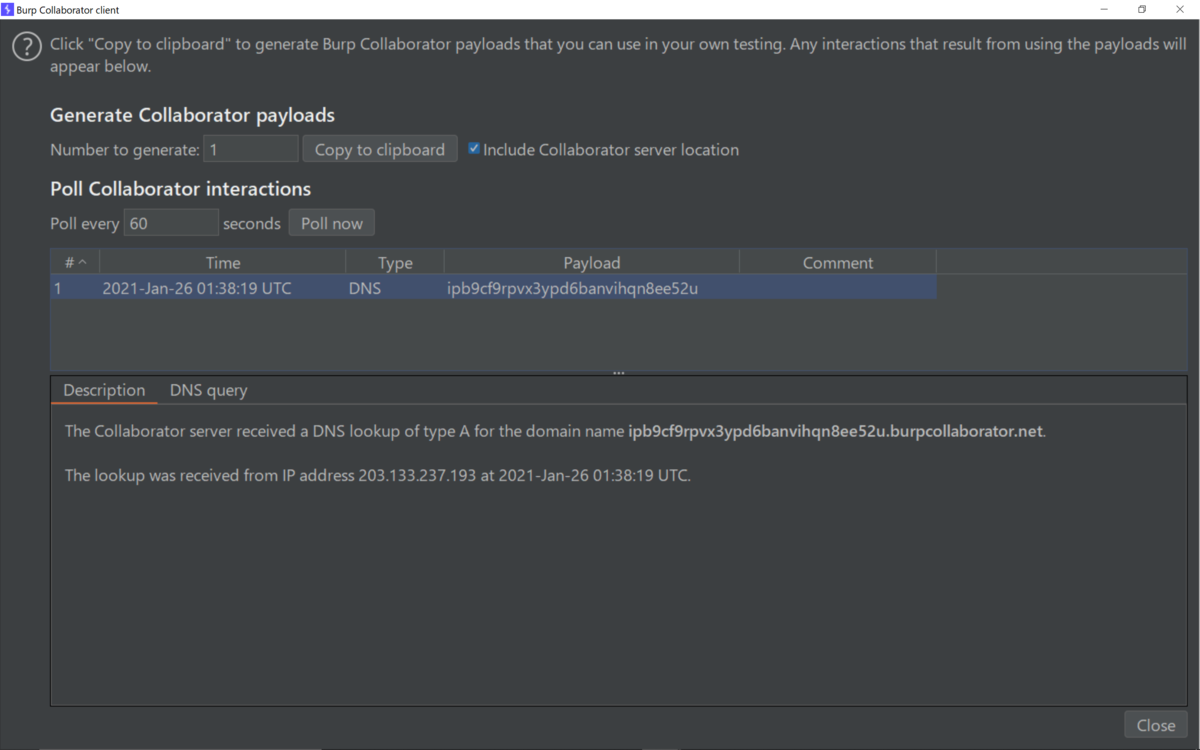

まずは、Burp Collaborator Clientを選択して。

ペイロードをコピーして。

ipb9cf9rpvx3ypd6banvihqn8ee52u.burpcollaborator.net

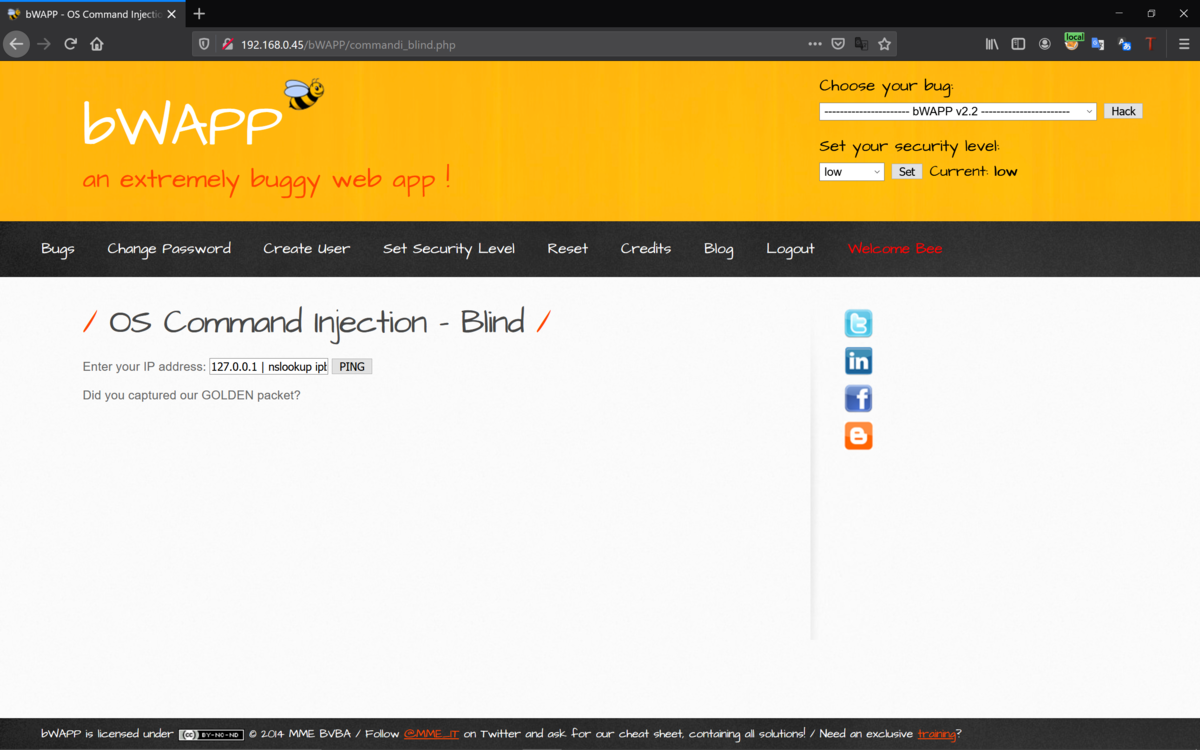

下記を実行すると。

127.0.0.1 | nslookup ipb9cf9rpvx3ypd6banvihqn8ee52u.burpcollaborator.net

表示上は、なにもかわらないものの。

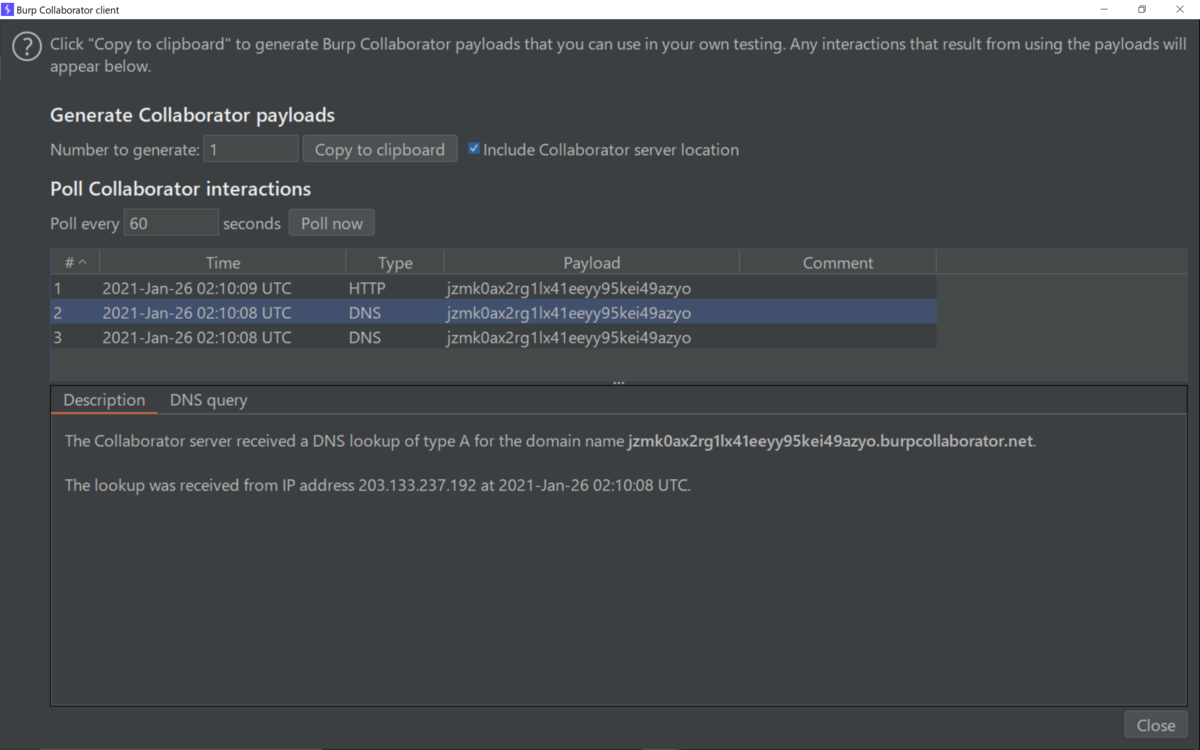

Collaborator Clientのウィンドウで、Pollボタンを押すと。

新しいエントリが表示されて。

レスポンスからnslookupが実行されているので。

アプリケーションがDNSサービスを使用していることがわかって。

これで、WebページがOSコマンドインジェクションに対して脆弱であると。

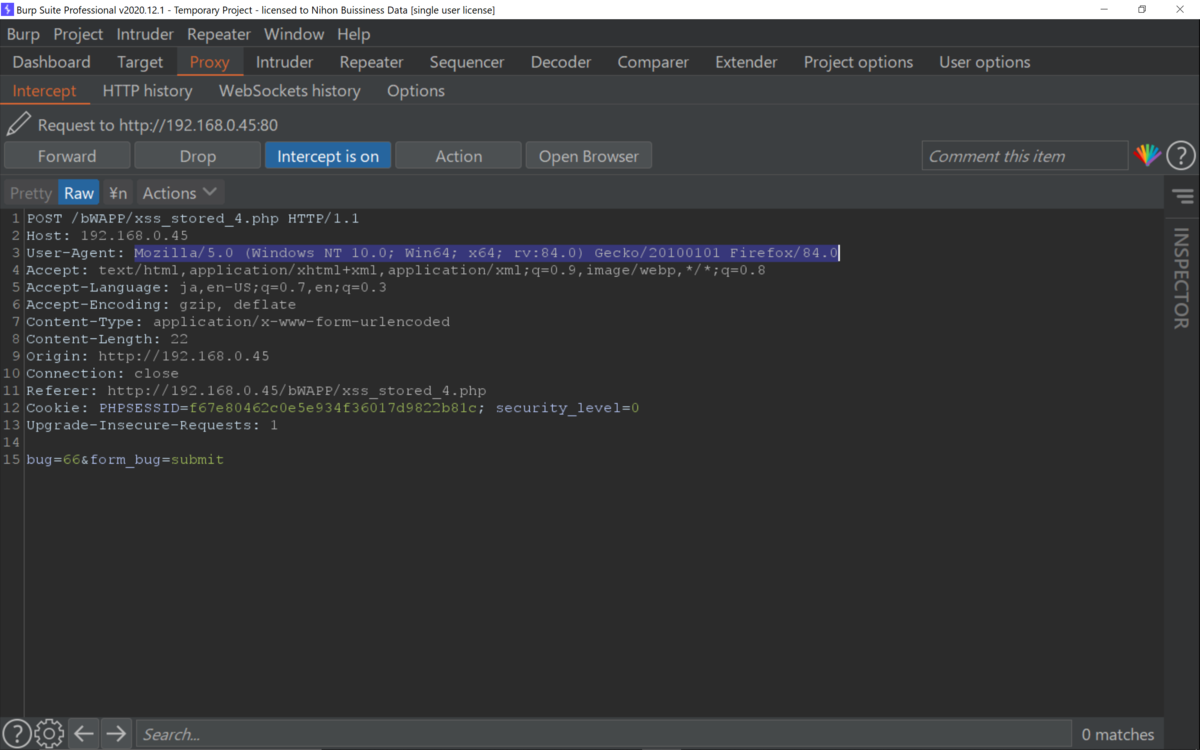

もう一つ、XSSを。

インターセプトして。

User-Agentを下記に置き換えて。

<img src="http://jzmk0ax2rg1lx41eeyy95kei49azyo.burpcollaborator.net">

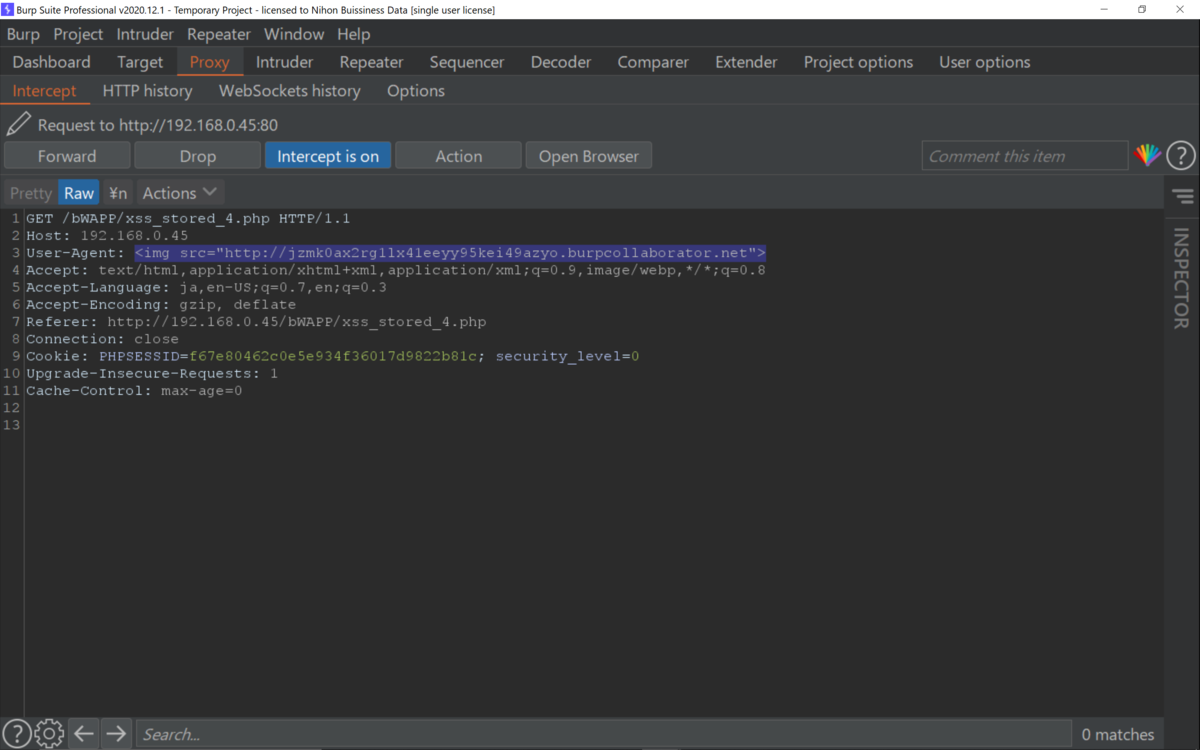

インターセプトをオフにすると、変更した内容が追加されて。

User-AgentのCollaborator Payloadが実行されたので。

これで、クロスサイトスクリプティングの脆弱性が確認できて。

Best regards, (^^ゞ