Hello there, ('ω')ノ

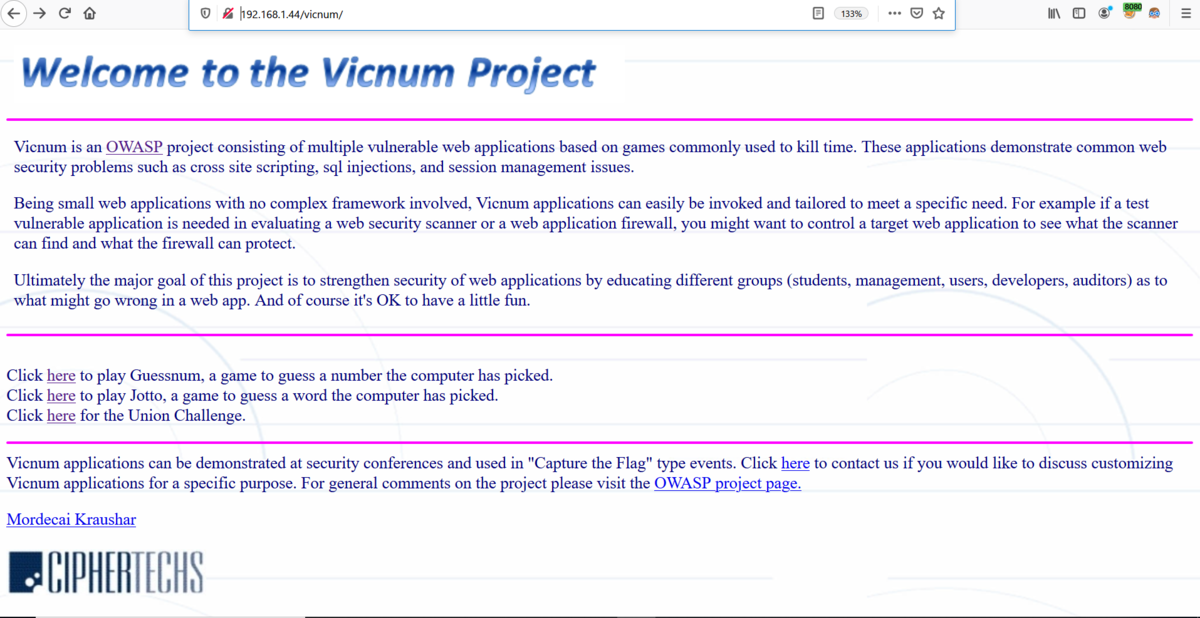

OWASP BWAのVicnumを選択して。

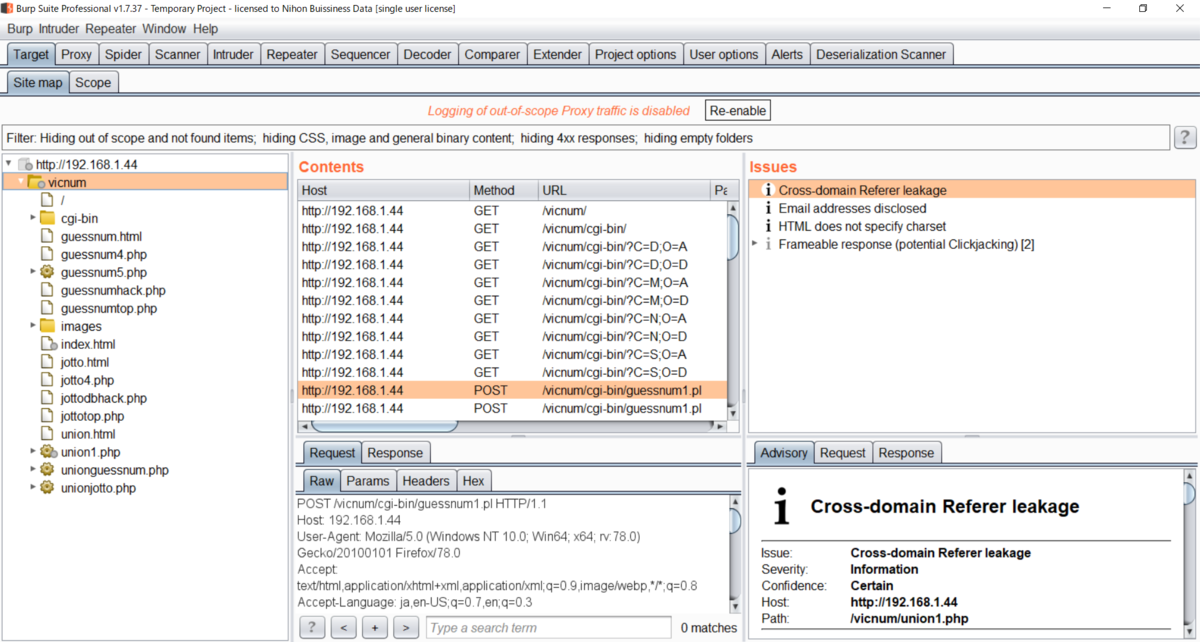

一通り画面遷移すると遷移したページに対して自動でパッシブスキャンされて。

次にスパイダーを実行すると静的以外に動的ページも見つかって。

ただ、パッシブスキャンの結果は変らず。

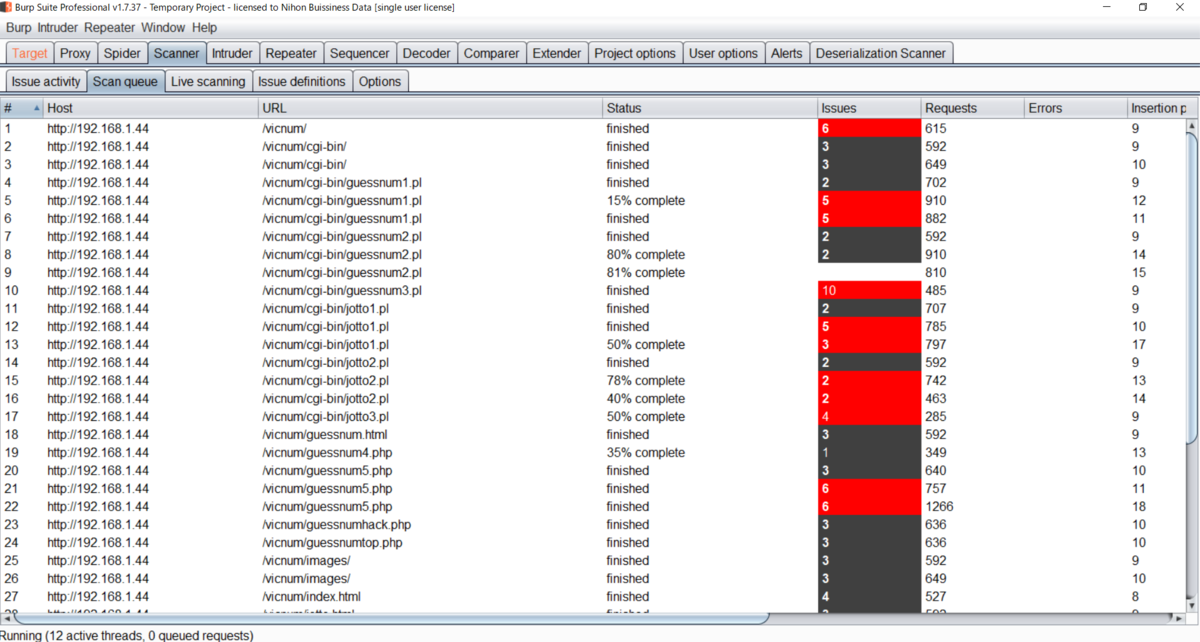

最後にアクティブスキャンを。

危険度の高い脆弱性が発見されたようで。

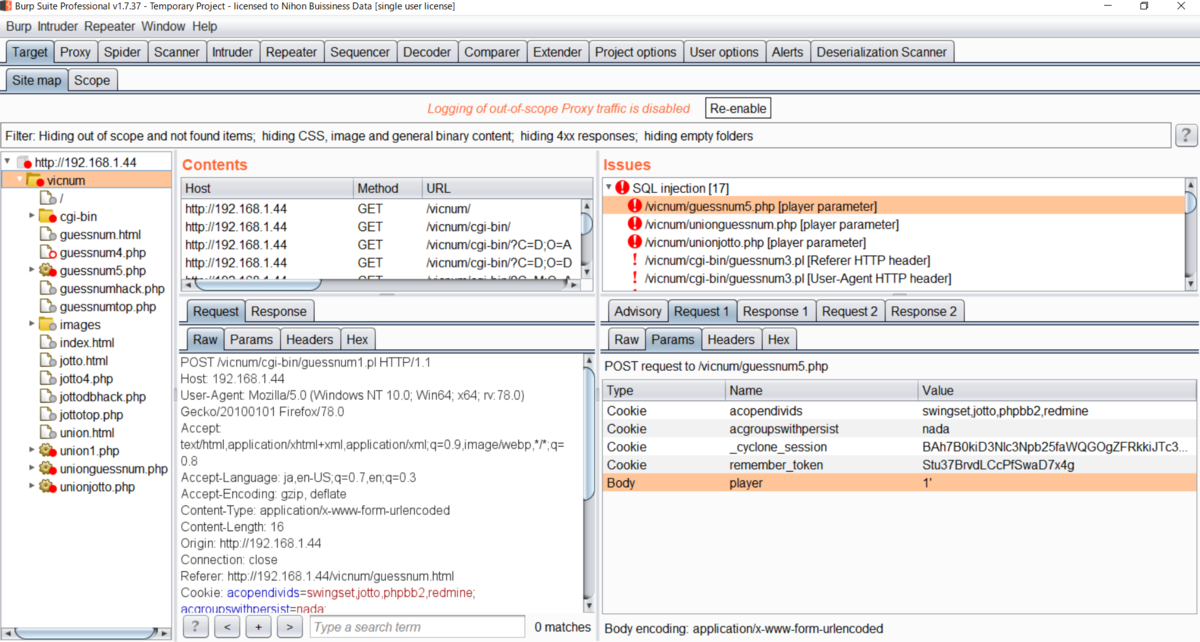

まずは、SQLインジェクションの確認から。

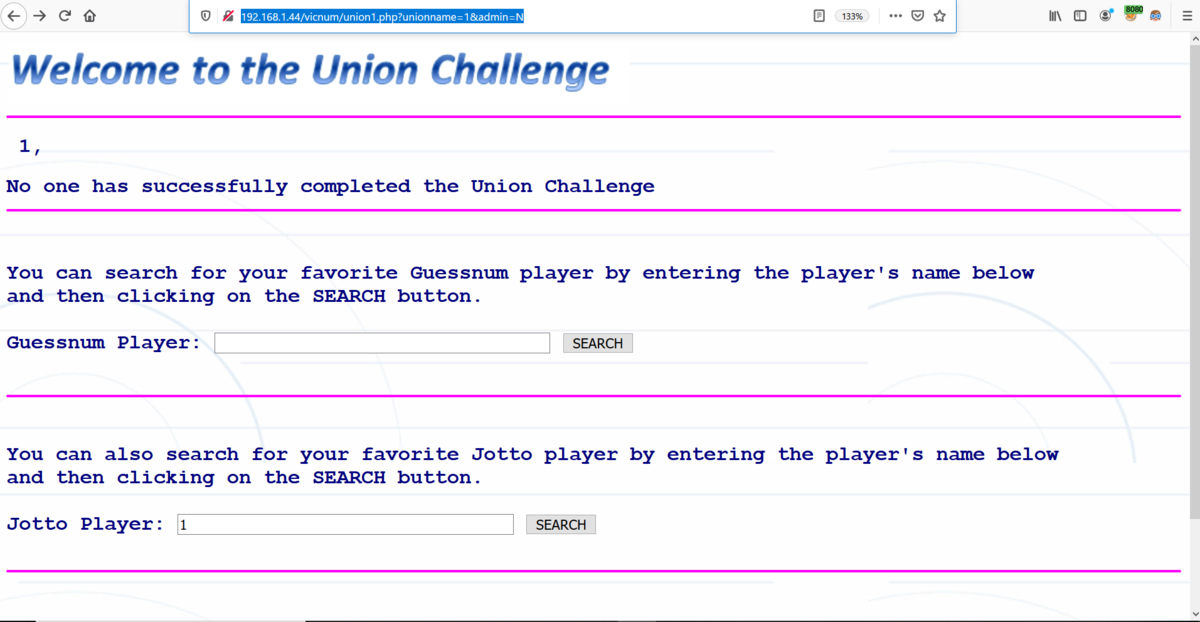

RefererでURLを確認して。

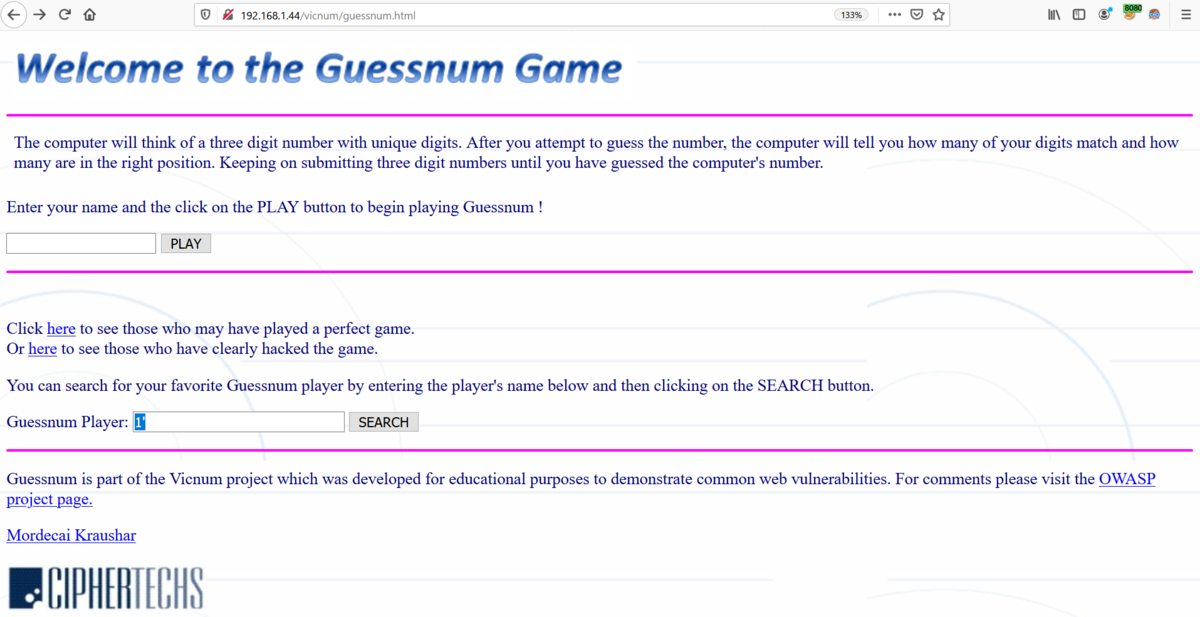

http://192.168.1.44/vicnum/guessnum.html

次にパラメータを確認して。

1'

RefererのURLにアクセスして。

SQLインジェクションの脆弱性が確認できた。

もう一つ、XSSの脆弱性について。

この脆弱性の診断結果は、Certainで確かだろうとのことで。

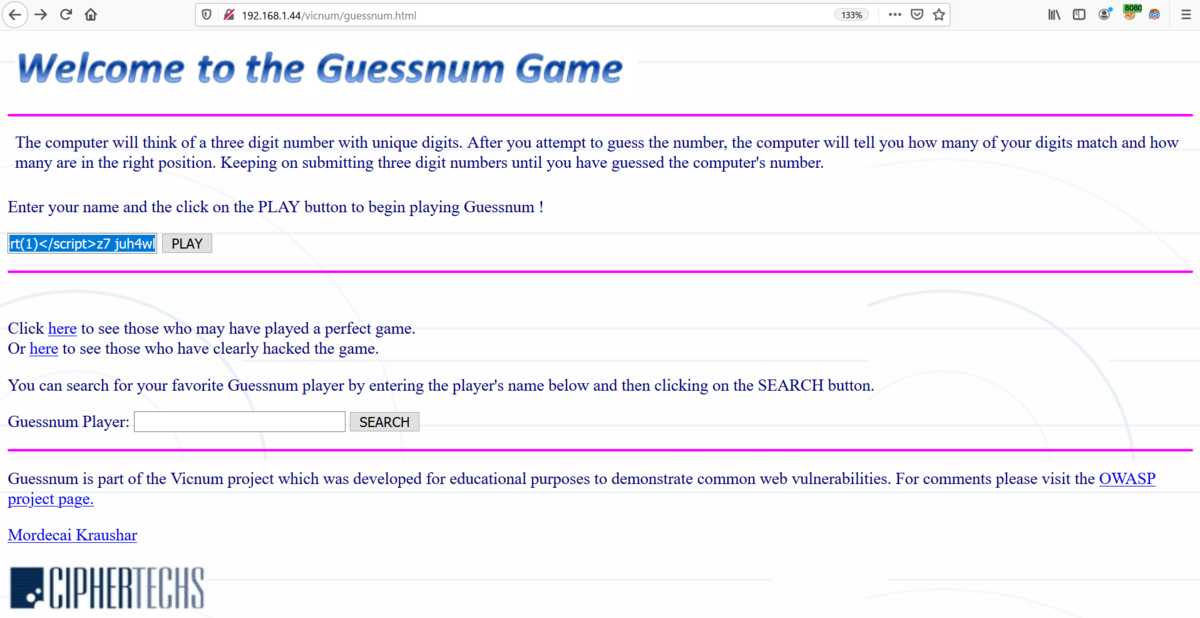

パラメータをコピーして。

パラメータを入力して。

ax6prx"><script>alert(1)</script>z7 juh4wl

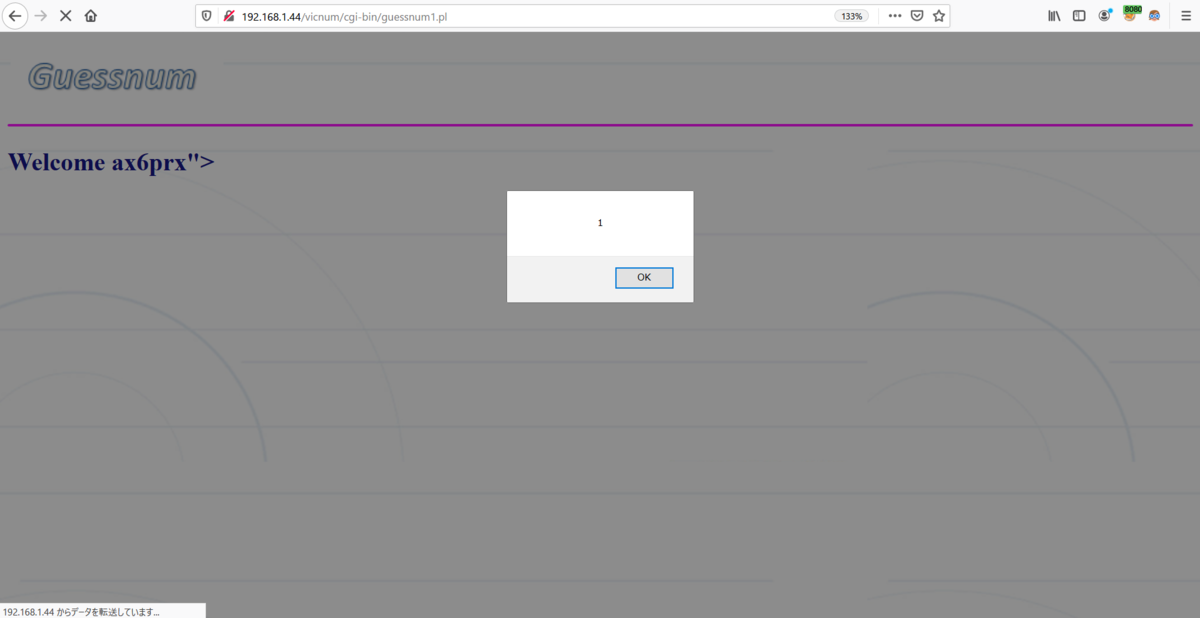

実行するとXSSの脆弱性を確認できた。

他のXSSの診断結果についても同様に。

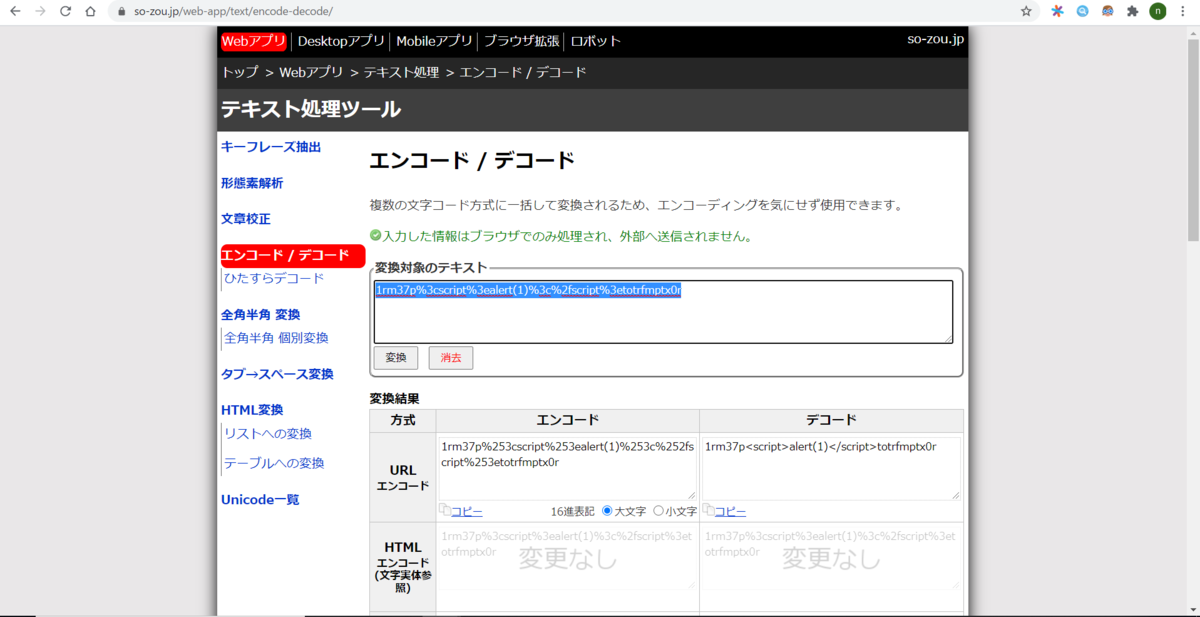

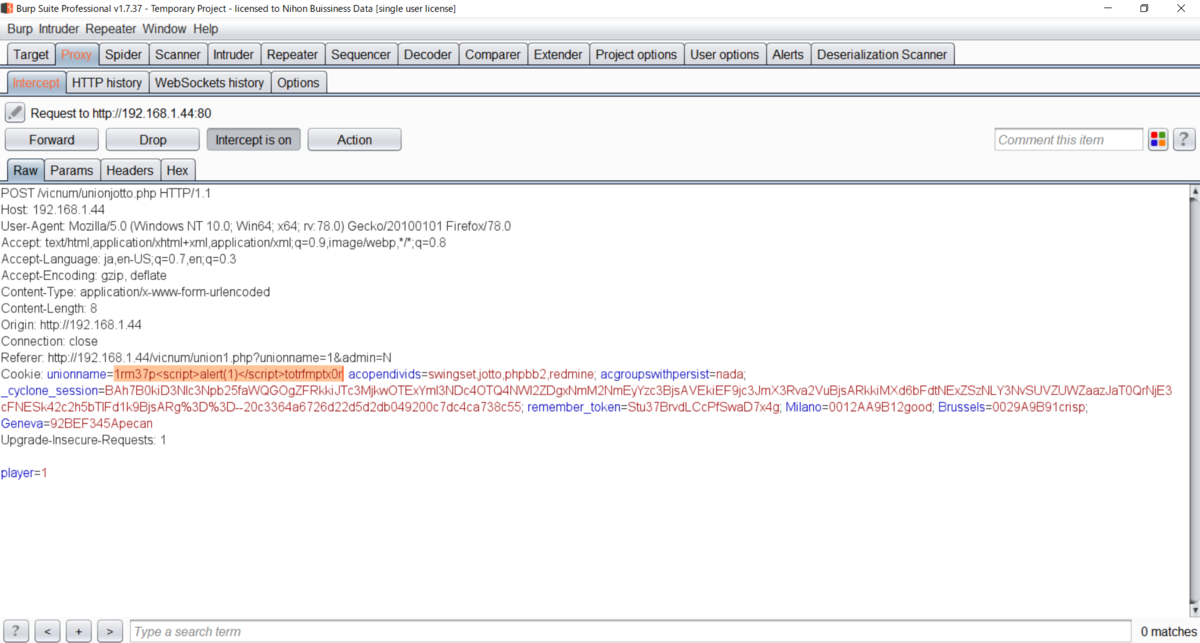

パラメータをコピーして。

コピーした文字をデコードして。

1rm37p%3cscript%3ealert(1)%3c%2fscript%3etotrfmptx0r

RefererのURLにアクセスして。

http://192.168.1.44/vicnum/union1.php?unionname=1&admin=N

Burp Suiteでインターセプトして、パラメータを変更して。

1rm37p<script>alert(1)</script>totrfmptx0r

実行するとXSSの脆弱性が確認できた。

Best regards, (^^ゞ