Hello there, ('ω')ノ

成功の可能性はそれほど高くありませんが。

ブルートフォース攻撃に注意する必要があって。

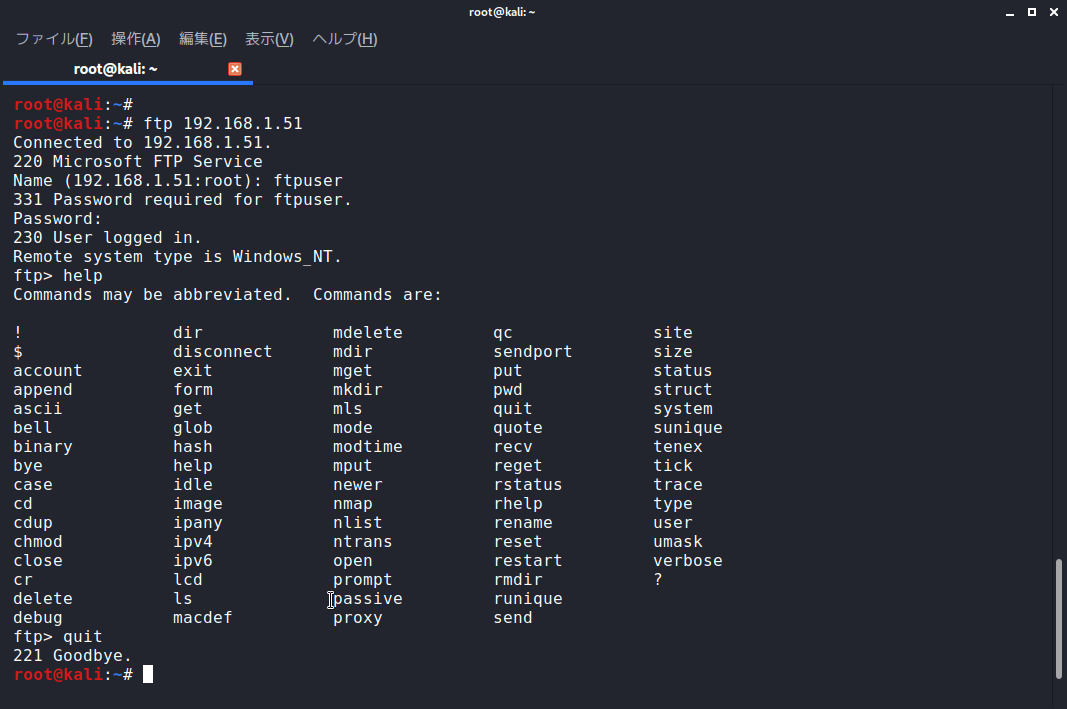

まずは、下記のようにFTPクライアントとFTPサーバを構成して。

Kali Linux(FTPクライアント)

192.168.1.51

Windows7(FTPサーバ)

192.168.1.51

下記のようにログインして、ひととおりの操作を終えると。

user:ftpuser

pass:ftppass

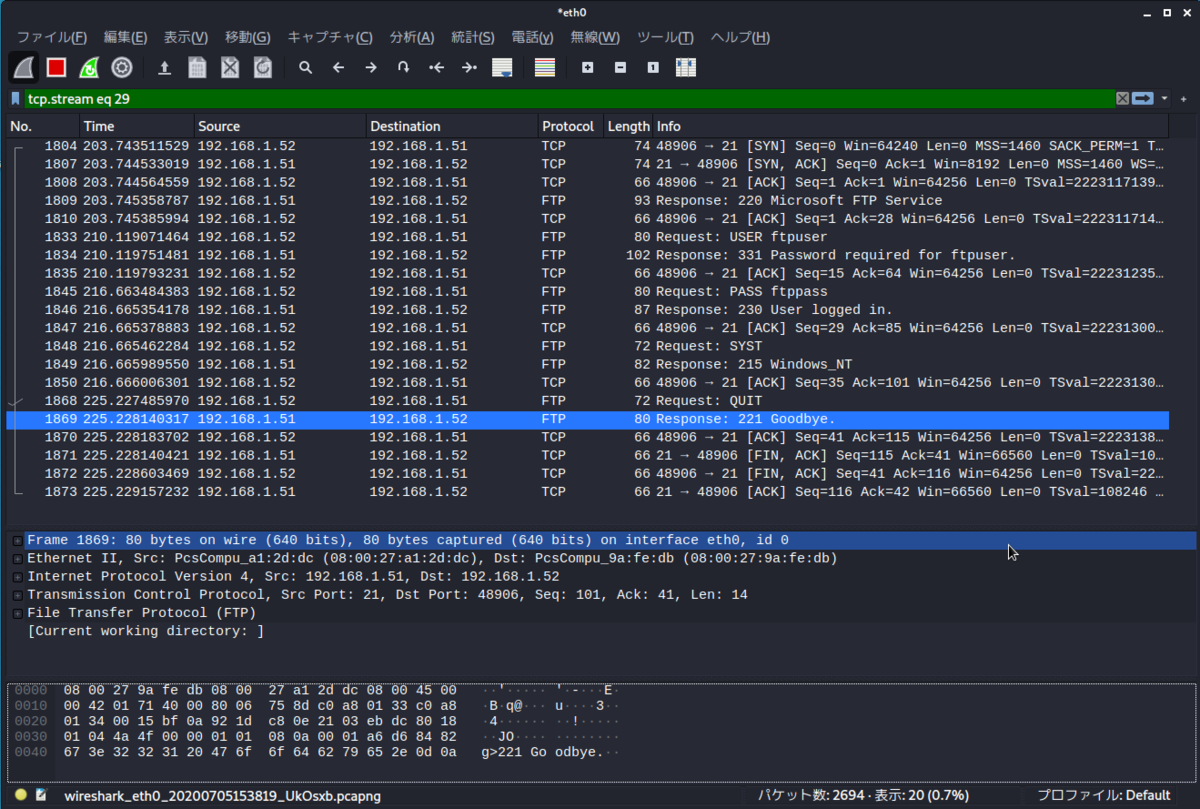

Wiresharkでは、FTPクライアントとサーバー間のトラフィックがキャプチャされ。

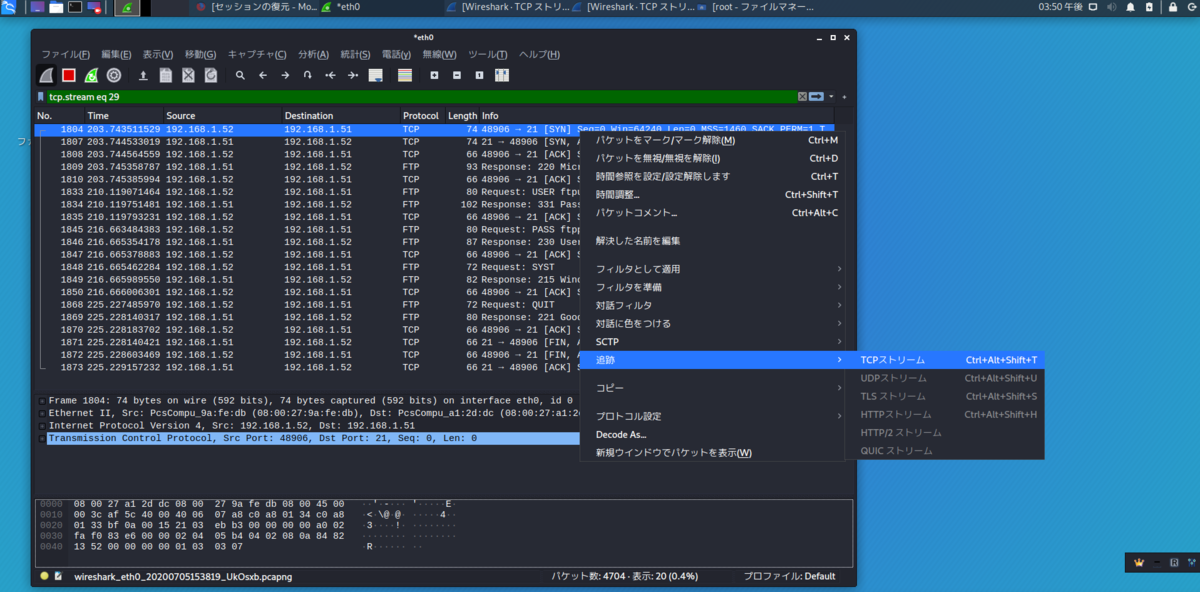

TCPストリームオプションで詳細を見ることに。

赤文字が入力コマンドで。

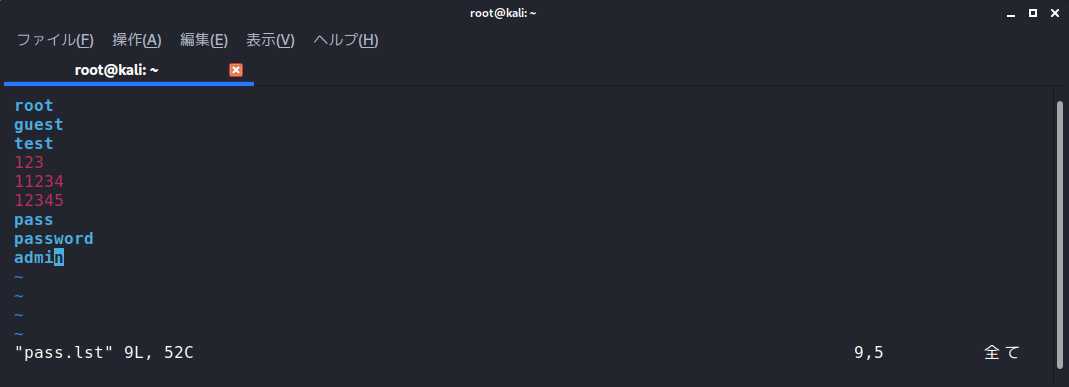

次にブルートフォース攻撃をウォッチするために簡易的なパスワードリストを。

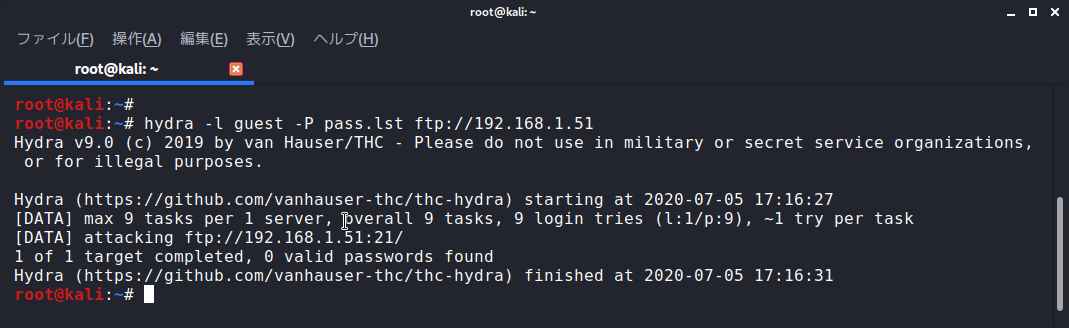

下記のようにhydraを使って、ブルートフォースを実行して。

hydra -l guest -P pass.lst ftp://192.168.1.51

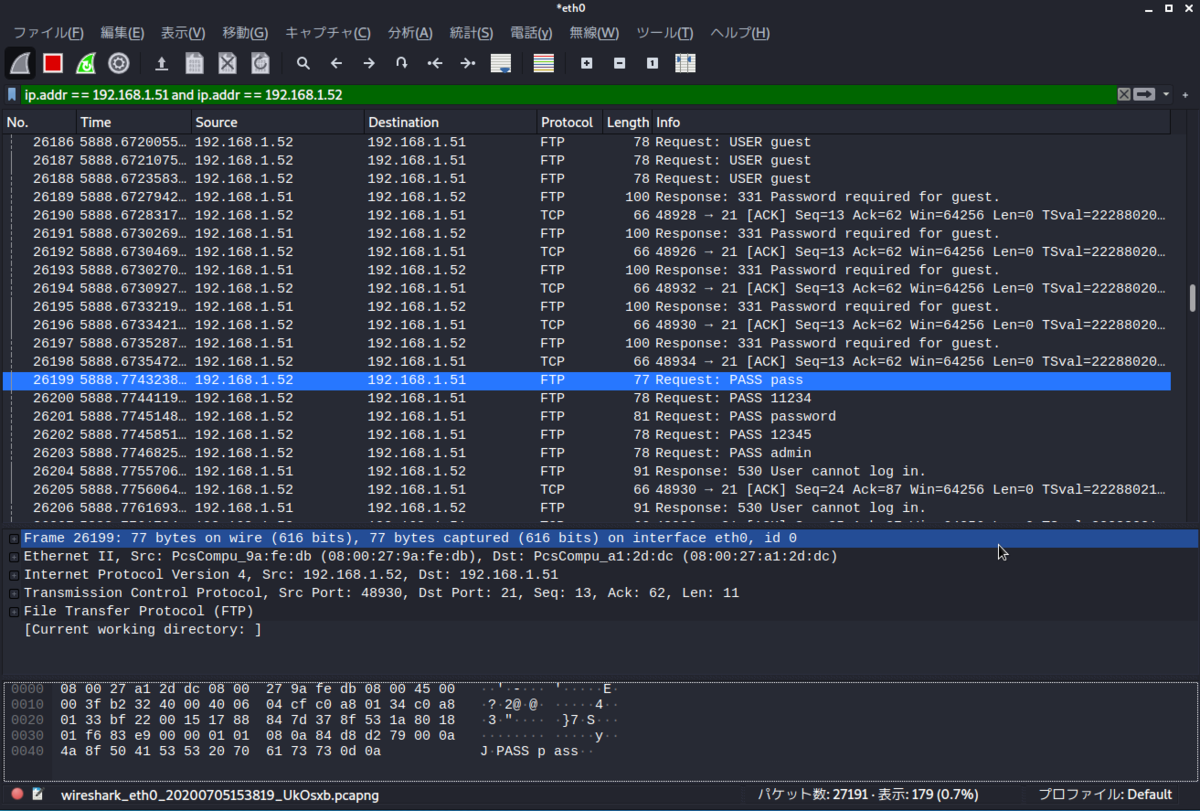

ここで、ブルートフォース攻撃の試みがどのようになるかを見てみると。

短い期間に単一のIPによって発行されたFTPパスコマンドで。

悪意のあるトラフィックであることが簡単に特定できて。

Best regards, (^^ゞ