Hello there, ('ω')ノ

まずは、Metasploitable2を起動してIPアドレスを確認して。

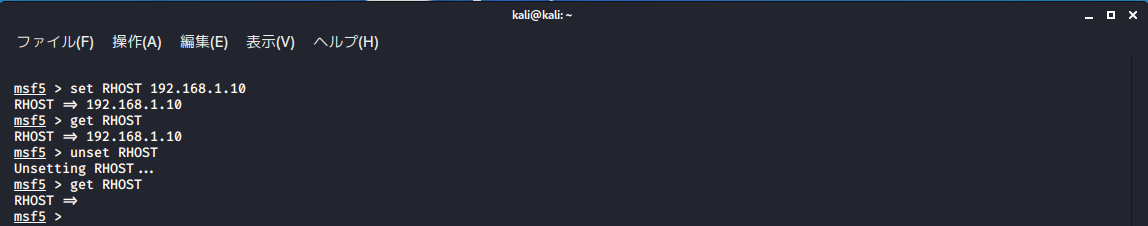

Kali Linuxでmsfconsoleを起動して軽くウォーミングアップして。

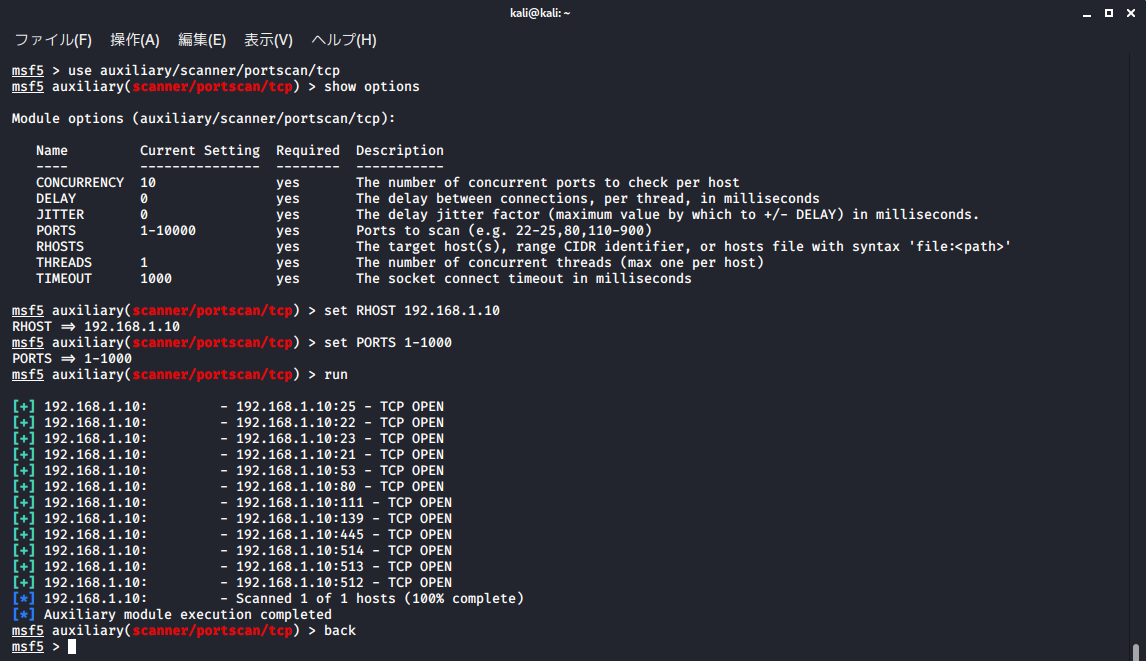

tcpモジュールは、ポートスキャンを実行して開いているTCPポートを通知してくれて。

補助モジュール名:auxiliary/scanner/portscan/tcp

パラメータ構成:

RHOSTS:スキャンするターゲットのIPアドレスまたはIP範囲

PORTS:スキャンするポートの範囲

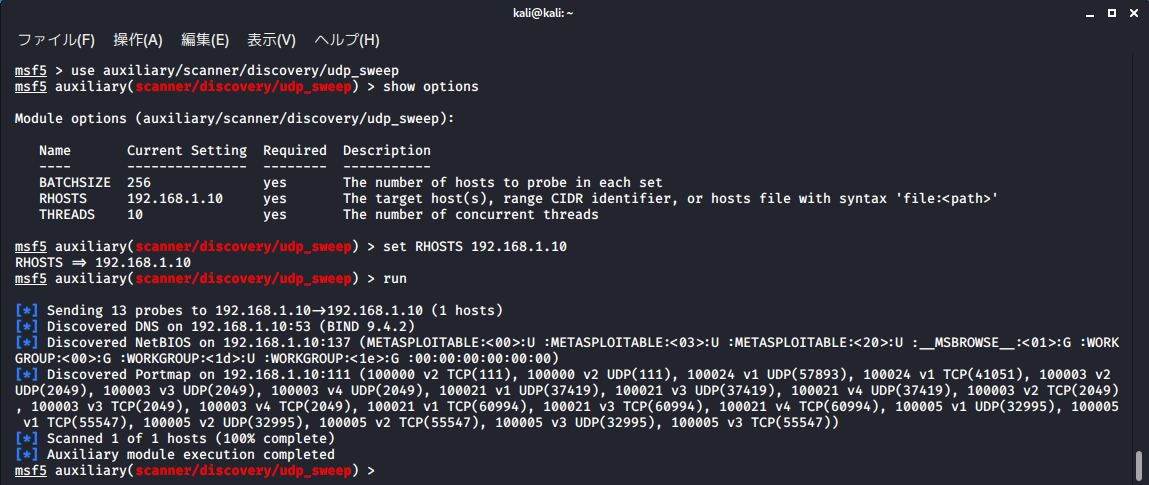

UDPは、SNMPやDNSなどのサービスで使用されて。

このモジュールはポートスキャンを実行して開いているUDPポートを通知してくれて。

補助モジュール名:auxiliary/scanner/discovery/udp_sweep

パラメータ構成:

RHOSTS:スキャンするターゲットのIPアドレスまたはIP範囲

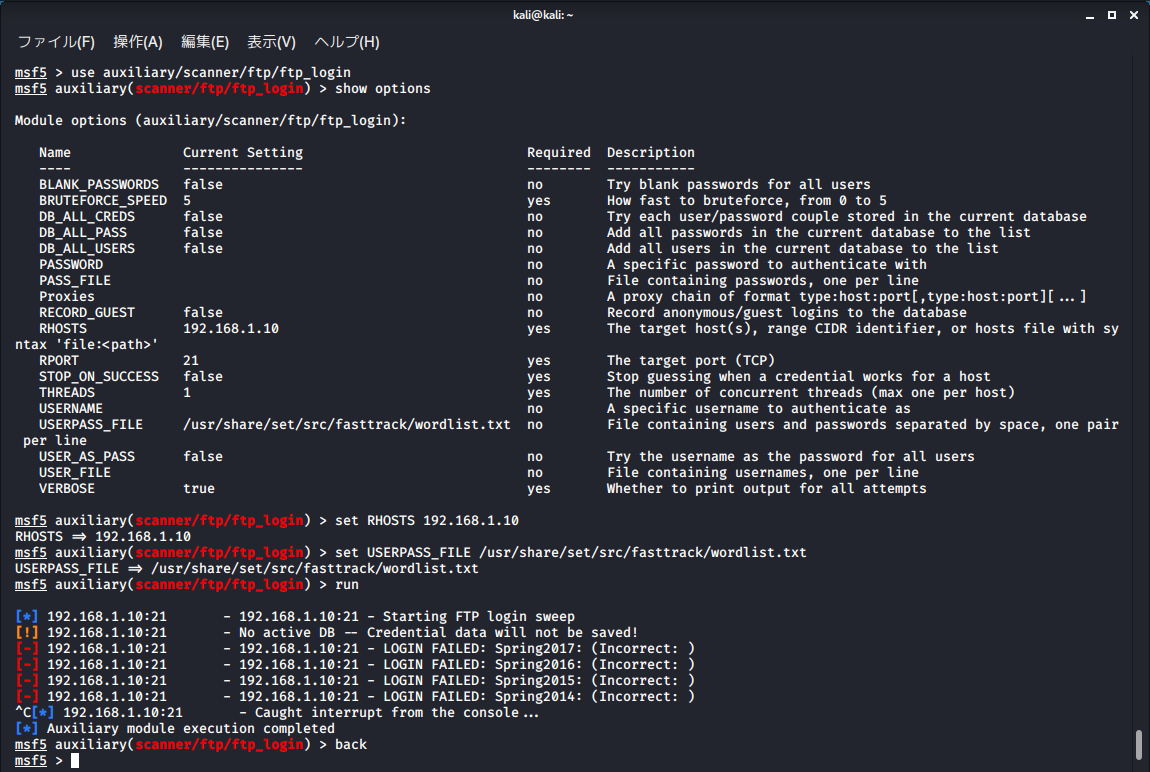

ファイル転送プロトコル

FTPは、クライアントとサーバー間のファイル共有に使用されて。

FTPは、21ポートを使用して。

ftp_login:FTPサーバに対してブルートフォース攻撃を実行するのに役立って。

補助モジュール名:auxiliary/scanner/ftp/ftp_login

パラメータ構成:

RHOSTS:スキャンするターゲットのIPアドレスまたはIP範囲

USERPASS_FILE:ユーザー名/パスワードリストを含むファイルへのパス

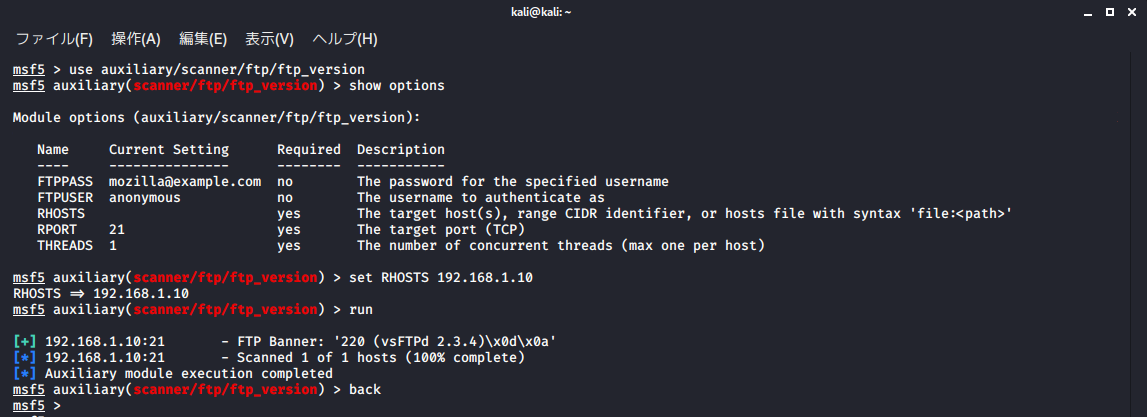

ftp_version:バナーグラブ手法を使用して、FTPサーバのバージョンを検出して。

バージョンがわかったら固有の脆弱性と対応するエクスプロイトの検索を開始できて。

補助モジュール名:auxiliary/scanner/ftp/ftp_version

パラメータ構成:

RHOSTS:スキャンするターゲットのIPアドレスまたはIP範囲

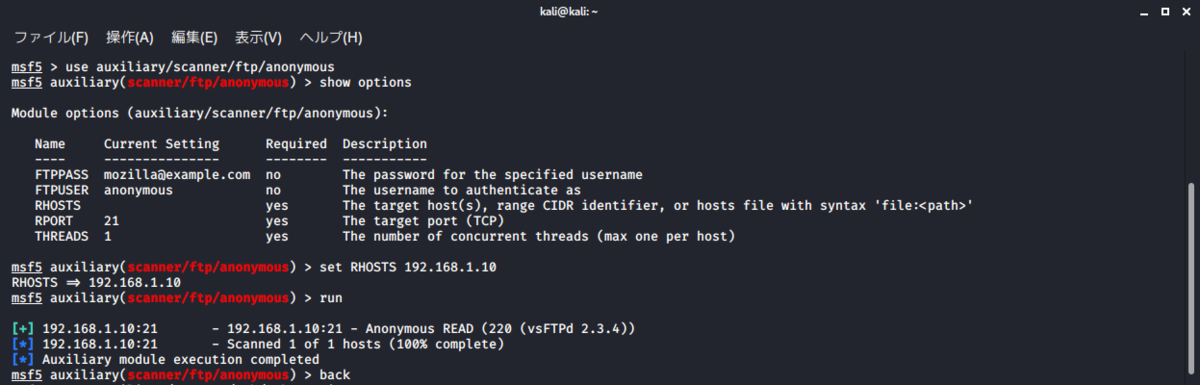

anonymous: ターゲットFTPサーバをプローブして匿名アクセス可能かを確認できて。

補助モジュール名:auxiliary/scanner/ftp/anonymous

パラメータ構成:

RHOSTS:スキャンするターゲットのIPアドレスまたはIP範囲

サーバメッセージブロック(SMB)はアプリケーション層プロトコルで。

主にファイル、プリンタなどの共有に使用され。

SMBは、445ポートを使用して。

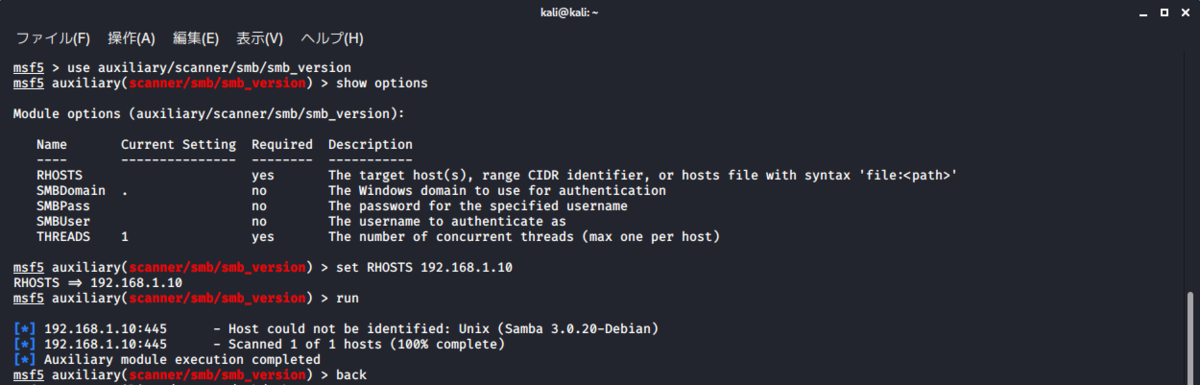

Smb_version:ターゲットをプローブして、実行中のSMBバージョンを確認できて。

補助モジュール名:auxiliary/scanner/smb/smb_version

パラメータ構成:

RHOSTS:スキャンするターゲットのIPアドレスまたはIP範囲

smb_enumusers:SMB RPCサービスから接続しシステム上のユーザを列挙できて。

リストを取得したらユーザに対するパスワードクラッキング攻撃の準備を開始できて。

補助モジュール名:auxiliary/scanner/smb/smb_enumusers

パラメータ構成:

RHOSTS:スキャンするターゲットのIPアドレスまたはIP範囲

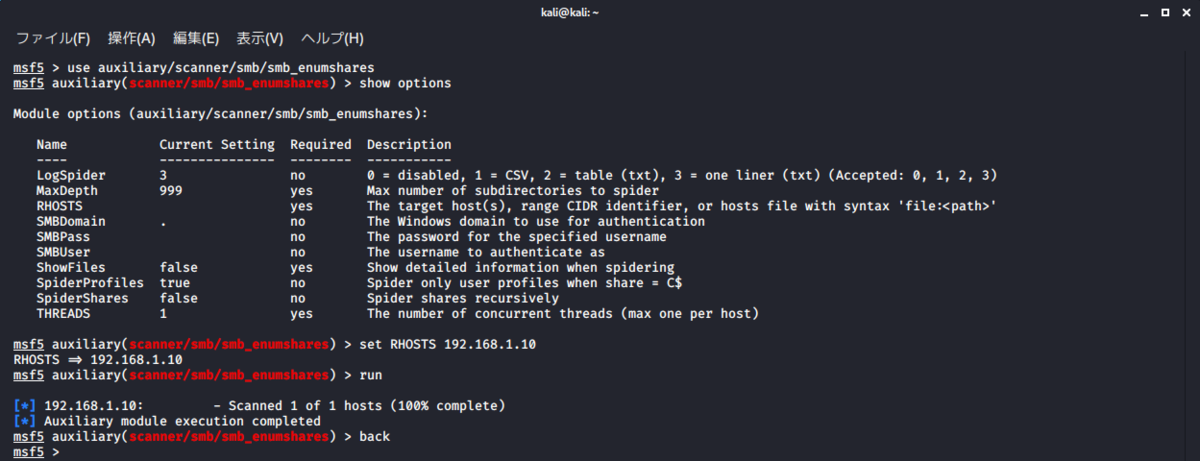

smb_enumshares:ターゲットシステムで使用可能なSMB共有を列挙できて。

補助モジュール 名:auxiliary/scanner/smb/smb_enumshares

パラメータ構成:

RHOSTS:スキャンするターゲットのIPアドレスまたはIP範囲

Best regards, (^^ゞ