Hello there, ('ω')ノ

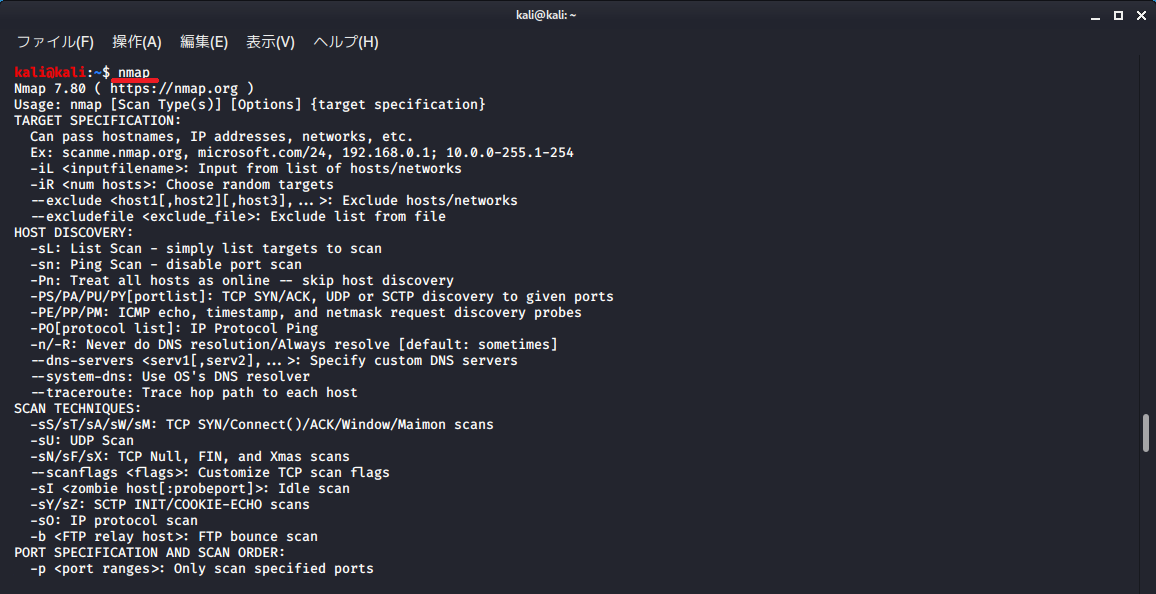

Nmapは、WindowsとLinuxのプラットフォームで利用できるスキャンツールで。

Nmapの機能は、以下のとおり。

ネットワークインベントリの作成

ライブホストの確認

オペレーティングシステムの決定

実行中のサービスとそのバージョンの確認

ホストの脆弱性の特定

スニファーの検出

ファイアウォールの存在確認

まずは、基本的なスキャンを実行することから。

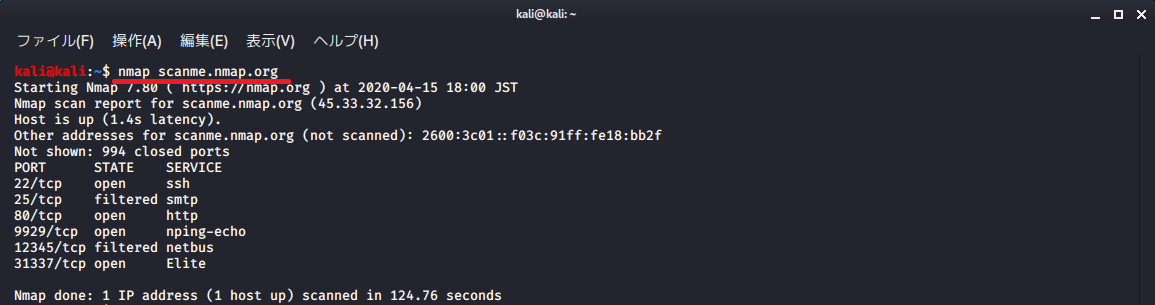

下記のコマンドで、Webサイトをスキャンして。

nmap scanme.nmap.org

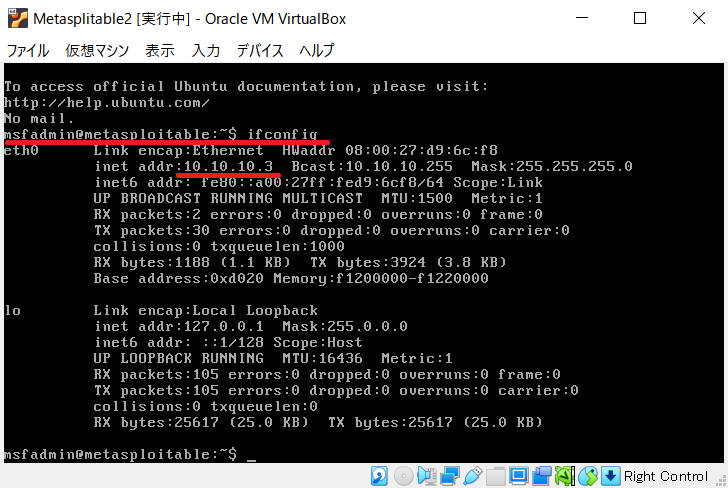

次のスキャンをするために、VirtualBoxでMetasploitable2を起動しておいて。

IPアドレスを確認して。

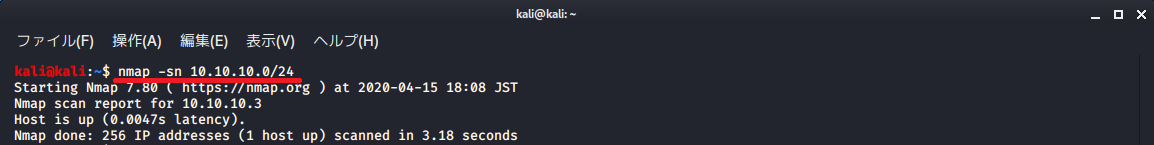

Nmapは、範囲を指定したりサブネット全体を指定したりと。

以下のように-snで、複数のターゲットにわたってpingスイープを実行できて。

Nmapを使用するとターゲットで実行中の以下の情報が取得できて。

アプリケーションのオペレーティングシステム

オペレーティングシステムのバージョン、およびサービスバージョン

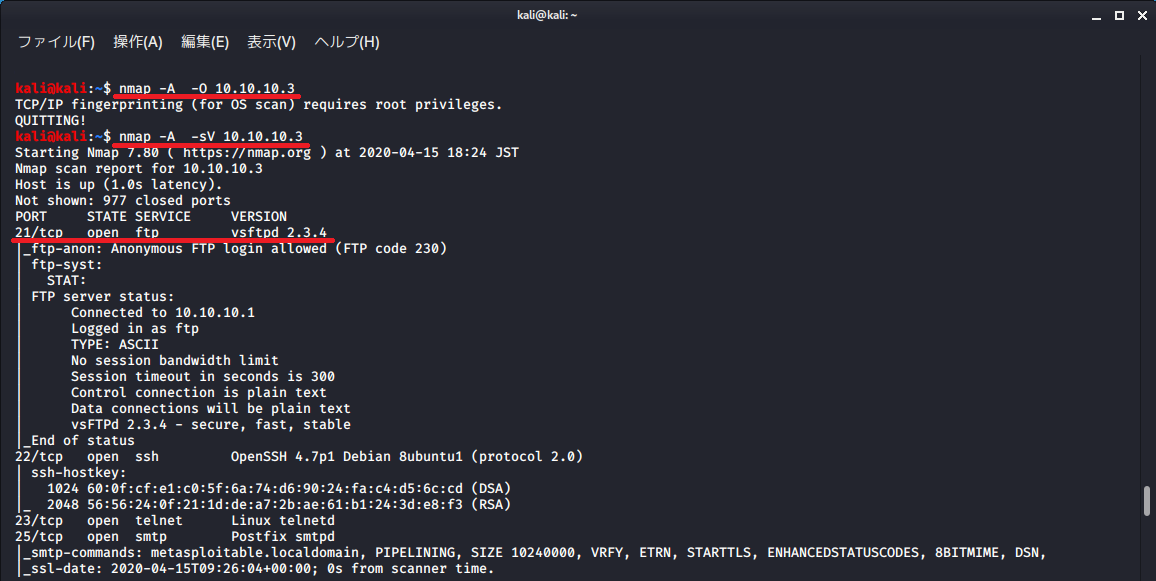

たとえば、オプションには以下のようなものがあって。

-A:積極的なスキャンが開始され。

-O:オペレーティングシステムのプロファイルが作成され。

-sV:サービスバージョンが識別され。

以下のコマンドを実行すると開いているポートごとに。

ポートで動作している特定のサービスを識別して。

アプリケーションサービスのバージョンの詳細も取得できて。

Metasploitable VMのnmap -A -sV target

Best regards, (^^ゞ